Легитимный инструмент Microsoft VSTO будет чаще использоваться хакерами для заражения устройств

Эксперты предупреждают, что злоумышленники ищут альтернативы отключённым макросам Microsoft Office.

Исследователи безопасности из ИБ-компании Deep Instinct предупреждают, что хакеры могут начать чаще использовать инструменты Microsoft Visual Studio для Office (VSTO) в качестве метода обеспечения устойчивости и выполнения кода на целевой машине с помощью вредоносных надстроек Office. Этот метод является альтернативой внедрению в документы макросов, которые извлекают вредоносное ПО из внешнего источника.

VSTO — это комплект для разработки ПО, входящий в состав Microsoft Visual Studio IDE. Он используется для создания надстроек VSTO, которые являются расширениями для приложений Office, способными выполнять код на компьютере.

Эти надстройки могут быть упакованы с файлами документов или загружены из удаленного расположения и выполняются при запуске документа с помощью связанного приложения Office (например, Word, Excel).

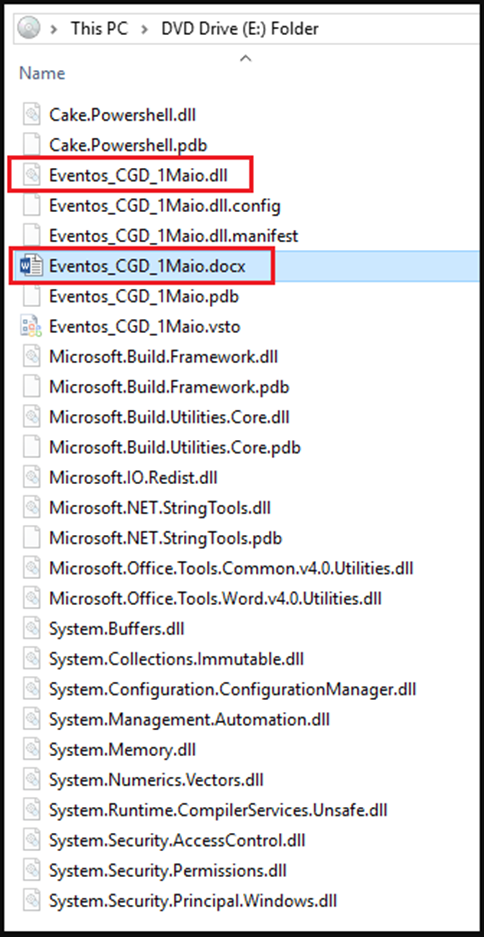

Полезная нагрузка хранится вместе с документом, обычно внутри ISO-контейнера. Злоумышленники делают эти дополнительные файлы «скрытыми», надеясь, что жертва их не заметит и решит, что архив содержит только документ.

Вредоносный документ и зависимости полезной нагрузки

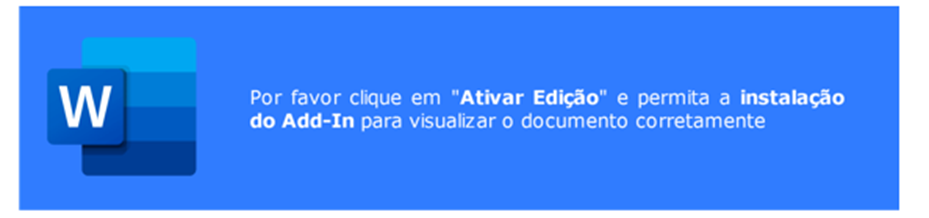

После запуска документа появляется запрос на установку надстройки. Хакеры могут обманом убедить жертву разрешить установку (аналогично всплывающему окну «включить содержимое», позволяющему выполнять вредоносные макросы).

Всплывающий запрос на установку надстройки

Всплывающий запрос на установку надстройки

В ходе одной атаки, нацеленной на пользователей в Испании, полезная нагрузка выполняла на компьютере закодированный и сжатый сценарий PowerShell.

В другом примере, в котором использовалась удаленная надстройка на основе VSTO, киберпреступники установили полезную нагрузку .DLL для загрузки защищенного паролем ZIP-архива и поместили его в папку «%\AppData\Local\». Deep Instinct не удалось получить окончательную полезную нагрузку из-за того, что на момент расследования сервер был отключен.

Чтобы показать, как VSTO может помочь хакеру доставить и запустить вредоносное ПО, а также добиться сохранения в системе, исследователи создали доказательство концепции (PoC) с полезной нагрузкой Meterpreter. Помимо полезной нагрузки, которая была специально выбрана так, чтобы ее можно было легко обнаружить, все компоненты PoC находились под радаром Windows Defender.

Исследователи Deep Instinct ожидают, что все больше злоумышленников будут интегрировать VSTO в свои атаки. Они считают, что «национальное государство и другие высококвалифицированные хакеры будут ухватятся за эту возможность, чтобы обойти механизм доверия Windows с помощью действительных сертификатов подписи кода.