Подтверждена возможность для удаленной эксплуатации свежей уязвимости BIG-IP

Уязвимость позволяет получить первоначальный доступ и взять под контроль систему жертвы.

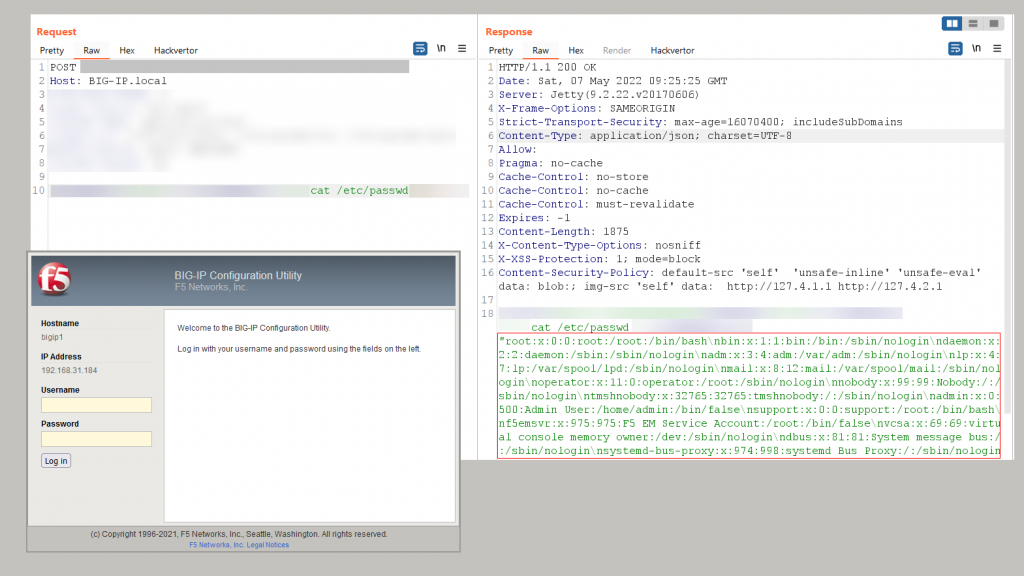

Спустя несколько дней после исправления критической уязвимости удаленного выполнения кода, затрагивающей семейство продуктов BIG-IP, специалисты из Positive Technologies подтвердили возможность реализации уязвимости для CVE-2022-1388.

CVE-2022-1388 – уязвимость с оценкой CVSS 9,8 из 10. Связана она с отсутствием проверки аутентификации, что потенциально позволяет злоумышленнику получить контроль над затронутыми системами.

"Мы воспроизвели свежую CVE-2022-1388 в BIG-IP от F5. Нужен патч как можно скорее!", – сообщила компания Positive Technologies в Twitter.

Критическая уязвимость безопасности затрагивает продукты BIG-IP следующих версий:

-

16.1.0 - 16.1.2

-

15.1.0 - 15.1.5

-

14.1.0 - 14.1.4

-

13.1.0 - 13.1.4

-

12.1.0 - 12.1.6

-

11.6.1 - 11.6.5

Исправления доступны в версиях 17.0.0, 16.1.2.2, 15.1.5.1, 14.1.4.6 и 13.1.5. Пользователям старых версий рекомендуется рассмотреть возможность обновления до более новой версии или применить следующие меры безопасности:

-

Блокировать доступ к iControl REST через собственный IP-адрес(self IP address).

-

Блокировать доступ к iControl REST через интерфейс управления.

-

Изменить конфигурацию httpd BIG-IP

Поскольку уязвимость легко использовать, стоит ожидать, что злоумышленники быстро возьмут ее на вооружение. Чтобы не попасть под удар хакеров, затронутым организациям следует применить исправления как можно скорее.

Ранее уже сообщалось о данной уязвимости и по словам компании F5 она была исправлена.