Неисправленная DNS-уязвимость подвергает опасности миллионы IoT-устройств

Уязвимость затрагивает реализацию системы доменных имен (DNS) в двух популярных библиотеках на языке C.

Специалисты нашли неисправленную уязвимость в системе безопасности, представляющую серьезную опасность для миллионов IoT-устройств.

О проблеме впервые сообщили в сентябре 2021 года. Уязвимость затрагивает создание системы доменных имен (DNS) в библиотеках uClibc и uClibc-ng на языке C, используемых для разработки встраиваемых Linux-систем. uClibc хорошо известна благодаря крупным компаниям, библиотеку используют Linksys, Netgear и Axis, а также дистрибутивы Linux.

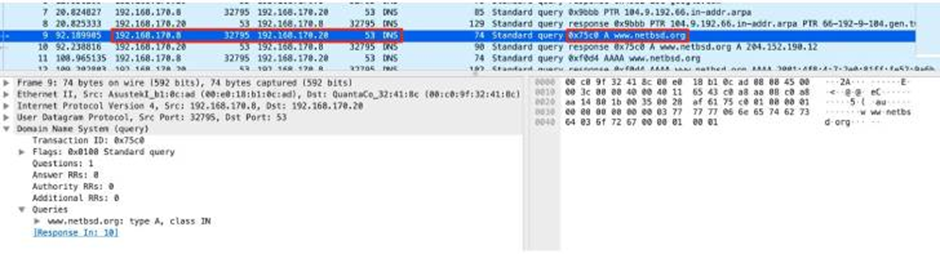

"Уязвимость вызвана предсказуемостью идентификаторов транзакций внутри DNS-запросов, генерируемых библиотекой.”, – сказали Джаннис Царайас и Андреа Паланка из Nozomi Networks.”Изъян может позволить злоумышленникам использовать DNS-спуфинг против выбранного устройства".

Отравление кэша DNS или DNS-спуфинг – техника повреждения кэша DNS-резолверов с целью перенаправления пользователя на вредоносные веб-сайты.

Использование ошибки позволяет проводить атаки типа "человек посередине" (MITM) и повреждать кэш DNS, эффективно перенаправляя интернет-трафик на подконтрольный злоумышленнику сервер.

Nozomi Networks предупреждает о возможности использования уязвимости против операционных систем, настроенных на использование фиксированного или предсказуемого порта источника.

"Использовав уязвимость, хакер может управлять передаваемой пользователями информацией и выполнять другие атаки на зараженные устройства.", – заявили специалисты.