Российские хакеры развернули масштабную целевую фишинговую кампанию

Группа APT29 атакует дипломатов и правительственные организации.

В середине января 2022 года специалисты компании Mandiant обнаружили кампанию целевого фишинга, запущенную российской группировкой APT29. Атака была направлена на дипломатов и правительственные организации. Ранее группа работала вместе с APT28, участвовала во взломе Демократического национального комитета, и в волне атак, направленных на выборы президента США в 2016 году.

В недавней кампании хакеров, раскрытой Mandiant, инструментом атаки стали фишинговые сообщения, отправленные со взломанных электронных ящиков посольств разных стран. Госслужащие использовали Atlassian Trello, DropBox и облачные сервисы как части своей C&C инфраструктуры.

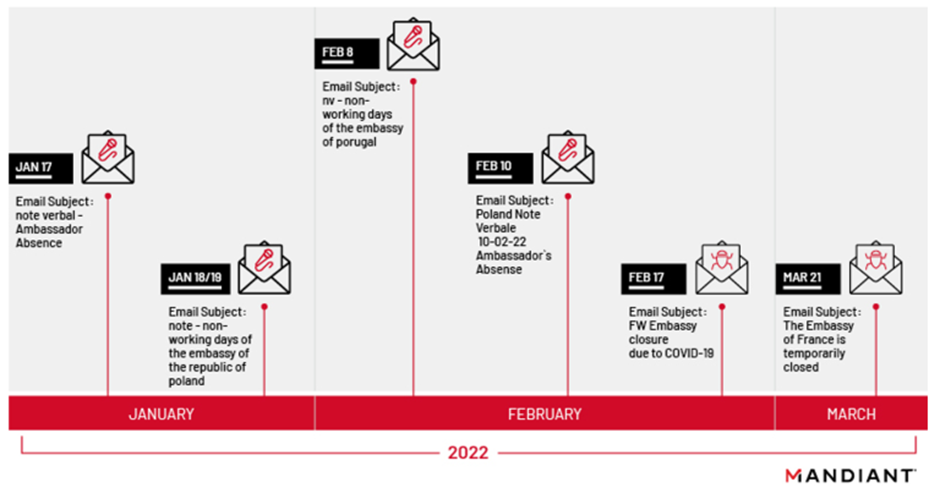

Эксперты наблюдали несколько волн атак в период с января 2022 года по март 2022 года.

Хронология фишинговой кампании 2022 г.

"APT29 нацелилась на большие списки получателей, большая часть из которых – публичные контактные лица.”, – говорится в анализе, опубликованном Mandiant. ”В фишинговых письмах использовался вредоносный HTML-дроппер ROOTSAW, применяющий прием HTML Smuggling для доставки зараженного IMG или ISO файла в систему жертвы".

После открытия вложенного в письмо файла ROOTSAW записывает на диск данные в IMG или ISO формате. Образ содержит ярлык Windows (LNK) и вредоносную DLL-библиотеку. При клике по LNK-файлу выполняется вредоносная DLL. Чтобы обмануть жертву и заставить запустить файл, злоумышленники используют поддельную иконку.

После выполнения DLL в память доставляется и запускается загрузчик BEATDROP. “BEATDROP написан на C и использует Trello для создания C&C сервера. Только запустившись, загрузчик сразу создает копию своей библиотеки ntdll.dll в памяти устройства для выполнения шелл-кода внутри собственного процесса. BEATDROP создает приостановленный поток с RtlCreateUserThread, указывающий на NtCreateFile.”, – указано в отчете. "Потом загрузчик сканирует систему для получения имени пользователя, компьютера и IP-адреса. Из собранной информации создается ID жертвы, который BEATDROP использует для хранения данных жертвы и отправки вредоносных пакетов из C&C сервера. Создав ID, BEATDROP делает запрос в Trello и определяет, взламывался ли аккаунт жертвы раньше.”

Эксперты также сообщили, что APT29 заменила BEATDROP на BEACON. Новый загрузчик создан на основе Cobalt Strike и реализует возможности бэкдора, включая запись клавиатуры, создание скриншотов, сбор и извлечение различных данных, сканирование портов и многое другое.

Закрепившись в нужной сети, группировка быстро пытается повысить привилегии. Иногда хакерам удавалось получить права администратора домена менее чем за 12 часов после фишинговой атаки.

Получив доступ, злоумышленники проводят обширную разведку узлов и среды активных каталогов. APT29 также была замечена в проведении разведки на хостах для сбора учетных данных.

Во время этой фишинговой кампании группа APT29 использовала несколько семейств вредоносных программ, включая загрузчики BEATDROP и BOOMMIC, HTML-файл дроппера ROOTSAW и бэкдор BEACON.