Иранская группировка APT33 создала собственную VPN-сеть

Группировка использовала VPN «для разведки в сетях, связанных с цепочкой поставок нефтяной промышленности».

Спонсируемая иранским правительством киберпреступная группировка APT33, также известная как Elfin, MAGNALLIUM или Refined Kitten, создала собственную частную VPN-сеть для подключения к своим C&C-серверам, проведения разведки в сетях будущих целей и просмотра web-страниц. Как сообщают исследователи из компании Trend Micro, группировка APT33 на сегодняшний день является самым технически продвинутым киберпреступным подразделением Ирана.

Группировка считается разработчиком вредоносного ПО для удаления данных с жестких дисков, известного как Shamoon (DistTrack), которое вывело из строя более 35 тыс. рабочих станций компании Saudi Aramco в Саудовской Аравии в 2012 году.

По словам исследователей, инфраструктура группировки является многослойной и изолированной, позволяя APT33 избегать обнаружения. Эксперты выделили четыре уровня инфраструктуры группировки. Уровень VPN представляет собой специально построенную сеть VPN-узлов для маскировки реального IP-адреса и местоположения оператора. Уровень Bot Controller является промежуточным. Уровень C&C Backend — фактические внутренние серверы, через которые группа управляет своими вредоносными ботнетами. Уровень прокси является набором облачных прокси-серверов, маскирующих C&C-серверы от зараженных хостов.

«Частную VPN-сеть можно легко настроить, арендовав пару серверов у центров обработки данных по всему миру и используя программное обеспечение с открытым исходным кодом, такое как OpenVPN», — отмечают исследователи.

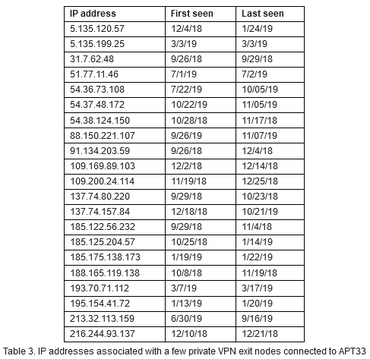

Однако на самом деле собственная VPN-сеть, наоборот, облегчает ее отслеживание. Поскольку APT33 использует исключительно свои выходные узлы VPN, специалистам удалось в течение года отслеживать некоторые узлы (список IP-адресов доступен в таблице ниже).

Помимо подключения к управляющему C&C-серверу, группа использовала VPN-сеть «для разведки в сетях, имеющих отношение к цепочке поставок нефтяной промышленности», а также для доступа к web-сайтам компаний, занимающихся проведением тестирования на проникновение, почтовым сервисам, сайтам, связанными с уязвимостями, и подпольным ресурсам, посвященным криптовалюте. Кроме того, группировка интересовалась сайтами, специализирующимся на подборе сотрудников в нефтегазовой отрасли.