Как обезопасить умный автомобиль? Мнение экспертов из «ИнЧип» и Cisco

Хакерам ничего не стоит дистанционно взломать компьютерную систему смарткара.

Хакерам ничего не стоит дистанционно взломать компьютерную систему смарткара: уязвимости в 3G-модуле джипа Jeep Cherokee и брелоке Subaru, проблемы в коде электронного ключа у BMW, Mercedes и Audi дают о себе знать. Даже самые крутые автопроизводители не застрахованы. Это означает, что предприятия все еще не справляются с важнейшими проблемами IoT, включая потребность в большей гибкости и усиленной защите.

Как злоумышленник подключается к автомобилю

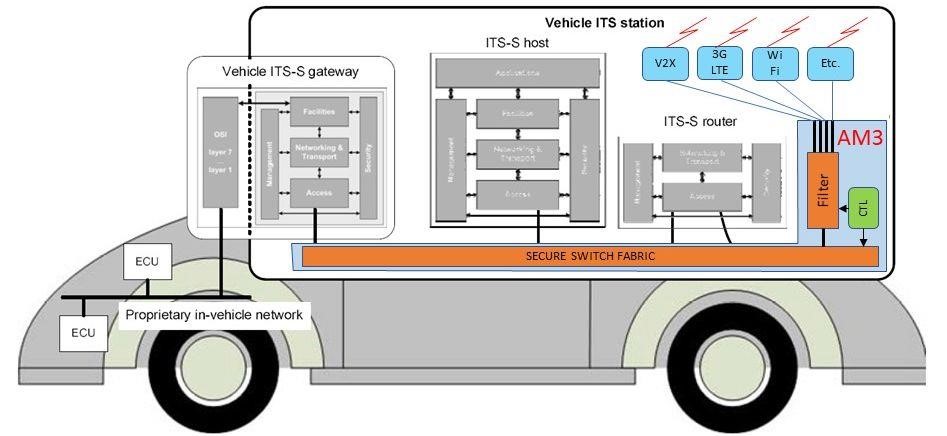

Борис Кривошеин и Игорь Соколов из компании «ИнЧип» называют следующие точки проникновения в сеть интеллектуальных транспортных систем:

- шлюзы для подключения к сетевой инфраструктуре V2X,

- сотовые сети 2G-4G,

- Wi-Fi, Bluetooth,

- технологические разъемы,

- бортовые мультимедиа.

Чем хакер может навредить

Допустим, хакер получил доступ к авто. Что он сможет сделать дальше?

- Блокировать входящие/исходящие сообщения (DoS).

- Переписать или удалить данные памяти системы.

- Скачать логи.

- Перехватить данные.

- Подменить права доступа.

- Отменить транзакцию.

Защита от взлома

Для повышения уровня безопасности нужно в первую очередь защитить уязвимые места «начинки» смарткара. Инженерный центр проектирования и разработки электронной аппаратуры «ИнЧип» предлагает ядро защиты – аппаратное решение на базе конфигурируемой архитектуры «СИМВОЛЛ».

Система предотвращает кибератаки (исключает обход защиты и противодействует DoS-атакам) и защищает беспроводные интерфейсы машины от взлома. Модуль на аппаратном уровне защищает периметр бортовой сети и разделяет её на подсети, чтобы контролировать передаваемые сообщения.

Другое решение предлагает Cisco совместно с Jasper Control Center 7.0.

Леонид Денисов, менеджер по работе со стратегическими клиентами в Cisco Jasper, рассказывает, что центр управления Jasper в релизе 7.0 дает аналитику использования сети, благодаря чему угрозы могут быть своевременно обнаружены. Автоматические оповещения направляются автовендору различными способами, в первую очередь через Push API. Для этого необходимо использовать Advanced Control Center Jasper.

Самое главное – наблюдение и аналитика за парком подключенных автомобилей. Это позволяет своевременно замечать и блокировать появляющиеся угрозы. Jasper CC 7.0 предоставляет несколько уровней интегрированной безопасности для управления транспортными средствами, в первую очередь продукт Threat Protection & Smart Security на основе Cisco Umbrella DNS Protection, нацеленный на автопроизводителей.

Система защищает автомобили от атак через опасные сайты, доступ к которым может быть задан через DNS-системы.

TPSS предоставляет специфическое для IoT исправление, защищающее от атак с помощью вредоносного кода и фишинга, и решает проблемы, с которыми сейчас сталкиваются компании в области IoT:

- многоуровневая защита: закрытые группы пользователей, двухфакторная аутентификация, «белые списки». Позволяет выявлять и решать известные проблемы;

- расширенная аналитика: новые отчеты об исторических тенденциях поведения и использования устройств позволяют пользователям предпринимать действия в отношении проблем, которые влияют на производительность, затраты и безопасность;

- управление устройствами IoT через сотовые сети, сети NB-IoT и LTE-M, чтобы обеспечить большое число сценариев их использования.

Большинство производителей умных авто не сотрудничает с независимыми специалистами, что подвергает владельцев смарткаров риску. Однако новые разработки и исследования в этой сфере проводятся каждый день, что в перспективе может сделать умные автомобили более защищенными от взломов.

Леонид Денисов из Cisco, а также Борис Кривошеин и Игорь Соколов, представляющие «ИнЧип», выступят с докладами о защите смарткаров на Connected Car Summit. Задать свои вопросы спикерам можно 21 ноября в Москве.