Разработчик признался в фишинговой атаке на пользователей Gmail

В серии сообщений @EugenePupov пояснил, что почтовая рассылка была всего лишь тестом.

Пользователь Twitter, некто @EugenePupov взял на себя ответственность за масштабную фишинговую атаку 3 мая, направленную на пользователей Gmail по всему миру. Напомним, речь идет о рассылке писем с почтового сервиса Gmail, имитировавшей Google Docs. Вредоносные сообщения содержали ссылку на якобы приложение Google Docs, требовавшее доступ к учетной записи Gmail. В отличие от настоящего Google Docs, в поддельном приложении выдавалась информация о разработчике с адресом eugene.pupov@gmail[.]com.

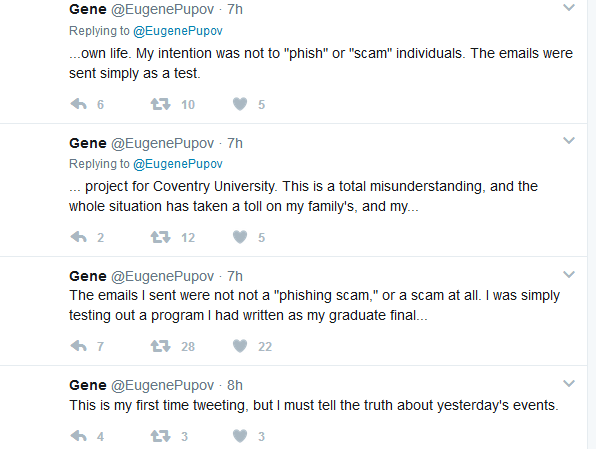

В серии сообщений @EugenePupov пояснил, что рассылка была всего лишь тестом.

«Это мое первое сообщение в Twitter, но я должен рассказать правду о вчерашних событиях. Разосланные мной электронные письма не являлись фишинговыми или мошенническими. Я просто тестировал программу, которую разработал в качестве дипломного проекта для Университета Ковентри. Это совершенное недоразумение и вся эта ситуация сказалась на моей жизни и жизни моей семьи. У меня не было «фишинговых» или «мошеннических» намерений. Это был всего лишь тест», - гласят сообщения.

Вместе с тем, некоторые факты заставляют усомниться в словах @EugenePupov, отмечает издание BleepingComputer. Во-первых, учетная запись в Twitter была зарегистрирована только в день атаки (не очень подозрительно, но странно), во-вторых, указанный в приложении адрес eugene.pupov@gmail[.]com не зарегистрирован в сервисе Gmail и, в-третьих, по словам представителей Университета Ковентри в рядах учащихся ВУЗа нет студента по имени Евгений Пупов. Кроме того, сначала на иконке профиля @EugenePupov фигурировал сотрудник Института молекулярной генетики РАН Данил Пупов, но впоследствии пользователь заменил аватар.

По всей видимости, фишинговая атака может быть либо чьей-то шуткой, либо настоящий организатор атаки пытается таким образом отвлечь внимание специалистов по кибербезопасности, проводящих расследование инцидента.