Троян Dridex взял на вооружение технику подмены DNS кэша

Вредонос изменяет настройки DNS для перенаправления жертв на поддельные банковские сайты.

Неистребимый банковский троян Dridex получил новый функционал и стал еще более мощным. В начале текущего месяца эксперты IBM X-Force обнаружили новую версию вредоноса, использующую технику подмены DNS кэша. Как сообщила эксперт IBM Лимор Кессем (Limor Kessem), изменяя настройки DNS, троян перенаправляет пользователей на поддельные банковские сайты.

Данный тип атак чрезвычайно эффективен – даже если пользователь ввел верный URL, в браузере все равно будет отображаться поддельный сайт. После попадания жертвы на подконтрольный им сайт злоумышленники могут обманным путем выманить у нее коды аутентификации, токены, пароли и т.д. Dridex также может добавлять в авторизационную форму новые поля, если требуется похитить больше информации. Злоумышленники инициируют нелегальную транзакцию и в случае успеха переводят деньги жертвы на свои счета.

По мнению Кессем, операторы Dridex позаимствовали вышеописанную технику у банковского трояна Dyre. Правда, последний перенаправляет пользователей не с помощью DNS, а через локальные прокси-серверы.

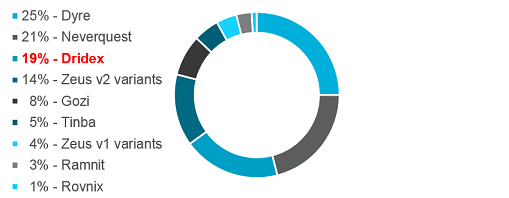

Основными жертвами новой версии Dridex являются пользователи в Великобритании. Операторы вредоноса создали сайты-подделки для тринадцати британских банков, активно использующиеся в атаках. По данным IBM, в 2015 году Dridex вышел на третье место по количеству заражений среди банковских троянов, уступив Neverquest и Dyre.