Иранские хакеры шпионят за ближневосточными пользователями

В рамках кампании злоумышленники внедряют в компьютеры жертв кастомные бэкдоры.

Ближневосточные пользователи попали под прицел новой шпионской кампании, организованной двумя иранскими хакерскими группировками Cadelle и Chafer, сообщают эксперты Symantec. Основной целью злоумышленников являются проживающие в Иране частные лица, а также авиа- и телекоммуникационные компании, расположенные в ближневосточном регионе. В рамках кампании злоумышленники внедряют в компьютеры жертв кастомные бэкдоры Backdoor.Cadelspy, Backdoor.Remexi и Backdoor.Remexi.B (по классификации Symantec).

В настоящее время неизвестно, каким именно образом Cadelle инфицирует целевые объекты. Как показывает анализ данных с C&C-сервера злоумышленников, значительное количество заражений бэкдором Cadelspy затрагивает абонентов иранских интернет-провайдеров, пользователей хостинг-сервисов и анонимных прокси. Последние обычно используются иранцами для просмотра ресурсов, заблокированных правительством страны. Вполне вероятно, основной задачей злоумышленников является слежка за диссидентами, активистами или исследователями, использующими анонимные сервисы для обеспечения собственной интернет-приватности.

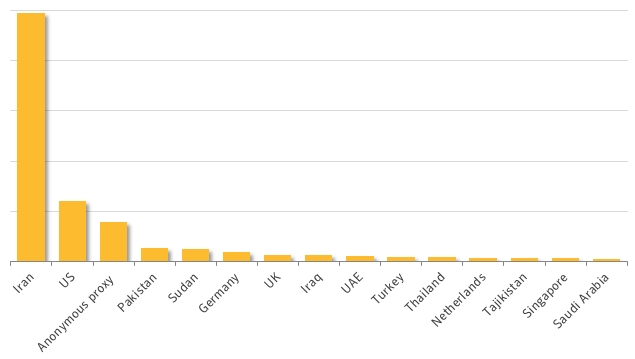

Лидерами по количеству инфицирований являются Иран, США, Пакистан, Судан и Германия.

Как предполагают эксперты, обе группировки связаны между собой и используют один вид вредоносного ПО для внедрения бэкдора и хищения информации с инфицированного компьютера. Cadelspy способен записывать нажатия клавиш и заголовки открытых окон, копировать данные из буфера обмена и информацию о системе, вести аудиозапись, делать снимки экрана и пр. Все полученные данные вредонос архивирует в файл .cab и загружает на C&C-сервер злоумышленников.

В свою очередь, Remexi обладает более простым функционалом, позволяющим открыть командный интерпретатор на компьютере и выполнить команды.

Бэкдор (Backdoor) - программа (или ее фрагмент), внедряемая на компьютер пользователя с целью скрытого получения доступа к данным или удаленного управления устройством.