Новый вымогатель атакует пользователей в РФ

Шифрование файлов жертв происходит без соединения с C&C-сервером.

Исследователи из Check Point обнаружили новый вариант вымогательского ПО, атакующий российских пользователей. Эксперты назвали его «offline-вредоносом», поскольку для шифрования файлов жертв ему не нужно соединение с C&C-сервером. Невозможность определить связь с контрольными центрами существенно усложнила экспертам процесс проведения анализа ПО.

«Offline-вредонос» используется с июня 2014 года, и за это время злоумышленники успели выпустить несколько его вариантов. Последняя версия CL 1.1.0.0 вышла в августе нынешнего года. Варианты вредоноса детектируются антивирусными решениями крупных компаний как Ransomcrypt.U (Symantec), Win32.VBKryjetor.wfa («Лаборатория Касперского) и Troj/Ransom-AZT (Sophos).

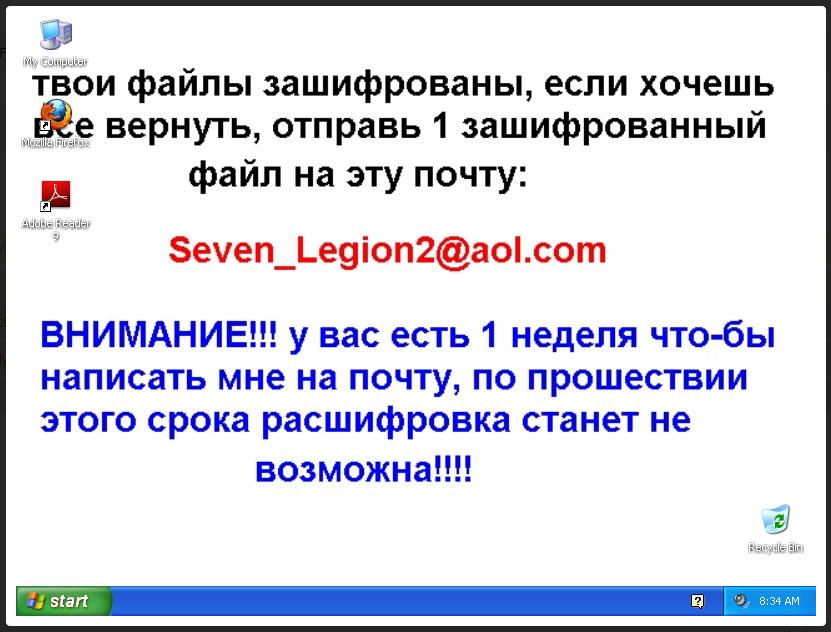

После инфицирования вымогатель шифрует файлы жертвы и выводит на экран компьютера уведомление на русском языке:

Каждый анализируемый экспертами зашифрованный файл был переименован вредоносом по принципу:

email-[адрес контакта].ver-[версия вымогательского ПО].id-[идентификатор компьютера]-[дата и время][случайные цифры].randomname-[случайное имя, данное зашифрованному файлу].cbf

Например:

email-Seven_Legion2@aol.com.ver-CL 1.0.0.0.id-NPEULAODSHUJYMAPESHVKYNBQETHWKZOBQFT-10@6@2015 9@53@19 AM5109895.randomname-EFWMERGVKYNBPETHVKZNBQETHWKZNB.RGV.cbf

Для того чтобы получить ключ и расшифровать файлы, жертва должна выплатить выкуп в размере $300-$380. Вымогатель написан на Delphi и использует некоторые модули на Pascal – весьма необычный выбор для авторов вредоносного ПО. Как заявили эксперты, после того, как вредонос зашифрует файлы, расшифровать их практически невозможно.

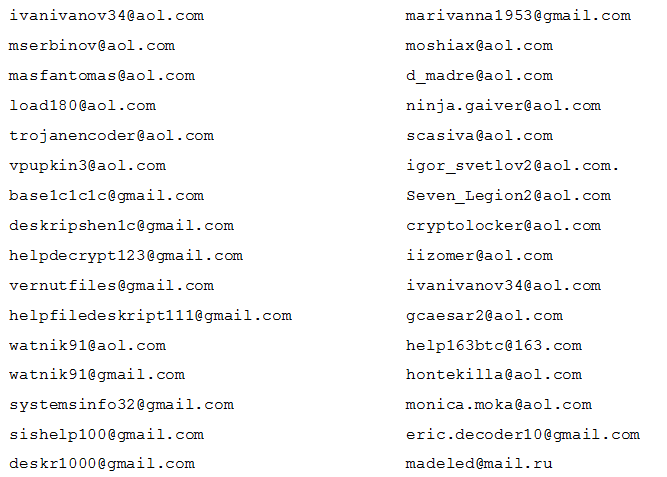

В ходе вредоносной кампании злоумышленники использовали несколько электронных адресов AOL и Gmail. Интересно, что уникальная учетная запись связана с российским провайдером - madeled@mail.ru. Этот адрес использовался преступниками после версии 4.0.0.0.