Вредоносный Java-апплет использует украденный цифровой сертификат

Похищенный сертификат воспринимается последними версиями Java, как валидный, несмотря на то, что он был отозван.

Как сообщает исследователь безопасности Эрик Романг (Eric Romang), злоумышленники изменили практику распространения вредоносных программ при помощи дополнений Java, начав использовать похищенные цифровые сертификаты, принадлежащие реально-существующим фирмам.

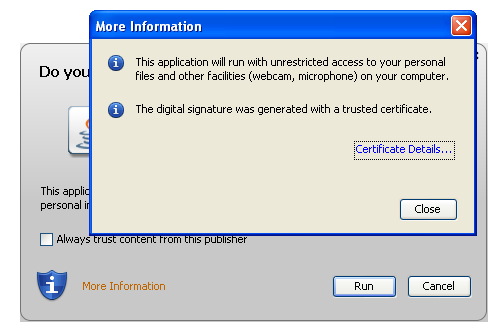

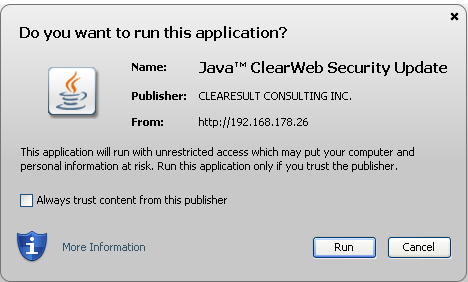

Так, по данным Романга, на немецком сайте hxxp://dict.tu-chemnitz.de/, который инфицирован набором эксплоитов g01pack, был обнаружен Javа-апплет, подписанный похищенным сертификатом, принадлежащим американской компании Clearesult Consulting, который Java принимает как валидный, несмотря на то, что он был отозван.

По данным VirusTotal, вредоносный Java-апплет не распознается антивирусными программами (хотя некоторые его части определяются как подозрительные), и устанавливается на компьютере жертвы под видом обновлений ClearWeb Security.

Если апплет, обнаруженный Романгом ведет себя именно так, как описывает эксперт, пользователю придется при каждой установке проверять валидность сертификата, чтобы удостовериться в подлинности апплета.