Если бы Шерлок Холмс вдруг оказался в XXI веке, скорее всего, он бы бросил свою знаменитую лупу и взялся за что-нибудь вроде PANO. Сегодня расследования — это не только интуиция и наблюдательность, но и работа с огромными объемами данных, где связи между объектами прячутся так ловко, что без современной технологии их не увидишь даже при большом желании. Именно здесь на сцену выходит PANO — универсальная open-source платформа для OSINT-расследований, которая объединяет графовую визуализацию, анализ по временной шкале и поддержку ИИ. Всё это — чтобы помогать искать иголки в самом заковыристом цифровом стоге сена.

Зачем вообще нужна платформа для OSINT?

В последние годы OSINT (Open Source Intelligence, разведка по открытым источникам) из узкой практики спецслужб превратилась в ежедневную реальность журналистов, аналитиков, корпоративной безопасности и даже энтузиастов-детективов. Информации стало столько, что традиционные методы просто не справляются: если раньше хватало таблиц в Excel и десятка вкладок браузера, то теперь нужны инструменты, способные "переваривать" и связывать большие массивы разнотипных данных — имена, телефоны, адреса, финансовые транзакции, фотографии, упоминания в соцсетях и так далее.

Вот тут и наступает час платформ, вроде PANO: они не только автоматизируют поиск, но и позволяют понять, где спрятаны ключевые связи, визуализировать сложные цепочки событий, а иногда и предугадать, куда ведет та или иная ниточка. На практике это может означать: быстрее вскрывать мошеннические схемы, находить пересечения между людьми, организациями и объектами, анализировать временные закономерности, а заодно экономить месяцы и даже годы рутинной работы.

PANO — что это вообще такое?

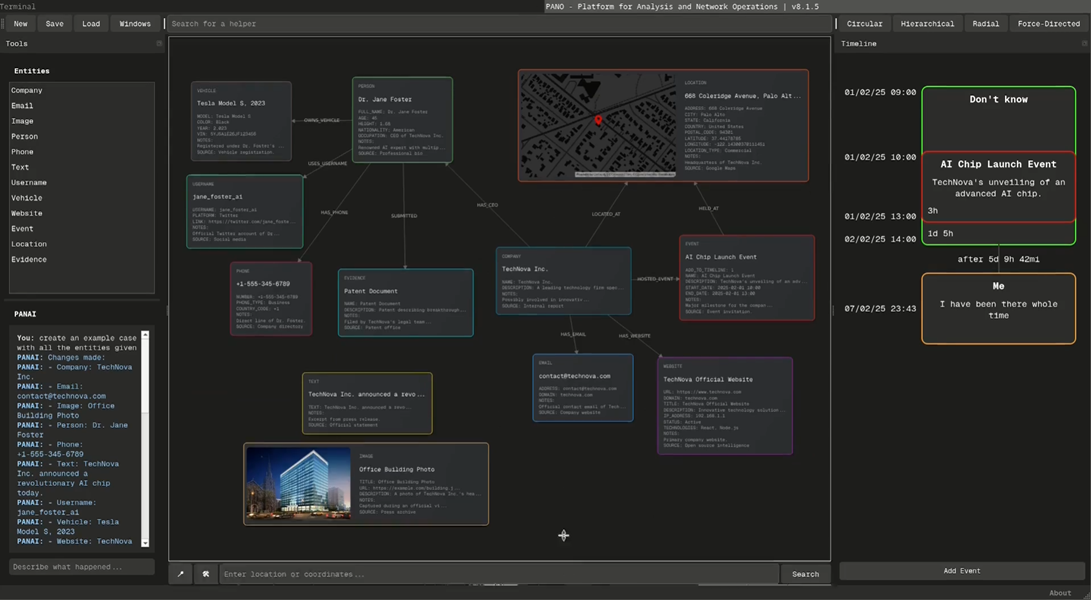

PANO — бесплатная и открытая платформа, разработанная для решения целого спектра задач в OSINT-расследованиях. Проект размещён на GitHub, активно развивается и уже обзавёлся впечатляющим функционалом. В его арсенале:

- Графовая визуализация связей между объектами;

- Временная шкала для отслеживания событий;

- Модули искусственного интеллекта для поиска скрытых паттернов;

- Гибкая система тегирования и фильтрации;

- Возможность интеграции внешних источников данных и автоматизации процессов;

- Пользовательский интерфейс, ориентированный на простоту и эффективность.

Проще говоря, PANO — это рабочий стол современного цифрового сыщика, где вместо кучи стикеров и красных ниток на стене вы работаете с интерактивными графами, временными осями и интеллектуальным анализом данных.

Графовая визуализация: как выловить «невидимую» связь

Любое расследование в конечном итоге сводится к поиску связей между объектами: людьми, компаниями, аккаунтами, устройствами, событиями и так далее. Человеческому мозгу сложно держать в голове десятки или сотни связей, а уж если эти связи ещё и косвенные — задача становится практически невозможной. Тут на помощь приходит графовая визуализация.

PANO строит интерактивные графы, где каждый объект — это вершина, а любая связь — ребро. Система автоматически группирует объекты, подсвечивает кластеры, позволяет фильтровать и настраивать отображение под задачу. Например, можно быстро увидеть, кто связан с конкретной компанией, какие телефоны пересекаются в базе разных пользователей, или кто регулярно появляется в одной цепочке событий.

Возможности графовой визуализации в PANO включают:

- Добавление и удаление узлов (объектов) на лету;

- Автоматическое определение «центров влияния» — тех, кто связывает больше всего других объектов;

- Возможность объединять несколько разнородных источников данных в единую сеть связей;

- Настраиваемые цвета, размеры и типы линий для выделения ключевых отношений;

- Сохранение и экспорт графов для последующего анализа или демонстрации коллегам.

Этот подход не только упрощает анализ, но и позволяет быстро находить неожиданные взаимосвязи. Например, в одном из кейсов пользователь нашёл, что три на первый взгляд не связанных аккаунта в соцсетях на самом деле управляются из одного и того же IP-адреса — связь была явно выражена только на графе.

Временная шкала: когда «кто» неразрывно связан с «когда»

Не все связи важны сами по себе — иногда ключевым оказывается временной контекст. Именно поэтому PANO предлагает отдельную временную шкалу, на которой можно отображать все события, взаимодействия и изменения статуса объектов.

Работа с временной шкалой позволяет:

- Выявлять последовательности и закономерности (например, атаки, совпадающие по времени, или «совпадения» в перемещениях объектов);

- Фильтровать события по дате и времени, фокусируясь только на нужных периодах;

- Отслеживать эволюцию связей: как развивалась коммуникация, как менялась структура группы, какие события запускали цепные реакции;

- Синхронизировать временную шкалу с графом для построения комплексной картины.

Реальный пример: при расследовании мошенничества с переводами по криптовалюте исследователь отметил совпадения между транзакциями в определённые часы и массовой активизацией аккаунтов в Telegram, что позволило вскрыть схему координации.

ИИ на службе расследований: автоматизация и аналитика

Никто не любит рутинную работу: вручную сопоставлять данные, искать совпадения, проверять подозрительные совпадения… PANO решает эту проблему, внедряя модули искусственного интеллекта.

Что умеет ИИ в PANO:

- Автоматический анализ паттернов: обнаружение необычных маршрутов, подозрительных связей, аномалий в коммуникациях;

- Помощь в интерпретации больших массивов данных — от поиска повторяющихся элементов до построения гипотез;

- Генерация текстовых отчётов и подсказок (например, «Обратите внимание: два пользователя используют одну и ту же фотографию профиля»);

- Рекомендации по дальнейшему сбору данных и возможным направлениям анализа;

- Обработка неструктурированных данных: например, «понимание» контекста сообщений, статей, публикаций в соцсетях.

Таким образом, даже если у вас нет опыта в Data Science, PANO сам подскажет, где может быть спрятан «компромат», и выведет на свет те взаимосвязи, которые могли бы остаться незамеченными.

Интеграция с внешними источниками: никакой информации не пропадёт

Сегодня данные часто приходится собирать из разных мест: от публичных реестров и соцсетей до даркнета и приватных баз. PANO умеет интегрироваться с разнообразными источниками — вы можете подключить theHarvester, Maltego, Shodan или любые другие инструменты, работающие через API или экспорт в стандартных форматах.

Платформа поддерживает:

- Импорт CSV, JSON, XML-файлов с последующей разбивкой на объекты и связи;

- Подключение внешних парсеров и автоматических сборщиков информации;

- Экспорт результатов расследования в популярные форматы для последующего анализа или обмена с коллегами.

Таким образом, PANO превращается в универсальный хаб для всего расследования: всё, что вы находите — от твитов до банковских выписок — можно завести в единую базу, связать, отфильтровать и отобразить наглядно.

Простота и кастомизация интерфейса

Многие инструменты для расследований страдают от избыточной сложности. В PANO разработчики пошли другим путём — всё интуитивно понятно и настраивается «под себя». Вы можете выбирать, какие модули отображать, как раскрашивать графы, какие фильтры применять по умолчанию.

Есть поддержка тем оформления (темная/светлая), можно работать на любом современном браузере и даже на планшете. Особенно приятно, что основная функциональность не требует установки сложных зависимостей — многие вещи работают прямо «из коробки» после клонирования репозитория.

Безопасность данных и приватность расследований

Так как речь идет о работе с чувствительными данными, разработчики PANO уделяют внимание вопросам безопасности. Платформа не передает ваши данные третьим лицам, всё хранится локально (если только вы сами не решите использовать облачную инфраструктуру). Есть возможность настроить уровни доступа и разграничить права между разными пользователями.

Кроме того, в сообществе проекта регулярно обсуждаются новые практики безопасного хранения и обмена данными, выходят обновления с учётом современных угроз.

Практические кейсы: где и как PANO уже работает

PANO уже применяют OSINT-исследователи, специалисты по корпоративной безопасности, независимые журналисты и даже «белые хакеры». Вот лишь несколько примеров:

- Расследование сложных мошеннических схем: визуализация цепочек транзакций, анализ связей между «подставными» компаниями;

- Поиск уязвимых устройств и инфраструктур в корпоративных сетях с помощью интеграции с Shodan;

- Анализ массовых инфокампаний и отслеживание источников дезинформации (например, выявление фейковых аккаунтов, связанных через один и тот же номер телефона или IP);

- Отслеживание хронологии киберинцидентов и поиск их пересечений с офлайн-событиями;

- Автоматизация рутинной аналитики и построение «древесных» расследований.

Особенность PANO в том, что даже если у вас нет специализированного образования, вы быстро вникнете в работу платформы — большинство операций выполняется в несколько кликов, а визуальные подсказки помогут не потеряться даже в большом массиве данных.

Плюсы и минусы платформы

Давайте честно: идеальных инструментов не существует. У PANO, как у любого молодого open-source проекта, есть свои сильные стороны и ограничения.

- Плюсы:

- Открытость и бесплатность (никаких скрытых платежей или лицензий);

- Гибкая архитектура, позволяющая настраивать под себя и интегрировать любые внешние источники;

- Сильная визуальная составляющая и поддержка ИИ;

- Простота освоения — низкий порог вхождения;

- Постоянное развитие и поддержка активного сообщества.

- Минусы:

- Некоторые модули ещё находятся в стадии активной доработки (иногда встречаются баги или недоработки);

- Требуется определённый уровень цифровой гигиены при работе с приватными данными;

- Для глубоких интеграций (например, сложных API) могут понадобиться базовые навыки программирования.

Ресурсы, поддержка и сообщество

Разработка и поддержка PANO ведётся энтузиастами, но за проектом стоит довольно сплочённое комьюнити: можно получить помощь в разделе Issues на GitHub, найти обучающие материалы, задать вопрос или предложить улучшения. Регулярно появляются обновления и новые возможности, а разработчики охотно прислушиваются к пожеланиям пользователей.

Для быстрого старта рекомендуем ознакомиться с официальной документацией, посмотреть демо-видео (если они есть), а если что-то не получается — задать вопрос в обсуждениях или найти сторонние гайды в сети.

Заключение: когда расследования становятся умнее и быстрее

Сейчас, когда информации вокруг больше, чем свободного времени, разбираться в сложных схемах по старинке — задача, мягко говоря, сомнительная. Расследования давно перестали быть делом для героев-одиночек с блокнотом и ручкой: чтобы выловить суть из потока данных, нужны инструменты, которые не только показывают детали, но и связывают их в общую картину. PANO — как раз из таких. Здесь всё под рукой: хочешь — строй графы, хочешь — раскладывай события по временным точкам, а если не хватает вдохновения — доверься аналитике с искусственным интеллектом.

Кому пригодится этот инструмент? Да практически всем, кто хотя бы раз сталкивался с задачей что-то выяснить: журналистам, аналитикам, айтишникам, людям из корпоративной безопасности, энтузиастам-расследователям. Один пользователь скажет спасибо за быструю сборку профилей, другой оценит удобные графы, а третий наконец-то поймёт, как одна мелочь могла привести к цепной реакции в расследовании.

И что приятно — если чувствуете, что знаете, как сделать PANO удобнее или мощнее, вам никто не мешает подключиться к развитию платформы. В этом и есть кайф открытого кода: всё, что вы добавите, может однажды оказаться полезным не только вам, но и кому-то ещё.