Книга, которую мне посоветовал прочитать CISO одной крупной организации - "Искусство обмана" Кевина Митника, произвела на меня огромное впечатление. Она посвящена социальной инженерии и несмотря на то, что прогресс не стоит на месте, многие из описанных там схем взлома работают и по сей день. Главная мысль заключается в том, что те сведения, которые на Ваш взгляд не нуждаются в защите, могут при попадании в руки злоумышленника привести к значительному ущербу. Опытный социальный инженер, раздобыв всего лишь корпоративный справочник, в состоянии украсть миллионы.

Почти все примеры обмана - общение злоумышленника с сотрудником от имени другого сотрудника. Представляясь менеджером Таней из филиала, у которой сломался компьютер, можно узнать множество ценной информации.

Часто схема включала в себя множество этапов, например ознакомиться с документами по новому проекту можно примерно так (имеем телефонный справочник организации):

1. Злоумышленник Василий звонит Иванову И.И. в филиал и представляется Мишей - системным администратором, предлагает поставить программу, которая очень нужна для работы (внедряет таким образом шпионское ПО), а также спрашивает имя компьютера, IP-адрес. Может спросить пароль, но бдительный Иванов ему не отвечает, запрещено разглашать пароли!

2. Далее Василий звонит в приемную и представляется сотрудником филиала Ивановым (похищенный телефонный справочник дает ему возможность назвать также свою должность и обратиться по имени к секретарю), у которого технические проблемы. Секретарь объясняет, что это нужно к Мише - системному администратору и переводит на него.

2. Миша видит, что ему звонят по внутреннему телефону и не подозревает подвоха. Оказывается это у кого-то Иванова И.И., инженера из филиала, компьютер не работает. Он был в отпуске и забыл пароль. Имя компьютера верное, пароль Мишей называется.

3. Василий используя удаленный доступ к компьютеру Иванова и пароль, полученный от администратора, может ознакомиться с документами, провести платежи и т.д.

Как в этой ситуации защищаться - проводить беседы с сотрудниками, рассказывать о возможной опасности, бережно относиться к внутренним документам и не допускать ознакомления с ними посторонних. Ну и верить в удачу конечно же :-)

|

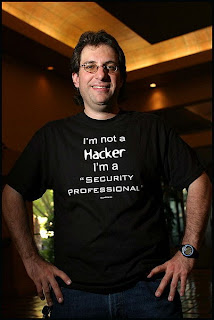

| Кевин Митник |