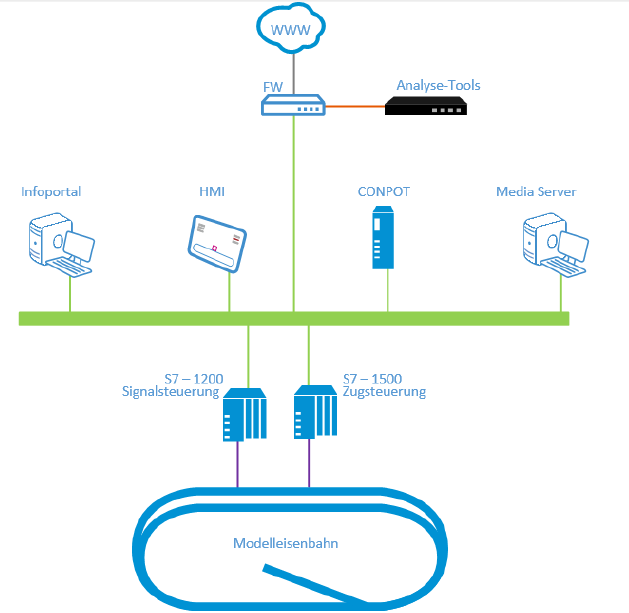

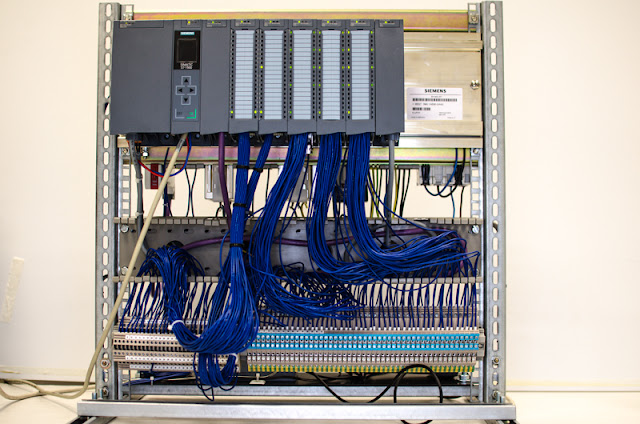

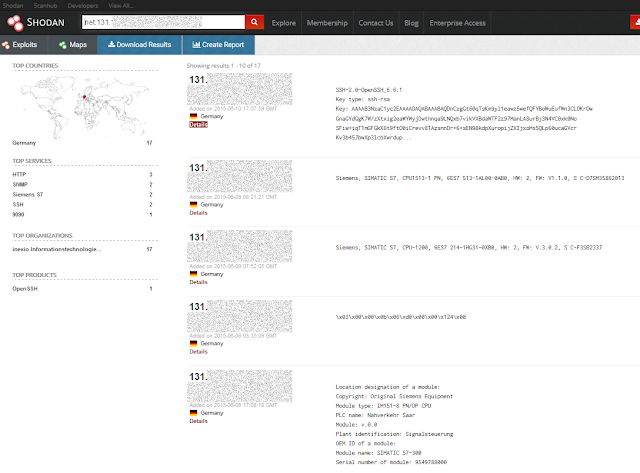

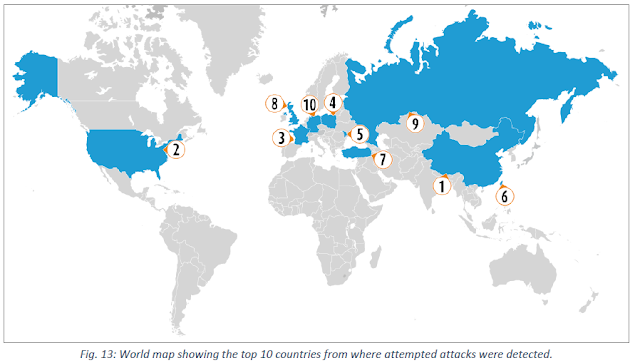

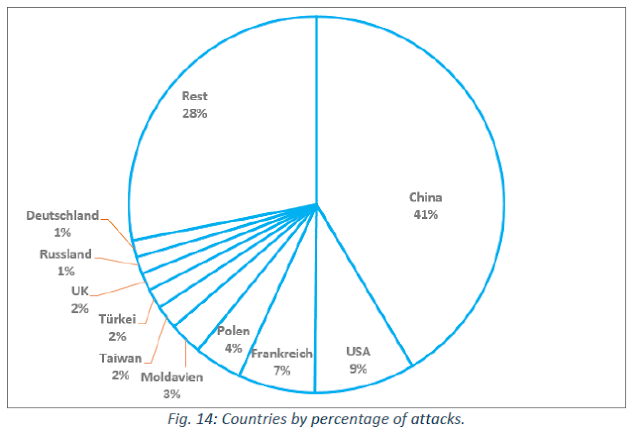

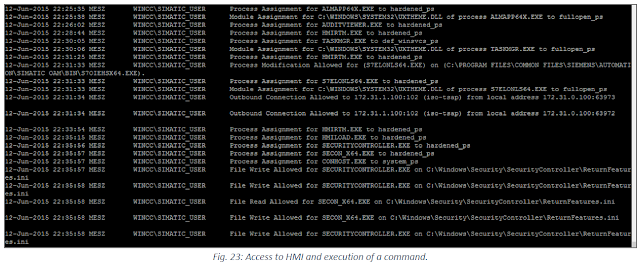

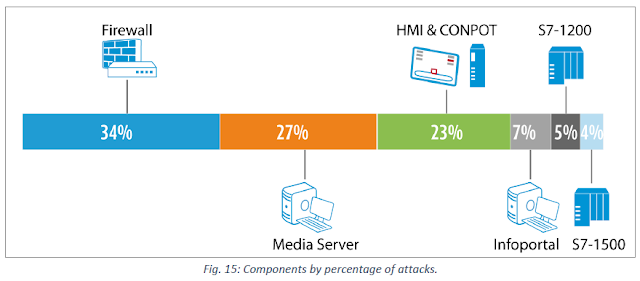

Наткнулся тут на результаты работы проекта HoneyTrain - ловушка, имитирующая систему управления железнодорожным транспортом. Отчет от 2015 года, но ранее он мне не попадался. В составе использовался хонейпот ConPot, имитирующий работу Siemens S7-300, а так же реальные контроллеры Simatic S7-1200 и S7-1500. Публичные IP адреса были просканированы Shodan. Вся сетевая активность хорошо мониторилась. За 6 недель работы проекта было зафиксировано более 2 млн. атак на все компоненты. 32% атак пришлись на HMI & ConPot, S7-1200 и S7-1500 контроллеры. 4 успешных логина на HMI. Попытки получения доступа к контроллерам не удались, но «This sequence of attacks shows that the attacker has a deep knowledge of the industrial control systems used for our HoneyTrain project. These actions were not performed randomly, but deliberately».

name='more'>

Подробнее в отчете

name='more'>

Подробнее в отчете