Прикольным примером фишингового письма поделился сегодня утром один мой коллега. Текст и комментарии следуют.

Предупреждение!Ни в коем случае не ходите по ссылке в письме: этот сайт распространяется зловредный код (условное название VirTool:JS/Obfuscator.CC)

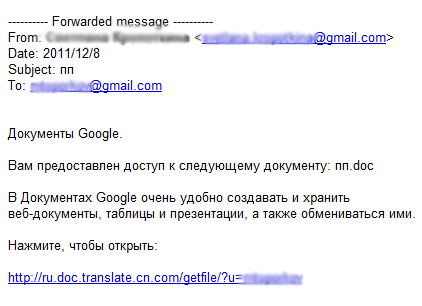

Письмо выглядит как стандартное приглашение пользователю открыть документ в Google Docs. Ощущения легитимности письму добавляет указание имени пользователя адресата в последней ссылке внизу. Но обратите внимание на доменное имя в этом URL. Ключевыми являются два последних элемента: cn.com. Это Китай. Ничего против Китая я не имею. Вот только уж слишком часто он в последнее время фигурирует в новостях о кибер-атаках.

Читайте письма внимательно, особенно ссылки, которые в них содержаться.