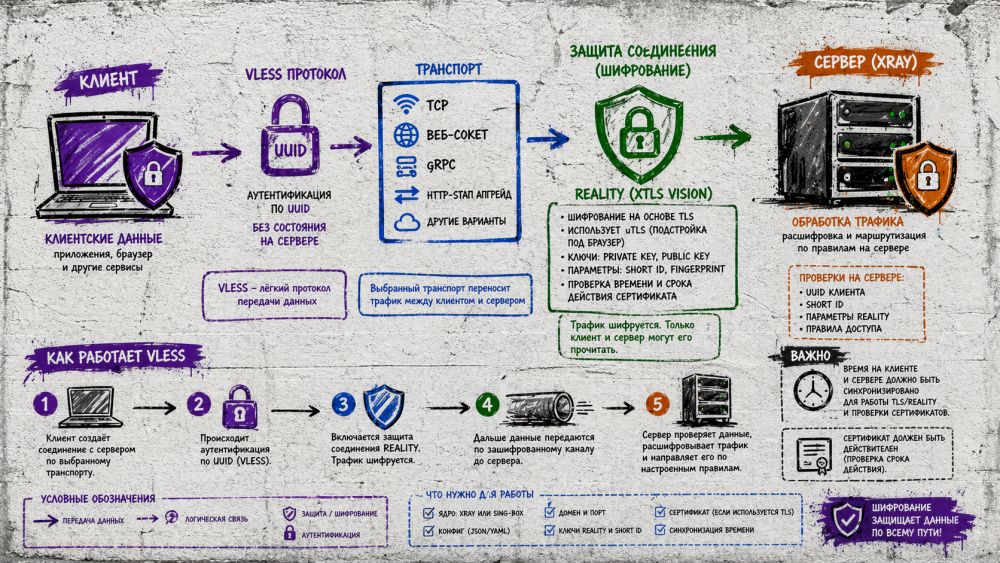

Формально VLESS остаётся легковесным stateless-протоколом (протокол без сохранения состояния) из экосистемы Xray, который использует UUID для идентификации клиента. Но в реальной настройке почти всегда всплывает связка VLESS + REALITY + flow xtls-rprx-vision. Документация Project X прямо называет REALITY «the most secure transport encryption scheme», а сочетаясь с Vision, обещает заметный выигрыш по производительности.

Поэтому корректнее описывать VLESS не как готовую «защищённую трубу», а как верхний слой схемы. За реальную картину соединения отвечают ядро Xray или sing-box, транспорт, порт, домен, настройки TLS или REALITY, а также клиентский конфиг с fingerprint, shortId и ключами. Сам VLESS лёгкий именно потому, что не пытается делать всё сразу. Такая архитектура удобна, когда нужен управляемый туннель на своей инфраструктуре, а не просто универсальный VPN для всей машины. Xray-core sing-box: VLESS outbound

Технические особенности

Главная роль REALITY не в том, чтобы «добавить ещё один модный параметр», а в том, чтобы заменить обычную TLS-схему на более специализированный режим внутри Xray-экосистемы. В официальной документации Project X REALITY описан как собственная технология Xray, которая модифицирует TLS, использует uTLS-подобную подстройку ClientHello и держит внешний профиль соединения ближе к обычному веб-трафику. Отдельно документация подчёркивает, что REALITY меняет только TLS-часть и теоретически совместим с большинством TLS-комбинаций.

На уровне конфига схема уже давно ушла от примитивного «адрес, порт, UUID». Для сервера и клиента важны target, serverNames, privateKey, клиентский ключ, который раньше назывался publicKey, а теперь в документации переименован, shortIds, fingerprint, иногда spiderX и ограничения по версии клиента. Project X отдельно пишет, что серверный target раньше назывался dest, а shortId служит, чтобы различать клиентов. Там же указано, что fingerprint обязателен, а список поддерживаемых отпечатков включает браузерные профили вроде chrome, firefox и safari.

Есть и важное уточнение по времени. Формула «VLESS не зависит от системного времени» технически верна только для собственной аутентификации VLESS, в отличие от VMess. Но в живой конфигурации часы на сервере и клиенте всё равно нельзя запускать «как попало». Во-первых, REALITY имеет параметр maxTimeDiff, который задаёт допустимое расхождение времени. Во-вторых, любая TLS-проверка завязана на срок действия сертификата: система должна видеть текущую дату между Valid from и Valid to. Даже Microsoft в документации по TLS-сертификатам отдельно напоминает про эту проверку. Проще говоря, UUID от часов не зависит, а нормальный рабочий туннель зависит.

Конфиг и ядро

На практике администратор настраивает не протокол VLESS, а целую связку. Нужны ядро – обычно Xray-core или sing-box, – серверный конфиг JSON или YAML, входящий и исходящий блок, домен или адрес, порт, flow, ключи, а затем клиент, который умеет читать такую конфигурацию. У Xray в VLESS-секции фигурируют address, port, id, flow. У sing-box для VLESS тоже есть flow со значением xtls-rprx-vision, настройки TLS, multiplex и transport. Project X: outbound VLESS sing-box: VLESS sing-box: TLS

Здесь всплывает ещё одна практическая вещь. Пользователи ищут не только документацию Project X, но и рабочие клиентские связки. В 2026 году актуальный v2rayN прямо пишет в репозитории, что поддерживает Xray и sing-box на Windows, Linux и macOS. При этом Nekoray как популярный GUI-клиент уже нельзя считать равноправно «живым» ориентиром: официальный репозиторий архивирован с марта 2025 года и доступен только для чтения. По этой причине в новой статье полезнее ссылаться на Xray-core, sing-box и актуальный v2rayN, а Nekoray упоминать уже с пометкой, что проект не развивается. v2rayN Nekoray archived

| Схема | Где сильна | Что настраивают | Главный минус |

|---|---|---|---|

| VLESS + REALITY + Vision | Тонкая настройка профиля соединения, высокая гибкость, хорошая производительность в экосистеме Xray | Ядро, домен, порт, ключи, shortId, fingerprint, flow, клиентский конфиг | Высокая цена ошибки в конфиге и больше ручной работы |

| VLESS + обычный TLS | Более понятная классическая схема, проще объяснить через стандартный сертификат | Сертификат, домен, порт, transport, TLS-параметры | В экосистеме Xray уже выглядит не самым актуальным вариантом |

| WireGuard | Полноценный VPN для устройства, подсети или офиса | Интерфейс, маршруты, ключи, пиры | Меньше гибкости на прикладном уровне |

Сценарии применения и сравнение с аналогами

VLESS с REALITY нужен там, где владельцу важны контроль и кастомизация. Такой стек подходит для self-hosted-инфраструктуры, удалённого доступа к панели или внутреннему API, публикации сервисов через свой сервер, раздельной маршрутизации по приложениям и аккуратной сетевой сборки, где администратор понимает, что делает. Для новичка, который хочет нажать одну кнопку и забыть про тему, схема обычно избыточна. Ошибиться можно на любом шаге: выбрать не тот порт, указать не тот домен в serverName, сломать flow, забыть про синхронизацию времени, перепутать shortId или загрузить клиент, который отстаёт от актуального формата конфига.

VLESS в новой инфраструктуре выглядит легче и чище. WireGuard проще рекомендовать для классического VPN-сценария, когда нужно связать офисы, подсети или всю систему целиком. А вот VLESS + REALITY выбирают не за скорость, а за управляемую архитектуру, где ядро, транспорт и конфиг можно подстроить под конкретную задачу.

Нужен ли VLESS без REALITY?

Иногда да, но как базовый вариант для новых установок связка без REALITY уже выглядит скорее исключением. В актуальной документации Project X REALITY вынесен в центральный набор транспортных настроек, а сочетание с Vision прямо подаётся как самый сильный режим для этой экосистемы.

Почему VLESS называют лёгким, если конфиг у схемы сложный?

Потому что лёгкость относится к самому протоколу VLESS, а не ко всей обвязке. Сложность появляется на уровне ядра, транспорта, ключей, shortId, домена, сертификатной логики и клиентского приложения.

Правда ли, что VLESS не зависит от времени?

Для собственной аутентификации VLESS да, в отличие от VMess. Но рабочая схема с TLS или REALITY всё равно требует нормального времени на сервере и клиенте, иначе можно получить ошибки из-за проверки сертификата или ограничений по maxTimeDiff.

Какие клиенты смотреть в 2026 году?

Для живой экосистемы логично смотреть на Xray-core, sing-box и актуальный v2rayN. Nekoray известен и до сих пор встречается в гайдах, но официальный репозиторий уже архивирован, поэтому ссылаться на него как на основной современный клиент не стоит.

Кому такая схема точно не подойдёт?

Тем, кто не хочет разбираться в JSON или YAML-конфигах, ключах, доменах, портах, журналировании и сетевой диагностике. В таком случае сложность сопровождения быстро перевешивает преимущества гибкости.

Материал носит технический и образовательный характер. При настройке туннелей и удаленного доступа соблюдайте законодательство РФ, внутренние правила вашей организации и базовые требования ответственной эксплуатации сетевой инфраструктуры.