WireGuard называют современным протоколом виртуальной частной сети не из-за свежего названия, а из-за архитектуры. Разработчики убрали исторический груз старых стеков, отказались от длинного списка режимов и шифров, оставили компактный набор криптографических примитивов и свели всё к понятной модели: ключи, узел и список разрешённых адресов. В результате WireGuard проще читать, сопровождать и настраивать, чем многие старые решения.

Но одним набором «современных алгоритмов» объяснение не исчерпывается. Главная причина высокой производительности WireGuard связана с тем, что в Linux протокол работает как сетевой интерфейс в пространстве ядра. У старых решений, прежде всего у OpenVPN, значительная часть логики долгое время жила в пользовательском пространстве. Из-за этого системе приходилось чаще переключать контекст между пользовательским пространством и пространством ядра и лишний раз копировать пакеты. WireGuard сокращает такие накладные расходы, поэтому, если не упомянуть, что протокол работает в ядре, картина его скорости останется неполной.

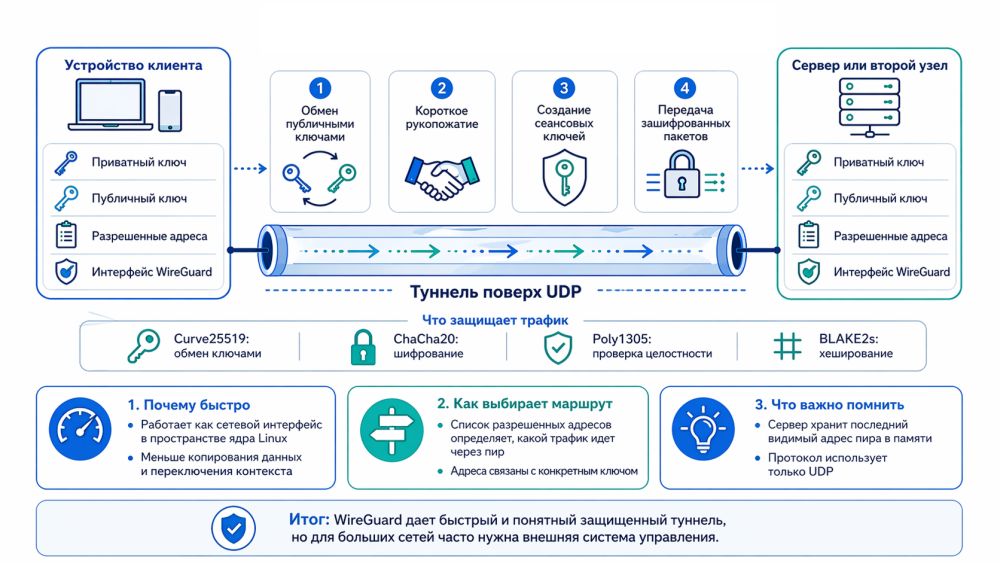

Как работает WireGuard

| Схема работы WireGuard | ||||||

|---|---|---|---|---|---|---|

| У каждого узла есть закрытый и открытый ключ | → | Администратор задаёт список разрешённых IP-адресов для каждого участника | → | Узлы выполняют короткое рукопожатие | → | Создают сеансовые ключи и передают зашифрованные пакеты по протоколу UDP |

Обмен ключами WireGuard строит вокруг схемы NoiseIK. После короткого рукопожатия стороны выводят сеансовые ключи и начинают передавать зашифрованный трафик. Для криптографии протокол использует фиксированный набор примитивов, в том числе Curve25519, ChaCha20, Poly1305, BLAKE2s и HKDF. Такой подход снижает риск ошибок при настройке. Администратору не нужно выбирать из длинного меню шифров и спорить, какой режим «правильнее», потому что базовые решения уже заложены в саму конструкцию протокола.

Прирост скорости даёт не только криптография. WireGuard изначально проектировали как сетевой туннель в пространстве ядра. Когда виртуальная частная сеть работает в ядре, система обрабатывает пакеты ближе к сетевому стеку и избавляется от части лишних переходов между пользовательским и ядровым режимом. Чем меньше система переключает контекст и копирует данные, тем меньше задержка и накладные расходы, когда система обрабатывает трафик. Поэтому высокая производительность WireGuard связана сразу с двумя факторами: с компактной архитектурой и с тем, что в Linux протокол встроен прямо в ядро.

На практике WireGuard выглядит как обычный сетевой интерфейс. В Linux интерфейс создают штатными сетевыми инструментами, назначают адрес, добавляют узлы и ключи, а затем система работает с туннелем как с частью сетевого стека. Именно это и делает WireGuard естественнее для администратора, чем решения, которым нужна громоздкая внешняя логика даже для базовой работы.

Ещё одно сильное место WireGuard связано с размером кодовой базы. Код заметно компактнее, чем у старых стеков вроде OpenVPN с большой внешней криптографической обвязкой или классических реализаций IPsec. Малый объём кода сам по себе не гарантирует безопасность, но упрощает проверять код и сопровождать его. Для сетевой безопасности такой фактор часто важнее красивых обещаний в рекламных материалах.

Почему WireGuard удобен, но не всегда достаточен сам по себе

WireGuard особенно хорош там, где нужен быстрый и понятный защищённый туннель между офисами, серверами, администраторами и удалёнными сотрудниками. Протокол хорошо ложится на современную инфраструктуру, не заставляет разбираться в десятках режимов и обычно даёт достойную производительность. Поэтому WireGuard часто выбирают для связи между площадками, защищённого доступа к внутренним сервисам и частных сетей, не требующих сложного управления сетью.

Проблемы начинаются в тот момент, когда от WireGuard ждут не просто туннель, а полноценную платформу для большой сети или коммерческого сервиса виртуальной частной сети. Сам протокол не умеет централизованно раздавать настройки, удобно менять ключи, массово подключать устройства, применять правила доступа по пользователям и группам, фиксировать действия и управлять жизненным циклом узлов. Для маленькой инфраструктуры такие задачи можно закрыть вручную. Для большой сети ручной подход быстро становится источником ошибок.

| Ограничение | Почему возникает | Что это значит на практике |

|---|---|---|

| Нет встроенного инструмента централизованно управлять | WireGuard решает задачу туннеля, а не задачу полноценной сетевой платформы | В большой сети становится трудно вручную раздавать конфигурации, менять ключи и контролировать доступ |

| Сервер хранит последний видимый IP-адрес узла в памяти | Протоколу нужен текущий сетевой адрес участника, чтобы поддерживать смену адреса при перемещении и отправлять пакеты в актуальную точку | Для коммерческих сервисов с политикой «без журналов» это создаёт неудобство, даже если данные не пишутся на диск |

| Работает только поверх UDP | WireGuard изначально спроектирован как лёгкий туннель без альтернативного транспорта на базе TCP | В сетях с жёсткой фильтрацией, где нестандартный UDP-трафик режут, туннель может просто не установиться |

| Часто требует внешней надстройки | Для зрелых корпоративных сетей нужен отдельный контур, позволяющий управлять пользователями, устройствами и правилами доступа | Поэтому поверх WireGuard часто используют Tailscale, NetBird или другие системы управления |

| Усложнение схемы в сложных условиях | Чтобы обойти ограничения среды, администраторы добавляют внешние обёртки и дополнительные инструменты | Часть исходной простоты теряется, а поддержка и диагностика становятся сложнее |

Отдельный и неприятный для коммерческих сервисов минус связан с политикой «без журналов». WireGuard хранит на сервере последний видимый IP-адрес участника в оперативной памяти как текущую сетевую точку, чтобы поддерживать смену адреса при перемещении и отправлять пакеты в актуальное место сети. Речь не идёт о классическом журнале на диске, но для сервисов, которые строят маркетинг вокруг строгого отказа вести журналы, такая особенность неудобна. Пока сервер работает, в памяти остаётся информация о последнем адресе клиента.

Есть и административный предел. WireGuard редко используют «голым» в зрелых корпоративных сетях, где нужно централизованно управлять ключами, доступом и устройствами. Поэтому вокруг протокола появились решения вроде Tailscale и NetBird. Такие платформы используют WireGuard как транспортный уровень, а поверх него добавляют контур управления: он позволяет проверять пользователей и устройства, распространять ключи, применять правила доступа, координировать узлы и удобнее управлять сетью. Иначе говоря, WireGuard остаётся фундаментом, но не всей системой целиком.

WireGuard остаётся одним из самых удачных современных протоколов виртуальной частной сети, потому что сочетает компактную архитектуру, работу в пространстве ядра Linux и современную криптографию. Но он не закрывает весь набор задач большой сети или коммерческого сервиса. Для аккуратной эксплуатации нужно отдельно продумать, как управлять ключами, контролировать доступ, планировать адресное пространство, соблюдать требования вести журналы и учитывать ограничения UDP-транспорта. Если нужен именно быстрый и понятный защищённый туннель, WireGuard очень силён. Если нужна полноценная управляемая платформа, почти наверняка понадобится внешняя обвязка.