SOCKS5 и HTTP-прокси часто описывают слишком упрощённо. В одном тексте SOCKS5 называют «универсальным и быстрым», в другом HTTP-прокси сводят к «варианту только для сайтов». Такая подача мешает понять главное. Разница проходит не по линии «лучше или хуже», а по тому, на каком уровне посредник работает с трафиком и насколько глубоко понимает содержимое запроса.

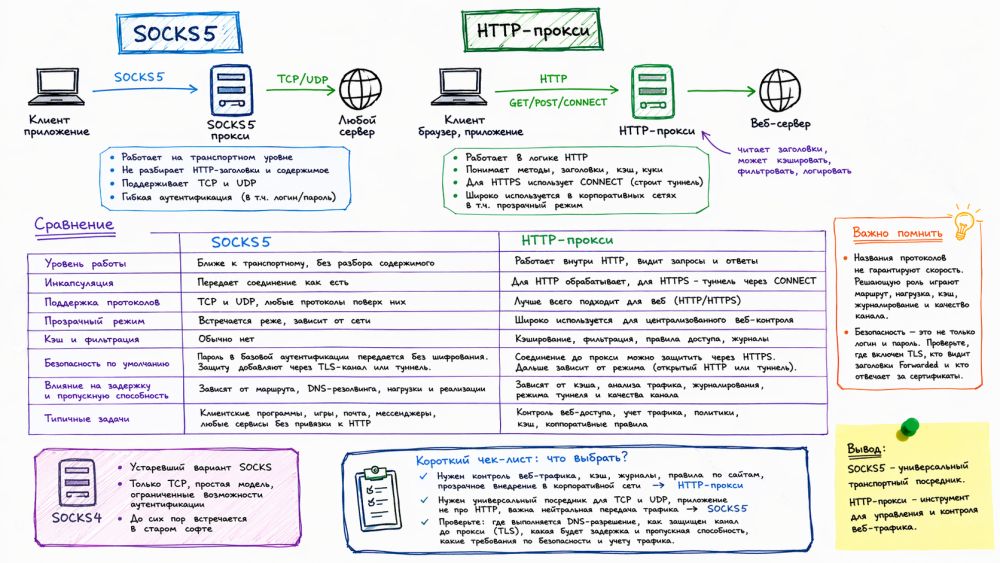

SOCKS5 передаёт соединение ближе к транспортному уровню и не разбирает веб-заголовки, куки или кэш страниц. HTTP-прокси, наоборот, живёт внутри HTTP-логики, понимает методы и заголовки и поэтому лучше подходит для веб-контроля в корпоративной среде. Отсюда растут все прикладные различия: инкапсуляция трафика, требования к журналам, задержка данных, пропускная способность и удобство администрирования.

Что такое SOCKS5 и при чём тут SOCKS4

SOCKS5 служит прослойкой между приложением и сетью. По стандарту IETF протокол умеет работать с TCP и UDP, а также поддерживает несколько схем аутентификации. SOCKS5 не пытается анализировать содержимое HTTP-запроса. Клиент сообщает адрес и порт назначения, после чего прокси устанавливает соединение и передаёт поток дальше. Такой подход делает SOCKS5 удобным для программ, которым нужен нейтральный посредник – он не разбирает прикладной протокол.

Чтобы понять, почему SOCKS5 стал основным вариантом, полезно коротко вспомнить SOCKS4. SOCKS4 появился раньше и до сих пор встречается в старом софте, но возможности у старого варианта заметно уже. SOCKS4 ориентировался в первую очередь на TCP, не предлагал современной гибкости аутентификации и плохо вписывается в задачи, где важны более сложные сценарии адресации и совместимость с новыми клиентами. Поэтому в живых инфраструктурах SOCKS4 обычно рассматривают как исторический этап, а не как равную альтернативу SOCKS5.

С безопасностью у SOCKS5 есть важная оговорка. Базовая аутентификация с логином и паролем описана в RFC 1929, и документ прямо предупреждает, что пароль передаётся без встроенной криптографической защиты. Из этого не следует, что SOCKS5 в 2026 году обязательно «небезопасен». Корректнее сказать иначе: сам протокол не шифрует трафик по умолчанию, поэтому современные реализации часто защищают соединение с прокси дополнительным транспортным шифрованием или помещают прокси-трафик внутрь TLS-туннеля. Без такой оговорки разговор о рисках выглядел бы неполным.

Как работает HTTP-прокси, CONNECT и прозрачный режим

HTTP-прокси лучше всего чувствует себя там, где компании нужен именно контроль веб-трафика. Такой посредник понимает структуру HTTP-запроса, видит методы, адреса, заголовки и может применять правила доступа, кэшировать страницы, вести журналы и выполнять служебные преобразования. Если администратор хочет учитывать обращения к веб-ресурсам, ограничивать категории сайтов или добавлять корпоративные заголовки, HTTP-прокси даёт для такой работы более естественную основу.

Для HTTPS HTTP-прокси обычно использует метод CONNECT. Клиент просит прокси открыть туннель до нужного узла, а после успешного CONNECT дальше идёт уже двусторонний поток данных. В такой схеме HTTP-прокси перестаёт подробно понимать содержимое защищённого сеанса и начинает играть роль туннеля. Поэтому выражение «HTTP-прокси работает только с открытым веб-трафиком» слишком грубое. Через CONNECT HTTP-прокси умеет передавать и HTTPS-соединения, но глубина контроля в таком режиме уже иная.

Отдельно стоит упомянуть прозрачные прокси. В корпоративных сетях прозрачный режим часто используют там, где клиенту не задают прокси вручную и приложение может даже не знать о посреднике. Сетевое оборудование или правила маршрутизации направляют веб-трафик на прокси автоматически. Для администраторов такой подход удобен централизованным контролем, но у прозрачной схемы есть цена. Настраивать прокси становится сложнее, поведение приложений может быть менее предсказуемым, а диагностировать проблемы с задержкой данных и совместимостью обычно занимает больше времени, чем при явной настройке клиента.

HTTP-прокси полезен и тем, что умеет передавать метаданные о цепочке обработки запроса. Например, стандарт Forwarded описывает поля, через которые следующий узел может узнать адрес клиента, параметры прокси и исходную схему обращения. Для балансировки и журналов механизм удобен, но для приватности и защиты внутренней архитектуры такая информация требует аккуратной настройки и чёткого понимания, кто именно увидит эти данные дальше.

Вопрос безопасности для HTTP-прокси тоже нельзя сводить к одной только аутентификации. Современные клиенты и библиотеки умеют защищать соединение именно до прокси через HTTPS. Документация everything curl и раздел SSL CA Certificates у curl отдельно описывают HTTPS-прокси и раздельную проверку TLS до прокси и до конечного сервера. Практический смысл простой: в современной сети нужно различать два участка – клиент–прокси и прокси–сервер – и понимать, на каком участке включена криптографическая защита, а на каком трафик идёт как обычный туннель.

Чем SOCKS5 отличается от HTTP-прокси на практике

| Критерий | SOCKS5 | HTTP-прокси |

|---|---|---|

| Уровень работы | Ближе к транспортному уровню, без разбора HTTP-содержимого | Работает в логике HTTP и понимает запросы, заголовки и ответы |

| Инкапсуляция | Передаёт клиентское соединение как универсальный посредник | Для HTTP работает как понимающий посредник, для HTTPS часто строит туннель через CONNECT |

| Поддержка протоколов | Подходит для разных клиентских соединений, в том числе TCP и UDP | Сильнее всего раскрывается в веб-сценариях HTTP и HTTPS |

| Прозрачный режим | Встречается реже и зависит от конкретной схемы сети | Широко используют в корпоративных сетях для централизованного веб-контроля |

| Кэширование и фильтрация | Обычно нет | Да, если прокси настроили как веб-посредник |

| Безопасность по умолчанию | Сам протокол не шифрует трафик, защиту канала добавляют отдельно | Соединение до прокси можно защитить через HTTPS, а дальше поведение зависит от режима работы |

| Влияние на задержку данных и пропускную способность | Зависит от маршрута, резолвинга, нагрузки и реализации клиента | Зависит от кэша, журналирования, анализа трафика и режима туннеля |

| Типичные задачи | Универсальный посредник для приложений без привязки к HTTP | Контроль веб-доступа, журналы, правила, кэш и корпоративная политика |

Популярный миф звучит так: SOCKS5 всегда быстрее. На практике скорость определяют не название протокола, а маршрут, загрузка узла, способ аутентификации, объём журналирования, проверка содержимого и качество сети. HTTP-прокси иногда выигрывает за счёт кэша и близкого расположения к пользователю. В другой инфраструктуре HTTP-прокси проиграет из-за глубокой обработки заголовков и содержимого, а SOCKS5 покажет меньшую задержку данных благодаря более нейтральной модели передачи трафика.

Вторая ошибка связана с безопасностью. Нельзя смотреть только на наличие логина и пароля. Нужно проверить, где выполняется аутентификация, как защищён канал до прокси, какие журналы ведёт сервер, передаёт ли система служебные заголовки дальше по цепочке и кто отвечает за сертификаты, если соединение с прокси обернули в TLS. Для 2026 года разговор о прокси без упоминания TLS уже выглядит устаревшим, потому что защита канала между клиентом и прокси давно стала нормальной частью зрелой инфраструктуры.

Если компании нужен контроль веб-трафика, журналы, правила доступа и прозрачное внедрение в корпоративную сеть, чаще выбирают HTTP-прокси. Если приложению нужен более универсальный посредник без разбора HTTP-логики, обычно логичнее смотреть на SOCKS5.

Короткий чек-лист по выбору между SOCKS5 и HTTP-прокси

Выбирайте HTTP-прокси, если компании нужен контроль веб-трафика, кэш, журналы, правила доступа по сайтам и прозрачное внедрение в корпоративную сеть.

Выбирайте SOCKS5, если приложение работает не только с HTTP, нужен универсальный посредник для TCP или UDP и нет задачи разбирать веб-заголовки.

Проверяйте отдельно, где будет выполняться DNS-разрешение, нужен ли прозрачный режим, как защитят канал до прокси через TLS и не создаст ли дополнительная обработка лишнюю задержку данных.

Сравнивайте не только протоколы, но и конкретные бизнес-задачи: офисный веб-контроль, учёт трафика, работа внутренних сервисов, подключение клиентских программ и требования службы безопасности.

FAQ

SOCKS5 шифрует трафик сам по себе?

Нет. SOCKS5 не равен шифрованию. Защиту обычно добавляют отдельным TLS-каналом или другим защищённым транспортом.

Зачем вспоминать SOCKS4, если есть SOCKS5?

Потому что SOCKS4 до сих пор встречается в старом программном обеспечении. Краткое сравнение помогает понять, почему SOCKS5 вытеснил раннюю версию.

Что значит «прозрачный прокси»?

Прозрачный прокси перехватывает трафик на сетевом уровне, и клиент может не знать о посреднике. Такой режим часто используют в корпоративных сетях для централизованного контроля веб-доступа.

HTTP-прокси может работать с HTTPS?

Да. Обычно для этого клиент использует CONNECT, а прокси строит туннель до нужного сервера.

Что сильнее влияет на пропускную способность – SOCKS5 или HTTP-прокси?

Сильнее влияют маршрут, нагрузка на сервер, кэш, анализ трафика, журналирование и качество канала. Название протокола само по себе ещё ничего не гарантирует.

SOCKS5 нужен там, где важна универсальная передача клиентских соединений без разбора HTTP-содержимого. HTTP-прокси нужен там, где компания хочет контролировать именно веб-трафик, использовать кэш, вести журналы и применять политики доступа, в том числе в прозрачном режиме. Перед внедрением проверьте, какие протоколы использует клиент, где выполняется DNS-разрешение, как устроена инкапсуляция трафика, чем защищён канал до прокси и какой вклад сервер вносит в задержку данных и пропускную способность. Для российских компаний и администраторов действует отдельное правило: настраивайте прокси только для законных рабочих задач, соблюдайте требования законодательства РФ и внутренние правила информационной безопасности.