Linux-версия Little Snitch – новый инструмент Objective Development для контроля исходящих соединений на уровне приложений. Утилита показывает, какой процесс выходит в сеть, к каким адресам обращается, сколько данных передаёт, и позволяет сразу запретить или разрешить такие подключения правилами. Разработчик сразу оговаривает рамки продукта. Перед нами не «непробиваемый» сетевой экран, а наглядный фильтр трафика и монитор сети, который в первую очередь помогает защищать приватность, видеть сетевую активность программ и управлять ею в повседневной работе.

| Параметр | Описание |

|---|---|

| Назначение | Контролирует исходящие соединения программ и помогает быстро блокировать нежелательный трафик |

| Основа | eBPF, фоновая служба и локальный веб-интерфейс |

| Интерфейс |

Веб-интерфейс на localhost:3031 с возможностью установить его как прогрессивное веб-приложение

|

| Поддержка систем | Пакеты для Debian/Ubuntu, Fedora/RHEL, Arch-подобных систем и нескольких 64-битных архитектур |

| Минимум для запуска | Ядро Linux 6.12 или новее и поддержка BTF |

| Лицензия | Смешанная: часть компонентов открыта по GPLv2, часть закрыта, но распространяется бесплатно |

Что делает утилита и как устроена

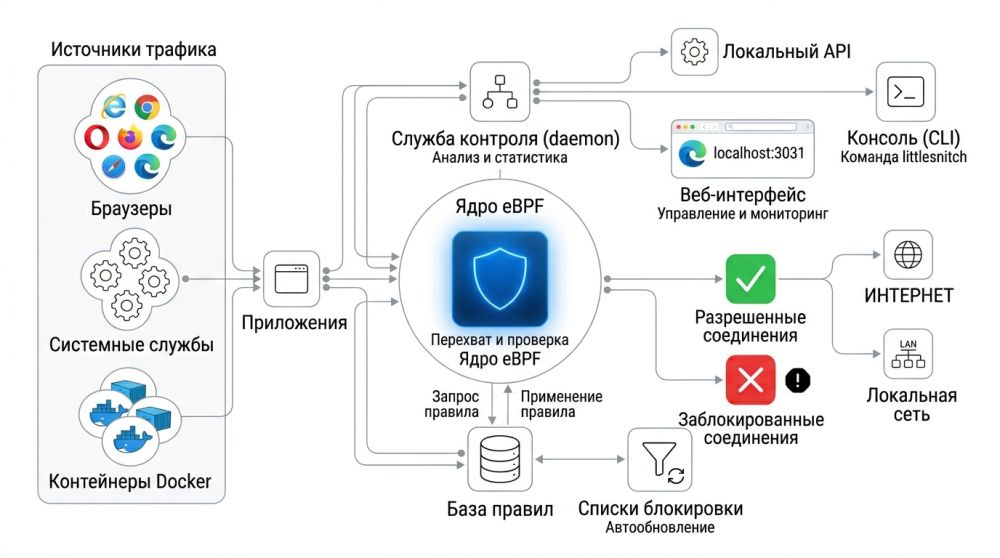

Смысл продукта проще всего объяснить так. Обычный сетевой экран на Linux чаще заставляет думать о пакетах, портах, адресах и таблицах правил. Здесь акцент смещён на приложение. Утилита отслеживает исходящие подключения через eBPF, передаёт события фоновой службе, а та уже показывает их в интерфейсе, считает статистику и применяет правила. В результате пользователь видит не просто сетевой поток, а понятную картину: какая программа «звонит домой», когда именно делает это и можно ли сразу перекрыть такое соединение без ручной правки низкоуровневых правил.

В повседневной работе схема выглядит так: после установки сервис начинает собирать сведения об исходящих соединениях, интерфейс показывает историю активности по приложениям, адресам и объёму трафика, а пользователь может сразу заблокировать конкретное подключение или задать более точное правило. Утилита также поддерживает списки блокировки с автоматическим обновлением. Форматы таких списков ограничены. Разработчик принимает домены, имена узлов, записи в стиле /etc/hosts и диапазоны CIDR, но не поддерживает более сложные шаблоны вроде регулярных выражений или старого формата правил из версии для macOS.

Именно поэтому инструмент полезен в тех сценариях, где нужен контроль приложений, а не только сетевых пакетов. Если настольная программа, медиасервер, облачный клиент или фоновая служба начинает отправлять данные наружу, интерфейс помогает заметить такую активность без долгой работы с журналами и правилами nftables.

Лучше всего продукт выглядит на рабочей станции, домашнем сервере или в небольшой инфраструктуре, где важнее быстро понять сетевое поведение процесса, чем строить сложную схему фильтрации для целой сети. Подходит он и тем, кто хочет ограничить телеметрию и лишние обращения программ, не уходя сразу в низкоуровневую настройку фаервола. При этом заменой классическим средствам вроде nftables утилита не становится. Ниша у неё уже и прикладнее: прозрачный мониторинг сети и простое управление исходящими соединениями по приложениям.

Разработчик публикует пакеты .deb, .rpm и .pkg.tar.zst для архитектур x86_64, arm64 и riscv64. Формально поддерживаются современные системы семейств Debian, Fedora и Arch. Ключевое требование – ядро 6.12 или новее с поддержкой BTF.

Отличия от OpenSnitch и Portmaster

В Linux-среде рядом с новой утилитой сразу вспоминают OpenSnitch и Portmaster, потому что оба давно работают в нише прикладного сетевого контроля.

| Инструмент | Позиционирование | Модель лицензирования | Сильная сторона | Ограничение |

|---|---|---|---|---|

| Little Snitch | Контролирует исходящие соединения приложений с акцентом на прозрачность и приватность | Смешанная: часть компонентов GPLv2, часть закрыта, но бесплатна | Чистый интерфейс, простые правила, узнаваемая логика продукта Objective Development | Разработчик сам не подаёт продукт как жёсткий защитный барьер и прямо предупреждает о пределах eBPF |

| OpenSnitch | Интерактивный прикладной фаервол для GNU/Linux, вдохновлённый Little Snitch | GPL-3.0 | Полностью открытый код и устоявшееся присутствие в Linux-среде | Меньше акцента на отточенном пользовательском опыте и коммерческой доводке интерфейса |

| Portmaster | Свободный прикладной фаервол и инструмент приватности с упором на контроль всей сетевой активности | Свободный базовый продукт, отдельные платные возможности вынесены отдельно | Широкий охват сценариев приватности и дополнительные функции поверх базового контроля соединений | Продукт шире по замыслу и тяжелее по философии, чем утилита точечного контроля исходящих соединений |

OpenSnitch официально описывает себя как интерактивный прикладной фаервол для GNU/Linux, вдохновлённый Little Snitch, и распространяется по GPL-3.0. Portmaster позиционирует себя как свободный инструмент, который возвращает пользователю контроль над всей сетевой активностью компьютера. На этом фоне новую утилиту выбирают не потому, что на Linux раньше «ничего не было», а потому что Objective Development предлагает свою реализацию с собственным интерфейсом, набором правил и узнаваемой логикой работы.

Если нужен максимально открытый стек, у пользователя уже есть OpenSnitch. Если нужен более широкий уклон в приватность и экосистему Safing, есть Portmaster. Если нужен аккуратно собранный прикладной монитор сети и фаервол по приложениям от разработчика Little Snitch, Linux-версия выглядит как отдельный вариант, а не как безальтернативная замена конкурентам.

Настройка и риски

Самое полезное в официальной документации – честный разговор об ограничениях. Разработчик прямо пишет, что продукт создавали для приватности, а не для строгой безопасности. Причина в том, что eBPF в Linux накладывает ограничения на объём хранилищ и сложность логики. При высокой нагрузке таблицы кэша могут переполняться, а значит, система уже не всегда может надёжно связать каждый пакет с процессом и DNS-именем. Имя узла по адресу она тоже восстанавливает по эвристике, а не по железной гарантии. Для добросовестных программ и обычной пользовательской среды такого подхода хватает, но как средство защиты от мотивированного злоумышленника разработчик продукт не позиционирует.

Есть и более приземлённый момент. По умолчанию веб-интерфейс доступен локально без проверки подлинности, а значит, уже работающее на машине приложение теоретически может вмешаться в правила или отключить фильтрацию. Если на системе несколько пользователей или интерфейс открывают наружу, разработчик советует включать проверку подлинности и, при внешнем доступе, TLS. Настройки лежат в обычных текстовых файлах, поэтому утилиту можно тонко подстроить, но за безопасную публикацию интерфейса отвечает уже сам администратор.

| Плюсы | Минусы |

|---|---|

| Показывает исходящие соединения в привязке к конкретным приложениям | Технически ограничен возможностями eBPF |

| Даёт понятный веб-интерфейс вместо ручной работы с низкоуровневым фаерволом | Локальный интерфейс требует аккуратной настройки доступа |

| Позволяет быстро запрещать лишние соединения и подключать списки блокировки | Не рассчитан на противостояние целенаправленному обходу |

| Поддерживает основные семейства Linux и несколько архитектур | У первой версии есть известные проблемы совместимости на части систем |

| Даёт ещё один зрелый вариант в нише прикладных Linux-фаерволов | Часть компонентов остаётся закрытой, хотя конкуренты в нише давно предлагают полностью открытый код |

Вывод

Linux-версия Little Snitch выглядит не как революция, а как новый сильный участник уже сложившейся ниши. У неё есть понятная аудитория: пользователи, которым нужен наглядный мониторинг сети, прикладной фаервол и быстрый контроль исходящего трафика без погружения в низкоуровневые правила. Главная причина выбрать этот продукт – удобство, аккуратный интерфейс и логика работы Objective Development. Главная причина не спешить с переходом – наличие зрелых альтернатив вроде OpenSnitch и Portmaster, особенно если приоритетом остаются полностью открытый код или более широкий набор функций приватности.