Прежде чем кликать по настройкам, давайте коротко — но по делу — о смысле. GrapheneOS — это не «ещё одна прошивка», а система, которая меняет стандартный Android на более строгую, предсказуемую и дружелюбную к приватности среду. Здесь приложения живут поодиночке, не подглядывают в чужие данные, не шуршат фоном без спроса, а разрешения выдаются ровно тогда и в том объёме, когда это нужно вам, а не им. И да, тут важно буквально каждое решение на старте: как вы разблокируете экран, что у вас с сетью, куда попадают «деликатные» программы. Иначе говоря, вы не просто запускаете телефон — вы строите личную безопасную песочницу, где данные остаются под контролем, уведомления не мешают и лишние точки атаки закрываются до того, как ими кто-то заинтересуется.

Пошаговая настройка

Итак, устройство загрузилось в GrapheneOS — поздравляю, впереди приятная часть. Идём по шагам, без пропусков и с небольшими пояснениями по пути.

Шаг 1. Установка завершена — телефон уходит в перезагрузку и встречает вас экраном «Welcome to GrapheneOS».

Шаг 2. Откройте меню приложений и зайдите в Settings — отсюда начнётся персонализация и тонкая настройка приватности.

Шаг 3. Перейдите в раздел Security & Privacy, это центр управления ключевыми механизмами защиты.

Шаг 4. Откройте Device Unlock — здесь настраивается способ доступа к устройству и базовый уровень физической безопасности.

Шаг 5. Зайдите в Screen Lock и выберите метод разблокировки: PIN/пароль/шаблон — то, чем вам реально удобно пользоваться каждый день.

Шаг 6. Включите Scramble PIN Input Layout, чтобы цифры на PIN-клавиатуре перемешивались — отличный способ обезоружить «подглядывателей» через плечо.

Шаг 7. Вернитесь и откройте Exploit Protection — тут живут дополнительные «противоснаряды» против эксплуатации уязвимостей.

Шаг 8. Зайдите в Auto Reboot и активируйте автоперезапуск после критичных обновлений и событий безопасности — меньше «хвостов», выше устойчивость.

Шаг 9. Поставьте удобный интервал автоперезапуска, например 18 часов — система сама перезагрузится без вреда рутине.

Шаг 10. Вернитесь назад и откройте настройки USB-C порт — ещё одна важная «физическая грань» безопасности.

Шаг 11. Выберите Charging-Only When Locked, чтобы подключение по USB не давало никому лезть в данные, пока экран заблокирован.

Шаг 12. Вернитесь и откройте Turn Off Wi-Fi Automatically — управляем поведением беспроводной сети с прицелом на приватность.

Шаг 13. Задайте разумную паузу неактивности, скажем 30 минут, после которой Wi-Fi будет отключаться сам — экономит батарею и закрывает лишние следы.

Шаг 14. Аналогично зайдите в Turn Off Bluetooth Automatically — Bluetooth тоже не должен болтаться включённым без дела.

Шаг 15. Поставьте удобный таймер автоотключения Bluetooth — меньше открытых дверей, спокойнее сон.

Шаг 16. Вернитесь и откройте Private Space — это отдельная изолированная зона для чувствительных приложений и данных.

Шаг 17. Нажмите Set Up, чтобы создать приватное пространство — дальше система всё подготовит сама.

Шаг 18. Подождите экран «Setting up Private Space…» — даём системе минутку, чтобы поднять изоляцию как следует.

Шаг 19. Нажмите Choose New Lock и задайте отдельный способ разблокировки именно для Private Space — двойной контур защиты всегда кстати.

Шаг 20. На экране All Set жмём Done — приватная зона готова к работе.

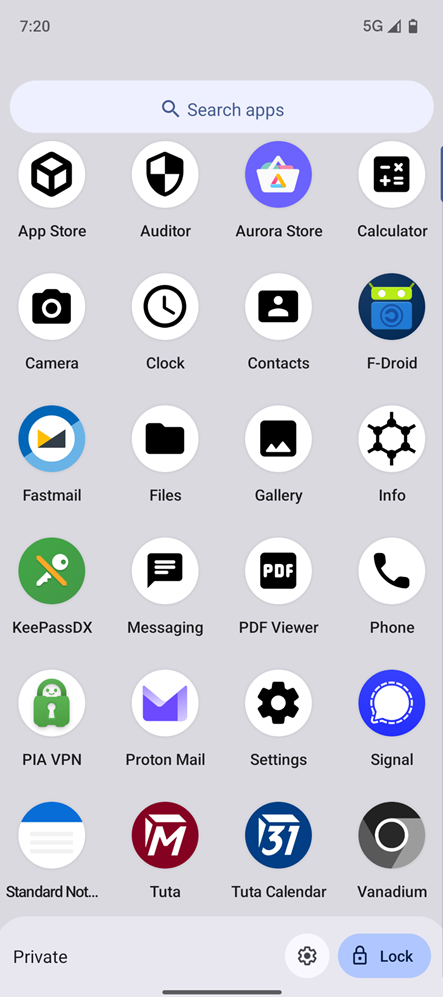

Шаг 21. Откройте «ящик» приложений и коснитесь значка Lock — попадёте в раздел Private Apps внутри вашего Private Space.

Шаг 22. Убедитесь, что все приватные программы видны и доступны — они изолированы и не смешиваются с «обычной» частью системы.

Шаг 23. Запустите браузер, перейдите на f-droid.org и нажмите Download F-Droid — получаем каталог свободного ПО.

Шаг 24. Откройте F-Droid: внизу справа есть значок поиска (подсвечен зелёным на скриншотах) — через него ищутся любые приложения.

Шаг 25. Введите Aurora Store и откройте первый результат — это альтернативный магазин для установки обычных Android-приложений.

Шаг 26. Нажмите Install, чтобы скачать и установить Aurora Store на устройство.

Шаг 27. Подтвердите Install во всплывающем окне системы — запускаем установку.

Шаг 28. Нажмите Next, чтобы перейти к следующему шагу мастера — ничего сложного, просто следуем подсказкам.

Шаг 29. На экране разрешений Aurora выдайте необходимые права, включая Installer permission, чтобы магазин мог устанавливать приложения.

Шаг 30. На экране входа в Aurora выберите Anonymous Login — так вы сможете пользоваться магазином без учётной записи Google.

Шаг 31. Готово — просматривайте каталог и ставьте нужные программы напрямую на устройство, сохраняя приватность рабочего процесса.

Шаг 32. Перейдите в System, чтобы управлять системными возможностями и держать ОС в актуальном состоянии.

Шаг 33. Откройте System updates и проверьте обновления — сейчас устройство показывает актуальность до Android 16 (как пример).

Шаг 34. Переключатель превью-релизов GrapheneOS позволит получать ранние патчи безопасности; оставите его выключенным — останетесь на стабильном канале, тоже ок.

Шаг 35. В «ящике» приложений Private Space обратите внимание на панель Private — ею можно моментально «запирать» пространство, а значок шестерёнки открывает настройки тонкой кастомизации.

Заключение

На этом базовая настройка закончена: экран блокировки надёжный, защитные механизмы включены, Private Space живёт своей изолированной жизнью, а приложения ставятся через F-Droid и Aurora без лишней привязки к аккаунтам. Дальше — дело вкуса: ограничивайте доступ программ к геолокации и сенсорам, настройте сетевые ограничения на уровне системы, пересмотрите разрешения «прожорливых» приложений. Главное уже сделано: вы построили личную цифровую среду, где приватность — не обещание, а настройка по умолчанию, а безопасность — не абстракция, а набор понятных переключателей, которые работают на вас.