- Cyber Kill Chain от Lockheed Martin Corporation;

- MITRE ATT&CK (принимая во внимание, что первые шаги считаем соответствующими Cyber Kill Chain);

- Special Publication 800-115 от National Institute of Standards and Technology (NIST);

- предложениями от EC-Council в рамках их учебных программ, в т.ч. Certified Ethical Hacker (CEH).

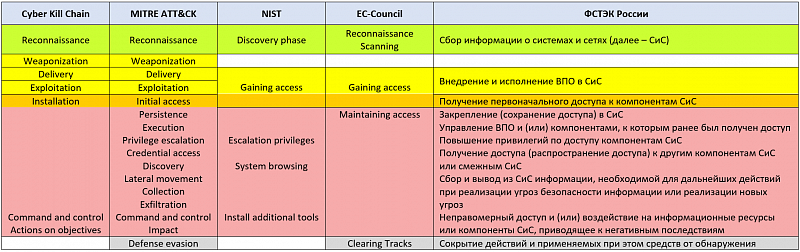

На рисунке ниже представлен вариант такого сопоставления.

Видно, что наиболее близким является MITRE ATT&CK, возможно стоило сделать официальную отсылку на неё, чтобы в том числе, обеспечить актуальность разрабатываемого документа в среднесрочной перспективе.

Успехов в моделировании атак!