На мой взгляд, это один из первых документов, где данная ассоциация, профилирующая в первую очередь на аудите, говорит не об аудите информационной безопасности организации (IS Audit), этого термина в материалах ISACA очень и очень много, а об аудите кибербезопасности организации (Auditing Cyber Security).

Приятно видеть, что аудит, а точнее сказать его результаты, представлены как возможность получения ответов на крайне важные вопросы (другой вариант получения данных ответов – это оценка рисков):

- куда лучше всего инвестировать в области обеспечения кибербезопасности организации (финансовая составляющая);

- правильные ли суммы инвестируются в область обеспечения кибербезопасности организации;

- есть ли необработанные риски в области кибербезопасности организации;

- уже вложенные финансовые инвестиции на сегодняшней используются разумно или нет;

- как конкуренты работают в данном направлении, и на что они тратят в части обеспечения кибербезопасности своих организаций?

Я позволю себе сказать, что только за счет обозначения данных вопросов документ ценен с точки зрения расширения взгляда на знакомый всем термин, который очень часто рассматривается просто как необходимость «формального ежегодного проекта».

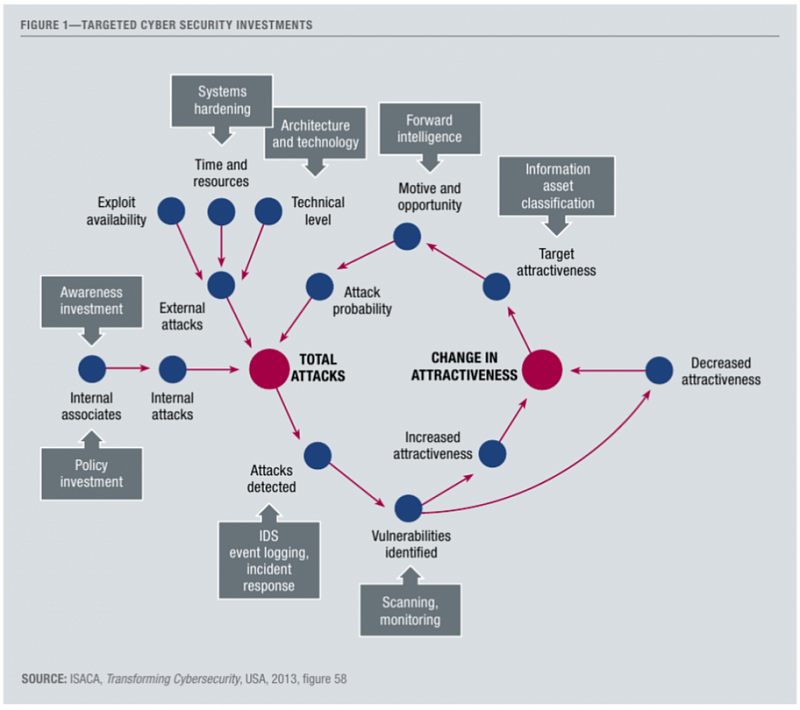

В продолжении вопроса инвестиций приводится крайне интересная диаграмма, которая датируется 2013 годам, но до этого мне она не попадалась, а в разрезе актуальности вопроса инвестиций в область кибербезопасности организации, приведу ее здесь:

В 10 вещей, которые аудитор должен знать о кибербезопасности, включены (я бы даже сказал, не должен знать, а должен понимать и расставлять с учетом них акценты при проведении аудита):

1. Усиливать существующие платформы и руководства (речь об увязке материалов из публикаций серий NIST, ISO, COBIT 5 и др., т.е. о комплексном взгляде на проблематику, а не через призму только одного «учения»).

2. Рассматривать вопросы перспективного законодательства (т.е. понимать не только текущую, но будущую картину в регуляторной сфере, в т.ч. в международном масштабе; приятно видеть, что в памятке «10 Things …» Россия отмечена как одна из стран, с интересами которой нужно считаться).

3. Помнить, что все риски субъективны (речь о том, чтобы не тратить время на угрозы и уязвимости, которые не создают реальные риски для организации).

4. Помнить, что пользователи всегда были и будут самым большим источником рисков (приоритет должен отдаваться работе с людьми (обучению и повышению осведомленности)).

5. Помнить, что базовые меры защиты информации до сих пор актуальны (это аналогично спорту /физкультуре /фитнесу есть базовые упражнения, доказавшие свою результативность и эффективность).

6. Осознавать необходимость политики реагирования на инциденты ИБ и планов по их тестированию (подтверждается тенденция и развитие области Incident Response).

7. Осознать, что стратегия кибербезопасности должна быть в стиле Agile, т.к. окружающий ландшафт постоянно "мутирует" (гибкие подходы к управлению – это реальность, а не экзотика).

8. Понимать, что осведомленность зависит от правильных тренингов (на мой взгляд, бессмысленно ожидать каких-либо действий от людей, особенно правильных действий, если им не донесли что это такое).

9. Осознавать, что все взаимодействует со всем.

10. Быть осведомленными о техниках кражи учетных данных, в данном случае о credentials (например: pass-the-hash, key logging, passing tickets, token impersonation, man-in-the-middle attacks).

Успехов при проведении аудитов кибербезопасности вашей организации!