- SANS Sixth Annual Log Management Survey Report (2010 год);

- SANS Seventh Annual Log Management Survey Report (2011 год);

- SANS Eighth Annual 2012 Log and Event Management Survey Results (2012 год);

- Ninth Log Management Survey Report (2014 год).

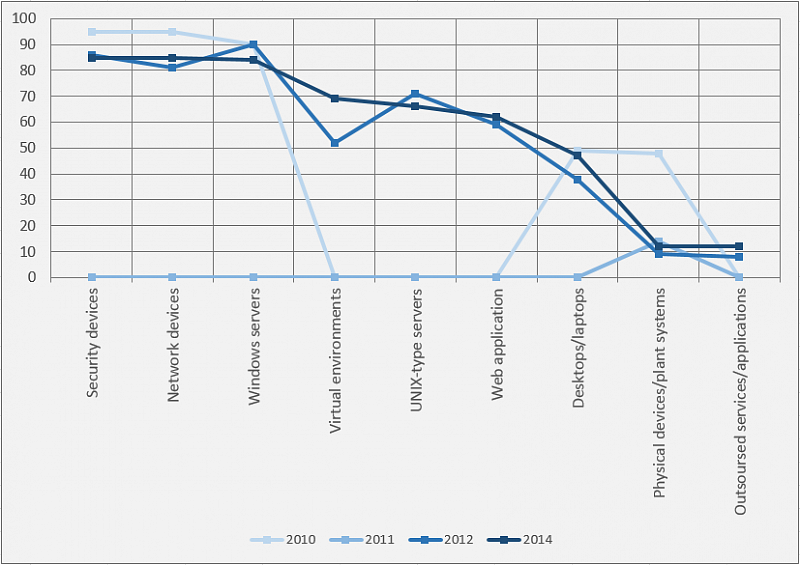

Рассмотрим вопрос, что же на практике выступает источниками для сбора log-ов (Log sources)?

Сразу отмечу, что рассматриваются не все оцениваемые позиции источников из документов SANS, а только топовые, а также промышленные системы (Physical devices/plant systems) и системы на аутсорсинге (Outsoursed services/applications), т.к. к ним сейчас повышенный интерес.

Стоит отметить, что данные по этому вопросу представлены в документах не унифицировано, в связи с этим в графике есть явные пробелы (нулевые значения), а также значения, полученные путем пересчета.

Плюс необходимо дать несколько дополнительных комментариев:

- 2010 – Security и Network devices идут вместе: «Firewalls, routers, switches, IDS/IPS, etc.», со значением: 95%;

- 2011 – данный вопрос практически не рассмотрен;

- 2012 – происходит разделение Security на несколько пунктов (для графика выбиралось максимальное значение – 86%):

- «Security devices (firewalls)»;

- «Network system/services (IDS/IPS/antivirus)»;

- «Security applications»,

а также добавил два типа «Access control for …»;

- 2014 – происходит слияние всех позиций Security в одну: «Security devices (firewalls IDS/IPS/antivirus)», со значением: 85%.

Есть еще один интересный момент в 2011 и 2010 годах отдельно обсуждались вопросы Managing Windows Logs, т.к. они были лидирующими источниками, выводы следующие (работать – работать – работать):

«Satisfaction with Windows log management has decreased in some categories since last year (monitoring, performance and collection) — with no improvements in reporting and only minor improvements in analysis and storage. So, vendors have a long way to go to satisfy Windows users».

Таким образом, устройства безопасности и сетевые устройства (Security и Network devices), а также серверы под управлением операционных систем семейства Microsoft Windows Server являются явными лидерами, при этом стоит отметить, что зачастую под устройствами безопасности в первую очередь понимаются именно сетевые устройства безопасности:

- межсетевые экраны (firewalls);

- системы обнаружения/предотвращения вторжений (IDS/IPS).

Здесь так же играет роль простота сбора данных с них, т.к. в подавляющем большинстве случаев речь идет о протоколе Syslog, который является самым «дешевым» с точки зрения трудозатрат по настройке самого источника (пара команд / галочек).

Безусловно, это стоит воспринимать как первоочередной ориентир при выборе своих источников для сбора log-ов (Log sources).

Успехов при определении вашего перечня источников!

Продолжение следует …