Навеяло недавно прочитанной новостью от Каспера, в которой говорится, что 41% россиян выходят в Сеть сразу по прилету в другую страну, рискуя своими цифровыми данными.

Само собой, основную опасность представляет совокупность факторов:

- наличие потенциально опасной точки бесплатного Wi-Fi, владелец которой, используя SSL strip либо MITM, сможет перехватить логины-пароли-пины-кредитки-итп;

- невнимательность или низкий уровень понимания брешей безопасности пользователями.

MITM в этом случае современные приложения заметят и спросят, доверять ли возникшему из ниоткуда сертификату (хотя и не всегда, как описали исследователи в статье о взломе хакеров на ZeroNights), SSL strip также имеет определенные шансы остаться незамеченным.

Евгений Касперский в вышеупомянутой новости делится опытом использования VPN в таких случаях.

«Я много путешествую, участвую во встречах, переговорах и конференциях по всему миру, совершая более 100 перелетов в год. И, конечно, мне приходится подключаться к публичным Wi-Fi-сетям, но в таких случаях я обязательно использую виртуальную частную сеть (VPN). Это отличный способ обезопасить себя, который я смело могу рекомендовать. Но и VPN не гарантирует 100% защиты, поэтому необходимо использовать качественное антивирусное ПО, своевременно обновлять все установленные программы и ни в коем случае не терять бдительность при входе в Сеть за рубежом», — советует Евгений Касперский, генеральный директор «Лаборатории Касперского».

Говорить, что я с ним согласен, было бы, наверное, смешно, ибо очевидно.

Такой вариант решения возможной проблемы перехвата любых данных корпоративных пользователей я предлагал лет 7-8 назад, когда об SSL VPN только начинали говорить, глубина проникновения мобильных телефонов только дошла до стадии "2 телефона у человека", а мобильное мошенничество преобладающим образом сводилось к premium rate номерам. Естественно, в силу этих факторов предложение посчитали несущественным, а потом я к этому вопросу не возвращался. Но я хочу не похвастаться тем, что не проверишь, а просто описать решение. Может, кому пригодится.

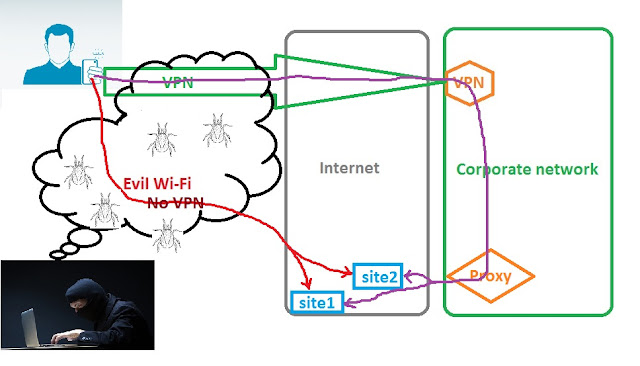

Схематически мое предложение тех лет (и реализация того, о чем говорил Евгений Касперский сейчас) нарисовано ниже.

Сотрудник компании, прилетевший в чужую страну в отпуск как турист, при подключении напрямую рискует тем, что его трафик с использованием MITM либо SSL strip будет прослушан и ценная информация украдена. Путь изображен красной стрелочкой. А зачастую мобильное устройство выдается компанией, либо все равно содержит корпоративную информацию (BYOD, пару лет назад звеневший на всех конференциях).

Если завернуть трафик сотрудника в отпуске через корпоративный VPN и прокси (фиолетовая стрелочка), получим, как минимум, 3 преимущества:

- защита личного трафика пользователя от прослушки/модификации;

- контроль потоков информации с/на устройство;

- антивирусная+DLP+APT проверка на прокси.

Недостаток, естественно, тоже есть - повышенные требования к вычислительным ресурсам и лицензиям VPN-концентратора и корпоративной инфраструктуры, участвующей в передаче трафика, который, вроде бы, и не совсем производственный, но его защита поможет дополнительно обеспечить сохранность возможно ценной информации на устройстве. Ну и, конечно, необходимость внушения сотрудникам такой необходимости. Используешь в отпуске девайс, который бывает в корпоративной сети компании - на здоровье, не жалко, но изволь защищаться.

Тем не менее, SWAT-анализ актуальности и применимости к своей компании такого решения необходимо провести самостоятельно.