Как не печально, почти все уязвимости связаны с некорректной установкой и настройкой СУБД администратором баз данных. Итак, самые распространенные уязвимости БД:

Пароли по умолчанию / слабые пароли

Устанавливать (не изменять) логопасс, вроде, root-root, admin-admin, и любимые "временные" пароли "1234" или "1111" или "qwerty" не безопасно (К.О.). Все это понимают... но почему-то именно по причине слабых/стандартных паролей происходит большое количество инцидентов связанных с безопасностью баз данных. Еще несколько "крутых" паролей я публиковал в этой статье.

name='more'>SQL-инъекции

Попадание этой уязвимости в top-10 свидетельствует о том, что кто-то не удосужился прописать адекватные правила фильтрации для SQL-запросов. (Кстати, SQL-инъекции еще и третья по распространенности уязвимость web-сайтов)

Завышенные привилегии пользователей и групп

Опять же вина администраторов баз данных. Принцип минимизации прав забывать нельзя.

Включение ненужных функций БД

Все, в чем нет необходимости для корректной работы базы данных стоит отключить... ибо чем больше функций включено, тем больше вероятность, что среди них окажется какая-то... уязвимая.

Некорректная настройка СУБД

Снова камень в огород администраторов БД

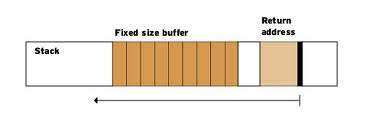

Переполнение буфера и Повышение привилегий

Эти две уязвимости вызваны "непредусмотрительностью" разработчиков СУБД

Отказ в обслуживание (DDoS)

Не установленные патчи

Патчить надо вовремя (К.О.)

Хранение критичной информации в незашифрованном виде

Источник: Security Bites

.jpg)

.jpg)