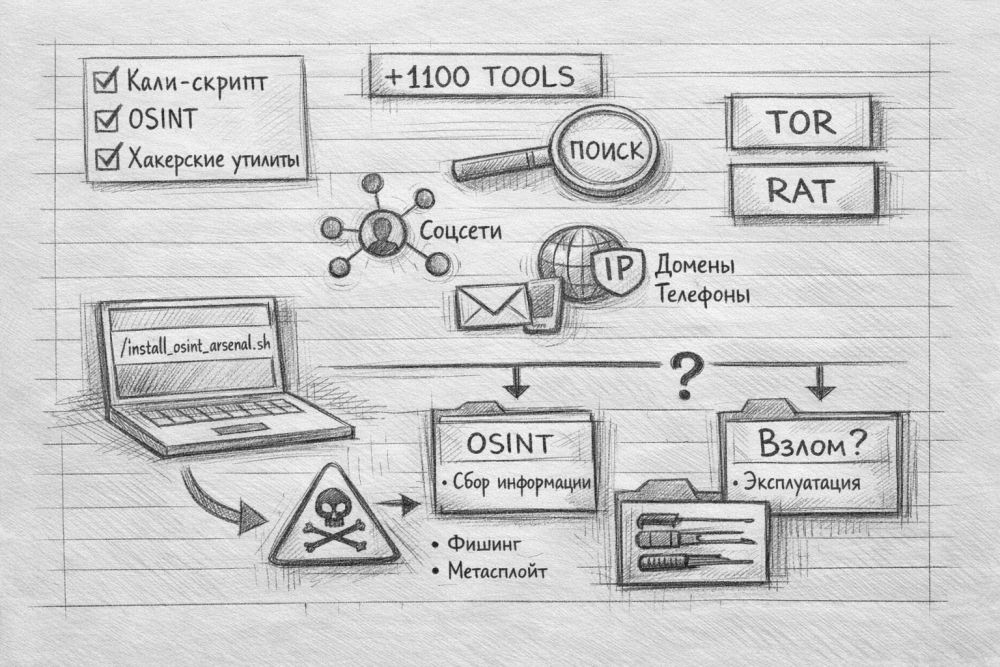

Хочется открыть один репозиторий, нажать пару команд и получить весь нужный набор для разведки из открытых источников. Именно на таком обещании и построен Awesome OSINT Arsenal. На бумаге идея выглядит очень привлекательно. В одном месте собрали более 1100 инструментов, десятки категорий и даже приложили скрипт установки под Kali Linux. В реальности картина интереснее. Репозиторий действительно удобный как стартовая точка, но назвать его безоговорочно удачным я не могу.

Первые впечатления от репозитория Awesome OSINT Arsenal

С первого экрана репозиторий продает себя агрессивно и понятно. Крупный заголовок, обещание «ultimate toolkit», быстрый установщик одной строкой, длинное оглавление и сразу ощущение, что автор хотел собрать не просто список ссылок, а полноценный каталог на все случаи жизни. По состоянию на момент просмотра у проекта скромные публичные метрики: 2 звезды, 0 форков, 0 открытых issues и 11 коммитов. Такая статистика не делает проект плохим автоматически, но хорошо показывает уровень зрелости и глубину внешней проверки.

Структура README аккуратная. Категории разложены логично: поиск по именам и соцсетям, почта, телефоны, домены и IP, геолокация, изображения, утечки, даркнет, финансовая разведка, цифровая криминалистика, Google Dorking, Telegram-боты, российские сервисы и так далее. Для человека, который часто прыгает между разными задачами, такой каталог удобен.

Но уже на этом этапе заметен важный нюанс. Репозиторий называется OSINT Arsenal, а по содержанию выходит далеко за пределы классической OSINT. Внутри есть не только инструменты сбора открытых данных, но и сканеры, средства фишинга, наборы для эксплуатации уязвимостей, инструменты беспроводного взлома, Metasploit, evilginx2, Modlishka, zphisher, Storm-Breaker, beef-xss и даже RAT-проекты. Для исследователя с опытом такой микс может быть удобным. Для новичка такой микс опасен, потому что граница между легальной разведкой и активным вторжением быстро размывается.

Главные функции и реальный опыт использования

По сути Awesome OSINT Arsenal решает сразу три задачи.

1. Каталогизирует огромный зоопарк инструментов

README не просто набрасывает ссылки, а старается дать короткое описание и команду установки. Для новичка это полезно. Не нужно отдельно искать, чем Sherlock отличается от Maigret, где взять holehe, как поставить PhoneInfoga или чем пользоваться для анализа доменов и субдоменов.

2. Дает быстрый старт под Kali Linux

Главная фишка репозитория - скрипт install_osint_arsenal.sh. Скрипт обновляет систему, ставит пакеты через apt, потом тянет инструменты через pip, Go и Ruby, а затем клонирует репозитории в /opt/osint-arsenal. Отдельно ведется лог установки в /var/log/osint-arsenal-install.log. Для лабораторной машины или тестового стенда подход удобный. Один запуск может сэкономить часы ручной рутины.

3. Пытается стать «комбайном» для разных сценариев

Внутри есть не только типичная разведка по никам, почте, доменам и телефонам. Автор добавил темный сегмент сети, анонимность, анализ утечек, цифровую криминалистику, финансовую разведку, поиск по камерам, браузерные расширения, учебные материалы и даже список «топ-50 обязательных» инструментов. Для человека, который хочет быстро собрать широкую рабочую среду, идея рабочая.

- Удобное оглавление с большим числом категорий.

- Есть команды установки, а не только голые ссылки.

- Под Kali Linux репозиторий реально экономит время.

- Подборка охватывает и западные, и русскоязычные направления.

- Есть полезные отправные точки для новичка и запас по глубине для опытного исследователя.

В повседневном использовании сценарий выглядит так. Если вам нужно быстро развернуть стенд и получить широкий набор инструментов для почты, доменов, соцсетей и базовой проверки инфраструктуры, репозиторий помогает. Если нужен аккуратный, выверенный и безопасный набор только для OSINT, начинается лишний шум. Приходится вручную отделять то, что помогает исследованию, от того, что уводит в наступательные практики.

Производительность, стабильность и практические нюансы

Говорить о скорости работы самого «продукта» здесь не совсем корректно, потому что Awesome OSINT Arsenal - не отдельная программа, а каталог плюс установщик. Поэтому смотреть нужно на качество сборки и предсказуемость установки.

С сильной стороны все просто: автор честно пишет, что скрипт автоматизирует apt, pip, Go, Ruby и git clone в одном проходе. Для Kali Linux такой сценарий действительно уместен. Более того, README прямо предлагает более безопасный путь: сначала клонировать репозиторий, потом вручную запустить скрипт после просмотра содержимого. Это хороший сигнал.

Слабая сторона тоже очевидна. Скрипт слишком широкий. Он ставит массу разнородных инструментов, многие из которых имеют собственные зависимости, могут конфликтовать между собой, требовать ручной настройки или со временем ломаться из-за изменений внешних сервисов. Часть проектов тянется с GitHub напрямую, часть ставится через pip с флагом break-system-packages, часть ставится из веток master или latest. Для чистой и воспроизводимой среды такой подход неидеален.

Отдельный момент - безопасность установки. Команда вида curl | sudo bash удобна, но я бы не советовал запускать ее вслепую даже на лабораторной машине. Особенно когда скрипт может устанавливать Metasploit, включать Tor, подтягивать дополнительные репозитории и раскладывать десятки инструментов по системе. Для домашнего стенда, виртуальной машины или отдельного контейнера подход еще терпим. Для основной рабочей машины - уже сомнительно.

По стабильности есть еще одна проблема, которую нельзя игнорировать. Чем больше в списке внешних проектов, тем выше шанс, что часть ссылок устареет, часть пакетов сменит схему установки, а часть инструментов перестанет работать из-за изменений на стороне социальных сетей, поисковиков и сервисов. Для OSINT такая деградация обычна. Поэтому любой репозиторий такого типа нуждается в активной поддержке и большом сообществе. У Awesome OSINT Arsenal пока нет ни того, ни другого в заметном объеме.

Сравнение Awesome OSINT Arsenal с альтернативами

| Решение | Формат | Сильная сторона | Слабое место | Для кого лучше |

|---|---|---|---|---|

| Awesome OSINT Arsenal | Каталог + скрипт установки | Широкий охват, команды установки, быстрый старт под Kali | Смешивает OSINT с наступательными инструментами, мало внешней проверки, высока вероятность лишнего мусора в системе | Технари, которым нужен черновой «комбайн» в отдельной лабораторной среде |

| jivoi/awesome-osint | Классический curated list | Гораздо более зрелый и известный справочник, крупное сообщество, регулярные обновления | Нет единого установщика, многое придется собирать вручную | Тем, кому нужен надежный справочник и ручной выбор инструментов |

| OSINT Framework | Визуальный каталог ресурсов | Очень удобен для навигации и поиска бесплатных источников | Это скорее карта ресурсов, а не среда для быстрого развертывания | Новичкам, журналистам, аналитикам и всем, кто ищет источник, а не готовый набор пакетов |

| SpiderFoot | Готовое приложение для автоматизации | Автоматизирует сбор и связывание данных, дает веб-интерфейс | Не заменяет большой каталог из разных узких утилит | Тем, кто хочет меньше ручной сборки и больше автоматизации расследования |

Если смотреть трезво, то Awesome OSINT Arsenal выигрывает у классических списков только в одном сценарии: вы хотите быстро набить Kali множеством утилит за один заход. Во всем, что касается зрелости, репутации и предсказуемости, альтернативы выглядят сильнее.

Недостатки, о которых лучше знать заранее

Главный недостаток - репозиторий пытается понравиться всем сразу. Из-за этого в одну кучу попали классическая разведка, инструменты для анализа утечек, фишинговые наборы, эксплуатация уязвимостей и средства анонимности. Такой подход расширяет охват, но портит фокус.

Второй недостаток - слабая социальная проверка. Когда у проекта почти нет звезд, форков и обратной связи через issues, сложнее понимать, насколько аккуратно поддерживается список и как быстро исправляются ошибки.

Третий недостаток - установка выглядит слишком тяжелой для основной рабочей системы. Скрипт может быстро превратить чистую Kali в пестрый склад пакетов и клонов, которыми вы потом почти не будете пользоваться.

Четвертый недостаток - новичок легко примет репозиторий за «легальный OSINT-набор», хотя внутри есть инструменты, которые выходят за рамки пассивного исследования и требуют отдельного юридического и этического контроля.

Кому подойдет Awesome OSINT Arsenal

Лучший пользователь для этого репозитория - не абсолютный новичок, а человек, который уже понимает разницу между поиском открытых данных, активным сканированием и наступательными инструментами. Такой пользователь возьмет каталог, выбросит лишнее, просмотрит установочный скрипт, запустит установку в виртуальной машине и соберет под себя нормальную среду.

Журналисту, аналитiku, специалисту по проверке фактов или частному исследователю без сильной технической базы я бы скорее посоветовал jivoi/awesome-osint или OSINT Framework. Там меньше соблазна нажать не туда и меньше шансов захламить систему. Тем, кому нужна автоматизация расследования, логичнее смотреть в сторону SpiderFoot. Awesome OSINT Arsenal хорош как сырой склад заготовок, но не как аккуратно выстроенный инструментальный стол.

Итог и вердикт

Awesome OSINT Arsenal производит приятное первое впечатление. Автор проделал большую ручную работу, собрал много направлений и попытался упростить старт. За каталог, структуру и идею быстрого развертывания репозиторий можно похвалить. Но зрелость проекта пока невысокая, фокус размыт, а установщик слишком бесцеремонно лезет в систему. Поэтому относиться к подборке как к «лучшему набору OSINT в интернете» я бы не стал.

Вердикт: полезный репозиторий-заготовка, но не эталон. Для отдельной Kali-машины и опытного пользователя - да. Для новичка и основной системы - скорее нет. Моя оценка: 7/10 за идею и охват, 5/10 за зрелость и аккуратность исполнения.

FAQ по Awesome OSINT Arsenal

Можно ли ставить набор на обычный Linux, а не на Kali?

Технически можно попробовать, но логика репозитория явно заточена под Kali Linux. На других дистрибутивах выше шанс конфликтов и ручных доработок.

Безопасно ли запускать установку одной командой?

Я бы так не делал. Сначала лучше клонировать репозиторий, открыть install_osint_arsenal.sh и только потом запускать в отдельной виртуальной машине.

Подойдет ли репозиторий человеку без опыта?

Как справочник - частично да. Как готовая среда для установки - скорее нет. Слишком много разнородных и потенциально рискованных инструментов.

Это чисто OSINT или уже не совсем?

Уже не совсем. Внутри много наступательных и спорных по применению инструментов, поэтому название слегка маскирует реальный масштаб и характер набора.

Что выбрать вместо него, если нужен более спокойный вход?

Для каталога и ручного выбора лучше jivoi/awesome-osint или OSINT Framework. Для автоматизации проверок лучше SpiderFoot.

Источники

Репозиторий Awesome OSINT Arsenal

Скрипт install_osint_arsenal.sh

jivoi/awesome-osint

OSINT Framework

SpiderFoot

GitHub Topics: OSINT