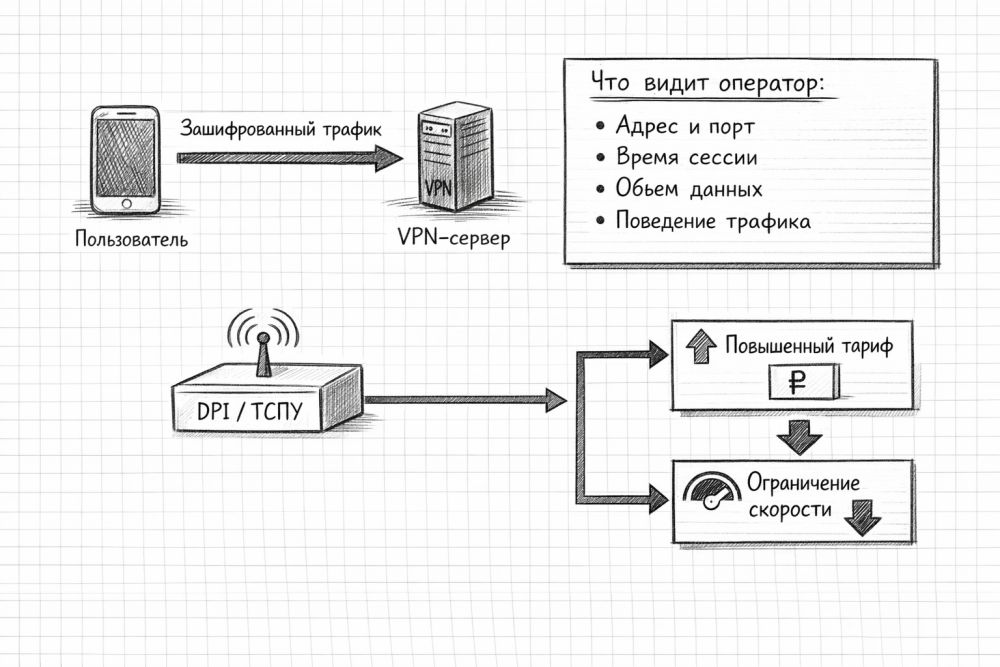

Короткий ответ такой. VPN прячет содержимое трафика на участке между устройством и VPN-сервером, но не делает соединение невидимым. Оператор обычно не читает, какие страницы вы открыли внутри туннеля, зато видит сам факт устойчивого зашифрованного канала, его адрес назначения, порт, протокол, длительность, объем данных и поведенческий рисунок сессии. На практике для распознавания хватает не одного признака, а набора косвенных сигналов. Именно на таком наборе и строится история про возможную отдельную тарификацию, ограничения или понижение приоритета.

На 2 апреля 2026 года в России нет подтвержденной массовой розничной практики, где оператор уже стабильно берет деньги именно за сам факт включенного VPN. Но в конце марта 2026 года Forbes, РБК и «Коммерсантъ» сообщили об обсуждении другой схемы: платы за международный трафик сверх 15 ГБ в мобильных сетях и ограничений для пользователей, заходящих на сервисы с включенным VPN. При этом МТС публично заявил, что не получал официальной информации о такой мере и не вводил подобных ограничений. Иными словами, тема уже вышла из уровня теории, но до устоявшейся массовой практики пока далеко.

Что оператор реально видит при включенном VPN

Оператору не нужен доступ к переписке или к содержимому веб-страниц, чтобы сделать вывод «у абонента поднят туннель». Достаточно видеть, что устройство долго и плотно общается с одним удаленным узлом, часто в дата-центре, а сессия выглядит не как обычная россыпь коротких подключений к разным сайтам, а как один устойчивый зашифрованный поток. В мобильной сети такой анализ еще проще, потому что трафик концентрируется в небольшом числе крупных узлов, где удобно собирать статистику и сравнивать поведение разных абонентов. Подробный разбор признаков и отдельный материал про мобильные сети это хорошо показывают.

Самый дешевый уровень распознавания начинается с адреса назначения. Если трафик идет в известный диапазон облака, хостинга или VPN-пула, подозрение возникает сразу. Дальше в ход идут утечки DNS, WebRTC, несоответствие географии IP и общей среды устройства, а также сетевые отпечатки TLS и QUIC. Важный нюанс тут такой: ни один отдельный признак не дает идеальной уверенности, поэтому рабочая модель давно похожа не на «лампочка горит или не горит», а на скоринг из нескольких факторов. Forbes прямо писал, что факт использования VPN обычно определяют по комбинации параметров, а не по одному сигналу.

Почему мобильный оператору проще, чем кажется

В проводном интернете наблюдение тоже возможно, но в мобильной сети оператору помогает сама архитектура. Ядро сети собирает огромные объемы трафика в централизованных точках, где проще увидеть длинные зашифрованные сессии, частые keep-alive, переподключения между сотами и нетипичную нагрузку. В российской реальности добавляется еще и регуляторный слой: для телематических услуг связи схема пропуска трафика через ТСПУ нужно согласовывать с Роскомнадзором, а обход ТСПУ рассматривается как нарушение с серьезными санкциями. Нормативная рамка не означает, что любой оператор «читает все подряд», но означает, что инструменты классификации и точки наблюдения в инфраструктуре уже встроены. Подробнее про механику можно посмотреть в разборе ТСПУ.

Почему VPN не скрывает себя полностью

Миф номер один звучит так: «раз внутри все зашифровано, оператор не отличит VPN от обычного HTTPS». На практике отличить часто можно, потому что оператор видит метаданные и форму трафика. Даже если содержимое недоступно, остаются адрес назначения, порты, временная структура, размеры пакетов, особенности рукопожатия и статистика потока. Современные системы не обязаны «вскрывать чемодан», им хватает внешнего контура.

Миф номер два: «новые протоколы все спрячут». Не совсем так. Например, ECH действительно шифрует часть TLS-рукопожатия и скрывает SNI, то есть сетевой посредник может не увидеть конкретное имя сайта. Но даже документация Cloudflare прямо оговаривает ограничение: посредник все равно видит, что пользователь подключается к ресурсу на Cloudflare, просто не знает, к какому именно сайту. Для обычного VPN-туннеля такой механизм не делает соединение невидимым, он лишь убирает один из источников утечки о конкретном сайте. Полезная технология, но не универсальный плащ-невидимка. Подробности есть в документации ECH.

Как распознавание превращается в деньги

Тут начинается самое интересное. В телеком-сетях давно существует не только управление качеством обслуживания, но и управление политиками тарификации. В документации по 5G Core функция PCF описана как элемент, который выдает правила для detection service data flow, gating, QoS и flow based charging. Переводя на нормальный язык, сеть умеет не просто заметить класс трафика, но и привязать к нему правило: ограничить, приоритизировать, обнулить стоимость или, наоборот, считать отдельно.

Поэтому сама идея «сначала классифицировать трафик, потом навесить на класс денег или особые условия» не экзотика и не конспирология. Европейский регулятор BEREC прямо объясняет, что zero-rating означает цену ноль для трафика определенного приложения или класса приложений. То есть рынок давно живет в логике, где трафик можно коммерчески отличать по категориям. Если сеть умеет выделять класс, сеть умеет по-разному его учитывать. Вопрос уже не технический, а коммерческий, правовой и политический.

Отсюда важная поправка. Когда в новостях говорят «операторы будут брать деньги за VPN», речь часто идет не о фантастическом режиме, где сеть со стопроцентной точностью пометила каждый пакет как VPN и списала рубль за сам факт шифрования. Более реалистичный сценарий выглядит грубее: оператор или регулятор выделяет международный трафик, подозрительные классы трафика, отдельные типы сессий или пользователей с высоким скорингом и уже поверх этого строит тарифное правило. Именно поэтому в обсуждениях конца марта 2026 года фигурировала плата за международный трафик сверх лимита, а не технологически идеальная «плата за любой VPN-пакет».

Где у такой схемы слабое место

Слабое место простое: ложные срабатывания. Если сеть пытается ловить VPN по набору косвенных признаков, под раздачу легко попадают корпоративные туннели, облачные сервисы, нестандартные рабочие приложения, CDN, резервные каналы и часть обычного зашифрованного трафика. Поэтому разговор про отдельную плату всегда упирается в баланс между точностью, количеством ошибок и репутационным ущербом. На бумаге классификация выглядит красиво, в реальном массовом сегменте быстро начинаются спорные случаи. Именно поэтому тема пока больше похожа на область экспериментальных или обсуждаемых мер, чем на идеально отлаженную систему.

Что из популярного в этой теме неверно

Неверно говорить, что оператор «видит весь ваш трафик внутри VPN». Обычно оператор видит не содержимое, а метаданные и поведенческий контур соединения. Неверно и обратное утверждение, будто современный VPN неотличим от обычного веба. Отличим, просто не всегда безошибочно и не всегда по одному признаку. И совсем неверно заявлять, что в России уже повсеместно ввели прямую и прозрачную плату именно за факт VPN. На начало апреля 2026 года публично подтверждены обсуждения таких мер и отдельные сообщения СМИ, но нет устойчивой картины, что розничный рынок уже перешел на такую модель в полном масштабе.

Главный вывод простой. VPN скрывает содержимое на участке до сервера, но не скрывает саму форму соединения. А раз форму соединения можно классифицировать, ее можно и монетизировать. Правда, между красивой схемой в презентации и массовым внедрением лежат ложные срабатывания, юридические ограничения и риск сломать много легитимного трафика.

Практический вывод

Если убрать шум, картина выглядит так. Оператор видит не ваши сообщения внутри туннеля, а сетевой силуэт VPN. На таком силуэте можно строить и фильтрацию, и антифрод, и особые тарифные правила. Но разговоры про «оператор точно знает каждый VPN и точно берет деньги именно за него» пока сильно упрощают реальность. Технически сеть умеет гораздо больше, чем принято думать, но юридически и коммерчески рынок движется не по прямой линии. На начало апреля 2026 года правильная формулировка такая: распознавание VPN давно реально, избирательная тарификация по классам трафика тоже реальна, а вот массовая прозрачная плата именно за сам факт VPN в России пока остается скорее обсуждаемым сценарием, чем устоявшейся повседневностью.

Может ли оператор видеть сайты, которые я открываю внутри VPN?

Обычно нет, если трафик действительно идет через полноценный туннель и нет активного перехвата на другом участке. Оператор видит метаданные соединения и удаленный узел, а не содержимое страниц.

Может ли оператор без ошибок определить любой VPN?

Нет. На практике работает скоринг из нескольких признаков, а не идеальная кнопка распознавания. Поэтому всегда есть риск ложных срабатываний.

Почему чаще говорят именно про мобильных операторов?

Потому что в мобильной сети трафик сильнее централизован, а значит его проще анализировать и сравнивать по профилям поведения.

Отдельная плата за VPN уже точно действует?

На 2 апреля 2026 года публично подтверждено обсуждение таких мер в новостях, но нет надежного подтверждения, что все крупные операторы уже массово ввели отдельную плату именно за сам факт VPN. Более того, МТС говорил, что не получал официальной информации и не вводил таких ограничений.

Зачем здесь дисклеймер про закон?

Потому что тема находится на стыке сети, регулирования и договорных ограничений. Материал носит образовательный характер. Использование VPN, прокси и других средств изменения маршрута трафика должно соответствовать законодательству России, условиям договора с оператором и правилам конкретных сервисов. Материал не предназначен для обхода блокировок и не является инструкцией по такому обходу.