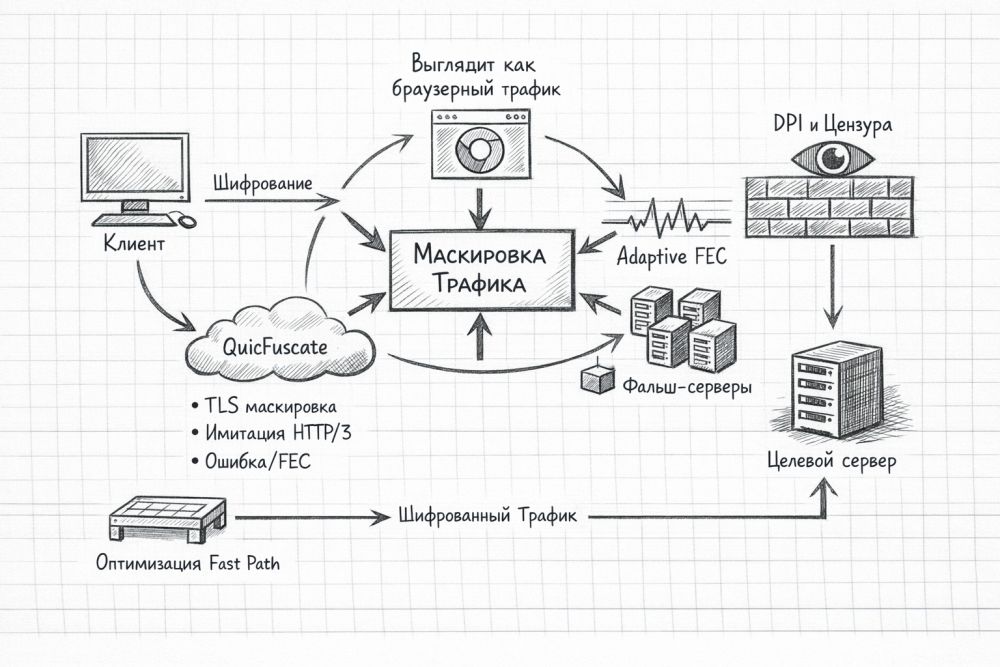

QuicFuscate выглядит не как очередной «VPN поверх QUIC», а как большой сетевой проект, который пытается решить сразу несколько задач. Разработчик хочет скрыть характер трафика, повысить устойчивость соединения на плохих каналах и при этом сохранить приемлемую скорость работы. В репозитории проект описан как инструмент для скрытой передачи данных с собственной логикой шифрования, исправления ошибок, маскировки под HTTP/3 и набором приемов против систем распознавания трафика.

Главное надо сказать сразу. QuicFuscate нельзя воспринимать как «обычный QUIC», «обычный HTTP/3» или «еще один вариант WireGuard». По документации проект не повторяет стандартную реализацию QUIC, а строит поверх знакомых технологий собственную многослойную схему передачи данных. С инженерной точки зрения подход любопытный. С точки зрения доверия и проверки безопасности подход куда более спорный.

Что такое QuicFuscate и какую задачу проект пытается решить

Идея QuicFuscate сводится к тому, чтобы трафик выглядел как максимально обычное браузерное соединение по HTTP/3, а не как работа типичного туннеля или VPN. Для маскировки проект использует подстройку начального рукопожатия под профили популярных браузеров, имитацию поведения HTTP/3 и QPACK, DNS-запросы через HTTPS, при желании подмену внешнего домена и дополнительные режимы фонового трафика. В теории такая связка усложняет работу классических систем анализа трафика, которые хорошо ловят простые и однообразные схемы. Про саму логику противостояния между фильтрацией и маскировкой трафика можно почитать у SecurityLab.

Вторая важная задача QuicFuscate связана уже не с маскировкой, а с качеством канала связи. Разработчик делает ставку на адаптивное исправление ошибок, то есть на механизм, который подстраивается под потери пакетов и скачки задержки. Для мобильных сетей, слабых маршрутов и перегруженных каналов подход выглядит разумным. Обычный VPN в таких условиях нередко не только теряет скрытность, но и начинает просто разваливаться по скорости и стабильности.

Третье направление касается быстродействия. В описании проекта фигурируют ускорение за счет векторных инструкций, передача данных без лишнего копирования через io_uring в Linux, а также выбор способов шифрования с учетом возможностей конкретного железа. Для обычного читателя набор терминов может звучать как реклама для технарей, но для такого инструмента производительность действительно важна. Когда одновременно работают маскировка, шифрование, исправление ошибок и выравнивание поведения трафика, любая лишняя нагрузка быстро превращается в заметные тормоза.

Как QuicFuscate маскирует трафик под обычный браузер

Сильная сторона проекта не в одном хитром приеме, а в попытке собрать несколько уровней в одну согласованную схему. QuicFuscate не ограничивается идеей «завернуть все в QUIC». Проект старается сделать наблюдаемое сетевое поведение похожим на поведение обычного браузера. Для этого используются профили начального рукопожатия под Chrome, Firefox, Safari и Edge, настройка параметров TLS, имитация HTTP/3, подгонка заголовков, DNS-запросы через HTTPS и переключение между разными браузерными образами.

Инженерная мысль здесь здравая. Системы анализа трафика редко опираются на один-единственный признак. Анализаторы смотрят на сочетание параметров рукопожатия, порядок расширений, ALPN, форму запросов, временные интервалы и общую согласованность поведения соединения. Разработчик QuicFuscate отдельно делает упор именно на согласованность между уровнями, то есть пытается построить единый и непротиворечивый образ клиента сразу в нескольких частях сетевого стека. На бумаге подход выглядит заметно серьезнее, чем старые трюки в духе «просто все зашифровали и надеемся, что никто не заметит».

Но именно здесь возникает главная проблема. Чем сложнее маскировка, тем труднее проверить, насколько правдоподобно она выглядит в реальной сети, а не только в описании проекта. Настоящий браузер живет в огромном наборе мелочей: версии библиотек, особенности операционной системы, задержки, порядок операций, мелкие ошибки и десятки неочевидных деталей. QuicFuscate старается приблизиться к такому образу, но между фразами «похоже на Chrome» и «неотличимо от Chrome» лежит очень большая дистанция.

Архитектура QuicFuscate: не просто туннель, а сложный транспортный механизм

Техническая документация проекта примечательна тем, что разработчик довольно честно описывает границы системы. Внутри есть основной рабочий путь, механизмы адаптивного управления, ускорения под конкретные платформы и отдельный слой совместимости, тестов и экспериментальных возможностей. Для ревьюера подход полезен. Хотя кодовая база выглядит тяжеловесной, документация хотя бы пытается разделить «рабочее ядро», низкоуровневую машинную часть и экспериментальные участки.

В качестве основных режимов шифрования заявлены два семейства алгоритмов: Aegis128L и Morus1280_128. Для прямой секретности используется временный обмен ключами X25519. Но здесь надо не восхищаться аббревиатурами, а сохранять холодную голову. QuicFuscate сам предупреждает, что речь идет не об обычном наборе алгоритмов из стандартного TLS, а о собственной схеме защиты внутри проекта со встроенными реализациями. Документация отдельно говорит, что имеющийся набор тестов и фаззинг не равен строгому математическому доказательству корректности и не заменяет независимую внешнюю проверку.

Иными словами, перед нами не минималистичный инструмент, собранный из нескольких давно проверенных кирпичей, а довольно сложная конструкция, где разработчик одновременно отвечает за транспорт, за часть криптографической логики, за политику маскировки и за ускорение на уровне платформы. Для лабораторного или исследовательского проекта подход еще можно принять. Для массового доверенного инструмента требования куда жестче.

Сильные стороны QuicFuscate: чем проект действительно интересен

Если смотреть без восторженных лозунгов, у QuicFuscate есть несколько действительно сильных идей.

- Проект думает не только о шифровании, но и о согласованности всего наблюдаемого сетевого поведения.

- Разработчик не прячет сложность и прямо разделяет рабочие, вспомогательные и экспериментальные части системы.

- Вокруг проекта выстроена заметная техническая дисциплина: тесты, фаззинг, проверочные сценарии и контроль совпадения между кодом и документацией.

- Архитектура учитывает не только борьбу с распознаванием трафика, но и плохие каналы связи, где механизм исправления ошибок иногда важнее самой маскировки.

- Проект честно распространяется прежде всего в виде исходного кода, без сказок о «готовой военной надежности».

Последний пункт кому-то покажется слабостью, но для честного обзора тут скорее плюс. Разработчик не делает вид, будто перед нами полностью вылизанный массовый продукт. В документации прямо сказано, что подписанные настольные сборки не поставляются, встроенное обновление отключено по умолчанию, а основной способ распространения связан с самостоятельной сборкой из исходников. Такая честность лучше, чем привычная картина, когда инструмент обещает абсолютную надежность, а внутри лежит сырая сборка без понятной цепочки доверия.

Слабые места QuicFuscate: где начинаются реальные риски

Самый заметный риск связан с тем, что QuicFuscate очень сложен. Когда в одном проекте живут собственный транспортный механизм, собственная схема передачи защищенных данных, синтез браузерного отпечатка, имитация HTTP/3, DNS через HTTPS, подмена внешнего домена, исправление ошибок, распознавание активных проверок, фоновый трафик и низкоуровневые ускорения, цена любой ошибки резко растет. Любая нестыковка между уровнями может выдать туннель, сломать совместимость или открыть дыру там, где пользователь вообще не ждал проблем.

Второй риск касается криптографии. Наличие современных алгоритмов само по себе ничего не гарантирует. Без внешнего аудита, без длительной эксплуатации под реальными атаками и без широкого профессионального разбора любые слова в духе «у нас безопаснее, потому что у нас своя схема» надо встречать с большим недоверием. К чести разработчика, документация и сама пишет, что имеющиеся доказательства не заменяют независимую проверку собственной криптографической части и машинного низкоуровневого контура.

Третий риск касается самой идеи маскировки под браузер. Такой подход хорош ровно до того момента, пока защитная сторона не начинает смотреть глубже и не сравнивать поведение не по одному полю, а по целому набору связанных признаков. Современные системы распознавания трафика редко ограничиваются одним именем узла или одной простой сигнатурой. Чем активнее оператор сети и чем богаче телеметрия, тем выше шанс, что искусственно собранный профиль начнет выдавать себя на мелочах.

Четвертый риск сугубо практический. QuicFuscate сегодня больше похож на проект для людей, которые готовы собирать код сами, читать объемную документацию, разбираться в цепочке сборки на Rust, Bun и Tauri и не ждать бытового удобства уровня «установил и забыл». Для обычного пользователя порог входа высокий, а цена ошибки при самостоятельной сборке и настройке тоже совсем не нулевая.

QuicFuscate и обычные VPN: в чем разница по существу

Сравнивать QuicFuscate с классическим WireGuard или OpenVPN напрямую не совсем правильно. WireGuard выигрывает за счет минимализма, понятной модели работы, меньшего числа подвижных частей и более зрелой репутации. OpenVPN уступает в изяществе, но берет свое длинной историей эксплуатации и предсказуемостью. QuicFuscate идет в противоположную сторону: больше сложных механизмов, больше попыток слиться с обычным веб-трафиком, больше оптимизации под плохую сеть и больше мест, где что-то может пойти не так.

| Критерий | QuicFuscate | Классический VPN |

|---|---|---|

| Главная ставка | Маскировка под HTTP/3 и устойчивость к фильтрации | Стабильный туннель и предсказуемая работа |

| Сложность | Высокая | Ниже |

| Порог входа | Высокий, проект прежде всего рассчитан на самостоятельную сборку | Обычно ниже |

| Доверие к защите | Требует особенно тщательной проверки | Обычно выше за счет зрелости решений |

| Интерес для исследователей | Очень высокий | Умеренный |

Поэтому вопрос лучше ставить не так: «лучше ли QuicFuscate, чем WireGuard». Правильный вопрос другой: «какую задачу QuicFuscate решает лучше, чем обычный VPN». Ответ здесь довольно ясный. Проект интересен там, где важны скрытность сетевого поведения, борьба с системами распознавания и устойчивость в неприятной сетевой среде. Во всех остальных случаях более простое и зрелое решение почти всегда выглядит предпочтительнее.

Насколько зрелым выглядит QuicFuscate весной 2026 года

По открытым материалам QuicFuscate уже нельзя назвать пустой демонстрацией. В репозитории лежат большой README, объемная техническая документация, настроенный конвейер проверок, тесты, фаззинг, административная оболочка и настольная оболочка. Одновременно проект все еще трудно назвать зрелым массовым продуктом. Сам репозиторий фиксирует модель распространения через исходный код, отсутствие подписанных настольных сборок и отключенное встроенное обновление. Для серьезного использования вывод простой: доверять нужно не красивому описанию, а только тому, что команда безопасности или сам пользователь реально успели проверить руками.

Отдельно бросается в глаза честный раздел с ограничениями доказательной базы. Проект утверждает, что текущий набор тестов подтверждает устойчивость к повторному появлению старых ошибок и покрывает важные сценарии, но не претендует на строгую формальную проверку и не подменяет независимый внешний аудит. Для меня такой тон скорее плюс. Рекламный текст написал бы «все безопасно». Технически взрослый текст пишет «вот что уже проверили, а вот что пока остается зоной риска».

Кому QuicFuscate может пригодиться, а кому нет

Проект может быть полезен исследователям маскировки трафика, инженерам, которые изучают поведение QUIC в враждебной сетевой среде, и людям, тестирующим новые схемы сокрытия соединений. Еще QuicFuscate интересен как материал для разбора современных приемов против систем распознавания трафика. В таком качестве проект действительно богатый и содержательный.

Зато QuicFuscate вряд ли подходит человеку, которому нужен просто надежный и понятный VPN на каждый день. Для такого сценария кодовая и организационная сложность слишком высоки, а база доверия слишком узка. Когда инструмент берет на себя много нестандартной логики, цена доверия растет быстрее, чем список возможностей.

Главный вывод: QuicFuscate интересен, но доверять без проверки нельзя

QuicFuscate производит впечатление не игрушки, а серьезного исследовательского проекта с заметной инженерной амбицией. Самая интересная часть здесь не в формуле «VPN поверх QUIC», а в попытке построить целостный маскирующий транспортный контур, где профиль TLS, поведение HTTP/3, фоновый трафик, DNS через HTTPS, исправление ошибок и ускорение под платформу работают как единый механизм.

Но именно здесь же лежит главный подвох. Сложность QuicFuscate одновременно делает проект сильным и опасным. Чем больше уровней маскировки и нестандартной логики, тем труднее проверить безопасность, предсказуемость и реальную незаметность в живой сети. Поэтому относиться к QuicFuscate как к готовому чудо-решению точно не стоит. Перед нами интересный и местами очень сильный инструмент для изучения и осторожного тестирования, а не универсальная кнопка «спрятать все и не оставить следов».

Практический вывод простой. Если нужен материал для изучения современных приемов против систем анализа трафика и сложной транспортной архитектуры, QuicFuscate заслуживает внимания. Если нужен скучный, понятный и максимально проверенный рабочий туннель, разумнее смотреть в сторону более зрелых и проще устроенных решений. И в любом случае читать надо не только документацию, но и ее оговорки, где прямо перечислено, что уже проверили, а что пока остается зоной риска.

FAQ по QuicFuscate

QuicFuscate полностью маскирует трафик под обычный браузер?

Нет, так утверждать нельзя. QuicFuscate пытается приблизить наблюдаемое поведение к браузерному профилю на нескольких уровнях, но «похоже» и «неотличимо» не одно и то же. Без полевых проверок против реальных систем анализа любые абсолютные заявления выглядели бы натяжкой.

Можно ли считать QuicFuscate готовым массовым продуктом?

Пока нет. Проект распространяется прежде всего в виде исходного кода и не предлагает полноценно выстроенный массовый путь поставки. Для энтузиастов и исследователей стадия уже интересная, для широкой аудитории зрелость пока спорная.

Чем QuicFuscate опасен для пользователя?

Главные риски связаны со сложностью, собственной криптографической логикой, высоким порогом самостоятельной сборки и тем, что реальную стойкость маскировки против продвинутого анализа нельзя принимать на веру по одному README.

QuicFuscate лучше WireGuard?

Для обычного сценария совсем не обязательно. WireGuard проще, понятнее и зрелее. QuicFuscate интересен в более узкой задаче, где важны маскировка под HTTP/3 и борьба с фильтрацией, но за эти свойства приходится платить сложностью и более высоким риском ошибки.

Можно ли использовать QuicFuscate для обхода блокировок?

Я не даю инструкций по обходу ограничений и не рекомендую использовать подобные инструменты для нарушения закона. Любое тестирование таких систем нужно проводить только законно, ответственно и в разрешенной среде. Для России особенно важно соблюдать действующие нормы, не пытаться обходить блокировки и не применять подобные решения там, где использование противоречит закону или правилам сети.