AmneziaWG 2.0 интересен не потому, что перед нами «еще один VPN-протокол». Главная интрига в другом. Команда Amnezia пытается сдвинуть WireGuard из режима простой обфускации в режим управляемой мимикрии, где трафик не просто теряет узнаваемые сигнатуры, а начинает походить на легитимные UDP-протоколы. Именно такой переход подробно описан в свежем разборе, а сам релиз заранее анонсировали в более общем обзоре.

Но громкая формула «полная мимикрия» легко сбивает с толку. AmneziaWG 2.0 не делает трафик невидимым и не превращает UDP-поток в магический HTTPS, который невозможно отличить от браузера. Новая версия заметно усложняет работу DPI, но не отменяет саму гонку между маскировкой и детектированием. Поэтому полезнее смотреть не на рекламную формулу, а на механику протокола и на реальные компромиссы.

Что меняет AmneziaWG 2.0 по сравнению с WireGuard и ранними версиями AWG

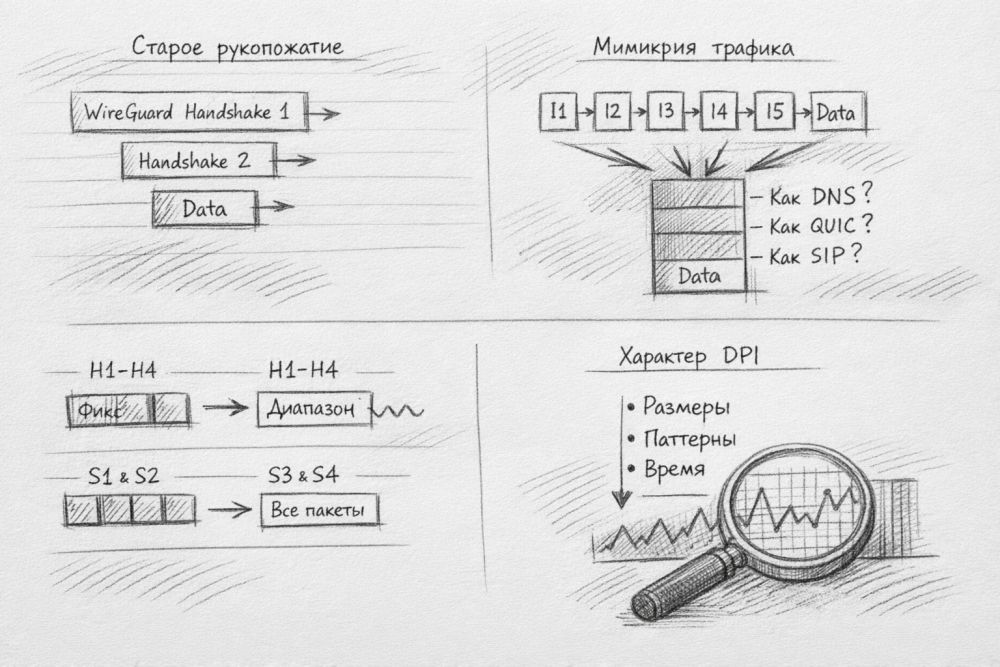

Базовый WireGuard быстрый и сравнительно простой, но узнаваемость долго была его слабым местом. Ранний AmneziaWG решал проблему через подмену статичных параметров, мусорные пакеты перед рукопожатием и padding для handshake-пакетов. Такой подход мешал простому сигнатурному DPI, но оставлял слишком много повторяемых признаков: фиксированные заголовки, предсказуемые размеры обычных data-пакетов и характерный рисунок начала сессии.

AmneziaWG 2.0 идет дальше. Протокол получает signature packets i1-i5, которые можно описывать через CPS, то есть через мини-язык сборки пакета. На практике перед настоящим рукопожатием клиент может отправить последовательность, похожую на DNS, QUIC, SIP или другой разрешенный UDP-протокол. Дополнительно появляются S3 и S4 для padding не только рукопожатия, но и служебных и транспортных пакетов, а значения H1-H4 можно задавать уже не как одно фиксированное число, а как диапазон. Из-за этого каждый пакет выглядит чуть иначе.

Здесь есть важный нюанс, который легко потерять. Если сравнивать 2.0 с самой первой версией AWG, скачок действительно большой. Если сравнивать 2.0 с 1.5, картина спокойнее: часть возможностей вроде I1-I5 уже появилась раньше, а главный рывок 2.0 связан прежде всего с S3, S4, диапазонами H1-H4 и более зрелой логикой мимикрии. В документации команда как раз сравнивает 2.0 именно с 1.5, а не с исходным AWG. Для трезвой оценки разница принципиальна.

| Уровень | Что было раньше | Что дает 2.0 | Практический смысл |

|---|---|---|---|

| Начало сессии | Мусорные пакеты и измененный handshake | Signature packets через CPS | DPI труднее опознать сессию по первым пакетам |

| Заголовки | Фиксированные H1-H4 | Диапазоны H1-H4 | Пакеты теряют жесткую повторяемость |

| Размеры пакетов | S1 и S2 только для handshake | S3 и S4 для служебных и data-пакетов | Основной трафик хуже ловится по статистике размеров |

| Конфигурация | Набор отдельных ручек | CPS как конструктор сигнатур | Маскировка становится гибче, но сложнее для тонкой настройки |

Почему DPI действительно становится сложнее ловить такой трафик

Сильная сторона AmneziaWG 2.0 в том, что новая версия бьет сразу по нескольким признакам, по которым сети часто узнают VPN. Во-первых, меняется стартовое поведение соединения. Во-вторых, размываются статичные заголовки. В-третьих, padding переносится на реальный транспортный трафик, а не только на редкое рукопожатие. Для детектора это неприятно: одного простого правила уже мало.

Особенно важен параметр S4. В старой логике можно было усложнить распознавание handshake, но полезная нагрузка шла в более предсказуемых транспортных пакетах. Для DPI такой хвост трафика оставался удобной зацепкой. В 2.0 padding уходит и туда, а значит система видит менее стабильную картину по длинам пакетов. В сочетании с диапазонами H1-H4 и подставным прологом из i1-i5 получается не «невидимость», а заметно более дорогая цель для анализа.

Почему «полная мимикрия» все же не равна полной неуязвимости

Самая частая ошибка вокруг AmneziaWG 2.0 звучит так: если трафик можно замаскировать под DNS или QUIC, значит провайдер уже ничего не поймет. На практике вывод слишком смелый. Современный DPI редко смотрит только на первые байты пакета. Анализ может идти по длинам, темпу обмена, длительности сессии, направлению потока и общему поведенческому рисунку. Разработчики сами прямо пишут, что старые схемы обфускации начали ловить не только по заголовкам, но и по статистическим паттернам. Значит, борьба лишь перешла на более высокий уровень.

Есть и более приземленная проблема. Мимикрия под UDP-протокол не превращает сессию в полноценный браузерный трафик с привычной экосистемой TLS, HTTP/2, HTTP/3, сертификатами, доменными паттернами и всей надстройкой реального веба. Поэтому на жестких сетях с агрессивными белыми списками или с более глубокой корреляцией такой подход может упереться в потолок. AmneziaWG 2.0 делает маскировку правдоподобнее, но не подменяет весь сетевой стек.

Какие слабые места и компромиссы приносит новая версия

Первый компромисс очевиден: чем агрессивнее padding, тем выше цена в скорости и накладных расходах. Для S4 команда прямо советует держать баланс, потому что защита и производительность здесь тянут в разные стороны. На бумаге идея выглядит красиво, но в реальной сети лишние байты легко превращаются в просадку пропускной способности, особенно на нестабильных каналах и мобильных сетях.

Второй компромисс связан с миграцией. В документации AmneziaWG 2.0 поддерживается в приложении AmneziaVPN начиная с версии 4.8.12.9. Старый протокол показывается как AmneziaWG Legacy, а для новой версии нужны новые конфиги и ключи. Иными словами, переход не сводится к безболезненному переключателю «обновить и забыть». Для self-hosted-сценария новая логика удобна, но потребует пересобрать доступы и аккуратно развести старые и новые подключения.

Третий момент часто упускают из виду в обсуждениях. На старте поддержка 2.0 описана прежде всего для self-hosted-пользователей на десктопе и Android. Для тех, кто привык к полностью готовому сервису без возни с сервером, новинка не всегда означает мгновенную пользу здесь и сейчас. Технологический прорыв и массовая доступность - не одно и то же.

Кому AmneziaWG 2.0 действительно полезен, а кому не стоит ждать чуда

AmneziaWG 2.0 логичнее всего смотрится у тех, кто уже живет в модели self-hosted, понимает, зачем нужен контроль над сервером, и готов тестировать несколько профилей маскировки под разные сети. Для такой аудитории 2.0 выглядит сильным обновлением: больше гибкости, меньше шаблонности, лучше устойчивость к примитивным и средним правилам DPI.

Но если пользователь ждет универсальную таблетку, которая одним кликом решает любые блокировки и всегда сохраняет исходную скорость WireGuard, разочарование почти гарантировано. Новая версия сложнее, тяжелее и в некоторых условиях требовательнее к настройке. Сетевой ландшафт слишком разный, чтобы обещать одинаковый результат в каждой стране, у каждого провайдера и в любой точке времени.

Что в итоге означает переход от маскировки к мимикрии

Суть AmneziaWG 2.0 не в том, что VPN внезапно стал неуловимым. Суть в смене философии. Раньше задача сводилась к тому, чтобы спрятать узнаваемые поля WireGuard. Теперь задача шире: показать сети правдоподобную альтернативную картину начала сессии и одновременно сделать менее узнаваемым основной поток данных. Для рынка анти-DPI-решений такой сдвиг важен, потому что он показывает направление эволюции: выигрывает уже не тот, кто просто меняет сигнатуру, а тот, кто умеет имитировать поведение разрешенного трафика.

И все же слово «полная» в заголовке статьи лучше читать как образ, а не как строгий инженерный термин. AmneziaWG 2.0 делает протокол заметно умнее и взрослее, но не отменяет пределов UDP-мимикрии, компромиссов по скорости и неизбежного ответа со стороны DPI. Поэтому главный вывод трезвый: перед нами сильный шаг вперед, а не финальная победа в гонке маскировки.

Материал носит аналитический характер. Любое использование VPN, сетевой обфускации и средств маскировки трафика должно соответствовать законам вашей юрисдикции, включая требования России. Применять такие инструменты для обхода установленных ограничений, доступа к запрещенным ресурсам, сокрытия противоправной деятельности или нарушения правил операторов связи нельзя.

FAQ по AmneziaWG 2.0

Можно ли считать трафик AmneziaWG 2.0 полностью неотличимым от обычного интернета?

Нет. Новая версия делает распознавание сложнее, но не превращает поток в гарантированно неотличимый трафик. Многое зависит от того, насколько глубоко анализирует сеть и какие признаки учитывает DPI.

Нужно ли заново выпускать конфиги и ключи при переходе на 2.0?

Да. По документации старая установка остается как Legacy, а для AmneziaWG 2.0 нужны новые конфигурации и новые ключи.

Падает ли скорость из-за новой мимикрии?

Может падать. Самый чувствительный параметр здесь S4, потому что он добавляет padding к обычным transport data-пакетам. Чем агрессивнее маскировка, тем выше накладные расходы.

AmneziaWG 2.0 полезен только тем, кто поднимает свой сервер?

На старте основная практическая ценность действительно сосредоточена вокруг self-hosted-сценария. Для пользователей готовых сервисов эффект зависит от того, когда и как провайдер продукта внедрит поддержку 2.0 в массовый контур.

Почему разработчики говорят о «полной мимикрии», если ограничения все равно остаются?

Потому что речь идет о качественном скачке в технике маскировки. Но с инженерной точки зрения корректнее говорить не о полной неуязвимости, а о более правдоподобной и многослойной имитации легитимного UDP-трафика.