Домашний NAS, то есть сетевое хранилище, многие покупают по очень простой причине. Хочется сложить фотографии, видео, документы и резервные копии ноутбуков в одно место, а не искать нужную папку по старым дискам и флешкам. По сути, NAS - маленький домашний сервер с дисками, подключенный к роутеру. Устройство раздает файлы по сети всем домашним гаджетам и обычно работает круглосуточно.

Пока всё спокойно, домашнее хранилище кажется почти идеальной вещью. Но для шифровальщика такая коробка выглядит как главный приз. В одной точке лежит семейный фотоархив, рабочие документы, сканы паспортов, видео с камер и резервные копии. Достаточно одного зараженного ноутбука или одной дыры в настройках, чтобы весь архив превратился в бесполезный набор зашифрованных файлов.

Хорошая новость простая. Для базовой защиты не нужен отдельный системный администратор, стойка серверов и ночные дежурства у роутера. Достаточно убрать несколько опасных привычек, закрыть лишние двери и сделать нормальную резервную копию. Ниже как раз такой практический набор.

Почему шифровальщики любят домашние сетевые хранилища

Главная проблема не в самом NAS. Главная проблема в концентрации данных. Когда все ценные файлы собраны в одной коробке, вредоносной программе больше не нужно ползать по пяти компьютерам. Достаточно добраться до одного хранилища или до компьютера, у которого уже есть доступ к общим папкам.

Многие владельцы думают, что домашняя техника никому не интересна. На практике автоматическим атакам безразлично, где стоит устройство, в квартире, в офисе или в гараже. Боты постоянно сканируют интернет, ищут открытые панели управления, перебирают слабые пароли и проверяют известные уязвимости в прошивках популярных моделей.

Есть и более приземленный сценарий. Пользователь открывает вредоносное письмо, ставит сомнительную программу или запускает поддельное обновление. После заражения вирус ищет сетевые папки. Если домашнее хранилище подключено без ограничений, шифровальщик спокойно добирается до семейного архива без отдельного взлома самого NAS.

Отдельный риск появляется в момент, когда владелец открывает доступ к хранилищу из интернета. Желание зайти к файлам из отпуска или с работы понятно. Но открытая наружу панель управления сразу попадает под автоматические атаки. Дальше всё зависит от удачи, качества прошивки и аккуратности владельца. На одной удаче такие вещи лучше не держать.

Какие ошибки чаще всего приводят к беде

Самый неприятный момент в историях с домашними хранилищами выглядит обидно просто. Катастрофу обычно вызывает не хитрый взлом спецслужб, а бытовая лень. Настройка по принципу пусть уже работает почти всегда оставляет несколько слабых мест.

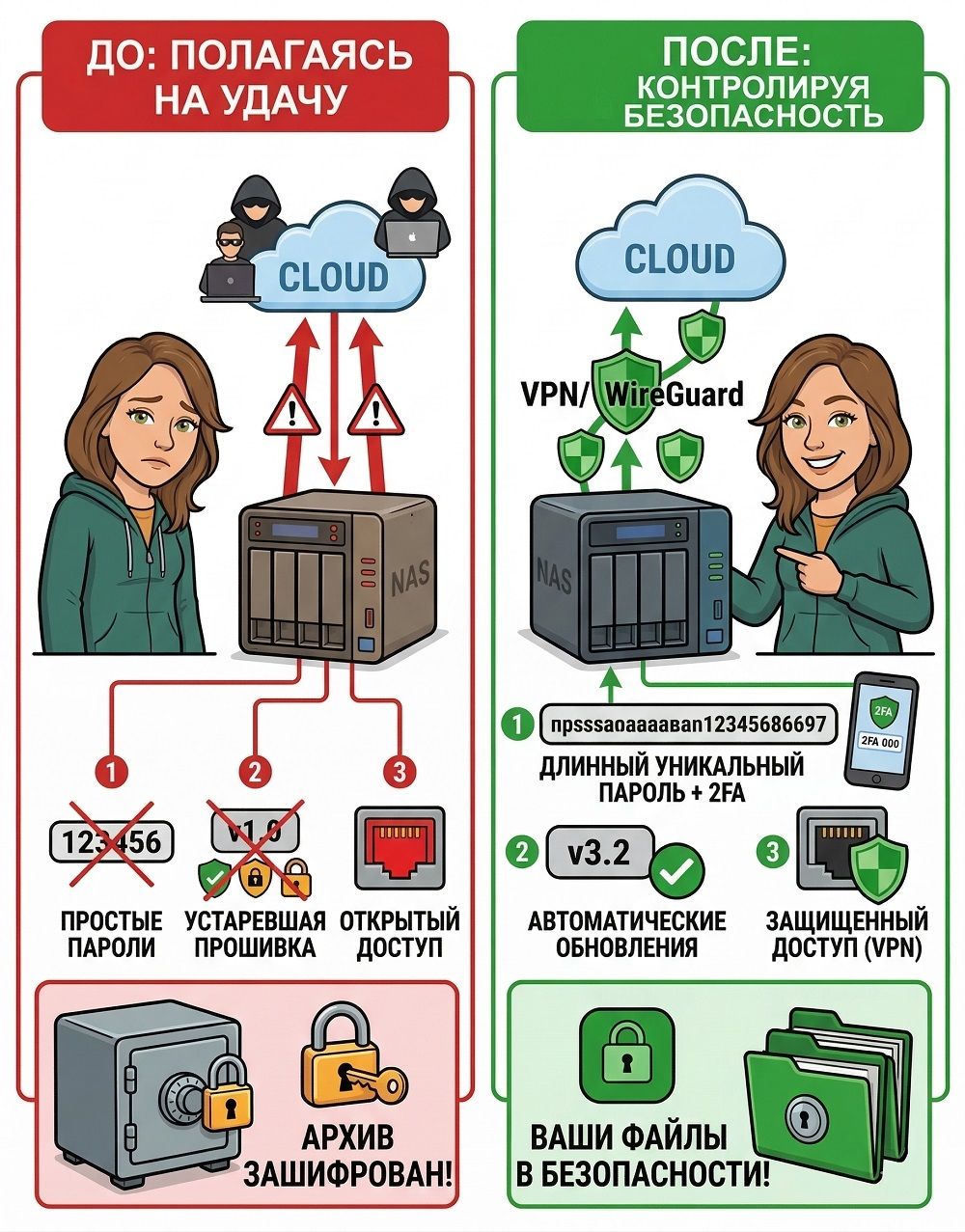

Чаще всего владельцы допускают одни и те же ошибки:

- открывают панель управления NAS в интернет через проброс портов на роутере;

- используют один пароль для всех домашних сервисов или слишком простую комбинацию;

- заходят в общие папки с правами администратора даже для обычной повседневной работы;

- не ставят обновления прошивки месяцами или годами;

- считают NAS резервной копией, хотя данные хранятся только в одном месте.

Каждый пункт по отдельности уже неприятен. Пара таких ошибок в одной системе заметно повышает риск. Например, если старый домашний ноутбук ребенка имеет полный доступ к общим папкам, заражение на ноутбуке быстро превращается в проблему всего семейного архива. Если к такой схеме добавить старую прошивку и открытый доступ снаружи, картина становится совсем печальной.

Самая коварная ошибка связана с резервными копиями. Многие искренне думают, что сетевое хранилище уже решило проблему сохранности. На деле NAS только собирает данные в одной точке. Если рядом нет отдельной копии на другом носителе, поломка, заражение или ошибка в настройке бьют сразу по всему архиву.

Как защитить NAS без сложной техничности

Базовая защита начинается с простой мысли. Домашнее хранилище не стоит публиковать напрямую в интернет. Если нужен доступ к файлам вне дома, безопаснее использовать VPN. Самый понятный для новичка вариант сегодня - WireGuard. Такой протокол создает защищенный туннель до домашней сети. Снаружи пользователь сначала подключается к VPN, а уже потом заходит к файлам как будто находится дома. Если в блоге уже есть отдельный материал про настройку VPN, сюда хорошо встанет внутренняя ссылка на руководство по WireGuard.

Следующий шаг касается входа в систему. У NAS должен быть длинный уникальный пароль, не совпадающий с почтой, маркетплейсами и старыми форумами. Если хранилище поддерживает двухфакторную аутентификацию, функцию лучше включить. Для кодов подойдут приложения Google Authenticator, Microsoft Authenticator или Aegis. Смысл простой: даже при утечке пароля злоумышленнику понадобится еще и код с телефона.

Права доступа тоже стоит раздать аккуратно. Администратор нужен для настройки, обновлений и обслуживания. Для повседневной работы лучше завести обычные учетные записи. Телевизору хватит доступа к папке с фильмами, рабочему ноутбуку к документам, семейным смартфонам к фотоархиву. Чем меньше лишних разрешений, тем меньше вреда при заражении одного устройства.

Не менее важно отключить всё ненужное. Если FTP не используется, сервис лучше выключить. Если доступ к файлам снаружи не нужен каждый день, не стоит держать открытыми дополнительные службы просто про запас. Домашняя безопасность любит скучные решения. Чем меньше работает лишнего, тем меньше поверхность атаки.

И еще одна практичная мера, про которую часто забывают. Раз в месяц полезно открыть журнал событий NAS и посмотреть, не было ли странных попыток входа, незнакомых IP-адресов или повторяющихся ошибок авторизации. Многие инциденты начинаются не внезапно. Система заранее показывает, что кто-то уже дергает ручку у двери.

Резервная копия, которая спасает после атаки

Если хочется запомнить один главный совет, совет будет таким: шифровальщик побеждают не красивыми обещаниями безопасности, а копией данных, до которой вредонос не может дотянуться. Лучше всего работает правило 3-2-1. Нужны три копии данных, два разных носителя и одна копия вне основного устройства.

Для дома схема может выглядеть так:

- основные файлы лежат на NAS;

- вторая копия регулярно уходит на внешний диск или на другой накопитель;

- третья копия хранится отдельно, например в облаке или на диске, который не подключен постоянно.

Постоянно подключенный внешний диск хуже, чем кажется. Если шифровальщик видит такой диск как обычную доступную папку, вредонос зашифрует и оригиналы, и запасную копию. Поэтому хотя бы одна резервная копия должна быть изолированной. Проще говоря, лежать отдельно и не торчать круглосуточно в сети. Если на сайте уже есть отдельный материал про домашние бэкапы, здесь тоже просится внутренняя ссылка.

Многие современные модели NAS умеют делать снимки файловой системы, их часто называют snapshots. Функция полезная, потому что помогает быстро откатить папки к предыдущему состоянию. Но снимки не заменяют полноценный бэкап. Поломка устройства, компрометация учетной записи администратора или серьезная ошибка в настройке могут сделать такие снимки недостаточной защитой.

И еще важная мелочь, которую почти все вспоминают слишком поздно. Резервную копию надо проверять. Не символически, а руками. Открыть несколько файлов, восстановить папку, убедиться, что архив читается. Иначе в неприятный вечер можно узнать, что копирование якобы шло полгода, а восстанавливать по факту нечего.

Короткий чек-лист перед тем как забыть про тему еще на полгода

Если нужен быстрый план действий без долгих раздумий, порядок такой:

- убрать прямой доступ к NAS из интернета;

- настроить VPN;

- включить двухфакторную аутентификацию;

- сменить пароль администратора на длинный и уникальный;

- создать отдельные учетные записи без лишних прав;

- обновить прошивку NAS и роутера;

- сделать отдельную резервную копию и проверить восстановление.

Короткий FAQ

Можно ли просто закрыть NAS паролем и на этом успокоиться?

Нет. Один пароль полезен, но не решает проблему целиком. Если владелец открыл панель управления в интернет, не ставит обновления и не держит отдельную резервную копию, один хороший пароль ситуацию не спасет.

Нужен ли VPN, если хранилище используется только дома?

Нет, для работы внутри квартиры или дома VPN обычно не нужен. VPN имеет смысл в момент, когда нужен доступ к файлам извне, например из поездки или с работы. В такой ситуации VPN безопаснее прямого открытия NAS в интернет.

Снимки файловой системы заменяют резервную копию?

Не заменяют. Снимки удобны для быстрого отката после случайного удаления или неудачного изменения файлов. Но полноценная защита требует отдельной копии на другом носителе или в другом месте.

Если NAS отключен от интернета, шифровальщик уже не страшен?

Риск становится ниже, но не исчезает. Зараженный ноутбук или ПК внутри домашней сети всё равно может добраться до общих папок и зашифровать доступные файлы.

Как часто нужно проверять резервные копии?

Хотя бы раз в несколько месяцев. Лучше не просто смотреть на отчет об успешном копировании, а реально восстанавливать несколько файлов или папку и проверять, что данные открываются без проблем.

Такой набор не превращает домашнюю технику в неприступную крепость, но резко снижает шансы увидеть на экране требование перевести деньги ради доступа к семейным фотографиям. Для домашнего NAS такой результат уже очень хорош. Несколько спокойных настроек сегодня почти всегда полезнее, чем героическое восстановление архива завтра.

Материал предназначен для легальной защиты личных данных и безопасной настройки домашней техники. Попытки получить доступ к чужим устройствам и сетям без разрешения владельца нарушают закон.