Обнаружили на машине, в сумке или кармане незнакомое устройство – крошечный трекер, AirTag или Tile? Первый импульс – немедленно узнать, кто за вами следит. Однако, как эксперт в области открытой разведки (OSINT), должен вас предупредить: самостоятельно установить конкретного человека, подложившего устройство, технически крайне сложно, а часто и невозможно без санкционированного доступа к данным операторов связи и помощи правоохранительных органов. Тем не менее, понимание как работают эти устройства и какие следы они оставляют, – ключевой навык в OSINT-расследовании. Давайте разберемся с типами трекеров и что теоретически можно попытаться сделать.

1. GPS-Трекер: "мобильник" в миниатюре Технически, классический GPS-трекер – это упрощенный мобильный телефон. Его ключевые идентификаторы: IMEI - уникальный номер устройства SIM-карта - обеспечивает передачу данных через сотовую сеть Что МОЖНО попробовать:

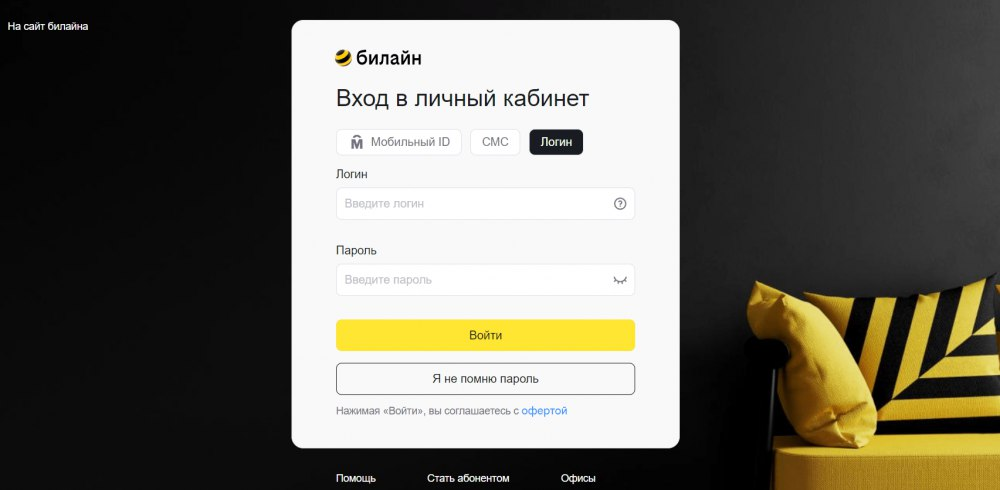

Если трекер позволяет физически извлечь SIM и она не защищена PIN-кодом, ее можно вставить в разблокированный телефон. Используя эту SIM как средство восстановления доступа, теоретически можно попытаться войти в личный кабинет оператора связи. Если удастся – перед вами регистрационные данные (ФИО, паспорт?) владельца симки и детализация всех соединений. Нужно быть готовым к тому, что подавляющее большинство симок в трекерах активируются анонимно, без привязки к реальному паспорту. Данные в ЛК будут фиктивными или отсутствовать. Если карта защищена PIN – несколько неверных попыток ввода заблокируют ее навсегда. Кроме того, несанкционированное использование чужой SIM-карты и доступ к ЛК оператора – незаконны.

Если же доступ к ЛК был получен, следует вспомнить, что часто управление трекером (запрос координат, смена настроек) осуществляется через SMS-команды с другого номера телефона. В детализации звонков и SMS ищите номера, с которых на симку трекера приходили сообщения (особенно короткие, похожие на команды). Этот номер – потенциальный номер "оператора" трекера. Но и он, скорее всего, анонимен. Что НЕЛЬЗЯ сделать самому - это запрос данных по IMEI. Информация о перемещениях устройства, историю используемых SIM-карт, данные о телефонах, находившихся рядом с трекером (сборник идентификаторов IMSI) – строго охраняемая тайна связи. Доступ к ней имеют только спецслужбы и полиция по санкции суда. Ваш запрос оператор проигнорирует.

2. Bluetooth-трекер: проще, но хитрее Эти устройства (маячки) не имеют SIM-карты или IMEI. Они работают через Bluetooth (BLE), используя любые находящиеся поблизости смартфоны (с соответствующим приложением или сервисом, как "Локатор" Apple или сеть Tile) для передачи своего местоположения в облако владельца.

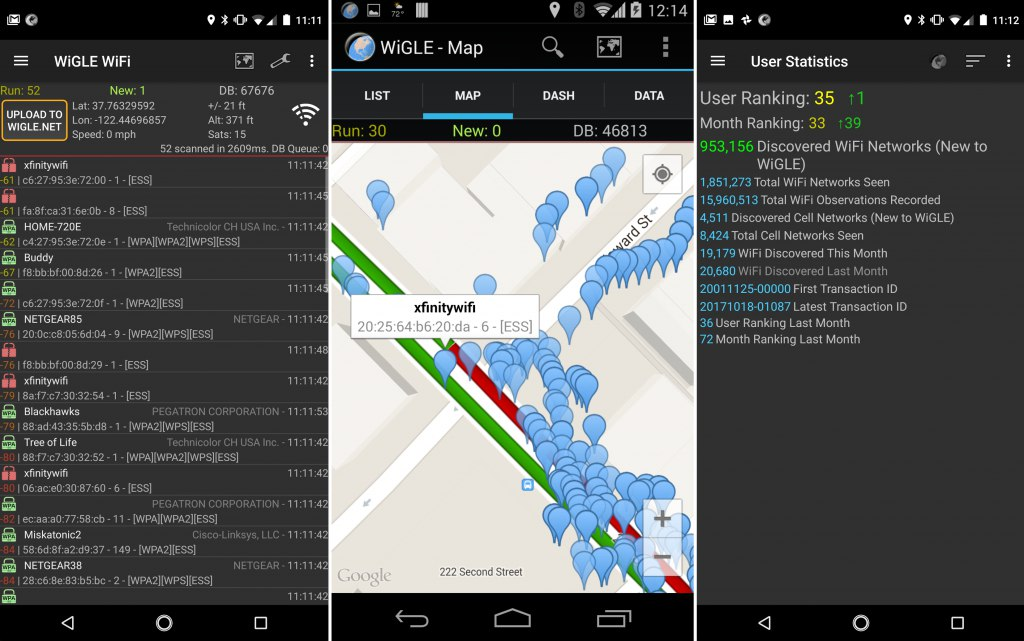

Для их обнаружения используйте штатные функции смартфонов (Apple уведомляет о незнакомых AirTag, движущихся с вами, а Android имеет "Сканер нежелательных трекеров"). Помимо этого существуют специализированные приложения (AirGuard, MetaRadar, LightBlue, WiGLE). Они сканируют эфир и показывают MAC-адреса и названия Bluetooth-устройств вокруг. Что МОЖНО узнать по MAC-адресу. Первые 3 байта MAC (OUI) укажут на компанию-изготовителя (напр., Apple для AirTag). Теоретически, уникальный MAC, согласно методике ADINT (Advertising Intelligence), можно попробовать использовать для поиска в базах данных интернет-рекламы, где он мог фигурировать.

Для поддерживающих устройств, вроде AirTag, доступно считывание NFC-метки. Просто поднесите iPhone (или Android с NFC) к найденному трекеру. Вам могут стать доступны: серийный номер устройства, частичные данные владельца (последние 4 цифры номера телефона или часть email-адреса). Только если владелец честно потерял вещь и активировал этот режим. Для подложенного трекера этого сообщения, разумеется, не будет. Можно ли найти человека по частичным данным? Да, поиск по частичным email или номеру телефона – известная методика. Для этого используются социальные сети, форумы, базы утечек, специализированные сервисы. Не становитесь жертвой дважды: Не пытайтесь играть в детектива в одиночку, особенно если есть основания полагать, что за вами целенаправленно следят. Безопасность и законность – прежде всего. Обращайтесь в полицию! Это самый важный шаг! Передайте им устройство и всю собранную информацию. Только они имеют законные рычаги для запросов к операторам связи (данные по SIM, IMEI, детализацию) и компаниям-производителям (Apple, Tile) для получения данных о владельце аккаунта.