На фоне сообщений СМИ о возможном ужесточении правил для крупных онлайн-площадок пользователи всё чаще вспоминают о настройках, которые раньше даже казались ненужными и избыточными. Раздельное туннелирование как раз из такой категории. Название звучит сухо, зато польза вполне приземлённая: часть трафика идёт через защищённый канал, а часть остаётся в обычном маршруте.

Подход нужен не для фокусов с сетью, а для совместимости, стабильной работы банковских кабинетов, маркетплейсов, госпорталов, видеосвязи и корпоративных программ. Когда весь трафик прогоняют через один зашифрованный маршрут, начинают всплывать сюрпризы. Где-то сайт просит пройти лишнюю проверку, где-то отключить защищённый канал, где-то перестаёт нормально происходить авторизация и открываться медиа.

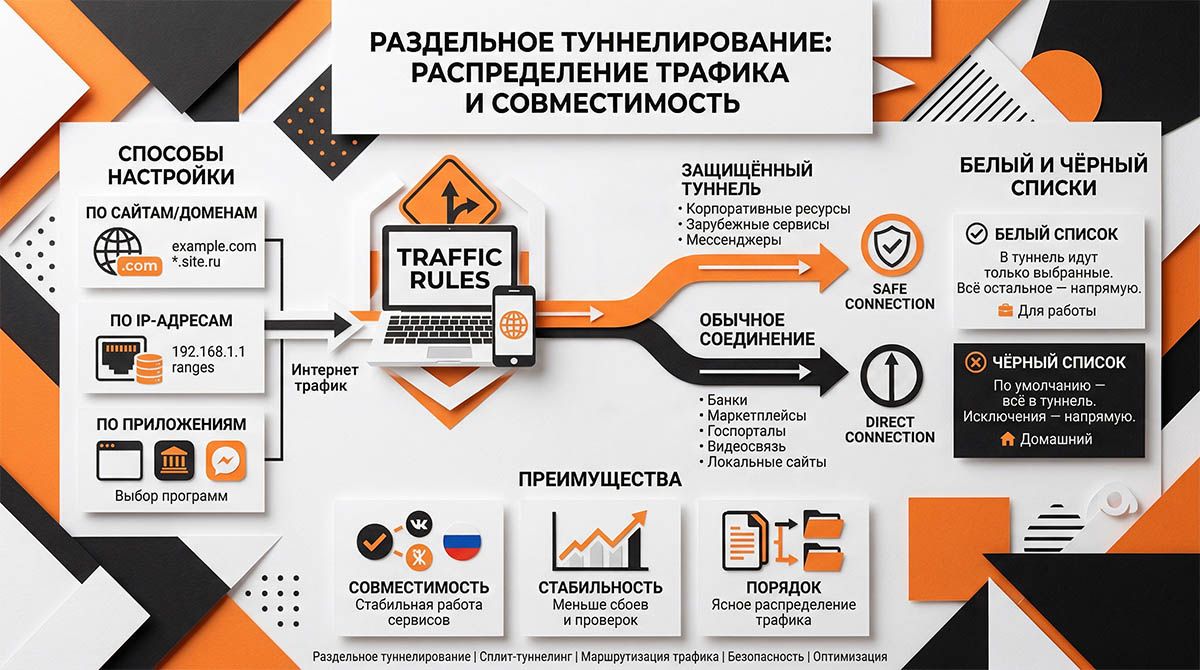

Раздельное туннелирование помогает разложить потоки по полочкам. Один список отправляет трафик в защищённый канал, другой, наоборот, выводит трафик напрямую. За счёт такой схемы пользователь не ломает всё сразу и не гадает, почему один сервис работает бодро, а второй ведёт себя так, будто обиделся на весь интернет.

Как работает раздельное туннелирование и зачем нужны белые и чёрные списки

Смысл настройки простой. Сетевой клиент получает правила и решает, какой трафик куда направить. Правила можно задавать по приложениям, сайтам, доменам, IP-адресам и иногда даже по подсетям. В хороших клиентах вся логика собирается в пару понятных разделов, хотя названия у разных разработчиков отличаются.

Обычно встречаются два подхода. Первый называют белым списком. Пользователь сам указывает, что должно идти через защищённый канал, а всё остальное остаётся в обычном соединении. Второй подход ближе к чёрному списку. Весь трафик по умолчанию идёт через туннель, но отдельные сайты или программы исключаются из маршрута.

Белый список удобен, когда через отдельный маршрут нужно пустить только рабочие программы, корпоративные ресурсы или несколько зарубежных сервисов. Чёрный список полезен в обратной ситуации, когда основной трафик уже идёт через защищённый канал, но все российские площадки, банки, магазины или локальные сервисы надо вынести в прямое подключение.

Универсального варианта нет. Для домашнего использования чаще берут чёрный список, потому что так проще исключить несколько капризных ресурсов и не трогать остальную схему. Для работы нередко удобнее белый список: в защищённый контур отправляют только нужные приложения, а всё бытовое остаётся снаружи. Логика понятная, почти бухгалтерская. Главное, не перепутать папки.

При выборе режима полезно помнить простое правило. Чем меньше исключений и ручных правил, тем легче потом понять, почему конкретный сайт или программа начали вести себя странно. Когда список разрастается до размеров телефонного справочника, диагностика превращается в археологию.

Настройка по сайтам, доменам и IP-адресам

Маршрутизация по сайтам удобна, когда пользователь знает конкретный ресурс, который надо вывести в прямое соединение или, наоборот, пустить через защищённый канал. В интерфейсе сетевого клиента такой раздел обычно называется Site routing, Domains, Rules, Exceptions или Split tunneling. Суть одна: в поле добавляют домен, например example.com, и задают нужное действие.

Лучше вносить не полный адрес страницы, а домен или поддомен. Не https://site.ru/page/1, а site.ru или login.site.ru. Многие сервисы работают сразу через несколько поддоменов, поэтому иногда приходится добавлять не один адрес, а несколько. Если клиент поддерживает шаблоны, пригодятся записи вроде *.site.ru. Но с шаблонами лучше не размахиваться слишком широко, иначе под правило попадёт лишнее.

Часть программ умеет строить правила по IP-адресам. Такой вариант нужен, когда доменное имя не срабатывает, сервис использует нестандартную схему, либо администратор работает с конкретным сервером. В настройке указывают один адрес, диапазон или целую подсеть, после чего клиент применяет выбранный маршрут ко всем соединениям с этими узлами.

Узнать IP-адрес сайта можно несколькими законными и бытовыми способами. Самый простой путь - открыть командную строку Windows (PowerShell/Терминал) и выполнить команду "ping site.ru", где site.ru - это нужный домен. В macOS и Linux часто используют команду "dig site.ru".

Ещё один вариант - посмотреть IP-адрес через онлайн-инструменты вроде 2ip Lookup или 2ip Whois.

Стоит отметить, что у крупных сайтов может быть не один IP-адрес, а десятки. Адреса меняются в зависимости от региона, балансировки нагрузки и защиты от атак. Поэтому правило по одному IP иногда работает утром и ломается вечером. Для обычного пользователя надёжнее маршрут по домену. Правила по IP подходят там, где адреса стабильны и заранее известны.

Если же ваш клиент не поддерживает раздельное туннелирование по доменам, и обязательно требует IP-адреса - можно указать сразу диапазон адресов, используемых тем или иным сайтом. Диапазоны как раз хорошо показывает 2ip Whois.

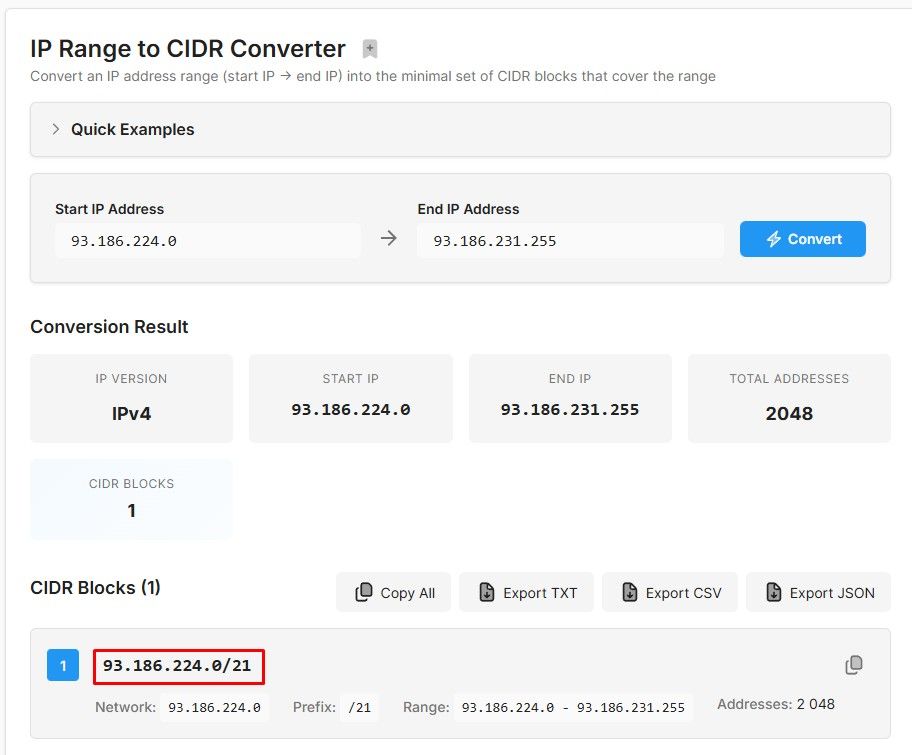

В некоторых клиентах диапазон указывается исключительно в формате CIDR (IP-адрес и префикс через слеш). Чтобы корректно записать диапазон в таком формате, стоит обратиться к специальному CIDR-конвертеру.

Настройка по приложениям

Маршрутизация по приложениям часто оказывается понятнее, чем игра с доменами. Что на компьютере, что на телефоне - она работает примерно одинаково. Пользователь просто выбирает конкретную программу из списка или указывает путь к исполняемому файлу, а сетевой клиент уже сам направляет её трафик по нужному сценарию. Так удобно разделять рабочие и личные задачи без копания в адресах и DNS-записях.

Типовой сценарий выглядит так. Браузер, банковское приложение, маркетплейсы и государственные сервисы выводятся в обычное соединение. Любимый мессенджер, видеокаталог и приложения для доступа к нейросетям - остаются в защищённом контуре. В реальном использовании разница незаметна, а вот сеть перестаёт тянуть одеяло в разные стороны.

В интерфейсе настройка обычно сводится к нескольким шагам. Сначала включают режим раздельного туннелирования. Затем выбирают принцип работы, то есть белый или чёрный список. После этого добавляют нужные приложения и сохраняют правило. Некоторые клиенты просят перезапустить программу или переподключиться, чтобы правило применилось корректно. Игнорировать такой совет не стоит.

Проблема чаще всего возникает с приложениями, которые запускают дочерние процессы. Пользователь добавил браузер, а обновляющий модуль, медиасервис или встроенный компонент ушёл другим маршрутом. В таком случае приходится добавлять не только основную программу, но и связанные процессы. Ещё одна типичная история - приложения из магазина операционной системы, у которых путь к файлу скрыт глубже, чем хотелось бы.

После настройки полезно проверить результат вручную. Достаточно открыть нужный сайт, запустить программу, войти в учётную запись и убедиться, что авторизация, загрузка файлов и звонки проходят без ошибок. Если сервис продолжает капризничать, лучше временно отключить одно правило и проверить соединение заново, чем сразу переписывать весь набор исключений.

Практические советы для аккуратной и безопасной настройки

Раздельное туннелирование любит осторожность. Сначала лучше определить, какие именно сайты и приложения конфликтуют с текущим маршрутом, и только потом добавлять правила. Когда пользователь действует по принципу «сейчас исключу половину интернета, а там разберёмся», итог обычно получается предсказуемый и слегка комический.

Хорошая практика - вести короткий список правил с пояснением, зачем каждое правило добавили. Например: «банк - прямое соединение», «рабочий клиент - защищённый маршрут», «маркетплейс - прямой доступ». Через неделю такая заметка экономит кучу времени, потому что память у всех смелая только в момент настройки.

Не стоит без нужды смешивать правила по доменам, IP-адресам и приложениям для одного и того же сервиса. Чем проще схема, тем легче поддержка. Если сайт стабильно работает по доменному правилу, IP-адреса лучше не трогать. Если приложение спокойно решает задачу через собственное правило, адресную маршрутизацию можно не городить.

Для диагностики пригодятся стандартные инструменты системы: ping, nslookup, tracert или traceroute, а также журналы самого сетевого клиента, если разработчик их предусмотрел. Полезно проверить, не меняется ли адрес ресурса слишком часто, не включён ли в системе дополнительный фильтр и не конфликтует ли правило с антивирусом или корпоративной политикой доступа.

Отдельно надо помнить о конфиденциальности. Если в прямой маршрут выводят сервисы с личными кабинетами, платёжными данными или рабочими документами, правила должны быть осознанными и минимальными. Лишние исключения создают не только неудобства, но и лишние вопросы к безопасности.

| Подход | Когда подходит | Плюсы | Минусы |

|---|---|---|---|

| Белый список | Нужно направить через защищённый канал только часть трафика | Проще контролировать, что именно попадает в туннель | Новые нужные программы придётся добавлять вручную |

| Чёрный список | Основной трафик уже идёт через туннель, но отдельные сервисы надо исключать | Быстро решает проблемы совместимости | Легко запутаться в правилах, особенно если исключений с каждым днём становится всё больше |

| Правила по доменам | Нужно настроить маршрутизацию для сайтов и веб-сервисов | Удобно и наглядно | Не всегда покрывает все поддомены |

| Правила по IP | Нужен точный контроль для конкретного узла или подсети | Точная настройка | Адреса могут меняться |

| Правила по приложениям | Надо разделить рабочие и личные программы | Понятно даже без знаний DNS | Иногда нужно добавлять дочерние процессы |

Заключение

Раздельное туннелирование давно перестало быть настройкой только для сетевых администраторов. Для обычного пользователя такой режим стал способом сохранить совместимость сервисов, убрать лишние сбои и не отправлять весь трафик по одному маршруту без разбора. В условиях, когда сайты и приложения по-разному реагируют на тип соединения, подход выглядит не роскошью, а здравым смыслом.

Самая рабочая стратегия проста. Сначала определить, какие ресурсы действительно требуют отдельного маршрута. Затем выбрать белый или чёрный список. После этого добавить минимум правил и проверить результат на практике. Без магии, без лишнего энтузиазма и без желания переделать весь интернет за один вечер.

Когда правила собраны аккуратно, пользователь получает предсказуемую схему. Российские сервисы открываются без лишних конфликтов, рабочие программы продолжают выполнять свои задачи, а диагностика не превращается в квест с сотней неизвестных. Сеть редко бывает благодарной, зато очень ценит порядок.

FAQ

Что такое раздельное туннелирование простыми словами

Раздельное туннелирование позволяет направлять часть интернет-трафика через защищённый канал, а часть оставлять в обычном соединении. Пользователь сам задаёт правила по сайтам, адресам или программам.

Как узнать IP-адрес сайта на Windows и Linux

Чаще всего используют команды в терминале ping, nslookup или dig. Ещё можно посмотреть IP-адрес через онлайн-сервисы проверки доменов. Для крупных сайтов полезно учитывать, что IP-адресов может быть несколько.

Что лучше выбрать: белый список или чёрный список

Белый список подходит, когда через защищённый маршрут нужно пустить только несколько программ или ресурсов. Чёрный список удобен, когда основной трафик уже идёт через туннель, а отдельные сайты и приложения надо вывести в обычное соединение.

Почему правило по IP-адресу иногда перестаёт работать

Многие сайты используют несколько адресов, балансировку нагрузки и геораспределение. Из-за этого IP-адрес может меняться. Для обычных веб-сервисов чаще надёжнее использовать правило по домену, а не по одному IP.

Можно ли настроить раздельное туннелирование только для браузера или одного приложения

Да, многие сетевые клиенты позволяют выбрать конкретную программу и задать для неё отдельный маршрут. Такой способ часто удобнее адресных правил, если нужно разделить рабочие и личные задачи.