Подходит к концу 2022-й год и, как мне кажется, уже можно подводить некие итоги года. И хотя у нас остается еще 4 дня, вряд ли произойдет что-то новое и кардинальное, что я у не учту в своей отчасти субъективной версии того, что мне запомнилось в уходящем году.

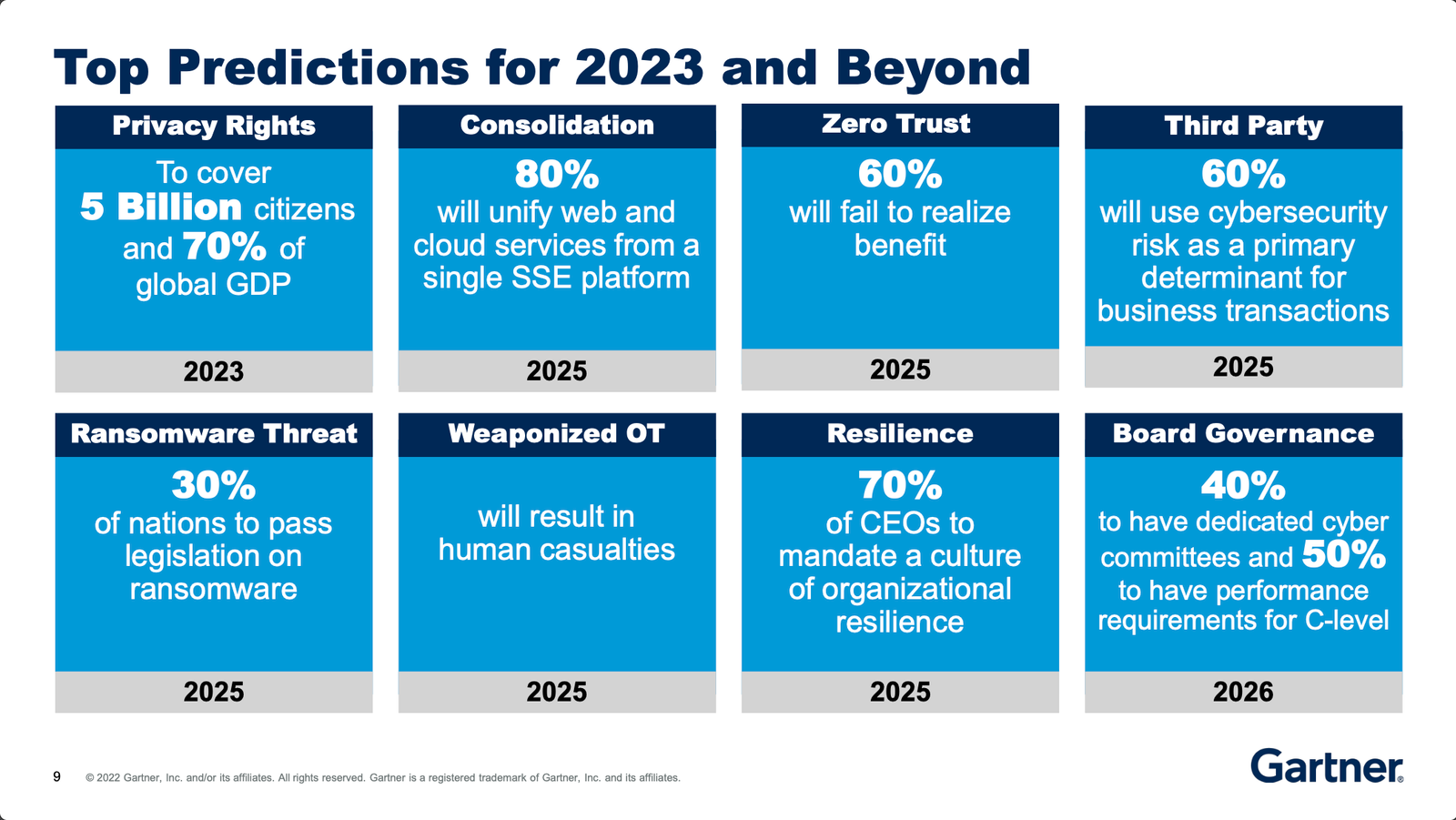

Компании задумались о своей киберустойчивости

Геополитический конфликт между Россией и Украиной обернулся не только рост цен на топливо, постоянными манифестациями в Европе, а также сложностью с поставкой широкого спектра товаров в Россию, но и ростом числа кибератак с обеих сторон конфликта не только против друг друга, но и против других государств и компаний. В самом начале конфликта хакеры атаковали компании, которые не уходили из России, затем уже «русские хакеры» стали атаковать всех, кого не попадя в Старом Свете, а украинские хакеры нападали на отечественные компании, имеющих хоть какое-то отношение к специальной военной операции. Такая неразборчивость в мишенях лишний раз показала, что думать о своей киберустойчивости стало насущной необходимостью. Раньше можно было утверждать, что основным мотивом были финансы и желание хакеров заработать. Сегодня они атакуют все, что движется только можно.

Запад и России стали легитимизировать хакерские группировки

Я про это уже писал интервью ИТ-министра Украины американскому Bloomberg, в котором он признался, что это Украина атаковала RUTUBE на майские праздники. В приличном обществе это стало бы основанием для возбуждения уголовного дела, но где вы видели приличное общество в последнее время?

Цена на услуги и продуктов хакеров стали существенно ниже

Не только хакеров стало больше, сколько автоматизация их деятельности вышла на новый уровень, позволяющий им скинуть цены на свои услуги. Аффилированные схемы и сервисная модель (Crime-as-a-Service, Ransomware-as-a-Service, DDoS-as-a-Service, С2-as-a-Service и т.п.) позволяют кооптировать в ряды хакеров все новых и новых членов, что в свою очередь приводит к снижению цен на их услуги и делает их более массовыми. Стоимость утекших ПДн тоже падает чуть ли не вдвое из-за наводнившых рынок утечек. Это в свою очередь требует от специалистов по ИБ большего внимания к выстраиванию своей системы ИБ и процесса Threat Intelligence, непрерывному мониторингу.

Необученный персонал обходится очень дорого для компании

Ну тут вроде все ясно — удаленка продолжается, число атак растет, персонал компаний по-прежнему является самым слабым звеном, благодаря которому хакерам и удается красть данные, а также организовать атаки со стороны шифровальщиков. Как никогда важно становится превращение эпизодических тренингов повышения осведомленности сотрудников в непрерывно действующую схему с постоянно обновляемым контентом под новые угрозы, уловки фишеров и т.п.

Государство усиливает свое внимание за ИБ

Ну тут все понятно. Один 250-й Указ и 266-ФЗ чего стоят. Один требует назначения замгендиров по ИБ и включения их в Советы директоров; другой — уведомления об утечках ПДн от 6 миллионов операторов персданных. Рост штрафов, куча новой нормативки… Это приметы 2022-го года. И нельзя сказать, что это именно наша особенность, — в других странах мира схожая ситуация. Новая директива NIS2 в Европе, новые правила комиссии по ценным бумагам в США, новое законодательство в Китае и Великобритании… По мере роста цифровизации государство решает все больше вмешиваться в ее процесс и устанавливается требования к во всем участникам; иногда грамотно, чаще не очень. Но это то, от чего нам уже не скрыться. Compliance management становится важной частью деятельности ИБ-служб, которые не всегда в состоянии держать руку на пульсе всех новых инициатив. Я бы порекомендовал выносить эту функцию на юристов, проведя с ними предварительно беседу и обучение, где брать сведения о новых нормативных актах по ИБ и от кого они могут исходить.

Завтра выйдет финальный в этом году дайджест законодательства по ИБ. А уже анализ всего выпущенного за год я выпущу в январе!

Open Source начинает играть важную роль

Уход иностранных ИБ-вендоров и нехватка отечественных решений поставил многие компании перед дилеммой — что использовать для защиты? И open source рассматривается как вполне себе адекватная альтернатива; при условии решений вопросов с регуляторами, которым подавай действующую техподдержку на решение и чтобы оно не было иностранным. И тут сразу возникает целый пласт задач, которые необходимо будет решить:

- обучение персонала

- отслеживание изменений

- управление уязвимостями

- интеграция в инфраструктуру

Вроде все те же задачи, что и для обычных решений, но по ряду из них требуется более внимательное отношение, отдельный инструментарий и перестройка привычных процессов (например, для поиска уязвимостей в open source компонентах).

А вы давно проверяли наличие уязвимостей Log4j в своей инфраструктуре?

Атаки на цепочку поставок становятся все популярнее

Атаки на поставщиков услуг или на разработчиков ПО становятся массовее, так как злоумышленники понимают, что взлом одного поставщика услуг или ПО дает доступ к большему числу жертв, среди которых могут оказаться очень лакомые кусочки. Поэтому встает вопрос о выстраивании взаимоотношений с внешними, вроде как раньше доверенными вендорами и провайдерами, включении в договора с ними соответствующих пунктов об ИБ, об их контроле со стороны заказчика, об ответственности за инциденты ИБ.

Вы же в курсе, что такое SBOM? А внедрили ли у вас себя SLSA? А со стандартом VEX вы знакомы?

На оценку защищенности стало тратиться больше ресурсов

Не желая становиться жертвой для хакеров компании начинают больше времени уделять предотвращению успешных атак, а именно оценке защищенности своих приложений и систем, используя для этого совершенно различные инструменты — от выстраивания процесса сканирования уязвимостей и покупки BAS-решений до ухода в непрерывный пентест и Bug Bounty. Да и законодательство не дает расслабляться — в этой сфере планируется много новых нормативных актов. Сюда же относится и тема с безопасной разработкой, «сдвигом влево» (хотя вместо сдвига влево лучше внедрять полную безопасную разработку, а не отдельные ее аспекты), а также защищенность API.

Нулевое доверие становиться ядром стратегии ИБ

Да, уход иностранцев сильно подпортил внедрение решений Zero Trust в российских компаниях, но сама идея «доверять нельзя никому» приходится вполне к месту. Тут и рост числа атак, и атаки на цепочки поставок, и взломы вендоров ИБ (одни LastPass или Okta чего стоят), и проникновения через удаленные рабочие места сотрудников… Действительно, доверие уходит в небытие и проверять теперь надо все — пользователей, узлы, коммуникации, приложения… абсолютно все. В этой части можно посмотреть недавно обновленную референсную архитектуру Zero Trust американского Минобороны, дорожную карту ее реализации, а также руководство NIST по планированию внедрения Zero Trust в госорганизациях. У нас пока ничего такого нет 🙁Вы же уже поменяли пароли в результате утечки LastPass, о которой стало известно недавно?

Кибербез становится непрерывным

Тема Security Operations Center не нова — про нее говорят уже достаточно давно. Сейчас к ней подключили тему непрерывной оценки защищенности — ко многим привычным терминам стали добавлять continuous. Непрерывная оценка защищенности, непрерывный пентест, непрерывное повышение осведомленности… Оно и хорошо, и правильно. Но требует совершенно иных процессов и штатов. Одно дело работать в режиме 5 х 8 и совсем другое — 7 х 24. Поэтому растет и интерес к сервисной модели, которая способна решить вопрос с круглосуточной, непрерывной ИБ.

Страхование киберрисков развивается разнонаправленно

Число успешных атак и рост законодательных инициатив ставит перед бизнесом непростой вопрос — улучшать свою ИБ или застраховать все риски и пусть страховая выплачивает все компенсации и штрафы в случае наступления негативного сценария развития событий. Такой логики придерживаются многие иностранные компании; такая логика начинает проникать и в Россию. Я не раз уже слышал от отечественных компаний, что они готовы всерьез рассматривать страхование в случае введения оборотных штрафов. Страховые компании тоже активизировать в стране в 2022-м году. Так что думаю, это вполне себе интересное направления развития отечественного сектора ИБ; хотя и подменяющее настоящую ИБ.

Только помните, что некоторые страховые атаки хакеров все чаще рассматривают как проявления кибервойны, а это форс-мажор и отказ от страховых выплат.

Нехватка кадров все острее

Хотел написать «без комментариев», но все-таки чуть раскрою. Дело даже не в количественной составляющей — тут все понятно. Около десятка тысяч ИБшников уехало после начала СВО и опасаясь мобилизации. Кто-то уходит из специальности после окончания ВУЗа. Кого-то достает бумажная безопасность, превалирующая над здравым смыслом. Есть постоянный отток ИБшников (как и приток, конечно). Меня больше волнует отсутствие практического обучения в ИБ — у нас учат не тому. Как крутить Континенты, заполнять формуляры по 152-й инструкции, да получать лицензию на деятельность в области ТЗКИ или шифрования. SANSоподобного обучения с кучей лабораторных работ и четкой фокусировкой на решении конкретных задач у нас в ВУЗах почти нет. Еще и профстандарты принимают такие же, бессмысленные и бумажные. И никто не хочет взять на себя ответственность за подготовку нормальных ИБшников, при этом устанавливая каждый раз новые требования по наличию высшего образования к ним.

Этика проникает в ИБ все сильнее

Это моя

больная тема, ну а как без нее. Управляемую вами систему с персональными данными ваших же детей взломали, но вы говорите, что ничего не произошло. Взломали вашего подрядчика и увели чувствительную информацию с ПДн и настройками средств защиты, но вы говорите, что это все публичная информация и ничего страшного. Взломали сайт организации, но вы начинаете пугать судом тех, кто про это пишет. Произошла утечка ПДн из базы данных, но вы мало того, что валите вину на других, так еще и давите на тех, кто об этом пишет (исключая журналистов). Ну как тут не вспомнить об этике?.. Вот что в ВУЗовские дисциплины надо включать, наряду с другими, важными и практическими темами.Утечки данных — это неизбежность

Об утечках пора думать не в контексте «что, если произойдет», а «когда это произойдет». Нужно иметь готовый план действий на случай утечки или появления в Интернет фейковой утечки. Ибо, как показывает опыт, если в течение 4-х часов вы не среагировали на опубликование данных об утечке, то вы проиграли эту битву; ваша репутация подмочена (если она была), а ваши клиенты и партнеры отвернулись от вас (если было куда). Число утечек в 2022-м году было каким-то зашкаливающем и 23-й год точно не станет хуже в этом плане. Это приводит к снижению цен на утечки, их активному использованию, обогащению этими данными других утечек, что делает атаки на самое слабое звено, на человека, более эффективными. Поэтому эта гонка борьбы и снаряда будет продолжаться. И к ней надо быть готовым.

По оценке Positive Technologies, если в 2021 году стоимость «простой» базы составляла $200–250, то в 2022-м — $100–150.

Консолидация рынка

Росатом купил «Код безопасности», Ростелеком тоже кого-то там купил, готовится еще несколько поглощений на рынке ИБ, который ждет консолидация. Мы не можем в условиях мобилизационной экономики жить как прежде. ИБ-компании не могут развиваться как раньше. Им перестают давать кредиты, у них перестают покупать продукты, у них бегут разработчики от мобилизации… Причин много, результат один. Нас ждет консолидация рынка, на котором выживут две категории компаний — крупные независимые ИБ-игроки (например, Positive Technologies и Лаборатория Касперского) и «дочки» крупных холдингов и госкорпораций (например, Серенити у МТС, Бизон у Сбера, ИКС Холдинг и т.п.). Остальным придется решиться, продаться кому-то из названных игроков или покинуть рынок. Возможно, кто-то сможет лавировать и держать на плаву, но таких будет немного. Это в свою очередь поставит перед CISO вопрос выстраивания процесса выбора решений по ИБ не только с точки зрения функционала продукта, но и с точки зрения оценки перспектив будущего самой компании, выбираемой в качестве долгосрочного партнера.

Аппетиты нужно умерить

А это другая сторона ухода иностранцев с российского рынка. Заказчики привыкли к Cisco, Palo Alto, Fortinet, IBM, Microsoft и т.п. и хотят такого же качества и функционала от российских игроков. Но их пока нет. Нет качества, так как у многих российских вендоров не было возможности тестировать свои продукты в различных средах и на различных скоростях, под реальной нагрузкой трафика от сотен тысяч узлов. Нет функционала, так как преимущественно игроки ориентировались на требования руководящих документов ФСТЭК, которые не всегда отражали реальные потребности заказчиков (это вообще странно, когда требования к продуктам ИБ устанавливает регулятор с разработчиками, а не те, кто эти продукты будет использовать). В итоге мы имеем сейчас то, что имеем. И чуда не произойдет — нельзя в одночасье сделать отечественные продукты лучше, быстрее, продвинутее, если вендор об этом раньше не думал, довольствуясь продажей коробки с сертификатом. Поэтому заказчикам придется умерить свои аппетиты и покупать обещания «мамой клянусь в следующем релизе все будет«, но с гарантией этих комитов тем или иным способом. Движение навстречу должно быть с двух сторон, а не только со стороны производителей.

Дайверсити

С 1-го декабря в России запретили пропаганду ЛГБТ+, да и с толерантностью в нашей стране все не очень (может это и хорошо), но на Западе это просто какой-то бум. То запретят blacklist или blackholing называть своими именами, то ибешники имена меняют, то пол, то логотипы или здания раскрашивают в радужные цвета… Зачем это все в ИБ? Но не упомянуть в итогах года это нельзя.

Была тут идея провести один неформальный эфир со следующими участниками — Лукацкий, Горчаков, Батранков и Терентьев. Но аббревиатура фамилий участников превращалась в ЛГБТ и от идеи отказалась, как от слишком рискованной.

Недопустимые события

Да, я снова про больную мозоль 🙂 На днях я провел

вебинар на эту тему, в котором пытался прокинуть мостик между недопустимыми событиями, термином, введенным Минцифрой, негативными последствиями от ФСТЭК и ключевыми рисками от Банка России. Можно спорить о терминологии, но я считаю, что эта тема очень важна, так как позволяет выносить ИБ на уровень топ-менеджмента, говоря с ним на понятном ему языке. Не мифические угрозы, а то, что повлечет за собой катастрофические последствия для компании, ее бизнеса. И недопустимые события — это как раз про это.

Подписочная модель

Я пару лет про это уже писал, но сейчас эта тенденция нарастила обороты. Сегодня сложно купить что-то в ИБ не по подписке. Сигнатуры, репутационные базы, расширение EPS, фиды TI, данные об уязвимостях, облачное управление… Почти все, что можно придумать — можно засунуть в подписку, что дает вендорам новые источники дохода из воздуха. То, за что раньше платили один раз и навсегда, сейчас приходится оплачивать ежемесячно или ежегодно. Я не говорю, что это плохо (для вендоров хорошо) или хорошо (для заказчиков плохо) — это просто тенденция, которая заставляет лучше просчитывать финансовые планы и бюджеты на ИБ; особенно если планирование средне или долгосрочное (хотя сегодня многие компании перешли на планирование 2 раза в год).

Лично меня это модель бесит. Раньше ты покупал какой-нибудь Acrobat Reader Pro или систему тайм-менеджмента или еще что-то один раз и пользовался продуктом. А теперь будь добр платить каждый месяц, если хочешь пользоваться продуктом. И это задирает итоговую цену на продукт многократно. И приходится искать альтернативы. А это тот еще гимор.

Стандартизация

Предпоследней тенденцией я бы назвал активизацию вопросов стандартизации по вопросам ИБ. За ушедший год было выпущено с полтора десятка ГОСТов и рекомендаций по стандартизации по вопросам ИБ:

- ГОСТы 57580.3 и 57580.4 от Банка России по управлению киберрисками и операционной надежностью

- 4 ГОСТа 59709-59712 по управлению инцидентами ИБ

- ГОСТы по идентификации и аутентификации

- ГОСТы по регистрации событий ИБ и мониторингу ИБ

-

предварительный национальный стандарт в области терминов и определений по криптографической защите информации

- 7 рекомендаций по стандартизации по вопросам криптографии.

На следующий год запланировано принятие еще ряда стандартов, среди которых есть про обеспечение безопасности финансовых сервисов с использованием технологии цифровых отпечатков устройств,

Смерть независимой «ИБ-журналистики»

Это пафосное название, которое означает только одно, — у нас в ИБ осталось мало тех, кто готов писать и готов это делать открыто. Zlonov ушел в тень. Комаров совсем перестал писать, закрыв все свои блогерские проекты. Прозоров не пишет, только контент за деньги продает (что тоже неплохо, наверное). Маша ушла в другие проекты. Кто у нас еще? Больше никого и не осталось. В Телеге чуть все активнее, но преимущественно анонимные каналы — Secator, НеКасперский (так, глядь, и НеЛукацкий появится) и т.д. Не знаешь, кто там стоит за каналом и какие цели он преследует. Вообще все ссут говорить правду, опасаясь разного — 547-го приказа ФСБ, наезда со стороны тех, на кого наехал ты (на меня постоянно стали наезжать в последние полгода), недовольных подписчиков-хейтеров, Роскомнадзора… Причин много, результат один — пишет об ИБ все меньше и меньше людей. Жалко…

Вот такой у меня получился блэкджек итогов уходящего года.

Это мой личный взгляд на год уходящий, возможно, субъективный. Чтобы оценить точки зрения и других коллег, можно посмотреть неформальный эфир «ИБ-итоги года без цензуры и купюр», который я недавно провел вместе с коллегами. Там я больше молчал, чем говорил.

Если вы хотите выразить свое мнение относительно итогов года уходящего, то у вас есть такая возможность. Я у себя в Telegram-канале провожу опросы подписчиков по нескольким темам:

- Какие нормативные правовые акты, принятые в 2022-м году, вы считаете наиболее значимыми и влияющими (в положительном или отрицательном смысле) на отрасль ИБ?

-

На что вы обратили внимание в ИБ-отрасли в уходящем году? Что можно было бы отнести к знаковым событиям?

-

Что, как вы считаете, могло бы помочь с ИБ в России, если бы это было включено в нормативку нашими регуляторами в 2023-м году?

-

Какой инцидент/атака/взлом вам запомнились больше всего в уходящем 2022-м году?

-

Кто станет лидером по поглощениям на российском рынке ИБ в 2023-м году?

-

Какое отечественное ОФФЛАЙН-мероприятие по ИБ вам запомнилось в этом году и вы считаете его достойным внимания? Оценивайте просто — понравилось или нет (не деля на контент, спикеров, организацию и т.п.).

Присоединяйтесь!

Заметка 21 итог уходящего года от меня и маленькая тележка от коллег была впервые опубликована на Бизнес без опасности.