Приказ ФСТЭК России от 11 апреля 2025 года №117 вступил в силу 1 марта 2026 года и заменил прежнюю конструкцию вокруг приказа №17 2013 года и связанных с ним изменений. Текст приказа полезно читать целиком, потому что пересказы вендоров часто превращают норму права в рекламный каталог средств защиты.

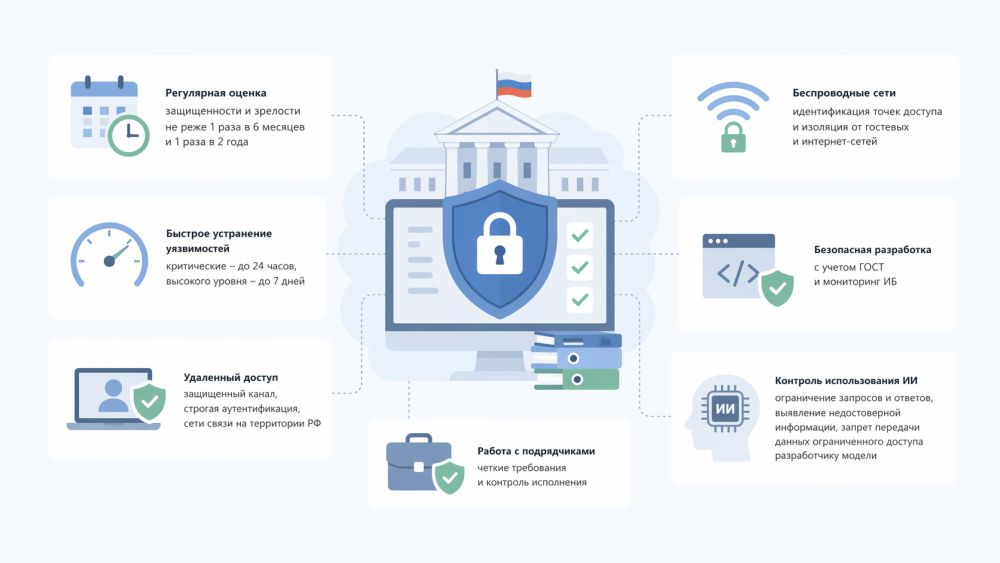

Главная суть приказа №117 не в том, что регулятор добавил еще один список мер. ФСТЭК сместила акцент с разовой формальной настройки на постоянный цикл управления защитой. В документе появились регулярные оценки защищенности и зрелости, жесткие сроки по критическим уязвимостям, отдельные требования к удаленному доступу, беспроводным сетям, подрядчикам, конечным устройствам и даже к использованию ИИ. Краткий разбор помогает быстро сориентироваться, но рабочей точкой все равно должен быть официальный текст и карточка ФСТЭК.

На кого реально распространяется приказ ФСТЭК №117

Здесь уже начинается важная тонкость. В пересказах часто пишут, что приказ ввел единые правила для всех систем с данными ограниченного доступа. Формулировка слишком широкая и в таком виде неточная.

Прямой текст приказа говорит о государственных информационных системах, иных информационных системах государственных органов, государственных унитарных предприятий и государственных учреждений. Отдельно указано, что в муниципальных информационных системах защита информации тоже обеспечивается по этим требованиям, если иное не установлено законодательством России.

Еще один важный слой касается передачи данных ограниченного доступа из ГИС. Если из государственной системы в другую систему передают информацию, доступ к которой ограничен законом, принимающая система должна соответствовать требованиям защиты, установленным по статье 16 закона №149-ФЗ. То есть приказ влияет не только на «классические» ГИС, но и на контур обмена с системами, куда уходит чувствительная информация.

При этом приказ не отменяет специальные режимы. Если в системе обрабатывают персональные данные, параллельно действуют требования по постановлению Правительства №1119. Если система относится к значимым объектам КИИ, поверх приказа работают и профильные нормы по 187-ФЗ. Проще говоря, приказ №117 не стирает старые ветки регулирования, а наслаивается на них.

Какие требования приказа №117 будут чувствоваться на практике

| Область | Что требует приказ | Что меняется для организации |

|---|---|---|

| Управление защитой | Нужно не просто внедрить меры, а постоянно оценивать состояние защиты, планировать улучшения и доводить показатели до нормированных значений. | ИБ перестает быть проектом «сделали и забыли». Понадобится постоянный цикл работ, отчетность и управленческие решения. |

| Метрики | Показатель защищенности Кзи надо считать не реже одного раза в шесть месяцев, показатель зрелости Пзи - не реже одного раза в два года. Результаты нужно направлять в ФСТЭК не позднее пяти рабочих дней после расчета. | Без нормального учета активов, процессов и доказательств выполнения мер посчитать такие показатели на бумаге будет трудно. |

| Уязвимости | Критические уязвимости надо устранять или перекрывать компенсирующими мерами не позднее 24 часов, высокого уровня опасности - не позднее 7 календарных дней. | Слабые процессы патч-менеджмента и долгие согласования сразу превращаются в риск несоответствия. |

| Удаленный и беспроводной доступ | Для удаленного доступа нужны защита канала, строгая аутентификация и использование сетей связи, расположенных на территории России. Точки беспроводного доступа надо идентифицировать и изолировать от гостевых и интернет-сетей. | Домашняя удаленка, личные устройства и «временный Wi-Fi для удобства» становятся намного более токсичными с точки зрения требований. |

| Разработка и мониторинг | При самостоятельной разработке надо выстраивать безопасную разработку с опорой на ГОСТ Р 56939-2024, а мониторинг ИБ вести по ГОСТ Р 59547-2021. | Разработчикам и эксплуатационным командам придется жить не отдельно от ИБ, а вместе с ней. |

| Искусственный интеллект | Нужно контролировать шаблоны запросов и ответов, допустимые тематики, выявлять недостоверные ответы и исключать нерегламентированное влияние ИИ на систему. Информацию ограниченного доступа нельзя передавать разработчику модели даже для ее улучшения. | Корпоративные ИИ-сервисы из режима «пусть сотрудники попробуют» переходят в режим жесткого регламента. |

Самые важные изменения приказа ФСТЭК №117 по пунктам

Во-первых, приказ прямо требует строить управление защитой как постоянный процесс. Оператор должен определить цели защиты, негативные последствия, ответственных, внутренние стандарты и регламенты, а затем регулярно пересчитывать показатели и запускать мероприятия по улучшению. Для многих госструктур и подведов именно эта часть будет самой тяжелой, потому что купить средство защиты проще, чем наладить повторяемый процесс.

Во-вторых, документ довольно жестко подводит организации к зрелому управлению уязвимостями. Срок в 24 часа на критические уязвимости выглядит не как академическая норма, а как прямой удар по медленным согласованиям, старым системам и подрядной эксплуатации. Там, где обновления ставят раз в месяц по расписанию, без перестройки процесса приказ не выполнить.

В-третьих, ФСТЭК вынесла в отдельные требования те зоны, которые раньше часто оставались в серой области. Удаленный доступ, беспроводной доступ, работа подрядчиков, конечные устройства, мобильные устройства, API, контейнерные среды, облака, веб-технологии, электронная почта, сетевое обнаружение и предотвращение вторжений уже нельзя закрыть фразой «у нас есть антивирус и межсетевой экран».

В-четвертых, приказ заходит в тему ИИ неожиданно глубоко для нормативного документа такого типа. Речь не о красивой декларации, а о вполне приземленных вещах. Какие запросы можно отправлять, какие ответы допустимы, как выявлять недостоверные ответы, как ограничивать влияние модели на принятие решений, и главное, как не утечь ограниченной информацией в контур внешнего разработчика модели.

В-пятых, документ фиксирует минимальный кадровый порог для ИБ-функции. Не менее 30% работников профильного подразделения должны иметь профильное образование по ИБ или пройти профессиональную переподготовку. Для больших организаций цифра не выглядит драматично. Для маленьких учреждений с «одним админом на все» проблема уже вполне реальная.

Что легко понять неправильно

Первый популярный миф звучит так: приказ №117 требует купить конкретный набор дорогих продуктов. В таком виде тезис неверен. Документ не называет обязательный перечень брендов и не говорит, что без конкретной платформы соответствия не будет. Приказ требует обеспечить процессы и результаты: мониторинг, управление уязвимостями, защиту конечных устройств, сетевое обнаружение и предотвращение вторжений, контроль доступа, сегментацию и так далее. На практике многие организации действительно придут к SIEM, IDS/IPS, средствам контроля узлов и другим специализированным решениям, но это уже инженерный вывод, а не буквальная строка приказа.

Второй миф еще опаснее: раз аттестат, выданный до 1 марта 2026 года, сохраняет силу, можно ничего не менять. Нет. Аттестаты, выданные до вступления приказа в силу, действительно считаются действительными. Но сам контур обязанностей изменился. Если процессы, регламенты, сроки устранения уязвимостей, порядок удаленного доступа и работа с ИИ не приведены в новый вид, старая бумага не решит проблему содержательно.

Третий миф связан с аттестацией. Для ГИС до начала обработки и или хранения информации аттестация обязательна. Для иных информационных систем государственных органов, ГУПов и госучреждений решение о необходимости аттестации принимает руководитель оператора или ответственное лицо. Разница принципиальная. Если не заметить такой нюанс, можно либо переплатить за лишние работы, либо наоборот пропустить место, где решение уже нужно оформить управленчески.

Четвертый миф касается «абсолютной обязательности» всех мер в лоб. Приказ допускает компенсирующие меры, если отдельные мероприятия или средства нельзя реализовать прямо. Но компенсирующая мера должна не просто красиво называться, а реально блокировать или нейтрализовать актуальные угрозы, а ее применение нужно обосновать. Подмена смысла тут не пройдет.

Где приказ №117 ударит больнее всего

Сильнее других пострадают организации, у которых ИБ до сих пор жила как набор разрозненных бумаг. Приказ требует связать управление активами, внутренние стандарты, регламенты, мониторинг, уязвимости, обновления, обучение пользователей, подрядчиков и контроль уровня защищенности в одну работающую систему. Там, где вместо системы есть несколько документов для проверки, начнется болезненное отрезвление.

Вторая зона риска - старые и трудно обновляемые системы. Когда критическая уязвимость должна закрываться за 24 часа, legacy превращается из инженерной головной боли в прямой регуляторный риск. Особенно если у организации нет ни тестового контура, ни нормального резервирования, ни права быстро внедрять компенсирующие меры.

Третья зона риска - сервисы на базе ИИ. Во многих учреждениях сотрудники уже используют внешние модели фактически стихийно. Приказ ломает такую вольницу. Придется определять допустимые тематики запросов, форматы ответов, критерии недостоверности и границы влияния ИИ на решения. Для тех, кто уже успел встроить ИИ в рабочие процессы без архитектуры доверия, неприятные открытия еще впереди.

Что стоит проверить уже сейчас

- Перечень систем, на которые приказ распространяется прямо, косвенно или в связке с передачей информации ограниченного доступа.

- Классы защищенности, негативные последствия и реальные угрозы, а не шаблон из старого проекта.

- Внутренние стандарты и регламенты по удаленному доступу, беспроводным сетям, уязвимостям, обновлениям, подрядчикам, резервированию и обучению пользователей.

- Способ расчета Кзи и Пзи, а также готовность быстро формировать и отправлять результаты в ФСТЭК.

- Готовность закрывать критические уязвимости за 24 часа и высокого уровня за 7 календарных дней.

- Фактическое использование ИИ-сервисов и запрет на передачу ограниченной информации разработчику модели.

- Наличие сертифицированных средств защиты и поддержки безопасности на территории России со стороны разработчиков.

Материал не заменяет правовое заключение и проектный аудит. При применении приказа №117 нужно учитывать конкретный тип системы, состав данных, наличие ПДн или объектов КИИ, а также смежные требования законодательства России. Любые организационные и технические меры по защите информации нужно внедрять законно и в пределах действующих норм.

Практический вывод по приказу ФСТЭК №117

Приказ №117 не выглядит революцией на уровне словаря, но на уровне практики меняет многое. Документ расширяет периметр, заставляет считать показатели, сокращает время на реакцию, поднимает требования к процессам и выводит из тени темы, которые раньше часто прятали в примечаниях: удаленку, Wi-Fi, подрядчиков, конечные устройства и ИИ.

Самая частая ошибка сейчас - воспринимать приказ как еще один чеклист для аттестации. Правильнее смотреть на него как на требование построить устойчивую систему защиты, где бумага, техника, процессы и ответственность не расходятся друг с другом. У кого такая система уже есть, тем будет тяжело, но понятно. У кого вместо нее набор документов «для комиссии», тем приказ №117 принесет не косметический ремонт, а полноценную перестройку.

FAQ по приказу ФСТЭК №117

Приказ №117 касается только ГИС?

Нет. Помимо ГИС, требования распространяются на иные информационные системы государственных органов, государственных унитарных предприятий и государственных учреждений. Для муниципальных информационных систем приказ тоже применим, если иное не установлено законом.

Нужно ли срочно переаттестовывать все системы после 1 марта 2026 года?

Нет, автоматически нет. Аттестаты, выданные до вступления приказа в силу, сохраняют действие. Но процессы, регламенты и фактические меры защиты все равно нужно приводить в соответствие новым требованиям.

Правда ли, что приказ прямо обязывает купить EDR и SIEM?

В таком виде нет. Приказ требует обеспечить мониторинг, управление уязвимостями, защиту конечных устройств, обнаружение и предотвращение вторжений и другие функции. Каким набором средств закрывать требования, организация определяет сама, но без специализированных решений выполнить часть норм на практике будет сложно.

Можно ли использовать внешние ИИ-сервисы для работы с ограниченной информацией?

Риск очень высокий. Приказ прямо запрещает передавать разработчику модели ИИ информацию ограниченного доступа, в том числе для улучшения работы модели. Значит, любые внешние ИИ-сервисы надо разбирать отдельно и очень предметно.

Что делать, если требование нельзя выполнить буквально?

Приказ допускает компенсирующие меры. Но такие меры надо обосновать и подтвердить их эффективность для блокирования или нейтрализации актуальных угроз. Формальный «заменитель на бумаге» тут не поможет.