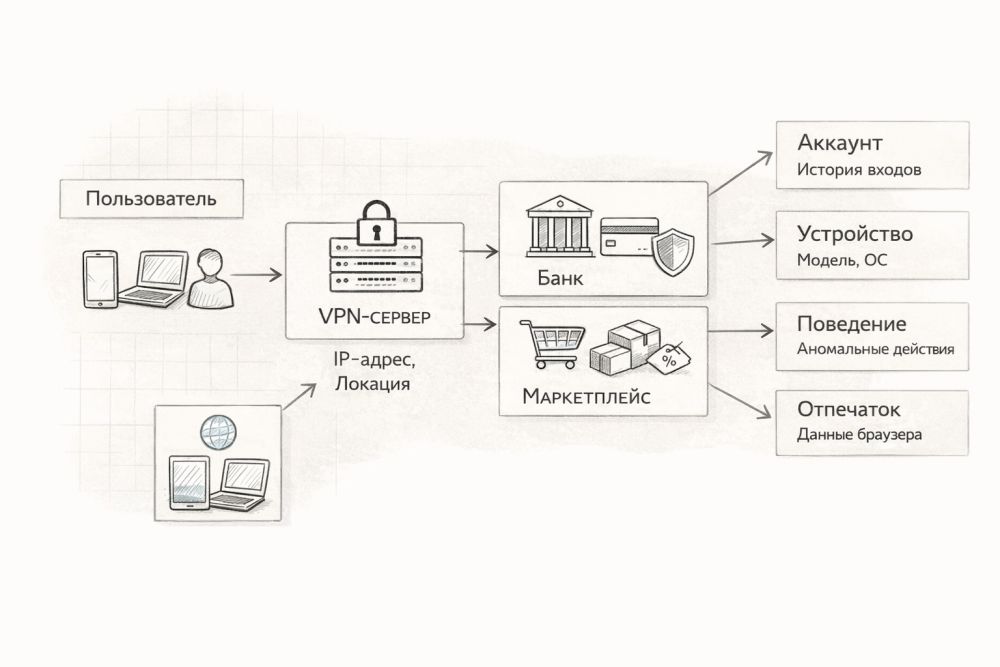

Да, тема уже не выглядит как паранойя. В апреле 2026 года стало ясно, что крупные российские сервисы начали не просто косо смотреть на трафик через VPN, а местами резать доступ и усиливать антифрод. Компаниям разослали методические указания по выявлению VPN у пользователей. Схема там вполне приземленная. Сначала смотрят на IP и его репутацию, потом пытаются понять картину через собственное приложение на устройстве, а для настольных систем добавляют отдельную проверку.

Следом появились и практические симптомы. Как писал SecurityLab, у части пользователей с включенным VPN начали сбоить «Яндекс», VK, маркетплейсы и банковские приложения. Самый важный вывод здесь простой. Сервисы уже не ограничиваются формулой «зашел и зашел». Они все активнее оценивают среду входа, устройство, сетевой маршрут и поведение пользователя.

Но слово «отслеживают» легко уводит разговор в сторону. Многим кажется, что сервисы научились магическим способом читать ваш телефон насквозь и видеть любую активность. Картина прозаичнее. Обычно речь не про тотальную прозрачность устройства, а про набор косвенных и прямых признаков, из которых строится профиль риска. VPN в таком профиле лишь один сигнал, причем далеко не всегда главный.

Материал про приватность и цифровую гигиену. Соблюдайте законы вашей страны, в том числе России. Не используйте советы ниже для обхода блокировок, мошенничества, сокрытия незаконных действий или нарушения правил банков и площадок.

Почему VPN не делает вас невидимым

VPN меняет маршрут трафика и подменяет внешний IP-адрес. На этом полезные свойства не заканчиваются, но и чудес не происходит. Если человек заходит в банковский кабинет под своим номером, подтверждает вход кодом, пользуется тем же устройством и тем же аккаунтом, банк не теряет понимание, кто именно перед ним. В лучшем случае VPN скрывает исходный домашний IP от сайта. Во всем остальном сервис продолжает видеть авторизованного клиента со знакомой или незнакомой историей входов.

Для маркетплейса картина похожая. Площадка может не знать ваш провайдерский адрес, зато прекрасно знает аккаунт, адреса доставки, способ оплаты, историю заказов, возвраты, устройства, с которых вы входили, и типичные сценарии поведения. Когда такой набор уже есть, IP нужен скорее как дополнительный сигнал риска, а не как ключевая улика.

Поэтому главный миф стоит убрать сразу. VPN хорошо скрывает часть сетевого контекста, но почти не помогает спрятаться от сервиса, в который вы добровольно вошли под своим именем или чьими данными регулярно пользуетесь.

Что российские сервисы могут знать о вас на практике

| Слой | Что обычно видно | Зачем это нужно сервису |

|---|---|---|

| Сеть | Внешний IP, примерная страна и город, принадлежность адреса к дата-центру, прокси или известному VPN-пулу, резкие смены географии | Оценить риск, отсечь подозрительные входы, снизить фрод |

| Аккаунт | Номер телефона, почта, история входов, карта, адреса доставки, прошлые сессии, связка с другими услугами экосистемы | Связать действия с конкретным человеком и его историей |

| Устройство | Модель, версия ОС, версия приложения, язык системы, часовой пояс, список разрешений, иногда признаки эмулятора, модифицированной среды или опасных наложений | Понять, штатная ли среда перед сервисом или рискованная |

| Поведение | Скорость действий, типичный маршрут по экрану, резкость смены привычек, частота запросов, необычные сценарии входа | Ловить угон аккаунта, автоматизацию и мошенничество |

Из всей таблицы люди чаще всего переоценивают именно сетевой слой. Да, IP до сих пор полезен. По нему видно, домашний адрес перед вами или узел дата-центра. Видно, не прыгает ли пользователь сегодня между Германией, Турцией и Нидерландами. Видно, не сидит ли он на адресе, который уже засветился как массовый прокси. Но один IP давно не решает задачу идентификации.

Куда важнее связка «аккаунт плюс устройство плюс поведение». Если человек годами заходит в сервис с одного смартфона, в одном часовом поясе, в схожие часы и по схожим сценариям, а потом внезапно приходит с новым IP из дата-центра, другой локалью, нестандартным маршрутом внутри приложения и еще пытается провести платеж, антифрод воспринимает такую сессию как рискованную даже без красивой надписи «VPN detected».

Что именно банки и маркетплейсы видят сверх IP

У банков задача жёстче, чем у обычного магазина. Банку мало понять, кто пришел. Банку нужно понять, не пытаются ли увести деньги. Поэтому банковские приложения и веб-кабинеты обычно собирают куда больше технических сигналов, чем кажется со стороны. Не обязательно потому, что банк хочет знать о вас «все». Чаще потому, что ему надо быстро отличать обычную сессию от подозрительной.

На Android этот набор шире. Платформа сама дает приложениям и серверной части дополнительные антифрод-сигналы. Например, механизмы вроде Google Play Integrity позволяют проверить, штатное ли приложение запущено, насколько устройство выглядит доверенным и есть ли признаки рискованной среды. Это не означает, что приложение получает полный снимок телефона. Но для скоринга риска таких сигналов уже хватает.

С iPhone картина чуть уже. Даже в апрельских методических материалах признавалось, что на устройствах Apple глубоко проверять VPN сложнее из-за ограничений платформы. Но из этого не следует, что пользователь для сервиса становится невидимым. Банк или маркетплейс по-прежнему видят собственную сессию, свое приложение, свою телеметрию, свою историю входов и весь след, который вы уже оставили аккаунтом.

Отдельный слой, о котором часто забывают, это браузерный и приложенческий отпечаток. Не в мистическом смысле, а в бытовом. Язык системы, размер экрана, часовой пояс, версия браузера, особенности рендеринга, список включенных возможностей, а в приложении еще и модель устройства, версия ОС, сценарии работы с интерфейсом. Когда сервис складывает несколько таких признаков вместе, получается не паспорт, но очень удобный маркер повторного узнавания.

Начали ли сервисы именно «читать VPN на телефоне»

Не у всех и не всегда. Здесь полезно не впадать в крайности. Часть публикаций создает ощущение, будто каждое приложение уже умеет напрямую определить любую VPN-схему на любом устройстве. Реальность грубее и скучнее. Во многих случаях хватает обычной фильтрации по IP-репутации, стране выхода, ASN дата-центра или серии косвенных несовпадений. Поэтому фраза «сервис отслеживает VPN» иногда означает не глубокую инспекцию телефона, а банальный вывод «перед нами подозрительный маршрут».

Есть и вторая крайность. Будто сервис видит только IP и больше ничего. Тоже неверно. Если приложение установлено, авторизация уже была, разрешения выданы, история использования накоплена, а вокруг работает антифрод, сервис знает о пользователе намного больше, чем хотелось бы. Не всегда в деталях, но вполне достаточно, чтобы отличать привычную сессию от нестандартной.

Что еще они знают о вас, даже если VPN выключить

Вот здесь начинается неприятная, но полезная часть разговора. Для экосистемных сервисов VPN вообще может быть второстепенной деталью. Намного ценнее для них связать между собой ваши входы, покупки, поиски, местоположения, способы оплаты, интересы и устройства. Один сервис знает, что вы искали. Другой знает, что покупали. Третий знает, где входили и с какого устройства. Если все это живет внутри одной экосистемы или склеивается аналитическими SDK, профиль получается довольно плотным.

Банки знают еще больше по самой природе бизнеса. Банк знает паспортные данные, номера телефонов, карты, шаблоны переводов, привычные контрагенты, типичное время платежей, географию входов, устройства и нередко косвенные признаки того, насколько сессия похожа на обычную. От такого профиля не спрячешься простым включением VPN. Здесь уже вопрос не в «скрыться», а в том, сколько лишних данных вы отдаете сверх неизбежного минимума.

Как уменьшить цифровой след без цирка и самообмана

Полностью исчезнуть из поля зрения сервиса, которым вы реально пользуетесь, не получится. Но можно сильно сократить лишнюю телеметрию и перестать кормить аналитические системы сверх меры.

Разведите роли. Для банка, госуслуг и важных финансовых кабинетов держите отдельный браузерный профиль, а лучше отдельное устройство. Не смешивайте в одной среде платежи, покупки, соцсети, новостные сайты и бесконечные логины в экосистемы.

Не живите в вечном логине. Чем меньше сервисов постоянно держат активную сессию, тем сложнее им связывать поведение между площадками. Для маркетплейсов и крупных экосистем лучше входить только когда правда нужно.

Срежьте разрешения до минимума. Контакты, микрофон, геолокация, Bluetooth, уведомления, доступ к фото и фоновая активность должны выдаваться по необходимости, а не по инерции.

Для мобильных приложений уберите лишние идентификаторы. На Android полезно удалить или хотя бы периодически сбрасывать рекламный идентификатор, а в самих приложениях отключать персонализацию и рекламную аналитику, если такой переключатель есть.

Для веба важнее изоляция, а не маскарад. Блокировка сторонних cookie, отдельные контейнеры или профили для разных задач и регулярная чистка данных сайта обычно полезнее, чем набор редких расширений, который сам делает браузер заметнее.

Для финансовых сервисов ставка не на «невидимость», а на предсказуемость. Один и тот же профиль, понятное устройство, понятный регион, минимум экспериментов в момент переводов и входов. Такой режим лучше снижает ложные срабатывания антифрода, чем попытка спрятаться под экзотической конфигурацией.

Где советы выше не сработают

Если вы заказываете товар с доставкой домой, маркетплейс все равно узнает адрес, имя получателя и историю покупок. Если вы пользуетесь банковским приложением, банк все равно знает клиента по договору и операциям. Если вы включили VPN, а затем вошли в знакомый аккаунт с тем же устройством, сервис все равно узнает старого пользователя, просто увидит его в более рискованной сетевой среде.

То есть главный предел приватности выглядит так. Нельзя одновременно пользоваться персонализированным сервисом под своим именем и ожидать, что сервис не будет понимать, кто перед ним. Максимум, что реально можно сделать, это не отдавать лишнее, не склеивать свои роли между разными площадками и не позволять аналитике собрать о вас больше, чем требуется для самой услуги.

А как насчет «спрятаться» именно от антифрода

Для обычного человека это плохая постановка вопроса. Антифрод существует не только чтобы раздражать. Он реально спасает деньги и аккаунты от угона. Проблема в другом. Банки, маркетплейсы и экосистемы часто строят слишком широкие модели риска, из-за которых под подозрение попадают и нормальные пользователи. Но бороться с этим полезнее не через обход детекта, а через минимизацию лишних сигналов и разделение сред.

Иными словами, защищать приватность стоит. И стоит жестко. Но для банка лучший пользовательский сценарий не «обмануть систему», а не давать ей поводов видеть хаос. Для рекламы и поведенческой аналитики подход другой. Там наоборот стоит агрессивно резать лишние куки, трекеры, разрешения и постоянные логины.

Практический вывод

Российские банки, маркетплейсы и крупные сервисы действительно стали строже относиться к трафику через VPN и активнее оценивать среду пользователя. Но реальная история шире, чем просто VPN. Сервисы смотрят на IP, устройство, аккаунт, прошлые сессии и поведение. Поэтому вопрос «как от них спрятаться» лучше заменить на более точный: «как сократить цифровой след и не отдавать лишние данные».

Самый рабочий набор на сегодня такой. Разделяйте среды для финансов и повседневной жизни, держите минимум разрешений, не сидите в вечном логине, режьте межсайтовое отслеживание, не смешивайте экосистемы без необходимости и не ждите, что один VPN решит проблему приватности. VPN полезен, но это только один слой защиты, а не плащ-невидимка.

FAQ

VPN делает меня анонимным для банка?

Нет. Банк все равно видит ваш аккаунт, устройство, историю операций и множество дополнительных сигналов риска.

Режим инкогнито помогает?

Только частично. Инкогнито не сохраняет локальную историю и cookie после сессии, но не скрывает вас от самого сайта, провайдера, банка или антифрод-системы.

Можно ли полностью скрыться от маркетплейса, если я там покупаю?

Практически нет. Площадка все равно получит данные заказа, оплаты и доставки. Реально можно лишь сократить лишнюю аналитику и межсайтовое отслеживание.

Что полезнее всего сделать прямо сейчас?

Завести отдельную среду для финансовых сервисов, почистить разрешения приложений и перестать держать постоянный логин во всех крупных экосистемах сразу.

Нужно ли всегда отключать VPN перед банком?

Не всегда. Но для финансовых операций предсказуемая и чистая среда обычно важнее, чем попытка замаскировать маршрут. Главное, действовать законно и понимать, что нестандартная сеть повышает риск лишних проверок.