С Mythos сразу нужно убрать главное недоразумение. Claude Mythos Preview нельзя просто скачать, поставить локально или подключить как обычную открытую модель. На апрель 2026 года у Anthropic нет публичного релиза Mythos для всех желающих. Компания прямо пишет, что не планирует делать Mythos Preview общедоступной моделью, а доступ выдает только участникам закрытой программы Project Glasswing. В моем прошлом варианте текста формулировка про «установку» была неверной. Для этой модели корректно говорить не «как поставить», а «кто и при каких условиях может получить доступ».

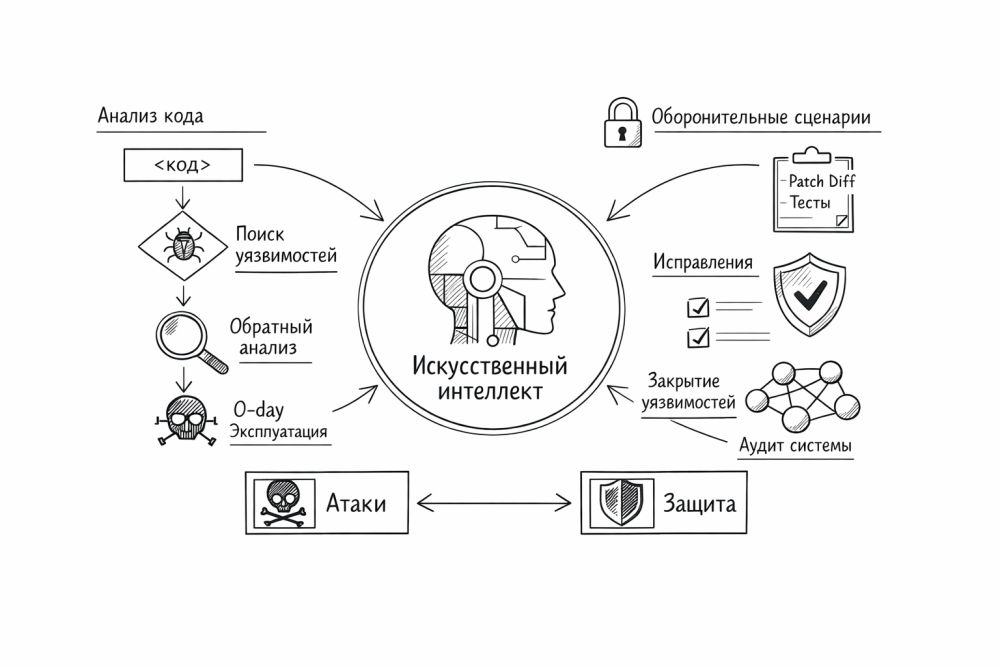

Именно поэтому Mythos интересна не как очередной чат-бот с громким названием, а как маркер новой фазы в кибербезопасности. Anthropic утверждает, что модель умеет находить и использовать сложные уязвимости в реальном программном обеспечении заметно лучше прежних систем. Компания сочла такой уровень чувствительным и закрыла массовый доступ. Короткий пересказ шума вокруг релиза уже выходил на SecurityLab, а официальные рамки доступа описаны в анонсе Anthropic и в их техническом разборе.

Материал носит обзорный и оборонительный характер. Любой аудит, тестирование, обратный анализ и поиск уязвимостей допустимы только на собственных системах или при явном письменном разрешении владельца. Соблюдайте законы своей страны, включая требования России. Не используйте такие технологии для несанкционированного доступа, обхода ограничений, разработки атак или сокрытия следов.

Mythos что это такое простыми словами

Claude Mythos Preview - закрытая исследовательская модель Anthropic общего назначения, которая особенно сильна в задачах, связанных с кодом, системным анализом и кибербезопасностью. Важная деталь в словах «общего назначения». Mythos не выглядит как узкая система, натренированная только на поиск багов. По описанию Anthropic, компания взяла очень сильную базовую модель и получила такой уровень агентного программирования и рассуждения, что результат оказался опасно полезным для работы с уязвимостями.

Разница между Mythos и обычным помощником для программиста проходит не по линии «пишет код быстрее». Обычные модели помогают с рефакторингом, автодополнением, тестами и документацией. Mythos, если опираться на официальные материалы, способна дольше удерживать контекст, выстраивать многошаговую логику, разбирать большие кодовые базы, искать цепочки ошибок, анализировать бинарные файлы без исходников и в ряде случаев доводить работу до результата, который уже интересен не только разработчику, но и исследователю безопасности.

Можно ли поставить Mythos локально

Нет. И здесь ответ лучше дать без полутона.

| Вопрос | Короткий ответ |

|---|---|

| Можно скачать веса модели | Нет |

| Можно развернуть локально | Нет |

| Можно просто зарегистрироваться и получить доступ | Нет |

| Есть закрытый доступ по приглашению | Да |

| Есть публичная инструкция для обычного пользователя | Нет |

Anthropic пишет, что партнеры Project Glasswing получают доступ к Claude Mythos Preview в закрытом исследовательском контуре. После этого участники могут использовать модель через Claude API, Amazon Bedrock, Google Cloud Vertex AI и Microsoft Foundry. Но такой сценарий доступен только тем, кого Anthropic подключила к программе. Для обычного читателя, стартапа или разработчика со стороны никакой честной инструкции формата «сейчас поставим Mythos» не существует.

Поэтому любые тексты, где Mythos описывают как уже доступный каждому инструмент с понятной процедурой запуска, надо читать очень осторожно. Максимум, что можно показать без искажения фактов, это условную форму запроса к API для организаций, которые уже попали в программу. Но такой пример не равен установке и не означает открытого доступа.

Почему Anthropic не отдала модель в паблик

Причина у Anthropic сформулирована довольно прямо. Компания считает, что некоторые современные модели уже приближаются к уровню, где способны превзойти почти всех, кроме самых сильных специалистов, в поиске и использовании программных уязвимостей. В случае Mythos компания заявляет о резком скачке именно в кибербезопасных задачах и потому выбрала ограниченный релиз.

В техническом разборе Anthropic утверждает, что во время тестирования Mythos находила и использовала уязвимости в основных операционных системах и веб-браузерах, а часть найденных проблем оставалась незамеченной много лет. Компания отдельно пишет, что больше 99% найденных уязвимостей на момент публикации еще не были полностью исправлены, поэтому детали не раскрывают. С точки зрения PR такой ход, конечно, звучит громко. Но в самой логике ограничения доступа нет ничего странного. Если лаборатория правда видит, что модель резко ускоряет путь от анализа к рабочей цепочке эксплуатации, массовый выпуск выглядел бы слишком рискованно.

Что именно умеет Mythos по версии Anthropic

Здесь важно держать две мысли сразу. Первая мысль: цифры и кейсы идут прежде всего от самой Anthropic, значит слепо принимать каждое утверждение нельзя. Вторая мысль: даже с этой оговоркой набор заявленных возможностей выглядит очень серьезно.

Anthropic пишет, что Mythos особенно сильна в четырех сценариях. Во-первых, модель ищет локальные уязвимости в большом коде и в системных компонентах. Во-вторых, разбирает бинарные файлы как черный ящик, когда исходники недоступны. В-третьих, помогает в защите конечных точек и в проверке безопасности инфраструктуры. В-четвертых, справляется с задачами, где надо не просто найти баг, а понять, насколько баг реально опасен и какой путь эксплуатации возможен.

В материалах Anthropic отдельно упоминаются старые и трудноуловимые ошибки, включая уже исправленный 27-летний баг в OpenBSD, старую проблему в FFmpeg и цепочки уязвимостей, ведущие к повышению привилегий в Linux. Еще один важный акцент в техническом тексте связан не с одиночным багом, а с цепочками. Если прежние модели часто останавливались на этапе «здесь что-то подозрительно», то Mythos, по словам компании, лучше держит длинную логику и способна собирать несколько слабых мест в одну рабочую схему. В реальном мире как раз такие цепочки часто оказываются самыми неприятными.

Бенчмарки Mythos где виден реальный скачок

Anthropic приводит сравнительные показатели Mythos Preview против Opus 4.6. На SWE-bench Pro компания указывает 77,8% против 53,4%. На GPQA Diamond - 94,6% против 91,3%. На ряде задач агентного программирования и работы в терминале разрыв тоже заметный. Сухие проценты не рассказывают всей картины, но общий смысл понятен. Mythos выглядит не как косметическое обновление, а как заметный прыжок в задачах, где нужны длинное удержание контекста, планирование и многошаговая инженерная работа.

При этом даже хорошие бенчмарки не отвечают на главный практический вопрос: насколько такие результаты стабильно переносятся в реальную защиту инфраструктуры. Бенчмарк может показать, что модель хорошо решает классы задач. Но внедрение в рабочую безопасность упирается еще и в процессы triage, приоритизацию, патчи, эксплуатационные окна, совместимость и зрелость команды. Сильная модель не отменяет слабую организацию.

Как Mythos выглядит с точки зрения практики

Для обычного разработчика Mythos сейчас не инструмент в ежедневном наборе. Для крупных вендоров, облаков, сопровождающих критически важное открытое ПО и сильных ИБ-команд ситуация другая. Там Mythos может экономить недели ручной работы в трех местах сразу.

Первое место - предварительный аудит больших изменений. Когда разработчики вносят сложный патч в системный код, библиотеку или сетевой компонент, модель такого класса может быстрее найти побочные эффекты, опасные ветки исполнения и плохо закрытые края. Второе место - повторная проверка известных дефектов после исправления. В реальности много багов закрывают частично, и потом проблема возвращается в новой форме. Третье место - работа со старым кодом, который формально жив, но давно стал серой зоной для команды.

Самая сильная практическая мысль здесь такая. Mythos ценна не только как «машина для поиска уязвимостей», а как ускоритель всего цикла защитной инженерии. Найти, объяснить риск, предложить вариант исправления, подсветить регрессионные тесты, проверить, не открыл ли патч соседнюю дыру. Если модель действительно хорошо держит такой цикл, выгода для зрелых команд очень велика.

Где вокруг Mythos уже начался перегрев

Сразу после анонса вокруг модели возникли две крайности. Одна крайность говорит, что Mythos почти ничего принципиально нового не показывает, а компания просто красиво продает страх. Другая крайность рисует образ почти автономного цифрового взломщика, который вот-вот поменяет весь баланс сил в интернете. Обе позиции слишком удобные.

Более трезвый взгляд выглядит так. Mythos не появилась в пустоте. Модели уже давно помогают искать ошибки, читать чужой код и ускорять инженерную работу. Но у Mythos, если верить Anthropic, заметно вырос именно уровень доведения задачи до практического результата. Не просто увидеть подозрительную строку, а дожать цепочку. Не просто рассказать про класс багов, а разобраться в конкретной реализации. Вот этот переход и делает историю важной.

Но и превращать Mythos в универсальную «машину взлома» не стоит. Даже очень сильная модель зависит от окружения, качества данных, рамок доступа, постановки задачи и количества итераций. Она может отлично проявить себя в одном классе систем и гораздо скромнее в другом. Плюс значительная часть заявлений пока исходит от самой Anthropic, а независимая верификация по понятным причинам ограничена.

Главные ограничения Mythos о которых нельзя забывать

Первое ограничение - закрытость. Пока рынок не получил широкого независимого доступа, мы смотрим на Mythos через официальные материалы Anthropic и ограниченный набор внешних пересказов. Для понимания тренда этого достаточно. Для окончательного вердикта пока нет.

Второе ограничение - цена ошибки. Чем убедительнее говорит модель, тем выше риск, что команда начнет доверять слишком быстро. В кибербезопасности уверенный тон особенно опасен. Ошибка в оценке условий эксплуатации, ложный вывод о достижимости дефекта, неправильно понятый контекст сборки или неверное допущение о конфигурации могут стоить очень дорого.

Третье ограничение - организационная зрелость. Команда без нормального процесса исправлений, без дисциплины обновлений и без ответственного disclosure вряд ли извлечет из Mythos максимум пользы. Сильная модель ускоряет хорошие процессы и болезненно подсвечивает плохие.

Четвертое ограничение - правовой режим. Модель, которая особенно сильна в киберзадачах, требует жестких правил доступа, журналирования, хранения артефактов и понятного разделения разрешенных и запрещенных сценариев. Иначе выигрыш в анализе быстро превращается в риск для самой организации.

Чем Mythos отличается от обычных моделей для кода

Обычная модель для программиста чаще всего помогает человеку писать быстрее. Mythos, судя по описанию Anthropic, ближе к усилителю исследовательской и защитной работы. У такой системы выше ценность не в генерации новых функций, а в разборе сложных системных состояний. Для CTO разница очень простая. Обычный помощник ускоряет релиз. Mythos, если заявления компании подтверждаются на практике, ускоряет понимание того, что в релизе может пойти опасно не так.

Именно поэтому вокруг Mythos так много разговоров о «переломном моменте». Не потому, что появилась очередная очень умная модель. А потому, что лаборатория впервые настолько явно показала: следующий виток ИИ касается уже не только продуктивности разработчика, но и темпа обороны и атаки в программной инфраструктуре.

Кому стоит следить за Mythos особенно внимательно

В первую очередь крупным разработчикам платформ, облачным провайдерам, сопровождающим критически важные библиотеки, командам защиты конечных точек, поставщикам инфраструктурного ПО и организациям, у которых цена незамеченной уязвимости очень высока. Для таких игроков Mythos важна уже сейчас, даже если доступа к модели нет. Сам факт существования такого уровня возможностей меняет требования к процессам безопасности.

Средним и маленьким командам пока полезнее не гоняться за Mythos как за недоступной игрушкой, а сделать более прозаичные вещи. Проверить скорость обновления зависимостей, навести порядок в code review, ужесточить выпуск патчей, автоматизировать тесты и сократить время между находкой и исправлением. Когда модели такого класса станут шире доступны, выиграют не те, кто первыми услышал название, а те, кто заранее привел процессы в форму.

Итоговый вывод по Mythos

Claude Mythos Preview сегодня важна не тем, что ее можно взять и поставить. Взять и поставить ее как раз нельзя. Важность в другом. Anthropic показала модель, которую сама не решилась отдать всем из-за киберрисков и при этом пустила в ограниченный оборот среди крупных защитников и сопровождающих критического ПО. Уже один этот факт много говорит о направлении рынка.

Если нужен честный вывод в одной фразе, он такой: Mythos - не продукт для массового использования, а ранний сигнал того, что ИИ начинает менять саму механику работы с уязвимостями. Поэтому обзор Mythos нужно читать не как инструкцию по запуску и не как фантазию о «сверхвзломщике», а как предупреждение о новой скорости кибербезопасности. В этой новой скорости медленные патчи, слабая инженерная дисциплина и надежда на старые процессы выглядят все менее жизнеспособно.

FAQ

Можно ли скачать Mythos и развернуть у себя?

Нет. Anthropic не публиковала веса и не открывала локальное разворачивание.

Можно ли получить доступ как обычный пользователь?

Нет. На апрель 2026 года Mythos доступна только участникам закрытой программы Project Glasswing.

Есть ли у Mythos открытый API для всех?

Нет. Подключение возможно только для тех организаций, которым Anthropic уже выдала доступ.

Стоит ли верить всем громким заявлениям о Mythos?

С оговорками. Официальные материалы очень содержательны, но значительная часть ключевых данных пока исходит от самой Anthropic, а независимая массовая проверка ограничена.

Что полезнее всего вынести из истории Mythos уже сейчас?

Не мечту о недоступной модели, а понимание, что скорость поиска и анализа уязвимостей растет. Значит, процессы исправления и защиты нужно ускорять уже сегодня.