В корпоративной среде прокси для Telegram часто продают как простое лекарство сразу от трех бед: утечек, слежки и атак «человек посередине». На практике картина сложнее. Прокси действительно может превратить хаотичный Telegram-трафик в управляемый сетевой поток, убрать прямой выход рабочих станций наружу, собрать аудит по метаданным и сократить площадь атаки. Но прокси не превращает Telegram в закрытый корпоративный мессенджер и не чинит проблемы на конечных устройствах.

IT-директору и ИБ-службе полезно смотреть на прокси без романтики. Прокси - не новый слой криптографии, а точка управления маршрутом, политиками и журналированием. Если держать в голове именно такую роль, архитектура получается здоровой. Если ждать от прокси «полной невидимости» и «защиты от всех утечек», проект почти наверняка закончится дорогой иллюзией.

Почему тема вообще важна для компании

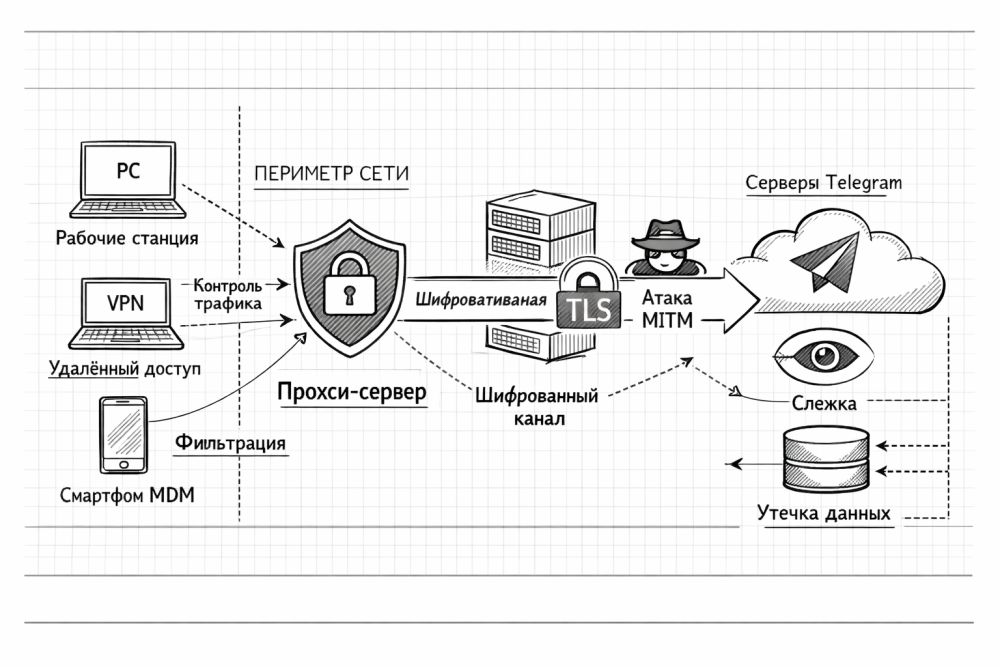

Telegram давно вышел за рамки «чата для сотрудников». В компаниях через Telegram проходят переговоры подрядчиков, согласование инцидентов, оперативные каналы между филиалами, пересылка файлов, фотографии с объектов, аудио, ссылки на внутренние панели и иногда даже фрагменты чувствительных документов. Для ИБ-службы проблема не в самом факте использования Telegram, а в том, что трафик часто идет напрямую с ноутбуков и смартфонов в интернет, минуя нормальную точку контроля.

Прямой выход создает сразу несколько неприятных эффектов. Сетевая команда теряет единый контур видимости. ИБ-команда не видит целостную картину по сегментам, ролям и аномалиям. Юристы и комплаенс не получают внятного ответа на простой вопрос: какие данные сотрудники передают наружу, с каких устройств и по каким правилам. В такой среде любая компрометация конечного устройства быстро превращает мессенджер в удобный канал эксфильтрации.

Что прокси для Telegram дает на самом деле

Если убрать маркетинг, польза у корпоративного прокси вполне приземленная и очень практичная.

Во-первых, прокси собирает Telegram-трафик в одну или несколько контролируемых точек выхода. Рабочая станция перестает ходить к внешним узлам как попало. Сетевой периметр получает предсказуемый маршрут, а SOC - нормальные журналы по времени, объему, сегменту, устройству и политике доступа.

Во-вторых, прокси позволяет скрыть внутреннюю адресацию и снизить количество прямых внешних соединений с каждого клиента. Для распределенной компании с филиалами, гостевыми Wi-Fi, VDI и мобильными рабочими местами такой ход часто важнее любой красивой формулировки про «анонимность». Чем меньше прямых исходящих соединений с пользовательских узлов, тем проще отлавливать отклонения и тем труднее злоумышленнику маскировать вынос данных под обычный пользовательский шум.

В-третьих, прокси помогает стандартизировать политику доступа. Можно разрешить Telegram только из управляемых сегментов, только с корпоративных профилей, только через MDM-зарегистрированные устройства, только в рабочее время для одних групп и круглосуточно для других. В зрелой инфраструктуре прокси становится не «костылем для связи», а узлом policy enforcement.

В-четвертых, прокси снижает часть рисков на недоверенных сетях. Telegram в обычном режиме уже шифрует трафик, а в FAQ прямо пишет, что данные нельзя расшифровать провайдеру, владельцу Wi-Fi-роутера или другой третьей стороне при простом перехвате канала. Но для компании важен еще один слой: не просто шифрование, а предсказуемая маршрутизация через собственный узел вместо десятков неконтролируемых клиентских выходов.

Что прокси не умеет, хотя про это часто говорят

Главный миф звучит так: «раз поставили прокси, значит Telegram под контролем». Нет. Под контролем оказывается сетевой выход, а не вся модель риска.

Обычные личные и групповые чаты Telegram работают не как классический end-to-end по умолчанию. В том же FAQ сервис разделяет Cloud Chats и Secret Chats: для cloud-режима используется шифрование клиент-сервер, а для Secret Chats добавляется клиент-клиент слой. Для корпоративной практики вывод неприятный, но полезный: появление прокси не делает обычную рабочую переписку «секретным чатом» и не убирает зависимость от облачной модели Telegram.

Прокси не защищает от зараженного ноутбука, от root-доступа на смартфоне, от стилера, от кейлоггера, от скомпрометированной учетной записи и от сотрудника, который сознательно вынесет данные скриншотом или пересылкой. Telegram сам отдельно отмечает, что не может защитить пользователя от ситуации, когда IT-отдел получил доступ к рабочему компьютеру или злоумышленник получил физический либо root-доступ к устройству. Для безопасника в этой фразе скрыт важный вывод: защита Telegram-трафика без защиты конечной точки почти всегда неполна.

Прокси также не дает полноценный DLP по содержимому переписки без дополнительных мер. Да, через прокси легко собрать метаданные, увидеть направление потока, объем, всплески активности и связать аномалию с конкретным сегментом. Но содержимое сообщений и файлов в Telegram без контроля конечного устройства или без агрессивной инспекции на других слоях обычно не раскрывается так, как мечтают любители тотальной видимости.

Прокси для Telegram полезен не как «замок на переписке», а как узел сетевого управления. Когда компания пытается сделать из него DLP, EDR и криптографический щит одновременно, архитектура начинает врать владельцу.

Как прокси помогает против MITM, и где тут подвох

Фраза «защита от MITM» звучит красиво, но без уточнений почти бессмысленна. Если говорить о внешнем злоумышленнике на чужом Wi-Fi, о недобросовестном провайдере или о примитивной подмене маршрута, управляемый корпоративный прокси действительно улучшает ситуацию. Компания выносит точку доверия в собственный контур, убирает часть хаоса на клиентской стороне и получает единый контроль над egress-потоком.

Но в корпоративных сетях есть второй сюжет, о котором часто забывают: SSL/TLS inspection на шлюзе сама по себе является контролируемым MITM. Иногда без такого режима нельзя выполнить требования ИБ по анализу потока. Иногда такой режим ломает приложения, порождает конфликт с мобильными клиентами и резко просаживает производительность. В профильном разборе SecurityLab отмечается, что в proxy mode производительность на некоторых моделях может падать в 2-3 раза. Для CIO и CISO здесь важен не красивый термин, а инженерный баланс между видимостью, задержкой и отказоустойчивостью.

Поэтому зрелый ответ на MITM обычно выглядит так: не «включим все расшифровки везде», а «определим, что именно защищаем, где достаточно маршрутизации через доверенный узел, где нужен контроль метаданных, а где критичнее защита конечной точки и жесткая сегментация устройств».

Почему собственный корпоративный узел лучше чужого прокси

В официальной документации Telegram по MTProxy прямо сказано, что трафик идет через промежуточный узел в зашифрованном виде, а оператору узла все равно нужно доверять, потому что оператор может не доставлять трафик или как минимум журналировать факт подключения и источник. Для частного пользователя такая оговорка выглядит бытовой. Для компании смысл намного жестче.

Чужой прокси в корпоративной схеме почти всегда означает утечку чувствительных метаданных третьей стороне. Внешний оператор увидит IP-адреса egress-узлов компании, временные профили активности, объемы обмена, пики в часы инцидентов и географию трафика. Для regulated-секторов такой набор сам по себе уже чувствителен, даже если оператор не видит содержимое сообщений.

Поэтому корпоративная модель начинается с собственного узла или как минимум с узла доверенного подрядчика под жестким контрактом, отдельной зоной ответственности, контролем журналов, требованиями к хранению ключей и полноценным аудитом доступа.

Где проходит реальная граница защиты

| Задача | Прокси помогает | Комментарий |

|---|---|---|

| Собрать Telegram-трафик в одну точку выхода | Да | Базовая и самая полезная функция для периметра, журналирования и сегментации |

| Скрыть внутреннюю адресацию и убрать прямой egress с рабочих станций | Да | Уменьшает площадь атаки и упрощает аудит |

| Снизить риск примитивного перехвата на чужой сети | Частично | Помогает за счет доверенного маршрута, но не заменяет нормальную защиту устройств |

| Читать содержимое обычной переписки Telegram | Ограниченно | Без контроля конечной точки и специальных механизмов прокси в основном видит метаданные, а не смысл разговора |

| Остановить утечку с зараженного ноутбука | Нет | Здесь решают EDR, MDM, hardening, контроль сессий и прав |

| Защитить от сотрудника с легитимным доступом, который намеренно выносит данные | Нет | Нужны организационные меры, DLP на конечной точке и разделение доступа к данным |

| Ввести понятную политику использования Telegram внутри компании | Да | Через сегментацию, ACL, расписания, классы устройств и журналирование |

Как строить архитектуру без самообмана

Рабочая модель почти всегда начинается не с выбора «какой прокси», а с ответа на три вопроса. Какие данные допускаются в Telegram. С каких устройств Telegram вообще разрешен. Кто отвечает за конечную точку, где открывается переписка и вложения.

Если ответы размыты, прокси не спасет. Если ответы четкие, прокси становится сильным усилителем дисциплины.

- Разрешайте Telegram только на управляемых устройствах с MDM или EDR, а не на любом смартфоне сотрудника.

- Разделяйте личные и рабочие учетные записи. Идеально - через отдельный рабочий профиль или выделенное устройство.

- Запрещайте прямой egress к Telegram с клиентских сегментов, если компания выбрала модель централизованного выхода.

- Отправляйте журналы прокси в SIEM и связывайте аномалии с инвентаризацией устройств, VPN-сессиями и правилами NAC.

- Ставьте прокси в DMZ или отдельный сервисный сегмент, а не на сервер «рядом с чем-нибудь полезным» внутри домена.

- Ограничивайте административный доступ, ротуйте секреты и проверяйте, кто читает журналы и как долго хранит данные.

Для чувствительных процессов вроде M&A, расследований, критичных ИБ-инцидентов и обсуждения ключей доступа одной сетевой меры недостаточно. Там уже нужен набор из нескольких слоев: управляемая конечная точка, жесткий контроль доступа, короткоживущие учетные данные, минимизация вложений, отдельные регламенты по пересылке файлов и по возможности уход из массового мессенджера в канал, который компания контролирует целиком.

Когда совет «ставьте прокси» вообще не работает

Есть сценарии, где прокси дает мало пользы или даже ухудшает картину.

Первый сценарий - компания пытается компенсировать прокси отсутствие MDM и EDR. В такой схеме безопасник получает красивые графики трафика и нулевой контроль над тем, что происходит на экране пользователя.

Второй сценарий - организация включает агрессивную инспекцию всего подряд и не тестирует нагрузку. Пользователи жалуются на задержки, мобильные клиенты отваливаются, обходные «серые» каналы размножаются быстрее, чем успевает реагировать SOC. На бумаге политика стала строже, в реальности компания потеряла управляемость.

Третий сценарий - подрядчик управляет прокси, а контракт не определяет, какие метаданные подрядчик хранит, где лежат журналы, кто имеет к ним доступ и как быстро данные удаляются. Для корпоративной связи такая беззаботность опасна не меньше, чем отсутствие прокси.

Четвертый сценарий - компания подменяет разговор о рисках разговором о «секретности». Прокси не делает переписку неуязвимой. Прокси делает сетевой выход управляемым. Разница кажется словесной, но именно на ней ломаются бюджеты и презентации для совета директоров.

Что сказать бизнесу коротко и без ИБ-жаргона

Если объяснять руководству без схем и диаграмм, формулировка простая. Корпоративный прокси для Telegram нужен не для того, чтобы «спрятать переписку от всего мира», а для того, чтобы компания контролировала, как именно рабочие устройства ходят в Telegram, какие сегменты и роли имеют доступ, где лежат журналы и кто отвечает за точку выхода в интернет. Такой подход снижает часть рисков слежки и перехвата по дороге, но не отменяет риск зараженного устройства, компрометации аккаунта и умышленной утечки сотрудником.

FAQ по корпоративному прокси для Telegram

Можно ли через корпоративный прокси читать переписку сотрудников в Telegram?

В общем случае - нет, не так, как многие представляют. Прокси хорошо видит метаданные и маршрут, но без контроля конечной точки или специальных механизмов не превращается в универсальный инструмент чтения содержимого.

Прокси действительно защищает от MITM?

Частично. Прокси снижает риск на недоверенных сетях и дает компании собственную точку доверия, но не спасает от компрометации устройства и не отменяет тот факт, что TLS-inspection на шлюзе сама является управляемым MITM.

Что важнее для защиты корпоративного Telegram - прокси или MDM/EDR?

Для реальной защиты конечная точка почти всегда важнее. Прокси полезен как сетевой контроль. MDM и EDR отвечают за устройство, где пользователь читает сообщения, открывает файлы и копирует данные.

Нужен ли компании именно MTProxy?

Название протокола вторично. Главный вопрос - кто владеет узлом, где стоит точка выхода, какие журналы собираются, как ограничен доступ, как ротуются секреты и как встроен сервис в периметр, SIEM и политику устройств.

Практический вывод

Корпоративный прокси для Telegram - хороший инструмент, когда компания честно понимает его роль. Прокси наводит порядок в маршрутизации, журналировании и политике доступа. Прокси уменьшает хаос на периметре. Прокси дает удобную точку контроля для SOC и сетевой команды. Но прокси не лечит root на смартфоне, не заменяет DLP на конечной точке, не превращает обычные cloud-чаты в сквозное шифрование и не отменяет человеческий фактор.

Поэтому зрелая стратегия выглядит так: сначала определить, какие данные вообще можно обсуждать в Telegram, затем закрыть вопрос управляемых устройств, потом выстроить сегментацию и аудит, и уже после этого ставить прокси как узел контроля egress-трафика. В такой последовательности прокси действительно работает как корпоративный щит. В любой другой - как дорогая декоративная броня.

Дисклеймер. Материал носит информационный характер и описывает защиту корпоративных коммуникаций и сетевое управление внутри законного периметра компании. Любое использование прокси, средств маршрутизации и шифрования должно соответствовать законодательству, в том числе требованиям РФ, внутренним регламентам организации, отраслевым нормам и договорным ограничениям. Материал не является инструкцией по обходу блокировок, ограничений доступа или корпоративных политик безопасности.