У букв EE и DD давно сложилась почти мистическая репутация. В разговорах про Telegram их часто подают как секретный переключатель между «не работает» и «летает». Реальность скучнее и интереснее одновременно. EE и DD не делают мессенджер неуязвимым, не усиливают шифрование переписки и не превращают прокси в волшебный туннель. Префиксы всего лишь подсказывают клиенту, как именно маскировать транспорт.

Если совсем коротко, Telegram в сложных сетях живет не потому, что блокировать нечем, а потому, что идет постоянная игра в классификацию трафика. Одна сторона учится узнавать характерные признаки MTProto, другая прячет трафик среди обычного HTTPS, меняет поведение клиента и добавляет обходные режимы. На фоне развития ТСПУ и DPI в России такой спор давно перестал быть теорией.

Что означают DD и EE в MTProxy Telegram

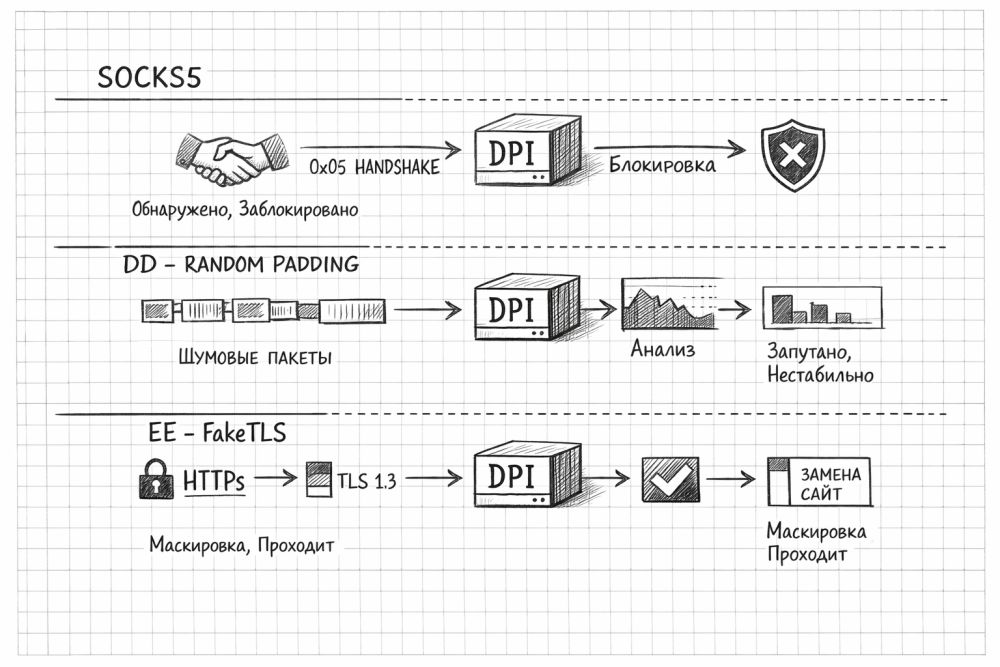

Формально DD и EE - это префиксы в секрете MTProxy. Префикс DD включает режим random padding. В официальном репозитории MTProxy Telegram прямо сказано, что padding добавили из-за того, что некоторые провайдеры научились узнавать MTProxy по размерам пакетов. Иными словами, DD не прячет трафик под веб-сайт, а лишь ломает слишком удобные шаблоны распознавания.

Префикс EE связывают с FakeTLS, то есть с TLS-маскировкой. Здесь задача уже другая: заставить соединение выглядеть не как «непонятный зашифрованный поток Telegram», а как максимально обычный HTTPS-трафик. В практической реализации такие секреты часто длиннее обычных, потому что туда кодируют еще и домен для TLS-режима. Telegram сам в документации советует для максимальной устойчивости включать padding и TLS emulation.

Отсюда и главный вывод, который обычно теряется в спорах. EE не означает «шифрование сильнее, чем у DD». Шифрование сообщений у Telegram живет отдельно. EE и DD управляют не содержимым переписки, а внешним видом трафика для сетевого фильтра.

| Режим | Что видит клиент | Сильная сторона | Слабое место |

|---|---|---|---|

| SOCKS5 | Обычный универсальный прокси | Простота и совместимость | Легче классифицируется как прокси-трафик |

| DD | MTProxy с padding | Сбивает часть эвристик по длинам пакетов | Не маскирует поток под веб-трафик |

| EE | MTProxy с FakeTLS | Пытается выглядеть как обычный HTTPS | Требует более аккуратной настройки и тоже распознается по косвенным признакам |

Почему SOCKS5 в Telegram часто проигрывает

Говорить, что SOCKS5 «мертв», было бы слишком громко. SOCKS5 прекрасно живет как универсальный прокси-протокол. Но под активной фильтрацией такой режим действительно проигрывает специализированному MTProxy. Причина простая: SOCKS5 начинается с очень узнаваемого рукопожатия. В RFC 1928 у версии протокола прямо указан байт 0x05. Для DPI такой старт куда удобнее, чем поток, который пытается притвориться обычным TLS.

Поэтому спор «SOCKS5 или MTProto» в реальности давно выглядит так: для обычной сети SOCKS5 может быть нормальным вариантом, для враждебной сети побеждает не универсальность, а способность трафика сливаться с фоном. Именно тут EE обычно полезнее DD, а DD полезнее голого режима без маскировки.

Почему Telegram все еще не выключается одним рубильником

Потому что полная блокировка Telegram - не кнопка, а серия дорогостоящих компромиссов. Как только трафик начинает напоминать нормальный HTTPS на 443-м порту, фильтру приходится работать не по простому признаку «узнал и отрезал», а по вероятности. Чем агрессивнее правила, тем выше риск задеть лишнее. Чем мягче правила, тем больше трафика просачивается.

Система держится еще и на разнообразии маршрутов. Telegram официально поддерживает несколько типов прокси и умеет автоматически переключаться на следующий прокси из списка, если текущий отвалился. Снаружи пользователь видит простую картину: один адрес умер, другой ожил. Внутри сети идет обычная гонка между сигнатурами, эвристиками, новыми шаблонами маскировки и попытками не положить по пути половину обычного интернета.

Поэтому фраза «Telegram все еще работает из-за EE» верна лишь наполовину. Работает не одна магическая буква, а вся связка из маскировки, обновлений клиента, смены инфраструктуры, качества конкретного сервера и осторожности самого фильтра.

Где кончается магия и начинаются ограничения

EE выглядит убедительнее DD, но и тут нет абсолютной невидимости. FakeTLS не равен полноценному VPN и не обещает анонимность. Если сервер настроен криво, если домен выбран неудачно, если клиент ведет себя слишком характерно, если провайдер научился анализировать последовательность пакетов, паузы и форму рукопожатия, маска начинает сползать.

Еще одна неприятная правда звучит прозаичнее любой DPI-аналитики. Владелец прокси не читает переписку, но видит IP-адрес пользователя и время подключений. Telegram сам пишет об этом прямо, а в разборе SecurityLab отдельно напоминают, что MTProxy не скрывает IP от оператора сервера и не заменяет VPN в сценариях серьезного мониторинга.

Отсюда вытекает практическое правило. Если связь в Telegram нестабильна, проблема нередко лежит не в «плохом мессенджере», а в конкретной комбинации режима, сервера, домена, клиента и политики фильтрации у провайдера. Иногда DD еще живет. Иногда без EE уже никак. Иногда не спасает даже EE, потому что сгорел сам сервер, а не схема маскировки.

Правовой контекст в России на март 2026 года

Юридическую часть вокруг прокси и VPN легко превратить в страшилку, но полезнее говорить точно. На март 2026 года в публичных разъяснениях юристов и СМИ нет отдельной нормы, которая наказывала бы обычного пользователя именно за сам факт использования VPN или прокси. Риск обычно возникает не из-за технологии как таковой, а из-за содержания действий: распространения запрещенных материалов, иной противоправной активности или публичной популяризации способов обхода блокировок.

При этом с 1 марта 2024 года в России действует запрет на публикацию информации о способах обхода блокировок, а позднее ограничения расширялись и на часть научно-технической информации о VPN, если речь идет именно об обходе. Поэтому разумный формат разговора про EE и DD сегодня такой: обсуждать сетевую механику, риски и архитектуру, но не превращать текст в инструкцию по обходу ограничений.

Материал носит технический и аналитический характер. Соблюдайте законы вашей страны, особенно России, не используйте прокси, VPN и другие сетевые инструменты для доступа к запрещенному контенту, обхода блокировок, распространения противоправных материалов или иной незаконной деятельности.

Практический вывод: что нужно запомнить про EE и DD

EE и DD - не магия, а подсказка клиенту Telegram, как маскировать транспорт. DD добавляет шум и ломает часть простых шаблонов. EE пытается слиться с HTTPS и потому обычно живет дольше под активной фильтрацией. SOCKS5 не «сломался навсегда», но в условиях DPI часто проигрывает просто потому, что выглядит слишком честно.

Если нужен один тезис на память, то он такой: Telegram держится не на тайной суперзащите, а на том, что точное распознавание зашифрованного трафика всегда дороже и сложнее, чем кажется со стороны. Буквы EE и DD помогают поднять цену ошибки для фильтра. Полной неуязвимости не дают.

EE всегда лучше DD?

Под активной фильтрацией обычно да, потому что EE маскирует трафик под HTTPS. Но EE не лечит плохой сервер, слабый канал, кривую настройку и устаревший клиент.

Владелец прокси видит переписку?

Нет, содержимое переписки он не читает. Но IP-адрес, время подключений и сам факт использования Telegram владелец прокси фиксировать может.

Почему один EE работает, а другой нет?

Потому что важны не только две буквы в секрете. Влияют сервер, домен, задержка, качество канала, версия клиента и то, какие признаки в данный момент режет конкретная сеть.

SOCKS5 совсем бесполезен?

Нет. SOCKS5 остается нормальным универсальным прокси-протоколом. Просто как способ переживать агрессивную фильтрацию он часто слабее MTProxy с маскировкой.

Есть ли наказание за сам факт использования прокси?

На март 2026 года отдельной ответственности именно за сам факт использования прокси или VPN для обычного пользователя публично не закреплено. Но ответственность может наступать за содержание действий и за распространение запрещенной информации.