Идентификация пользователей позволяет применять политики безопасности, правила межсетевого экрана, правила веб-безопасности только к тем пользователям или группам пользователей, которым это необходимо.

Пользователи и группы пользователей могут быть созданы на самом устройстве UserGate (локальные пользователи и группы). Кроме локальных пользователей можно добавить и сервера авторизации. При этом поддерживаются следующие типы серверов авторизации:

- LDAP-коннектор;

- Сервер авторизации пользователей Radius;

- Сервер авторизации пользователей TACACS+;

- Сервер авторизации Kerberos;

- Сервер авторизации NTLM;

- Сервер авторизации SAML (SSO).

- Пользователь Unknown — множество пользователей, не идентифицированных системой;

- Пользователь Known — множество пользователей, идентифицированных системой;

- Пользователь Any — любой пользователь (объединение множеств пользователей Known и Unknown);

- Определенный пользователь — пользователь, определенный и идентифицированный в системе.

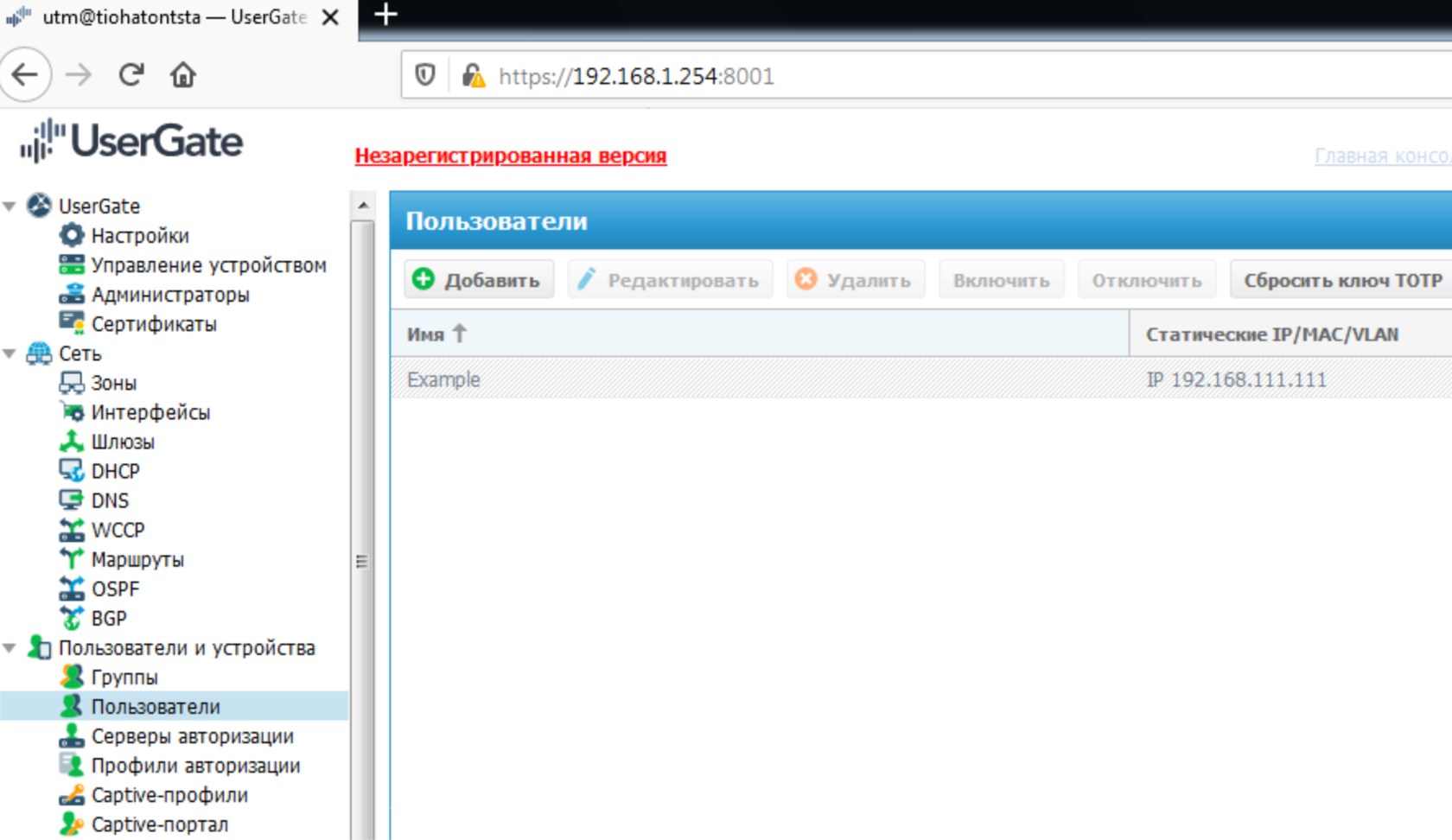

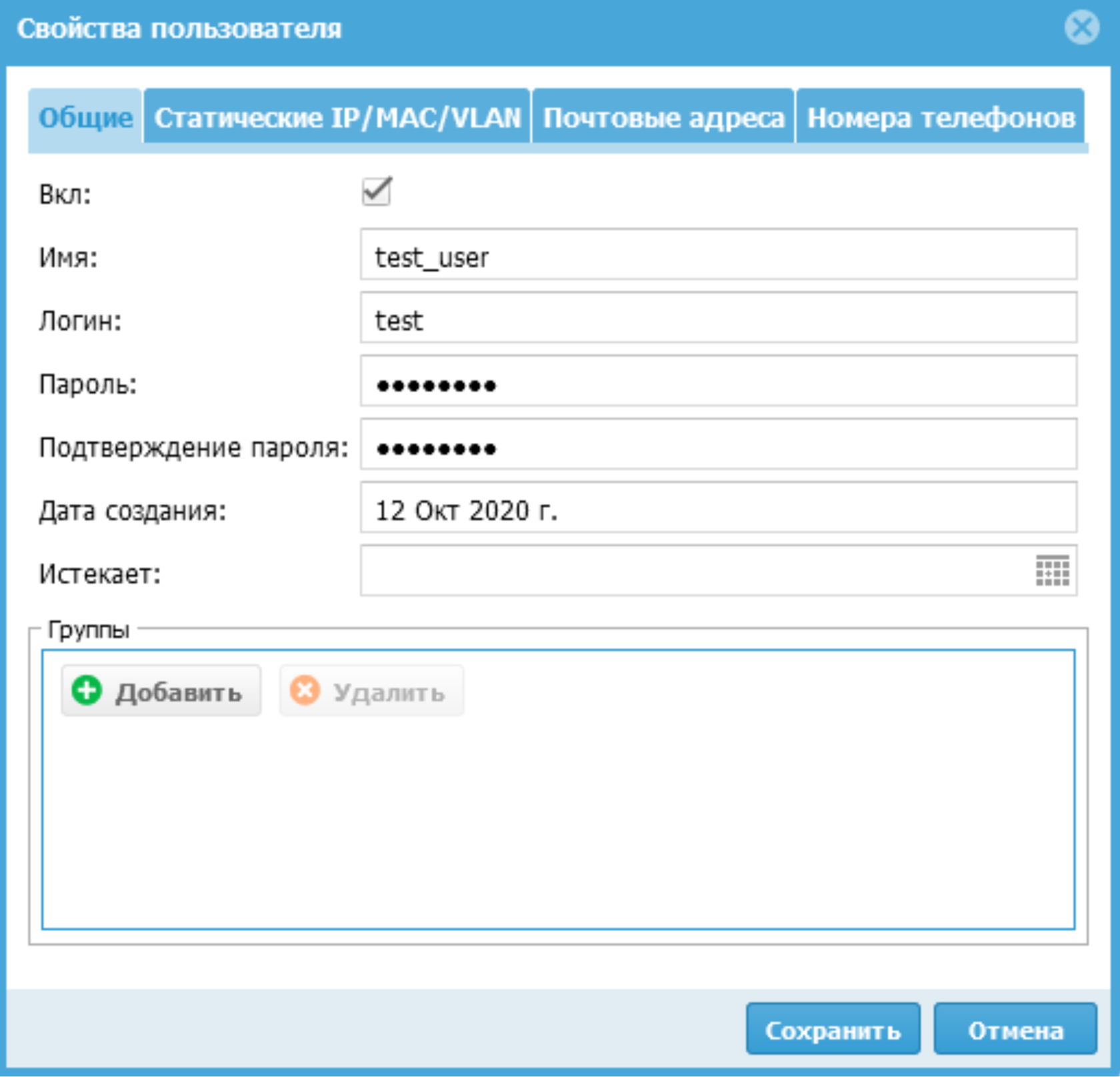

Создание локальных пользователей

Для создания локального пользователя нужно задать его имя, но чтобы идентифицировать его, необходимо указать:

- Логин и пароль — для идентификации по имени и паролю. В этом случае потребуется настроить Captive-портал, где пользователь сможет ввести данное имя и пароль для авторизации.

- IP-адрес или диапазон, MAC-адрес для идентификации с помощью комбинации MAC и IP-адресов. В данном случае необходимо обеспечить, чтобы данный пользователь всегда получал доступ в сеть с указанных MAC и/или IP-адреса.

- VLAN ID для идентификации пользователя по тегу VLAN. В данном случае необходимо обеспечить, чтобы данный пользователь всегда получал доступ в сеть с указанного VLAN.

В случае, если у пользователя указан и логин, и пароль, и IP/MAC/VLAN адреса, система использует идентификацию по адресу, то есть идентификация по адресу является более приоритетной.

Создание локального пользователя:

Данные для идентификации:

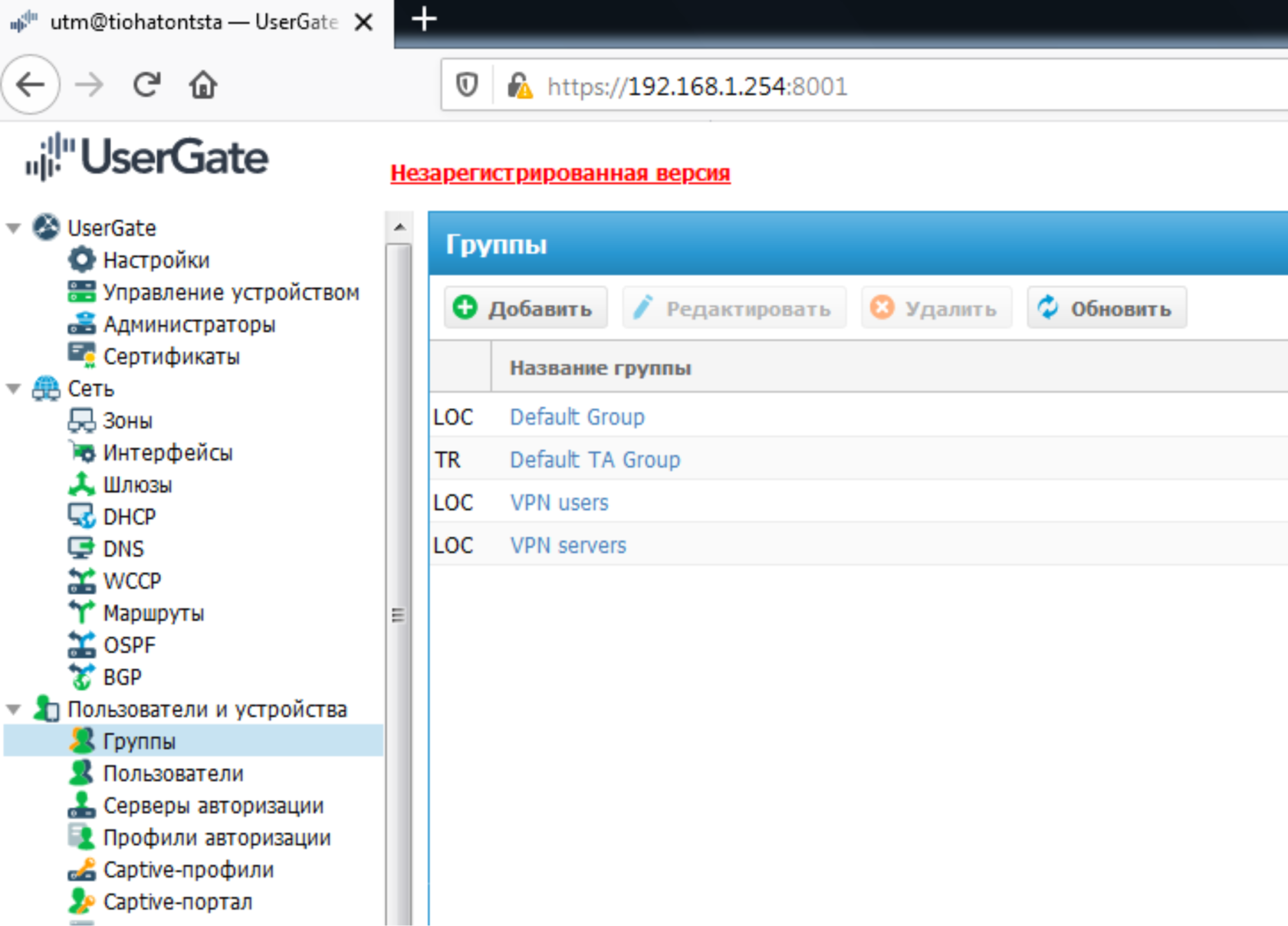

Для более удобного управления политиками безопасности пользователей можно объединить в группу.

Группы пользователей:

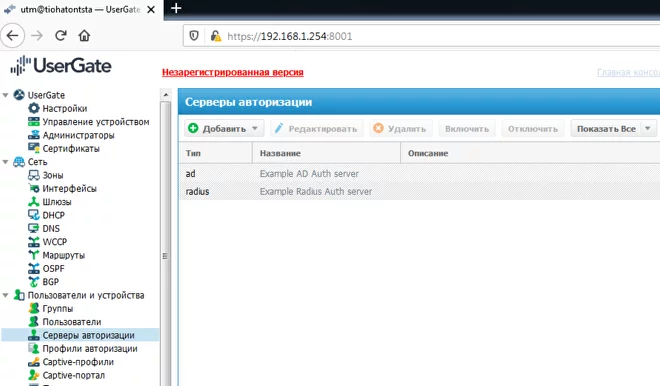

LDAP-коннектор

Рассмотрим подключение к Active Directory через LDAP-коннектор, с использованием методов авторизации Captive-портала. Для этого в разделе "Серверы авторизации" нажать на кнопку "Добавить" и выбрать "Добавить LDAP-коннектор".

Подключение к Active Directory через LDAP-коннектор:

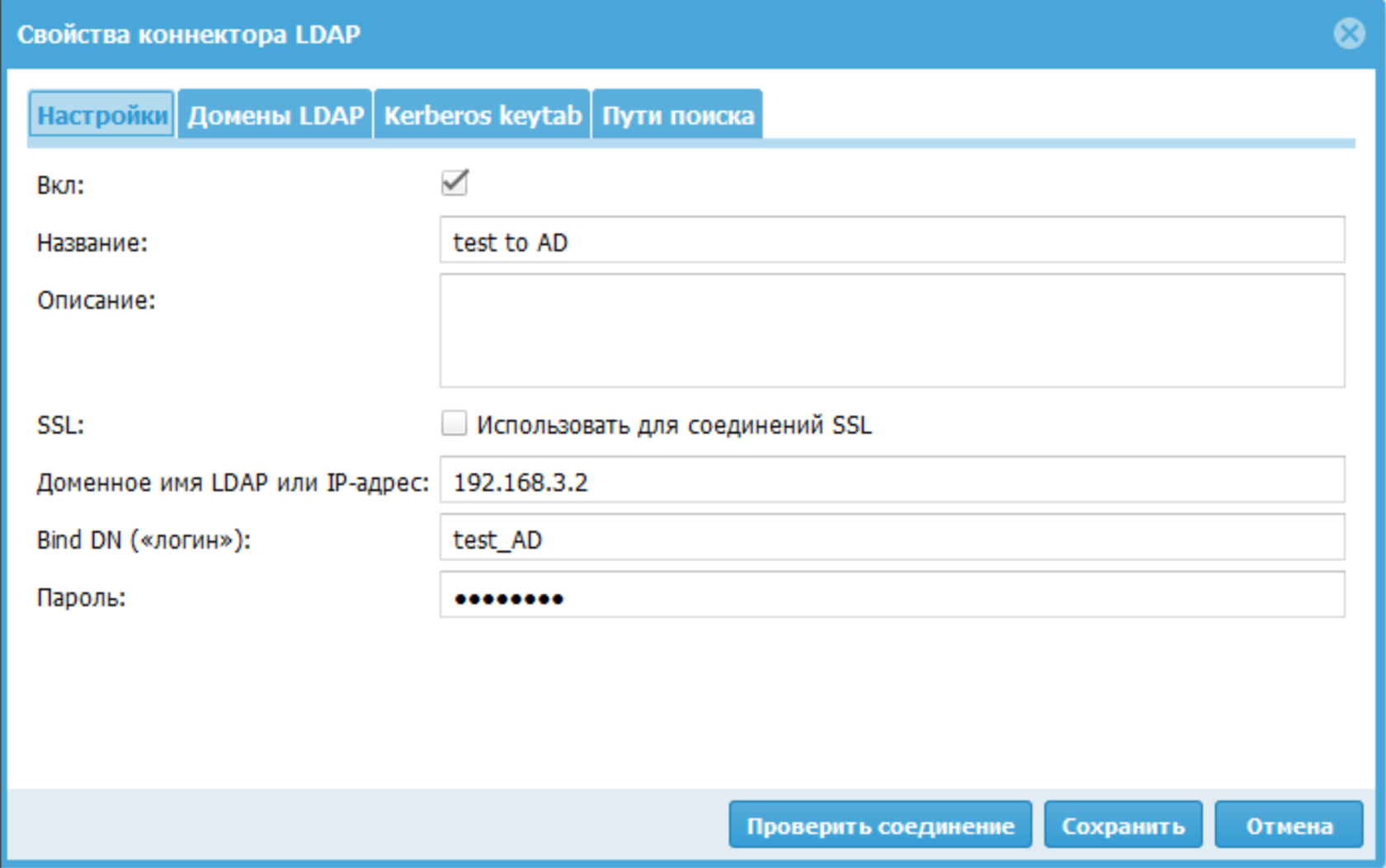

Далее в окне "Свойства коннектора LDAP" ставим галочку "Вкл", вводим название, указываем доменное имя LDAP или IP-адрес. В поле "Bind DN («login»)" нужно указать имя пользователя (права администратора не нужны, достаточно прав на поиск и чтение), которое необходимо использовать для подключения к серверу LDAP. Имя должно быть в формате DOMAINusername или username@domain. После ввода пароля пользователя для подключения к домену, на вкладке "Домены LDAP" перечисляем список доменов, которые обслуживаются указанным контроллером домена, данный список будет использован для выбора на странице авторизации Captive-портала при включении соответствующей опции.

Также можно указать путь поиска, если необходимо сузить область поиска пользователей и групп, при отсутствии какого-то пути поиск происходит по всему каталогу. Вкладка "Kerberos keytab" предназначена для загрузки keytab-файл. Он понадобится при настройке авторизации Kerberos, но UserGate советует загружать данный файл даже если не планируется использование авторизации Kerberos, потому что шлюз может использовать механизма kerberos, чтобы снизить нагрузку на серверы LDAP.

Свойства коннектора LDAP:

Настройка Captive-портала

Captive-портал позволяет авторизовать неизвестных пользователей (Unknown users), которые не были идентифицированы с помощью агентов терминальных серверов, агентов авторизации для Windows или заданы с явным указанием IP-адреса. Кроме этого, с помощью Captive-портала можно настроить самостоятельную регистрацию пользователей с подтверждением идентификации через SMS или e-mail.

Авторизация с помощью Captive-портала возможна только для протоколов HTTP и HTTPS. Т.е. пользователю необходимо запустить браузер и пройти авторизацию на портале, чтобы получить доступ до адреса назначения по протоколам отличным от HTTP и HTTPS.

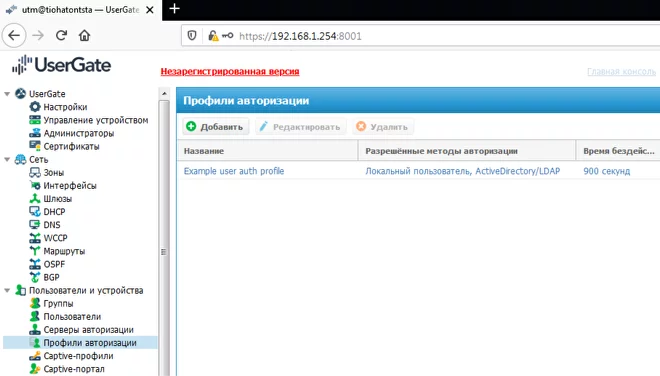

Для настройки Captive-портала следует сначала добавить профиль авторизации:

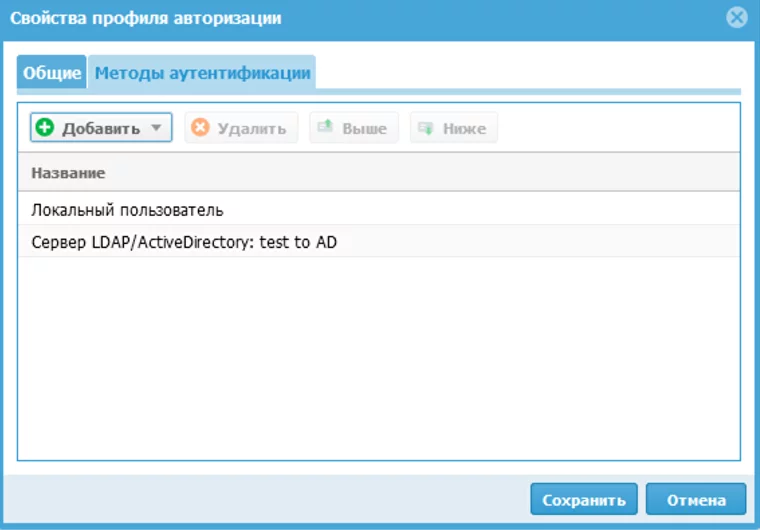

В котором, укажем метод аутентификации — это локальный пользователь и ранее созданный сервер авторизации (LDAP-коннектор).

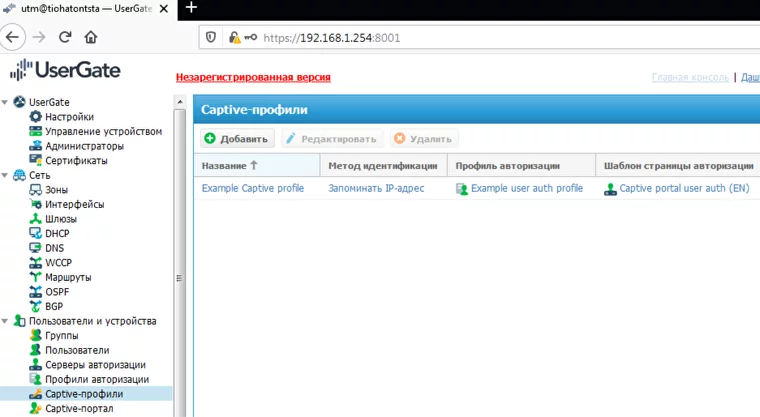

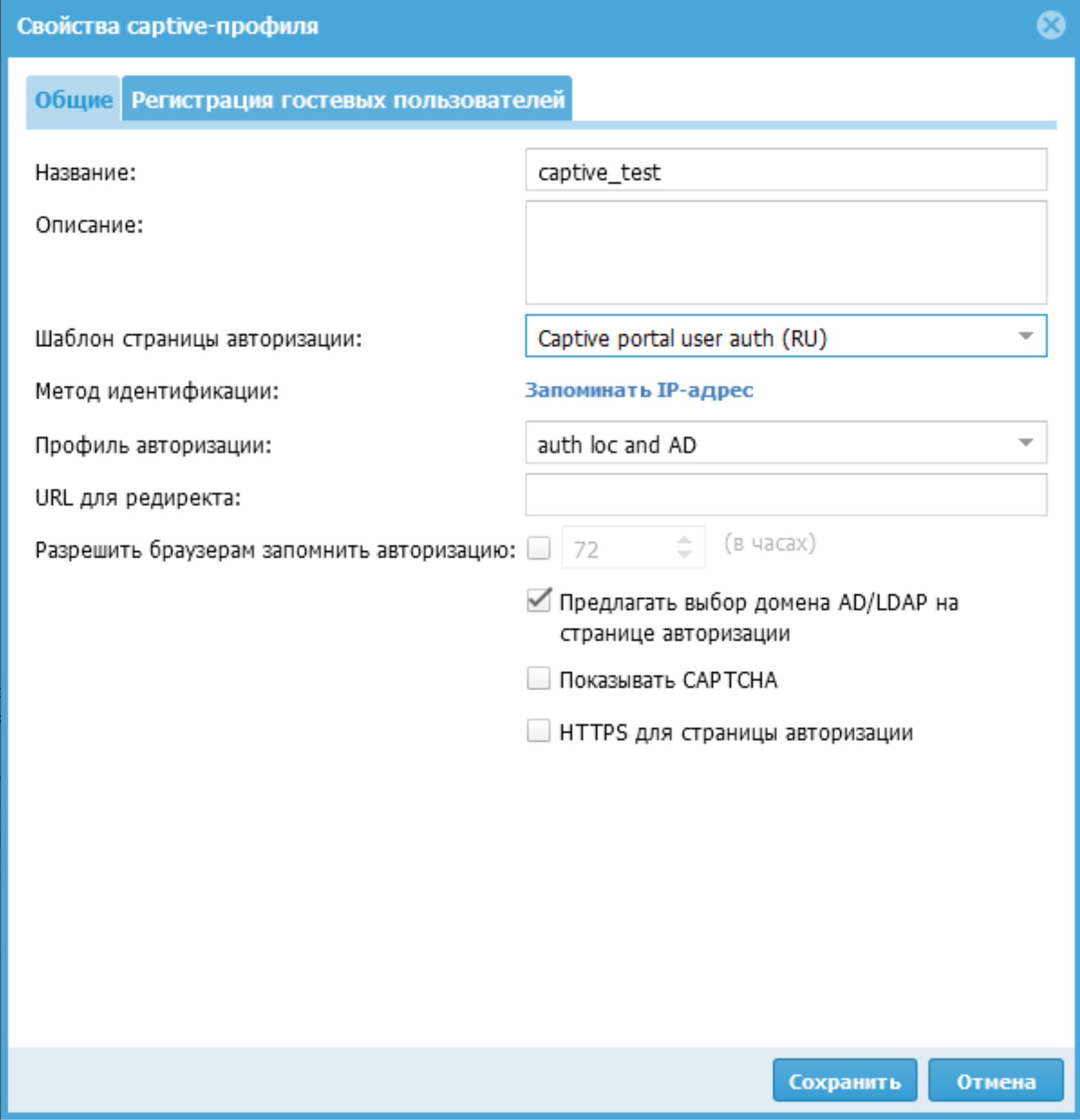

После этого создаем Captive-профиль:

В свойствах профиля указываем название, также можем выбрать шаблон страницы авторизации.

В методе идентификации есть два варианта, с помощью которых UserGate запомнит пользователя:

- Запоминать IP-адрес. Сопоставляет IP-адрес с пользователем, но данный вариант некорректно работает при наличии NAT-подключения между пользователями и шлюзом UserGate.

- Запоминать cookie. Данный способ предполагает добавить в браузер пользователя cookie. Это позволяет авторизовать пользователей, находящихся за NAT-устройством, но только используя протокол HTTP(S) и только в том браузере, в котором происходила авторизация через Captive-портал. Также для правил межсетевого экрана пользователь, идентифицированный по cookie, будет всегда определен как Unknown user.

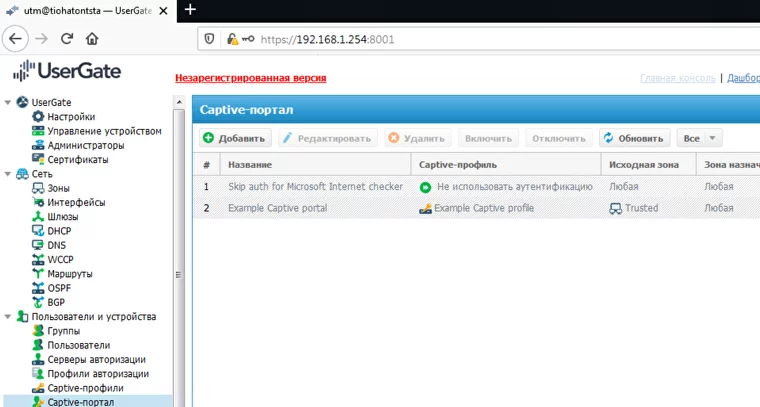

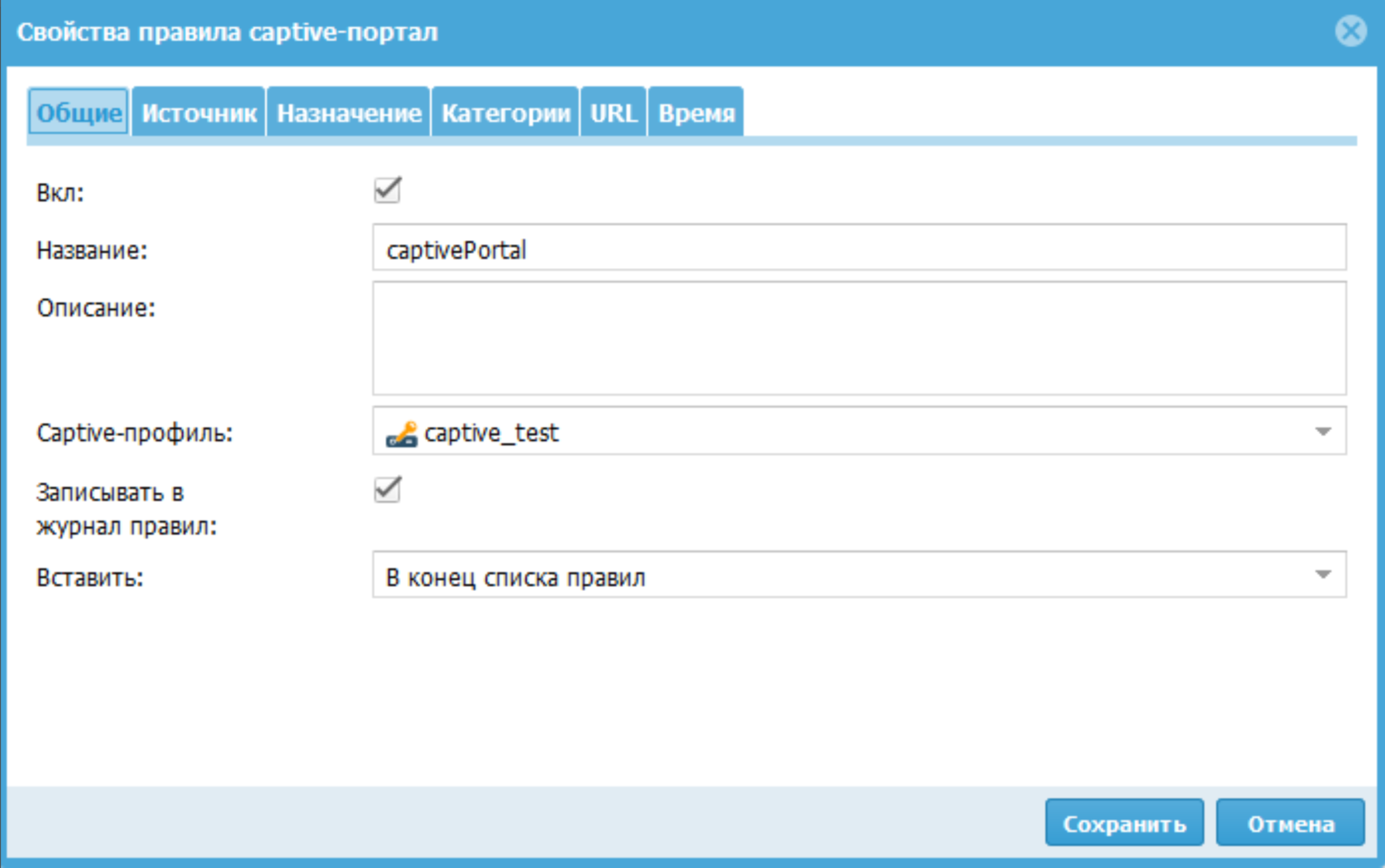

На странице Captive-портала создаем правило, оно должно определить трафик, к которому должны быть применены методы идентификации из профиля созданного ранее.

Указав различные условия и используя разные captive-профиля для нескольких правил Captive-портала, можно получить различные политики идентификации пользователей.

В случае, если необходимо сменить пользователя после его авторизации в системе или выйти из системы, необходимо перейти на URL и нажать на кнопку "Выйти".

Пользователи терминальных серверов

Терминальный сервер служит для удаленного обслуживания пользователя с предоставлением рабочего стола или консоли. Как правило, один терминальный сервер предоставляет свой сервис нескольким пользователям, а в некоторых случаях десяткам или даже сотням пользователей. Проблема идентификации пользователей терминального сервера состоит в том, что у всех пользователей сервера будет определен один и тот же IP-адрес, и UserGate не может корректно идентифицировать сетевые подключения пользователей. Для решения данной проблемы предлагается использование специального агента терминального сервиса.

Агент терминального сервиса должен быть установлен на все терминальные серверы, пользователей которых необходимо идентифицировать. Агент представляет собой сервис, который передает на сервер UserGate информацию о пользователях терминального сервера и об их сетевых соединениях.

Для корректной идентификации пользователей требуется настроенный сервер Active Directory коннектор.

Файлы дистрибутива агента терминального сервера UserGate доступны в личном кабинете клиента UserGate по адресу , в разделе «Все загрузки».

Настройка идентификации пользователей терминального сервера

Для того, чтобы успешно подключить агент терминального сервера к устройству UserGate необходимо выполнить несколько шагов:

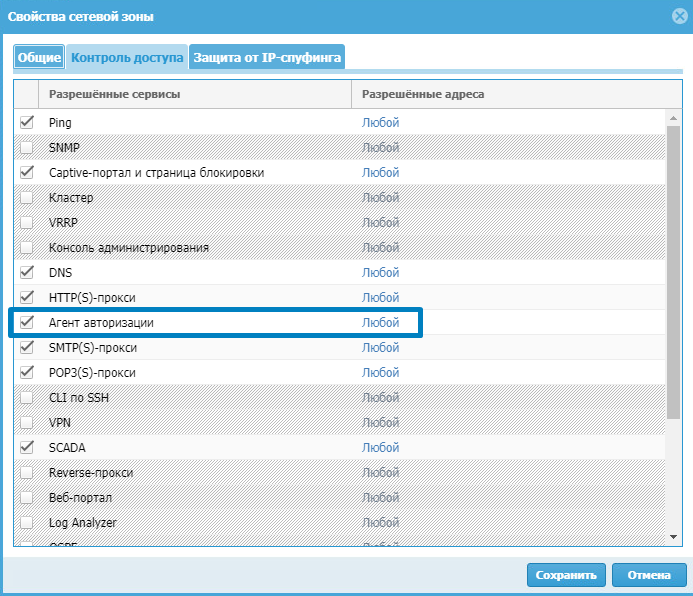

Настройка зоны подключения терминального сервера

Для настройки параметров зоны войдите в консоль администрирования устройства. Перейдите в раздел Сеть – Зоны и выберите соответствующую вашим конфигурациям зону. По умолчанию, считается, что внутренний трафик поступает на устройство из зоны Trusted. Откройте параметры зоны и убедитесь, что в закладке Контроль доступа активировано поле «Агент авторизации»:

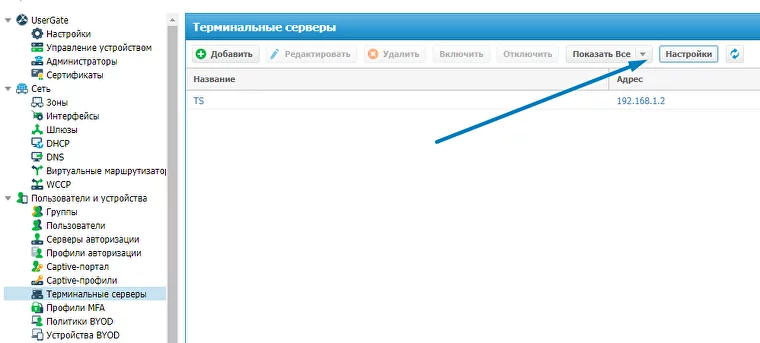

Установка пароля для подключения агента

Для конфигурации пароля агентов перейдите в раздел Пользователи и устройства – Терминальные серверы. В данном разделе в будущем будут отображаться все подключенные агенты терминальных серверов. Так же в данном разделе можно управлять подключениями агентов. Чтобы задать пароль для подключения агентов, нажмите на кнопку Настройки и установите пароль.

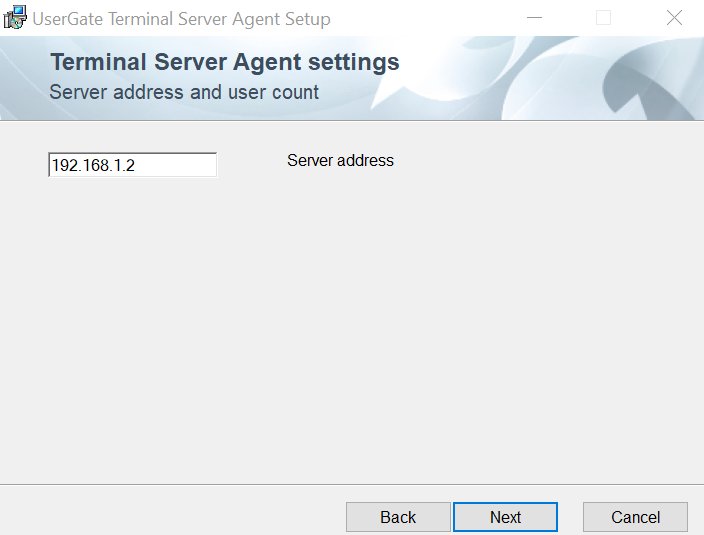

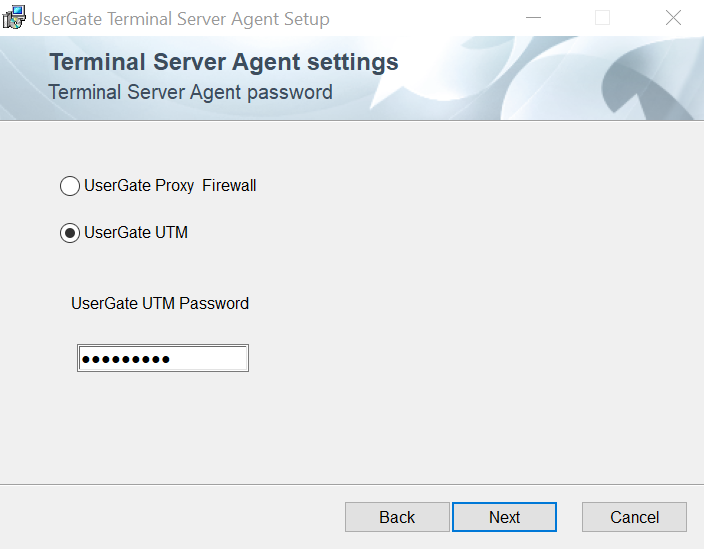

Установка агента терминального сервера

Для установки ПО запустите установочный файл, подходящий для вашей системы. Во время установки запустится мастер настройки агента, который предложит ввести настройки подключения к устройству UserGate. Минимальные достаточные для установки агента данные составляют IP-адрес устройства и пароль для подключения к устройству.

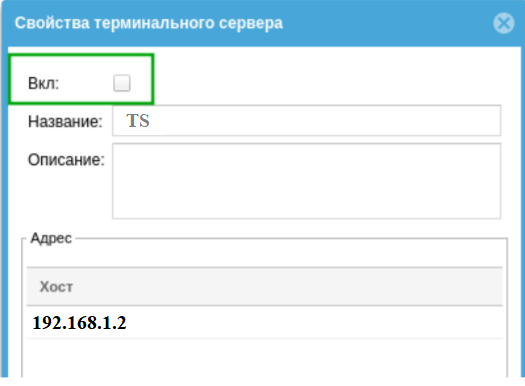

После успешной установки и регистрации ПО, в административном интерфейсе UserGate появится запись о зарегистрированном агенте. Обратите внимание, агент находится в отключенном состоянии. Необходимо активировать подключение со стороны устройства:

Заключение

В данной статье были рассмотрены темы создания локальных пользователей, добавление LDAP-коннектора с целью интеграции UserGate с Microsoft Active Directory, а также создание captive-портала. В следующей статье мы подробно разберем функционал политик контентной фильтрации и SSL/TLS-инспекцию.

Автор статьи: Дмитрий Лебедев, инженер TS Solution.

Больше учебных материалов по ИБ и ИТ направлениям вы найдете на учебном портале . После регистрации вам станут доступны статьи, курсы и вебинары о решениях Кода Безопасности, UserGate, Positive Technologies, Check Point и других вендоров.