Приветствую! Добро пожаловать на седьмой урок курса Fortinet Getting Started. На прошлом уроке мы познакомились с такими профилями безопасности как Web Filtering, Application Control и HTTPS инспекция. На данном уроке мы продолжим знакомство с профилями безопасности. Сначала мы познакомимся с теоретическими аспектами работы антивируса и системы предотвращения вторжений, а после рассмотрим работу данных профилей безопасности на практике.

Начнем с антивируса. Для начала обсудим технологии, которые применяет FortiGate для обнаружения вирусов:

Антивирусное сканирование — это самый простой и быстрый метод обнаружения вирусов. Он определяет вирусы, которые полностью совпадают с сигнатурами, содержащимися в антивирусной базе.

Grayware Scan или сканирование нежелательных программ — данная технология определяет нежелательные программы, которые устанавливаются без ведома или согласия пользователя. Технически эти программы не являются вирусами. Обычно они идут в комплекте с другими программами, но при установке негативно влияют на систему, поэтому они и классифицируются как вредоносные программы. Часто такие программы могут быть обнаружены с помощью простых grayware сигнатур от исследовательской базы FortiGuard.

Эвристическое сканирование — данная технология основана на вероятностях, поэтому ее использование может вызвать false positives эффекты, однако с ее помощью можно также обнаружить zero day вирусы. Zero day вирусы — новые вирусы, которые еще не исследованы, и пока не существует сигнатур, которые могли бы их обнаружить. Эвристическое сканирование не применяется по умолчанию, его нужно активировать в командной строке.

Если все возможности антивируса активированы, FortiGate применяет их в следующем порядке: антивирусное сканирование, grayware сканирование, эвристическое сканирование.

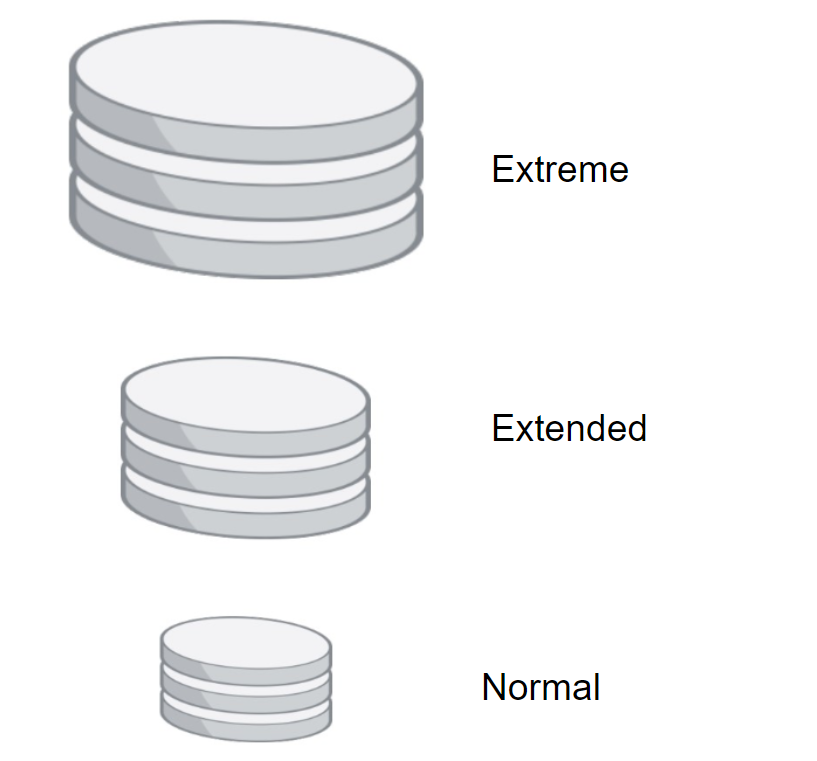

FortiGate может использовать несколько антивирусных баз, в зависимости от задач:

- Обычная антивирусная база (Normal) — содержится во всех моделях FortiGate’ов. Она включает в себя сигнатуры для вирусов, которые были обнаружены в последние месяцы. Это самая маленькая антивирусная база, поэтому при ее использовании сканирование выполняется быстрее всего. Однако, эта база не может обнаружить все известные вирусы.

- Расширенная (Extend) — данная база поддерживается большинством моделей FortiGate. С ее помощью можно обнаружить вирусы, которые уже не активны. Множество платформ все еще уязвимы для этих вирусов. Также эти вирусы могут принести проблемы в будущем.

- И последняя, экстремальная база (Extreme) — используется в инфраструктурах, где необходим высокий уровень безопасности. С ее помощью можно обнаружить все известные вирусы, включая вирусы, нацеленные на устаревшие операционные системы, которые в данный момент широко не распространены. Данный тип базы сигнатур также поддерживается не всеми моделями FortiGate.

Также существует компактная база сигнатур, предназначенная для быстрого сканирования. О ней мы поговорим чуть позже.

Обновлять антивирусные базы можно разными методами.

Первый метод — Push Update — он позволяет обновлять базы сразу, как только исследовательская база FortiGuard выпускает обновление. Это полезно для инфраструктур, которым необходим высокий уровень безопасности, поскольку FortiGate будет получать срочные обновления сразу же после того, как они появятся.

Второй метод- установить расписание. Таким образом обновления можно проверять каждый час, день или неделю. То есть здесь временный диапазон ставится на ваше усмотрение.

Эти методы можно использовать вместе.

Но нужно иметь ввиду — для того, чтобы обновления производились, необходимо включить профиль антивируса хотя бы на одну фаервольную политику. Иначе обновления производиться не будут.

Также можно скачивать обновления с сайта поддержки Fortinet, а после вручную загрузить их на FortiGate.

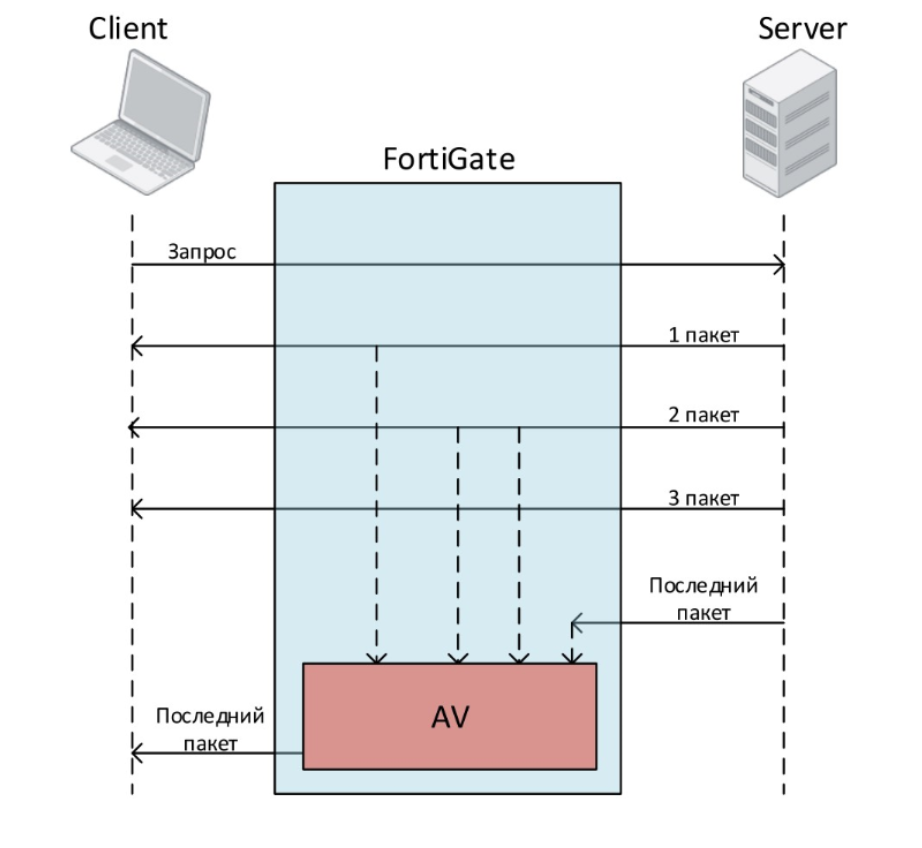

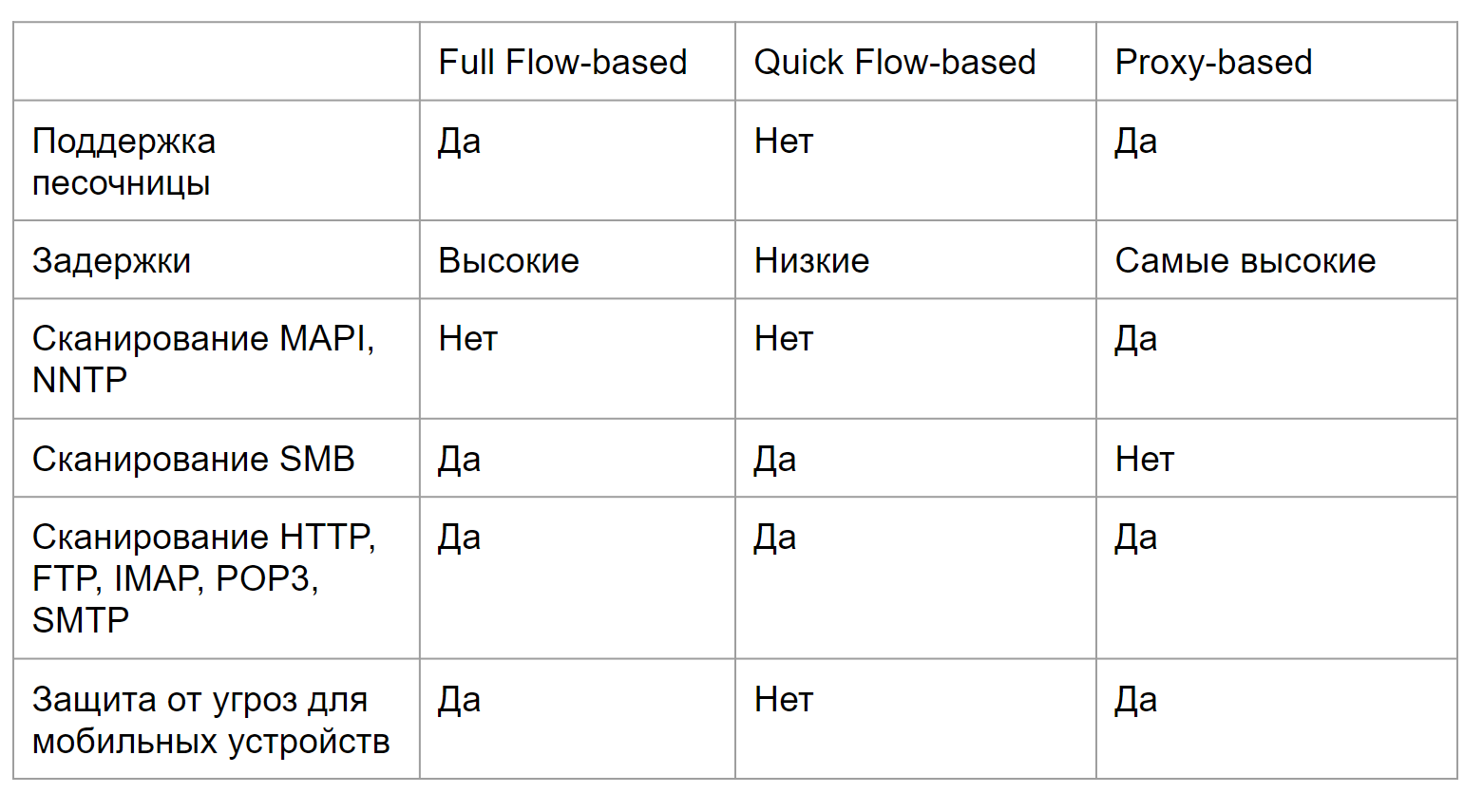

Рассмотрим режимы сканирования. Их всего три — Full Mode во Flow Based режиме, Quick Mode во Flow Based режиме, и Full Mode в прокси режиме. Начнем с Full Mode во Flow режиме.

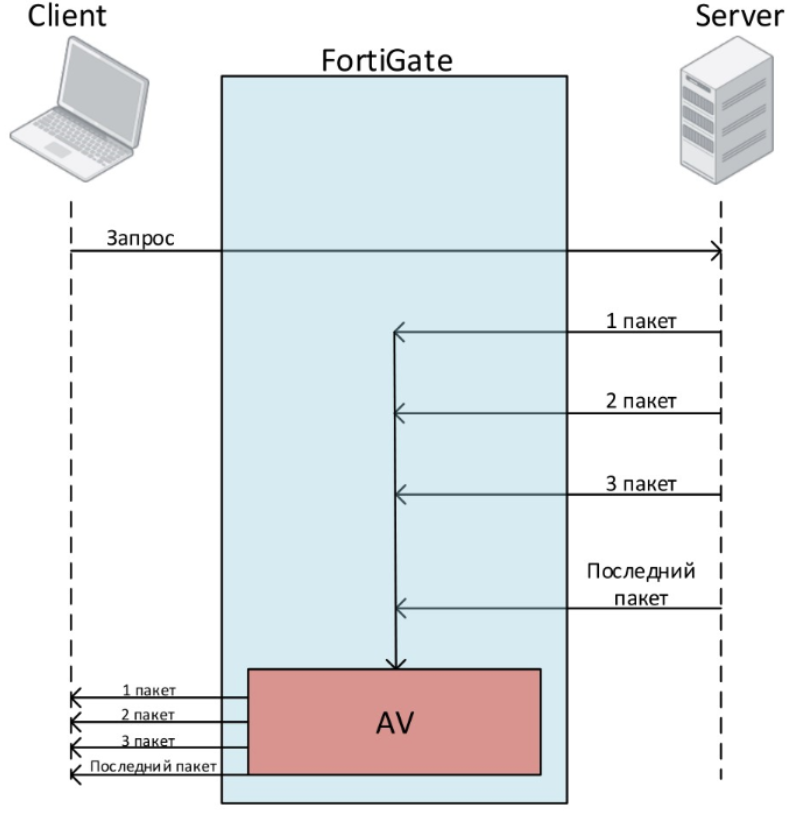

Допустим, пользователь хочет скачать файл. Он отправляет запрос. Сервер начинает посылать ему пакеты, из которых состоит файл. Пользователь сразу же получает эти пакеты. Но перед тем, как передать эти пакеты пользователю, FortiGate их кэширует. После того, как FortiGate получает последний пакет, он начинает сканировать файл. В это время последний пакет ставится в очередь и не передается пользователю. Если файл не содержит вирусов, последний пакет отправляется пользователю. Если же вирус обнаружен — FortiGate разрывает соединение с пользователем.

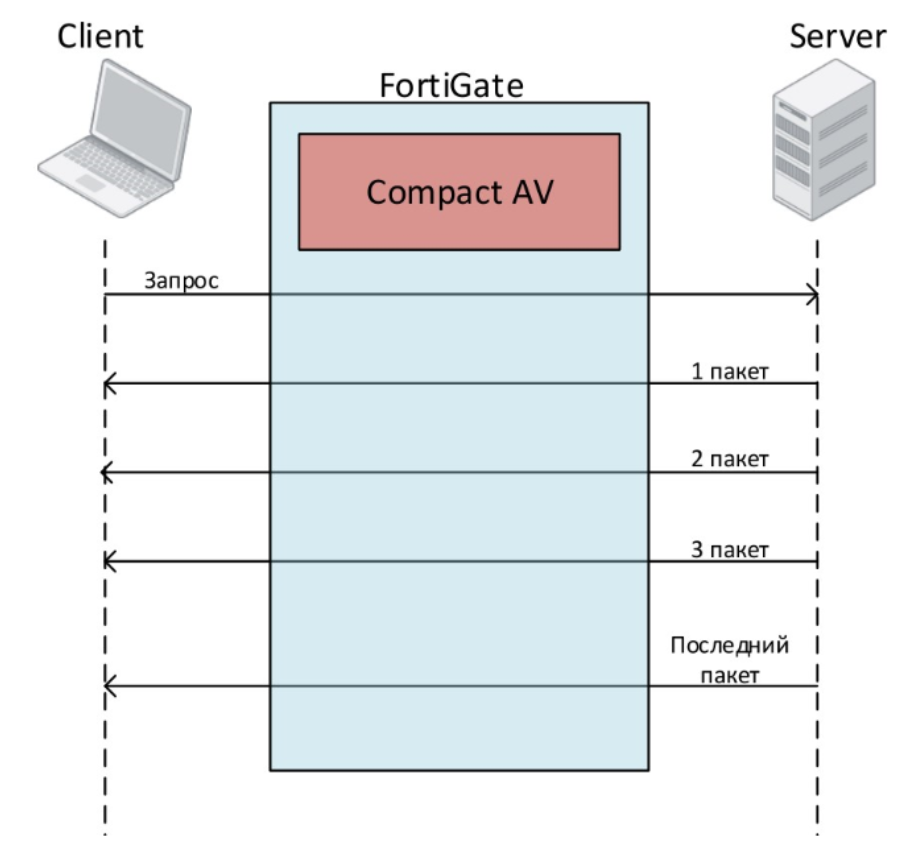

Второй режим сканирования, доступный во Flow Based — Quick Mode. Он использует компактную базу сигнатур, которая содержит меньше сигнатур, чем обычная база. Также он имеет некоторые ограничения по сравнению в Full Mode:

- Он не может отправлять файлы в песочницу

- Он не может использовать эвристический анализ

- Также он не может использовать пакеты, связанные с мобильными вредоносными программами

- Некоторые entry level модели не поддерживают этот режим.

Quick mode также проверяет трафик на содержание вирусов, червей, троянов и вредоносных программ, но без буфферизации. Это обеспечивает лучшую производительность, но в то же время вероятность обнаружить вирус снижается.

В Proxy режиме доступен единственный режим сканирования — Full Mode. При таком сканировании FortiGate сначала сохраняет весь файл у себя (если конечно не превысится допустимый размер файлов для сканирования). Клиент должен ждать, пока сканирование завершится. Если при сканировании будет обнаружен вирус, пользователь будет сразу уведомлен. Поскольку FortiGate сначала сохраняет весь файл, а потом сканирует его, это может занять довольно много времени. из-за этого со стороны клиента возможно завершение соединения до получения файла из-за долгой задержки.

На рисунке ниже представлена сравнительная таблица для режимов сканирования — она поможет вам определить, какой тип сканирования подойдет под ваши задачи. Настройка и проверка работоспособности антивируса рассмотрены на практике в видео в конце статьи.

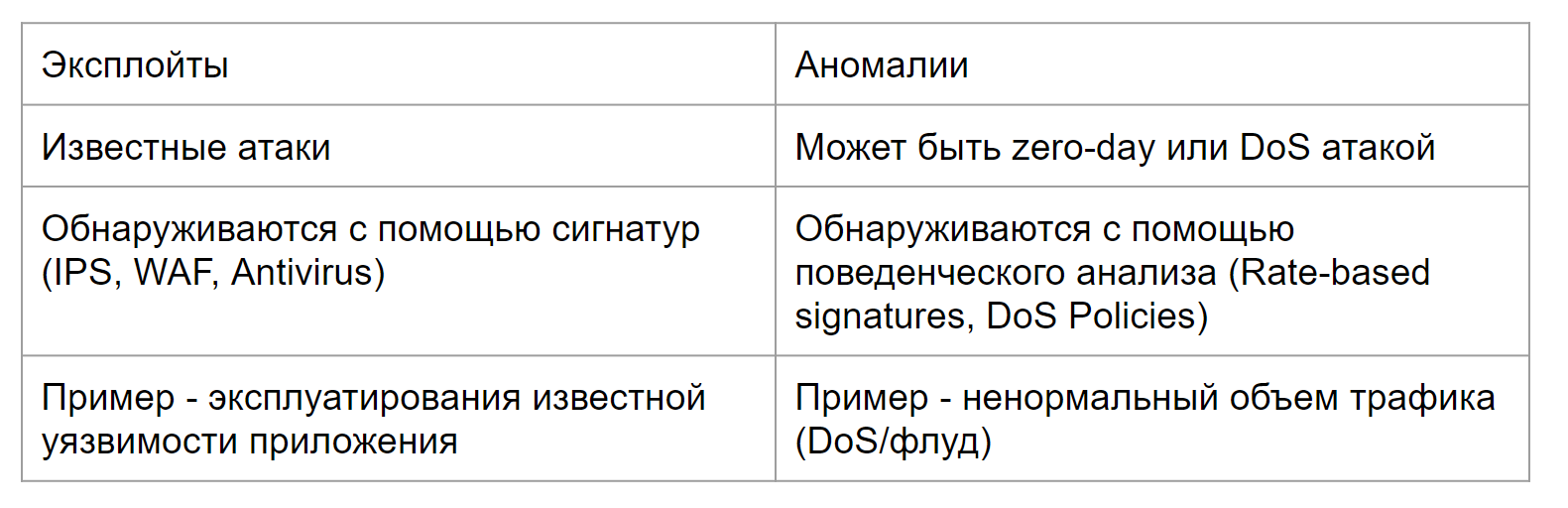

Перейдем ко второй части урока — системе предотвращения вторжений. Но для того, чтобы приступить к изучению IPS, необходимо разобраться в отличии эксплойтов от аномалий, а также понять, какие механизмы использует FortiGate для защиты от них.

Эксплойты — это известные атаки, с конкретными паттернами, которые можно обнаружить с помощью IPS, WAF, или антивирусных сигнатур.

Аномалии — это необычное поведение в сети, например необычно большой объем трафика или большее чем обычно потребление CPU, Аномалии необходимо отслеживать, поскольку они могут быть признаками новой, еще неизученной атаки. Аномалии обычно обнаруживаются с помощью поведенческого анализа — так называемых rate-based сигнатур и DoS политик.

По итогу — IPS на FortiGate использует сигантурные базы для обнаружения известных атак, и Rate-Based сигнатуры и политики DoS для обнаружения различных аномалий.

По умолчанию, начальный набор IPS сигнатур включен в каждую версию операционной системы FortiGate. С помощью обновлений FortiGate получает новые сигнатуры. Таким образом IPS остается эффективным против новых эксплойтов. Сервис FortiGuard обновляет сигнатуры IPS довольно часто.

Важный момент, который относится как к IPS, так и к антивирусу — если у вас истекли лицензии, вы все равно можете использовать последние полученные сигнатуры. Но получить новые без лицензий не получится. Поэтому отсутствие лицензий крайне нежелательно — при появлении новых атак вы не сможете защититься старыми сигнатурами.

Базы IPS сигантур делятся на обычную и расширенную. Обычная база содержит сигнатуры для распространенных атак, которые очень редко или вообще не вызывают ложных срабатываний. Преднастроенное действие для большинства таких сигнатур — блок.

Расширенная база содержит дополнительные сигнатуры атак, которые сильно влияют на производительность системы, или которые нельзя заблокировать из-за их особой природы. Из-за размера такой базы, она недоступна для моделей FortiGate с маленьким диском или RAM. Но для высокозащищенных сред может потребоваться использовать расширенную базу.

Настройка и проверка работоспособности IPS также рассмотрены в видео ниже.

В следующем уроке мы рассмотрим работу с пользователями. Чтобы не пропустить его, следите за обновлениями на следующих каналах: