В Парке Горького завершилась кибербитва Standoff 11. Сильнейшие исследователи безопасности из разных стран мира тестировали защищенность IT-инфраструктуры виртуального Государства F, построенной на реальных системах управления. На киберполигоне атакам подверглись банковская система страны, металлургический комбинат, железная дорога, аэропорт и морской порт, атомная электростанция, ТЭЦ и ГЭС, а также ветрогенераторы и солнечная станция, водозаборные и водоочистные сооружения, нефтеперерабатывающий завод, трубопроводы с насосными станциями и другие объекты.

По словам Ярослава Бабина, CPO Standoff 365, в этом Standoff участвуют значительно больше команд атакующих, нежели в прошлые годы, — 22. «Кроме того, серьезно расширилась инфраструктура: мы добавили атомную промышленность, и в каждом сегменте появились новые объекты со своими недопустимыми событиями. Помимо прочего, в два раза увеличилось количество зарубежных коллективов этичных хакеров, что позволяет синим командам лучше изучить поведение, техники и инструменты атакующих из разных стран. Подобный опыт даст защитникам значительное преимущество при столкновении с реальными злоумышленниками, в том числе с профессиональными APT-группировками», — отметил Ярослав Бабин.

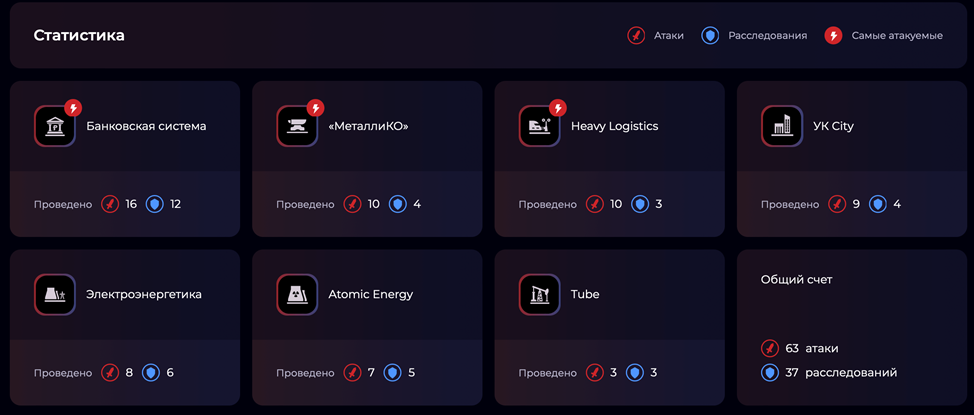

Красные команды успешно атаковали все сегменты инфраструктуры Государства F. Чаще всего были реализованы такие недопустимые события, как утечка конфиденциальной информации (32 раза) и распространение вируса-шифровальщика (31 раз). Максимальное количество успешных атак проведено в банковской системе (44) и УК City (44), на третьем месте — «МеталлиКО» (37), замыкает четверку лидеров Atomic Energy (27).

Представитель команды Codeby рассказал, что в прошлом году их целью было стать первыми трехкратными чемпионами подряд. В этом году участникам удалось осуществить очередную цель — стать первыми четырехкратными победителями кибербитвы. Больше всего реализаций оказалось на счету этого коллектива: в один из дней команда реализовала 19 недопустимых событий, а всего на ее счету 46 недопустимых событий и 193 454 балла. Залогом успеха в Codeby считают опыт, грамотную работу капитана и слаженное взаимодействие в группе. Второе место заняла команда True0xA3 (со счетом в 143 264 балла и 28 недопустимыми событиями), третье — Bulba Hackers (58 796 баллов и 12 недопустимых событий).

За время кибербитвы в Государстве F атакующие сдали 209 отчетов об уязвимостях, из них 58% — о недостатках критического уровня опасности, 24% — высокого и 17% — среднего. Наиболее популярным типом выявленных уязвимостей стало удаленное выполнение кода (Remote Code Execution, RCE).

За четыре дня атакующим удалось реализовать недопустимые события 204 раза. Из 148 предусмотренных организаторами недопустимых событий нападающие реализовали 64.

Защитники

Standoff — уникальная площадка для повышения мастерства синих команд и демонстрации важности подхода результативной кибербезопасности. Встретившись в своих компаниях с подобными атаками злоумышленников, защитники будут знать, как реагировать на угрозу и устранить ее с гарантированным результатом. Команды сдали жюри 667 отчетов об инцидентах (большая часть отчетов касалась инцидентов в сегменте добычи, переработки, хранения и сбыта нефти и газа — 37%) и расследовали 43 атаки.

Награду от Innostage за самое быстрое расследование получила российская команда « SlashИточка». На Standoff 11 она защищала атомную компанию Atomic Energy, расследовала 15 и зафиксировала 28 попыток реализации недопустимых событий. Например, участники расследовали остановку турбины атомной станции, подмену данных на АРМ оператора турбины АЭС и остановку АЭС из-за отключения подстанции.

Все команды показали высочайшую эффективность при расследовании инцидентов, посмотрели свежим взглядом на наиболее уязвимые места в инфраструктуре, отладили навыки использования средств защиты информации, улучшили командное взаимодействие. Некоторые коллективы участвуют в Standoff на регулярной основе и каждый раз ротируют свой состав, что позволяет им тренировать сотрудников SOC. Киберучения такой интенсивности дают возможность в сжатые сроки повысить мастерство специалистов до уровня экспертов и помогают им подняться на одну-две линии в структуре реагирования SOC.

Про кибербитву Standoff говорили в эфирной студии PHDays 12

Руководитель группы экспертного обучения и наставничества Innostage Антон Калинин в ходе дискуссии «Идеальные киберучения: каким должен быть правильный киберполигон» отметил высокую эффективность участия в битве. По словам эксперта, на Standoff специалисты по ИБ могут максимально быстро получить ценный опыт расследования редких инцидентов.

«Когда я первый раз участвовал в Standoff, мы встретились с огромным количеством инцидентов, которые нечасто увидишь, пока твой SOC не имеет много заказчиков. Здесь же, действительно, за несколько дней можно прокачаться и увидеть то, с чем не столкнешься за пару лет работы», — рассказал он.

Помимо этого, спикер отметил очевидную пользу участия красных команд в киберучениях.

«Во время пентестов реального заказчика никто не даст остановить колесо обозрения или „сломать” атомную станцию. На Standoff есть возможность дойти до конца: украсть деньги, нарушить работу нефтеперерабатывающего завода или металлургического комбината. „Красным“ это интересно: они могут реализовать большинство своих задумок без каких-либо ограничений», — считает Антон Калинин.

Дмитрий Кузеванов, начальник службы ИБ «Азбуки вкуса», рассказал, почему организациям необходимо предоставлять свою IT-инфраструктуру для таких кибербитв, как Standoff.

«Компания, участвующая в учениях на киберполигоне, предоставляет свою реальную IT-инфраструктуру, чтобы пройти своеобразный пентест и посмотреть, насколько защищены ее программно-аппаратные комплексы. Это тот маркер, который позволяет взглянуть на системы с точки зрения уязвимых мест и понять, как не допустить реализацию основных для бизнеса рисков», — поделился мнением спикер.

Представители разработчика ПО для банков и финансовых организаций eKassir поделились опытом участия в Standoff 11. По словам руководителя направления «Identity и Open API» Юрия Кардюкова, ранее компания не участвовала в кибербитвах подобного масштаба: «Это наш первый опыт участия в мероприятиях такого уровня, где нас пытается взломать не одна команда пентестеров, а целая группа команд. Хороший опыт для eKassir».

Генеральный директор eKassir Алексей Зотов, говоря о целях участия в кибербитве, отметил необходимость проверки защищенности программного обеспечения для финансовых учреждений.

«На самом деле очень интересное мероприятие, здесь колоссальное количество людей. На киберполигоне пытаются взломать наши решения, которые обеспечивают цифровую трансформацию банков. Нам важно иметь достаточно высокий уровень защищенности этих продуктов, и мы считаем, что Standoff — хороший шанс проверить их на прочность», — рассказал эксперт.

В ходе дискуссии «Серийные защитники: почему крупнейший отраслевой интегратор регулярно участвует в киберучениях» капитан команды GISCYBERTEAM Сергей Носков рассказал, почему киберучения актуальны для всех сфер бизнеса, где планируется создание SOC или он уже функционирует в той или иной форме. По его словам, с каждым выступлением на Standoff команда пересматривает формат взаимодействия с каждым из ее участников.

«В рамках текущей кибербитвы мы применили новый подход к работе. Потребовались новые участники, и результат такого изменения виден сразу — 248 обработанных атомарных инцидентов (70% расследованных недопустимых событий)», — поделился капитан.

Кроме того, Сергей Носков отметил, что участие в битве дает большую базу знаний, которую с легкостью можно применить в SOC и при разработке аналитического контента для средств защиты информации. А после мероприятия каждый участник команды определяет, какие обучающие программы ему необходимы, исходя из выявленных слабых сторон.

О багбаунти

Кибербитва Standoff 11 является частью проекта Standoff 365. В него также входят митапы для исследователей безопасности, киберполигон и платформа багбаунти.

Александр Хамитов, руководитель направления безопасности приложений компании Wildberries, которая недавно запустила программу багбаунти на Standoff 365, в рамках дискуссии « Как оценить готовность компании к выходу на багбаунти» рассказал, что вначале организация поучаствовала в мероприятии Standoff Hacks и оценила, сколько примерно денег понадобится на программу в течение года. «Мы заложили определенную сумму и посмотрели, какое количество уязвимостей могут сдать приглашенные исследователи в ходе двухнедельного ивента. Ожидания совпали с количеством проблем, которые нам принесли, и теперь мы готовы масштабировать эту цифру на Standoff 365 и рассчитывать бюджет на целый год», — отметил Александр.

Илья Сафронов, директор департамента защиты инфраструктуры ИБ VK, участвуя в дискуссии « Платить хакерам этично, или Как коммьюнити белых хакеров и багбаунти повышают устойчивость бизнеса», отметил, что у компании не было страхов по поводу запуска программы на Standoff 365. «С одной стороны, ты вроде бы все проверил в плане уязвимостей, а тебе принесли еще в рамках багбаунти — это может быть неприятно. Но если в организации три релиза в день, то сразу их досконально проверить невозможно, и багбаунти очень помогает. Кроме того, такие программы продолжаются непрерывно, тогда как пентест имеет временные рамки». С коллегой согласен Дмитрий Гадарь, вице-президент, директор департамента информационной безопасности Тинькофф Банка: «Инфраструктура меняется, появляются новые уязвимости, и плюс багбаунти — в непрерывности процесса. При этом ты платишь за найденные уязвимости, а не за их поиск». Илья Сафронов также отметил: VK очень благодарна участникам программы багбаунти. Что касается денег, то, по словам Ильи, максимальная выплата за одну уязвимость в системах VK в этом году составила 3,6 млн рублей.

Алексей Томилов, технический директор RebrandyCo, человек, который входит в топ-3 хакеров на Standoff 365 Bug Bounty, в ходе дискуссии « Кто ломает российские компании: интервью с лучшими хакерами на платформах багбаунти» отметил, что багбаунти для него хобби. «Это и разгрузка, и способ задействовать другие нейронные связи, и польза для организации, даже если находишь не особо опасные баги. Еще в детстве, когда не было багбаунти, я с отцом изучал программирование, мы делали защиту от дурака в коде. Повзрослев, я время от времени искал ошибки на сайтах и передавал информацию о них в поддержку, не получая ничего, кроме морального удовлетворения и опыта», — вспоминает Алексей Томилов.

Всеволод Кокорин, специалист SolidLab, признался, что основная работа ему приносит больше удовольствия, а багхантинг — средство переключиться и посмотреть на что-то новое, «размять мозг». Багхантинг коррелирует с рабочими задачами Всеволода, но дает совершенно другой опыт. «Я выбираю те программы, анализируемые сервисы которых мне интересны как пользователю. Это дополнительный плюс: когда обнаруженные уязвимости будут устранены, никто не украдет из сервиса мои деньги, данные паспорта, сессионные куки и т. д. Правда, бывают и такие ситуации: я обнаружил, что в сервисах, которые использую, user ID отправляется через веб-сокет. Его можно подменять, значение не сверяется с сессионными JWT-куки. У компании нет багбаунти-программы, и я написал представителям организации письмо, в котором выразил озабоченность сохранностью своих данных. Они игнорировали меня две недели, затем ответили, что передали информацию команде. В результате уязвимость до сих пор не исправлена. Я бы хотел, чтобы в будущем у всех крупнейших компаний были программы багбаунти и их отсутствие вызывало удивление», — рассказал Всеволод Кокорин.

«Если программисту нужно иметь портфолио, чтобы получить серьезный заказ, то в багхантинге любой новичок с компьютером на Windows XP может найти уязвимость и получить полмиллиона рублей. Это большой плюс для начинающих специалистов в области кибербезопасности», — отметил Всеволод Кокорин.

Почти все доклады, сессии, конкурсы и соревнования транслировались онлайн на сайте PHDays. С описанием и результатами Standoff 11 и программ багбаунти можно ознакомиться на платформе standoff365.com.