Очная ставка NeoQUEST-2020 прошла под девизом «максимум безопасности»: гости в масках, постоянная дезинфекция, а также супер-актуальные доклады по кибербезопасности! Впечатляет, не правда ли?

В статье расскажем о том, как прошел NeoQUEST-2020, кто выиграл в соревновании хакеров, а также о том, что привело гостей в полный восторг — выступление команды импровизации :)

Несмотря на обстановку в мире, NeoQUEST-2020 все же состоялся! Сейчас самое время поностальгировать о том прекрасном солнечном осеннем дне, наполненном интересными докладами, крутыми воркшопами, увлекательными конкурсами и… смехом! Но об этом чуть позже)

Финальное соревнование hack-quest началось в 11:00. На протяжении семи часов хакеры пытались решить следующие задания: взломать screen locker смартфона, найти уязвимость в алгоритме симметричного шифрования, найти интересную закономерность в web-приложении, пройти увлекательный OSINT по соцсетям и даже обучить нейронную сеть!

А тем временем в главном зале ровно в полдень ведущий Александр Степанцов дал старт самому кибербезопасному событию осени :)

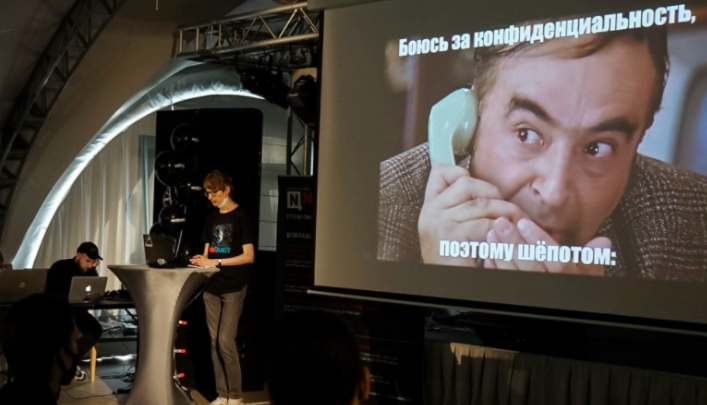

Итак, в этом году на NeoQUEST-2020 наши гости узнали:

- как собрать карманный анализатор безопасности сети без регистрации и смс;

- как COVID-19 повлиял на сферу образования (а также осветили один неприличный инцидент с Zoom);

- как повысить себе зарплату с помощью интересной уязвимости в Viber;

- как зашифровать сообщение, имея под рукой телефон и 3D-очки;

- насколько реально безопасен ReVoLTE и многое другое!

Также в этом году наши гости прослушали увлекательный рассказ об инциденте, произошедшем в крупном банке и повлекшем за собой большие финансовые убытки, от приглашенного докладчика Никиты Мулакова, руководителя направления аудита и консалтинга компании «Акрибия».

Но не будем рассказывать здесь о каждом докладе, ведь все их можно посмотреть на нашем Youtube-канале!

Доклады докладами, а практика по расписанию!

Параллельно с секцией докладов проходили воркшопы, на которые в этом году предварительная запись была полностью забита!

Один из воркшопов «LAI to me» был посвящен обману нейронных сетей. Девушки-ведущие воркшопа смогли настолько увлечь интересной темой участников, что воркшоп растянулся почти на 3 часа (вместо обещанных 2х!)

А благодаря воркшопу «В поисках исходника» участники смогли сделать свои первые шаги в реверс-инжиниринге, и мы уверены, что в следующем online-этапе NeoQUEST они обязательно покажут нам виртуозное владение дизассемблером :)

Не докладами едиными...

Наши гости не только слушали доклады целый день, но также принимали участие в разнообразных конкурсах: на ощупь узнавали аппаратные части компьютера, угадывали знаменитых в IT людей по детским фотографиям и не только!

Но на этом развлечения не заканчиваются — впервые на NeoQUEST выступили ребята из команды импровизации «Бывшие»! Благодаря им гости после череды докладов смогли расслабиться и вдоволь посмеяться.

На протяжении всего дня шел конкурс «ЕГЭ по ИБ», задания которого мы размещали каждый час в нашем Телеграм-боте. Так как все участвующие ребята щелкали задания как орешки, нам было трудно определить победителя. Но мы учитывали еще и время прохождения заданий, поэтому в итоге крутой подарок достался самому эрудированному гостю :)

И титул «Хакер года» получает...

участник с ником KARASIQUE! Как и всегда, победителя ожидает

Второе место и приставку Xbox получил участник с ником AV1CT0R, а занявший третье место участник mark.ablov увез с собой крутой набор датчиков и контроллеров для умного дома!

Видеозаписи докладов уже доступны на нашем Youtube-канале, а в нашей группе ВКонтакте можно посмотреть фотографии :)

Не теряйте нас из виду, ведь уже скоро мы опубликуем анонс следующего NeoQUEST! Чтобы ничего не пропустить, вступайте в нашу группу ВКонтакте и следите за новостями на нашем сайте!

До встречи!