На прошлой неделе исследователи «Лаборатории Касперского» опубликовали подробный о новом рутките CosmicStrand. Было проанализировано несколько сэмплов вредоносного кода, извлеченных из материнских плат с чипсетом Intel H81 (выпускался с 2013 по 2020 годы, поддерживает процессоры Intel поколения Haswell). Изначальный способ заражения таких компьютеров неизвестен, но авторы работы предполагают, что могла эксплуатироваться общая для таких материнских плат уязвимость.

Задача руткита — обеспечить атакующим доступ к зараженной системе даже в случае переустановки операционной системы и полного удаления данных. Для этого CosmicStrand помещается в прошивку UEFI на материнской плате, а при загрузке компьютера модифицирует код ядра Windows. Возможность выполнять в дальнейшем код с привилегиями ядра максимально затрудняет обнаружение руткита.

CosmicStrand предположительно имеет китайские корни, а предыдущий вариант руткита еще в 2017 году компания Qihoo360. В том случае, кстати, имелось больше данных о векторе заражения: была приобретена бывшая в употреблении материнская плата, и, скорее всего, ее покупатель стал случайной жертвой.

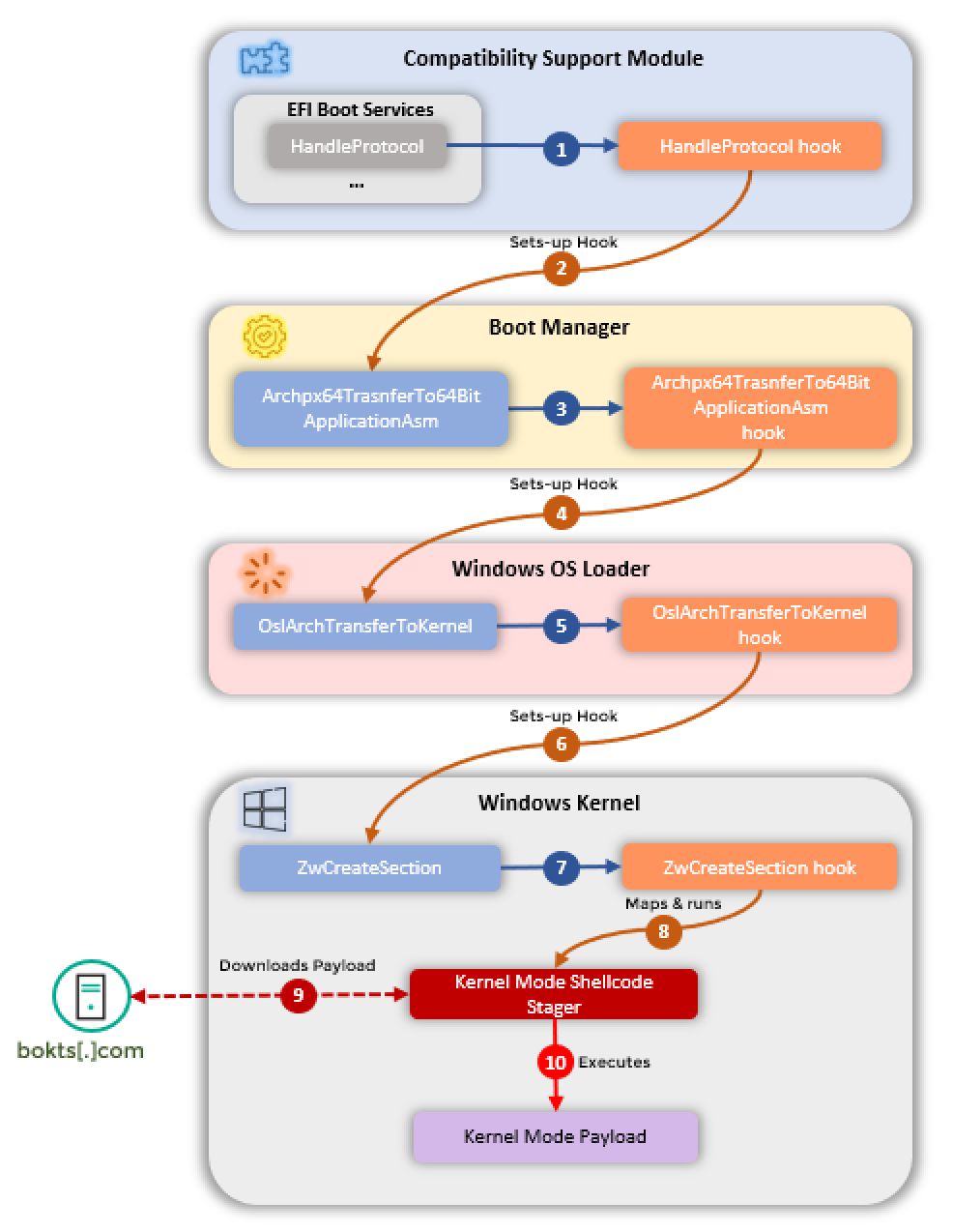

Если коротко, CosmicStrand работает следующим образом. Вредоносный модуль UEFI выполняется при включении компьютера, до загрузки операционной системы. Внедряется код в менеджер загрузки, что позволяет модифицировать загрузчик ядра Windows. Далее модифицируется одна из функций в самом ядре Windows. После загрузки системы происходит обращение к командному серверу, с которого загружается уже окончательная полезная нагрузка для слежки за пользователем. Все этапы работы руткита показаны на схеме:

Вредоносный модуль UEFI является модифицированным драйвером CSMCORE, который в обычных условиях используется для загрузки компьютера в так называемом Legacy-режиме. Добравшись до ядра Windows, руткит пытается отключить систему , направленную как раз на предотвращение модификации системных файлов Windows. Здесь авторы CosmicStrand предусмотрели возможность запуска в Windows разных версий, самой ранней из которых является версия Windows 10 Redstone 1, выпущенная в августе 2016 года.

В процессе изучения таких сложных атак исследователям часто приходится иметь дело только с отдельными элементами атаки. В данном случае был неизвестен и первоначальный способ заражения, и ответ, который присылает командный сервер на зараженную систему после запроса. На одной из зараженных систем удалось найти кусок вредоносного кода, являющийся результатом выполнения того, что загрузилось с сервера злоумышленников. Этот исполняемый файл добавляет в систему нового пользователя с именем aaaabbbb и назначает ему привилегии локального администратора.

Интерес представляет и анализ двух известных командных серверов. Судя по истории изменения DNS-записей для их доменных имен, серверы работали в течение ограниченного времени (потом удалялась запись, перенаправляющая запрос к домену на конкретный IP-адрес). Один из доменов был активен в 2016-2017 годах, другой — в 2020-м. Скорее всего, между 2017 и 2020 годами для управления зараженными системами использовалась иная инфраструктура.

Зараженные CosmicStrand системы были обнаружены в России, Иране, Вьетнаме и Китае. Разработчики, владеющие китайским языком, смогли атрибутировать руткит благодаря сходству частей кода с известным вредоносным ПО, в частности с ботнетом MyKings. Есть общие черты и с ранее изученным руткитом .

Руткиты достаточно сложны в разработке, и еще труднее изучать и разрабатывать защиту от них из-за практически неограниченных возможностей вредоносного ПО в зараженной системе. Ранее в предсказаниях на 2022 год эксперты «Лаборатории Касперского» , что руткиты будут использоваться активнее, несмотря на трудности в разработке. Успешная атака обеспечивает постоянный доступ к компьютеру в течение всего времени его эксплуатации и переживает полное удаление данных. Причем в случае CosmicStrand мы имеем дело с кодом 2016 года. С тех пор сложность и эффективность руткитов могли вырасти.

Что еще произошлоИздание Threatpost примеры использования чатов в Telegram и Discord для вредоносной активности — хранения данных и управления зараженными системами.

В свежей по фишингу названы наиболее часто атакуемые бренды: помимо Microsoft в топ-3 попал французский банк Crédit Agricole.