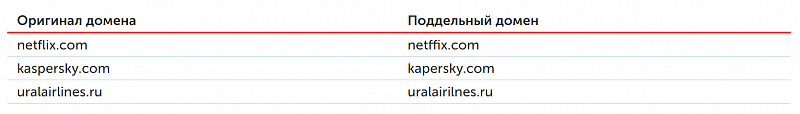

Крупные компании вкладывают в защиту от атак с доменов с лишними (недостающими, перепутанными) буквами определенные усилия: чаще всего это превентивная регистрация всех похожих доменов. У этого подхода есть понятный недостаток: вариантов доменов много, а в большой организации поддельное письмо может прийти не только с «собственного» lookalike-адреса, но и с адресов, похожих на контакты подрядчиков. Второй метод — добавление lookalike-доменов в черный список, что чревато опечатками и блокировкой легитимных сообщений. В исследовании предлагается метод защиты с использованием современного антиспам-решения. Оно не только поддерживает актуальный список уже использованных lookalike-доменов, но и анализирует отправителя письма по определенному алгоритму. Сообщение из ранее неизвестного источника помещается в карантин, проводится анализ записей whois, отмечается время создания домена и другие параметры. Сходство адреса отправителя с регулярной корреспонденцией в комбинации с другой информацией, выявленной в ходе анализа домена, позволяет более точно отделить нормальную переписку от фишинговых атак.

Что еще произошло

Серьезная уязвимость в медицинских устройствах, в частности аппаратах МРТ и рентгенографии производства GE. Данной техникой управляет компьютер с ОС на базе Unix, к которому производитель может подключаться для проведения обслуживания. Логины и пароли для подключения дефолтные и не могут быть изменены эксплуатирующей организацией. Пока их принудительно не поменяет обслуживающая компания, рекомендуется ограничить доступ к устройствам по стандартным протоколам FTP, SSH и Telnet.

Компания FireEye о взломе серверов и краже инструментов для тестирования защищенности корпоративного периметра. Иными словами, злоумышленники получили доступ к хорошо отлаженному набору «отмычек» — эксплойтов к разного рода уязвимостям в ПО и сетевой инфраструктуре. Помимо публичного раскрытия информации, компания также на Github набор правил, позволяющих определить и заблокировать атаки с использованием украденного ПО.

Еще одна публикация «Лаборатории Касперского» по итогам 2020 года новые привычки удаленных работников и связанные с этим угрозы. Атаки на сотрудников в этом году принципиально не изменились, но уязвимых мест в корпоративной инфраструктуре стало больше. Один из примеров в исследовании: широкое использование на удаленке домашних компьютеров и персональных учетных записей — чаще всего это аккаунты в почте и мессенджерах — для рабочих задач. Или наоборот — использование рабочего компьютера для личных дел.