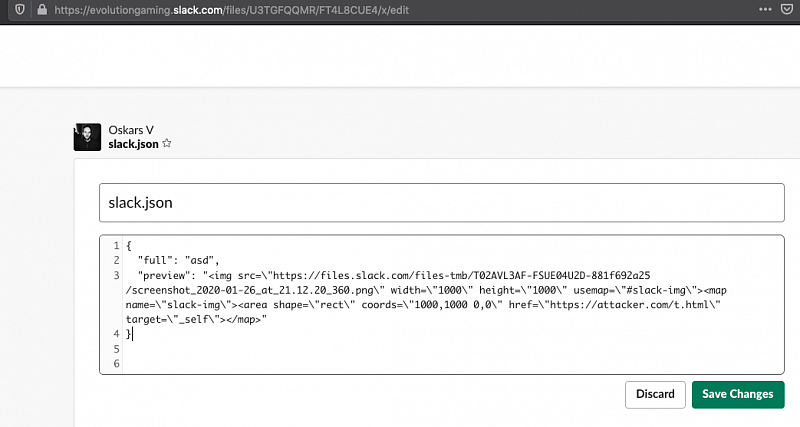

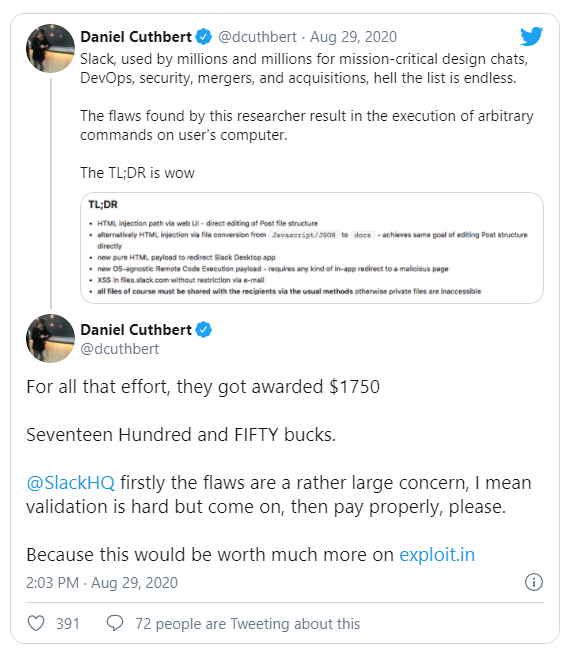

Атака на десктопное приложение, использующее фреймворк Electron, проводится в два этапа: исследователь сначала нашел способ задействовать два HTML-тега — area и map, а потом с их помощью загрузил скрипт, выполняющий произвольный код на машине жертвы. Сценарий выглядит просто: злоумышленник делится файлом, по клику на него выполняется вредоносный код. Альтернативный вариант — кража сессии пользователя с понятными последствиями: полный доступ к данным корпоративного чата. Информацию о баге передали разработчикам через платформу HackerOne в январе. В марте самую серьезную часть проблемы — запуск кода — устранили, но вендор еще полгода тянул время, не разрешая публикацию данных об уязвимости без особой на то причины.

Два месяца назад в блоге Slack пост о необходимости изоляции любого внешнего контента: это нововведение было вызвано в том числе и обнаруженной уязвимостью.

Что еще произошло

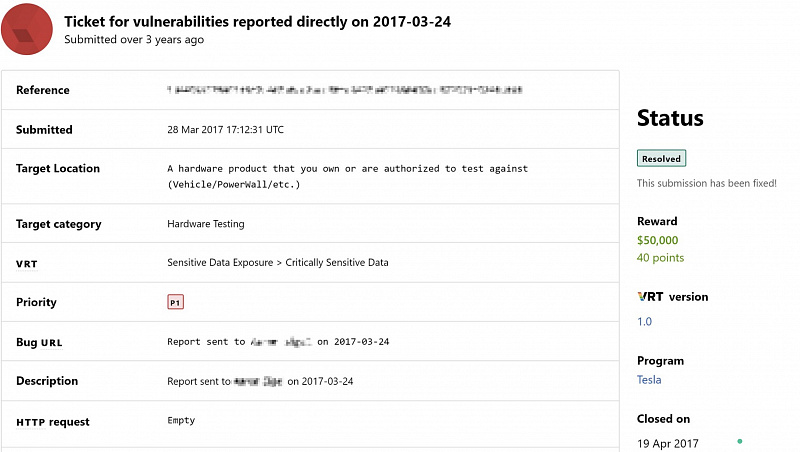

На прошлой неделе много обсуждали подкупить сотрудника компании Tesla, чтобы имплантировать во внутреннюю сеть вредоносный код. Но была и другая история, связанная с производителем электрокаров, про возможность удаленного управления любым автомобилем Tesla из-за бага в серверной инфраструктуре. Ошибка старая, от 2017 года, но со свежими и даже отчетом.

Специалисты Electronic Frontier Fund распространенную во времена самоизоляции слежку за студентами во время сдачи важных экзаменов. В статье приводятся функции ПО, служащего подобным целям, которое мало чем отличается от шпионского.

Уязвимость в браузере Safari красть файлы пользователя. В этом случае тоже есть спорный момент в программе bug bounty: специалисты Apple признали наличие бага, но пообещали закрыть его весной 2021-го, почти через год после уведомления. Другую критическую уязвимость уже в браузере Chrome.

Компания Facebook рекламных партнеров о том, что нововведения в iOS 14 серьезно затруднят профилирование пользователей для показа релевантной рекламы. Речь идет о запрете использования единого рекламного идентификатора устройства, если того пожелает владелец устройства.