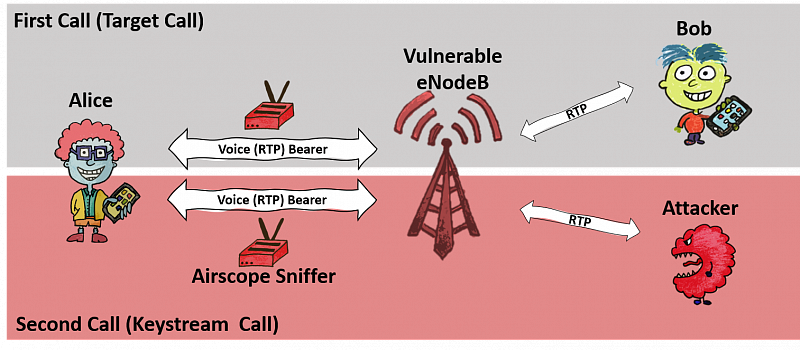

Атака ReVoLTE стала возможна благодаря ошибке в реализации протокола шифрования голосовых переговоров. Если абонент совершает или принимает два звонка подряд, для них используется общий ключ потокового шифра. Данная особенность была обнаружена в более раннем исследовании, но в новой работе предложена практическая атака. Выглядит она так: злоумышленник перехватывает зашифрованный поток данных, затем совершает второй звонок на телефон жертвы — это позволяет определить ключ шифрования. С использованием полученных данных атакующий расшифровывает содержимое первого звонка.

Источники: , исследования, работа в PDF.

Задача второго звонка, который инициируется атакующим, — создать условия для повторного использования ключа. Оба звонка нужно произвести в пределах одной сессии передачи данных, и, судя по данным из научного исследования, они должны быть совершены при подключении к одной базовой станции с интервалом не более чем в 10 секунд. Во время второго звонка атакующий записывает его содержание. Эти открытые данные он затем сравнивает с перехваченной зашифрованной версией того же самого звонка, благодаря чему вычисляет ключ. Поскольку поток ключей один и тот же, появляется возможность расшифровать содержимое первого звонка.

Атака получилась красивая, хотя и не очень практичная. Слишком много условий для успешной расшифровки переговоров, хотя ничего невозможного здесь нет. Момент ответственного разговора, который нужно перехватить, требуется знать заранее, потом успеть перезвонить жертве. И главное, как в голливудских сюжетах про телефонных террористов, нужно удерживать жертву на связи как можно дольше. Объем информации, которую удастся подслушать, будет напрямую зависеть от продолжительности второго звонка. То есть: пять минут пообщались с жертвой, расшифровали пять минут секретных переговоров. Да, помимо прочего, жертва должна быть подключена к уязвимой базовой станции, а атакующий должен находиться поблизости для перехвата радиопередачи. Протестировав 15 ближайших базовых станций, исследователи обнаружили, что 12 из них уязвимы. Возможность атаки закрывается обновлением ПО на базовой станции. Для проверки ближайшей БС на сайте исследователей выложено мобильное приложение.

Что еще произошло

Много патчей. Microsoft 120 уязвимостей, включая две критические, активно используемые в реальных атаках. Одна из них затрагивает браузер Internet Explorer, вторая — систему валидации цифровых подписей исполняемых файлов.

Intel серьезную уязвимость в контроллере Emulex Pilot 3 — он используется для мониторинга в ряде материнских плат, в одноплатных модулях и серверном оборудовании. Проблема в прошивке контроллера позволяет удаленно получить доступ к консоли KVM.

Серьезные уязвимости в Adobe Acrobate и Reader. ошибка в браузерах на базе движка Chromium, упрощающая вредоносные атаки на пользователей.

А вот патч прошлогодней серьезной уязвимости в софте для форумов vBulletin, как оказалось, можно и реализовать сценарий удаленного выполнения произвольного кода без авторизации.

уязвимости в фиче для поиска утерянного телефона Samsung. Детальное описание проблемы есть в презентации на конференции DEF CON. В тему уязвимостей в смартфонах Samsung большое исследование о проблемах в обработчике проприетарного формата изображений QMage.