Взлом Twitter произошел во второй половине дня (поздно вечером по московскому времени) в среду, 15 июня. Сразу несколько популярных аккаунтов начали распространять криптоскам — предложение выслать деньги на биткойн-кошелек c обещанием вернуть удвоенную сумму. С этим типом мошенничества пользователи Twitter знакомы уже пару лет; для распространения обычно использовались фейковые аккаунты, очень похожие на микроблог того же Илона Маска. Только в этот раз сообщения отправлялись с учетных записей реальных людей.

Ссылки для самостоятельного изучения:

- Обзорная статья на сайте .

- Официальное в блоге Twitter.

- Брайана Кребса, в которой воспроизводится последовательность событий до взлома учетных записей.

- на сайте Motherboard со скриншотами внутренней админки Twitter.

- в газете The New York Times по результатам интервью с предполагаемыми организаторами атаки.

- на Хабре.

За несколько часов до взлома популярных аккаунтов те же люди увели учетную запись с коротким именем @6. Она принадлежала хакеру Адриану Ламо, который скончался в 2018 году. С тех пор учеткой управлял его друг, который заметил кражу аккаунта благодаря сообщению на привязанный телефонный номер. Вообще опцию сброса пароля по SMS владелец @6 отключил, чтобы избежать распространенного метода кражи через замену SIM-карты. Но атакующим как-то удалось заменить привязанный к аккаунту адрес почты и отключить двухфакторную аутентификацию. Отвязать телефон они забыли или не успели.

Через некоторое время с аккаунтов началась рассылка криптоскама. Почти все жертвы имели подтвержденный аккаунт — такие отмечают синей галочкой, указывающей на то, что личность владельца проверена. Временным решением со стороны администрации Твиттера стало блокирование постинга с подтвержденных учетных записей. Помимо Билла Гейтса, Джеффа Безоса и других, злоумышленники взломали учетные записи компаний и организаций, имеющих отношение к криптовалютам, включая, например, .

Первый разбор инцидента появился в блоге Twitter в четверг 16 июля, а в субботу компания опубликовала более подробное описание взлома. Точнее, пост в блоге избегает конкретных формулировок, вероятно, чтобы не раскрывать внутреннюю кухню соцсети. Сообщили следующее: атакующие ввели в заблуждение одного или нескольких сотрудников компании, использовали их учетные записи для доступа к внутренним системам. Им также удалось обойти двухфакторную аутентификацию. В результате под удар попали 130 учеток, а 45 оказались скомпрометированы. В восьми случаях взломщики сделали полный экспорт данных, скорее всего, получив полный архив не только публичных твитов, но и личных сообщений.

Здесь заканчиваются факты и начинаются домыслы, подкрепленные только анонимными источниками. По данным Брайана Кребса, за взлом ответственны представители криминального сообщества, специализирующегося на краже учетных записей путем перевыпуска SIM-карт. Среди них особую ценность имеют так называемые аккаунты OG (original gang), древние учетки Твиттера (и не только) с короткими именами — поэтому в числе первых взломали @6. Как они смогли получить доступ к админке? Есть две версии: психологическая манипуляция сотрудником компании или неправомерный доступ к корпоративному чату Twitter в Slack, в логах которого удалось откопать ключи. Официально в Twitter эти версии не комментируют.

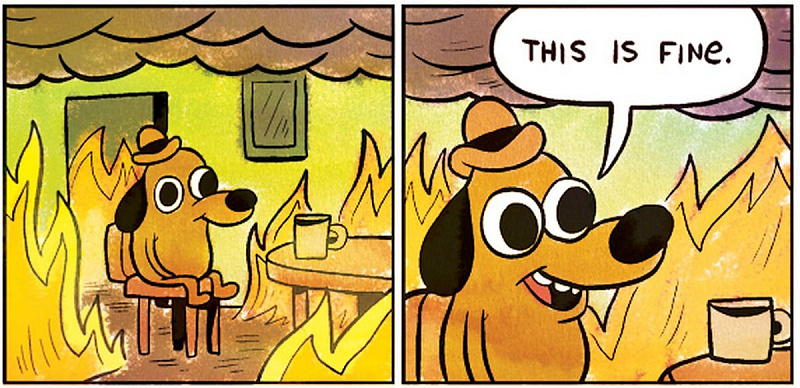

Скандал получился знатный, с серьезными последствиями и надеждой на некоторое улучшение защищенности соцсети. В конце концов, почему сотрудники компании имеют неограниченный контроль над любой учетной записью? Последствия взлома были бы куда серьезнее, если бы атакующие не выманивали криптовалюту, а публиковали политические сообщения или что-то, способное повлиять на стоимость акций публичной компании. Twitter и другие соцсети превратились в критическую инфраструктуру: через них пользователи получают сообщения о надвигающемся шторме и взаимодействуют с политиками и корпорациями. Они слишком важны, чтобы быть настолько уязвимыми. По сравнению с худшими сценариями, ничего серьезного не произошло: четыре часа позора для Twitter и 180 тысяч долларов в криптокошельке у взломщиков.

Что еще произошло:

и Microsoft о серьезной проблеме в DNS-сервере Windows. Подвержены серверные версии ОС, начиная с Windows Server 2003. Уязвимость классифицирована как wormable — ее можно использовать для последовательного заражения серверов и в худшем случае получить права администратора домена в корпоративной сети.

Закрыты серьезные в клиенте Adobe Creative Cloud и Media Encoder. Десятибалльная в SAP NetWeaver, которой подвержены 40 тысяч клиентов, позволяет получить полный контроль над ERP-системой предприятия.

Журналисты издания The Register свою версию недавнего инцидента с Blu-Ray-проигрывателями Samsung, которые в определенный момент ушли в циклическую перезагрузку. Причина заключалась в неправильно сформированном XML-файле, который попал на устройства в рамках обновления прошивки. Решение для проблемы лишь одно — отнести устройство в сервис.

И напоследок об утечках. В дарквебе 142 миллиона записей о клиентах сети отелей MGM Grand. Также в открытом доступе база (несколько терабайт) логов семи VPN-провайдеров из Гонконга. Все они имеют общее руководство, и все утверждали, что не хранят пользовательские логи.