Есть два способа навечно осчастливить владельца смартфона надоедливой рекламой. В первом случае приложение прописывает рекламную нагрузку в системный раздел, взламывая смартфон при помощи одного из способов получения root-прав. Второй вариант — реклама уже встроена в телефон производителем: чаще всего это происходит с недорогими устройствами. По данным «Лаборатории Касперского», до 15% пользователей, сталкивающихся с рекламным ПО, имеют дело именно с системным adware. Помимо навязчивых баннеров, большинство модулей могут загружать на смартфон пользователя что угодно, вплоть до вредоносов.

Функциональность некоторых модулей впечатляет. Например, Trojan-Dropper.AndroidOS.Agent.pe встраивается в системное приложение, отвечающее за отрисовку интерфейса, удалить которое с сохранением работоспособности телефона в принципе невозможно. Аналогичным образом поступает исследованный в апреле троян . Trojan.AndroidOS.Sivu.c закрывает баннерами легитимные приложения или домашний экран, показывает рекламу в уведомлениях, но также может загружать и устанавливать на смартфон произвольный код. Trojan-Downloader.AndroidOS.Facmod.a встраивается в модуль SystemUI, в некоторых смартфонах присутствует по умолчанию, может незаметно для пользователя открывать браузер и загружать страницы с рекламой.

В отчете также упоминаются «рекламные модули от производителей». В частности, такую бизнес-модель в ряде моделей компания Xiaomi. Похожие функции нашли в смартфонах Meizu, но тамошний рекламный модуль помимо обычной демонстрации баннеров мог загружать и выполнять JavaScript-код.

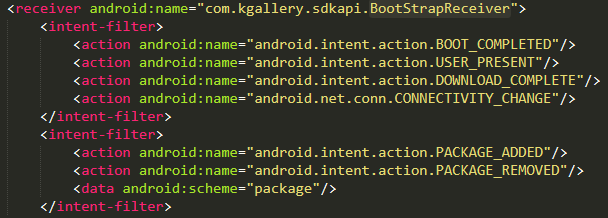

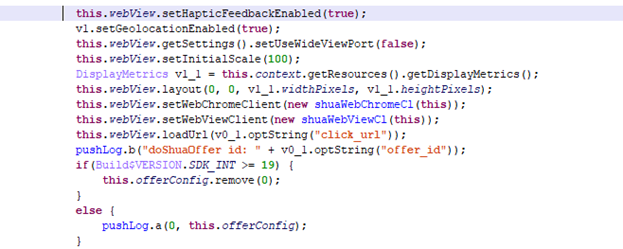

В исследовании также анализируют другие сомнительные куски кода, обнаруженные в смартфонах Meizu. Общий вывод такой: можно предположить, что рекламная бизнес-модель имеет право на жизнь, но в некоторых смартфонах код, отвечающий за это, попросту опасен. Как минимум, вендор может использовать его для получения прибыли от показа баннеров, установки спонсируемых приложений и прочего. Но если доступ к рекламной сети каким-то образом получат злоумышленники, баннерные фичи легко превращаются в бэкдор.

Стоит также упомянуть свежее компании Malwarebytes: ее специалисты нашли на смартфоне с Android 7.1 бэкдор, встроенный в приложение для управления настройками. Набор функций очень похож на описанный выше: загрузка приложений, показ рекламы, связь с командным центром для полного контроля над устройством. Исследованный смартфон — дешевый, он используется госведомством, распределяющим устройства среди малоимущих. В этом и других случаях заводского бэкдора или adware пользователям остается надеяться лишь на выпуск кастомной прошивки энтузиастами.

Что еще произошло

Специалисты Check Point Software троян Joker, который систематически всплывает в Google Play. В январе этого года модераторы магазина удалили 17 тысяч приложений, отягощенных вредоносным кодом, но те периодически возвращаются в слегка измененном виде.

Отчет (, исходник в ) о безопасности роутеров немецкого института Фраунгофера. Исследовано 127 устройств, уязвимости обнаружились во всех, в среднем по 53 критические проблемы в каждом.

В клиенте Zoom для Windows и закрыли критическую уязвимость в очередной версии 5.1.3. Детали пока не раскрывают, но на видео выше показан PoC.

об уязвимостях в IP-камерах TP-Link Casa. Ничего серьезного, но реализация веб-интерфейса для управления устройствами позволяет идентифицировать логины пользователей и затем попробовать подобрать пароль, например из многочисленных утечек.

уязвимость в плагине Adning для сайтов на базе WordPress.

Очередной набор уязвимостей обнаружили и в ПО Citrix Application Delivery Controller и Citrix Gateway.

Интересное уязвимости в Facebook, позволявшей удалять любую фотографию любого пользователя.