На прошлой неделе было опубликовано интересное исследование об атаках на Unix-подобные системы. В нем описано создание ханипота из Docker-контейнера (, Akamai). Docker было использовать не обязательно, ведь поведение «ботоводов» из отчета ничем не отличается от атаки на любую другую доступную из сети Linux-систему с дефолтным паролем. Но при работе с Docker растет вероятность ошибки оператора — когда случайно поднимается доступный из сети контейнер с настройками по умолчанию.

Соответственно, «взлом» в данном эксперименте очень простой: образ был поднят с легко угадываемым паролем для учетной записи root, а точнее, были исследованы несколько типичных пар логин-пароль вроде root:root или oracle:oracle. Интерес представляют дальнейшие действия атакующих. Для ряда успешных логинов сценарий был одинаковый: взломанная система использовалась как прокси-сервер, причем даже не для криминальных дел — был замечен трафик с сервисов Netflix, Twitch и подобных, очевидно, для обхода региональных ограничений. Но были и успешные попытки подключения системы к ботнету.

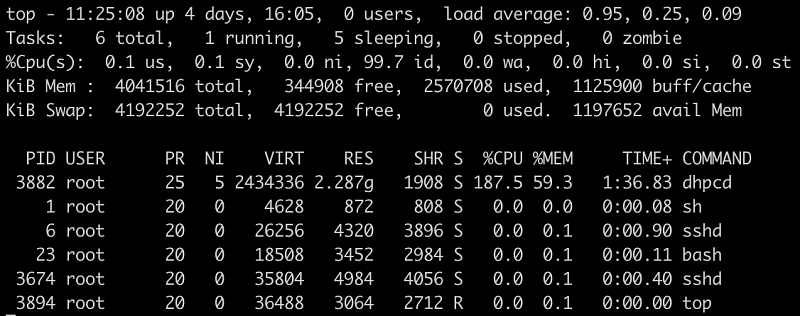

Ожидаемо сервер подвергся атаке различных инкарнаций ботнета Mirai, которых после публикации оригинального исходного кода в сети немало. В одном случае атакующие установили на сервер майнер криптовалют, параллельно обеспечив возможность повторного входа: пароль root поменяли на пустой и добавили ключ ssh. Сам майнер прописывается в планировщик cron для запуска после перезагрузки, а в списке процессов прикидывается dhcp-клиентом.

Наконец, была замечена попытка превратить незащищенный контейнер в почтовый сервер. Он использовался для поддержки мошеннических операций, в данном случае — для распространения фейковой «работы в Интернете». Мошенники предлагали жертвам покупать дорогостоящие товары в магазинах электроники, отправлять их на указанные адреса, а затем ждать «компенсации и вознаграждения». Естественно, никаких выплат не было, а покупки через других участников операции (часто не подозревающих об этом) продавали с рук. Почтовый сервер использовался как для рассылки спама, так и для автоматизированного общения с теми, кто поддался на обещания быстрого заработка. Хороший аргумент для защиты собственной серверной инфраструктуры: взломанный сервер не только может привести к убыткам лично вас, но и будет использован для обмана других людей.

Что еще произошло:

Исследование Palo Alto Networks вредоносный код, используемый в атаках на серверы Citrix Gateway и ряд других корпоративных решений, в которых в конце прошлого года была серьезная уязвимость. Зловред берет под контроль системы на базе ОС FreeBSD и используется для шпионажа.

Опубликовано интересное ботнета, который притворяется умными ТВ. Цель мошенничества — обман рекламодателей. Бот-ферма замыкала на себя показы рекламных видеороликов, которые в обычной ситуации были бы доставлены в приложения на телевизорах реальных пользователей.

Издание Threatpost приводит «двойного вымогательства» в атаках с использованием троянов-шифровальщиков. Киберпреступники не только требуют денег за расшифровку данных, но позднее угрожают публикацией украденной информации, если не будет заплачен дополнительный выкуп. Распространенность подобных атак говорит о том, что выкуп платить в любом случае не стоит.

В магазине расширений для браузера Chrome обнаружены и поддельные аддоны для работы с криптовалютами. Набор расширений мимикрировал под официальные инструменты, например, для работы с защищенными аппаратными кошельками KeepKey. При установке от пользователя требовали войти в аккаунт в реальном криптовалютном сервисе. Если жертва вводила учетные данные, злоумышленники выводили деньги с ее счета.

Апрельские патчи. Intel уязвимости в компьютерах серии NUC (эскалация привилегий при наличии локального доступа). Microsoft исправляет , включая четыре активно эксплуатируемые. Adobe обновляет и .

«Лаборатория Касперского» отчет по эволюции спама за 2019 год. В общем почтовом трафике на спам приходится 56% сообщений, пятая часть мусорных сообщений рассылается из Китая. Больше всего спам-писем получают пользователи из Германии, России и Вьетнама. Солидный процент фишинговых сообщений ориентирован на кражу учетных записей для банков, платежных систем и популярных сетевых порталов. В отчете много примеров мошенничества с распространением якобы бесплатных товаров, доступом к свежим сериям сериалов, обмана из серии «заплати доллар, чтобы получить десять тысяч».